I have sono riuscito ad ottenere un accesso totale a tutti i tuoi dispositivi

"I have è riuscito a ottenere un accesso totale a tutti i tuoi dispositivi" è una minaccia dannosa molto pericolosa in grado di causare una serie di danni ai computer infetti. "I have è riuscito a ottenere un accesso totale a tutti i tuoi dispositivi" appartiene alla categoria dei virus cavallo di Troia e dovrebbe essere gestito con cautela se rilevato. L'"I have riuscito a ottenere un accesso totale a tutti i tuoi dispositivi" Email Virus

Minacce come Trojan, ransomware, spyware e simili virus dannosi non sono le uniche minacce alla sicurezza che potresti incontrare durante la navigazione sul Web. Ci sono anche molte truffe che cercano di ingannare utenti ignari e coinvolgerli in loschi schemi criminali informatici.

Molti dei nostri utenti ci hanno segnalato di un'e-mail di spam in corso con il seguente messaggio:

Download Removal Toolto remove haveMi dispiace informarti di alcune tristi notizie per te. Circa un mese o due fa I have sono riuscito a ottenere un accesso totale a tutti i tuoi dispositivi utilizzati per la navigazione in Internet. Andando avanti, I have ho iniziato a osservare le tue attività su Internet su base continua.

Vai avanti e dai un'occhiata alla sequenza di eventi fornita di seguito come riferimento: Inizialmente ho acquistato un accesso esclusivo dagli hacker a un lungo elenco di account di posta elettronica (nel mondo di oggi, è davvero una cosa comune, che può essere organizzata via Internet) .Evidentemente, non è stato difficile per me procedere con l'accesso al tuo account di posta elettronica ("I have sono riuscito a ottenere un accesso totale a tutti i tuoi dispositivi""I have sono riuscito a ottenere un accesso totale a tutti i tuoi dispositivi"[email protected]"I have è riuscito a ottenere un accesso totale a tutti i tuoi dispositivi””I have è riuscito a ottenere un accesso totale a tutti i tuoi dispositivi”xx.com).

Nella stessa settimana, sono passato all'installazione di un virus Trojan nei sistemi operativi per tutti i dispositivi che usi per accedere alla posta elettronica. Francamente, non è stato affatto un compito impegnativo per me (dal momento che sei stato così gentile da fare clic su alcuni dei link nelle e-mail della tua casella di posta prima). Sì, i geni sono tra noi.

Grazie a questo Trojan sono in grado di accedere all'intero set di controller nei dispositivi (ad es. videocamera, tastiera, microfono e altri). Di conseguenza, ho scaricato facilmente tutti i dati, nonché le foto, la cronologia di navigazione sul Web e altro tipi di dati ai miei server. Inoltre, ho accesso have a tutti gli account dei social network che usi regolarmente, comprese le e-mail, inclusa la cronologia delle chat, i messenger, l'elenco dei contatti ecc. Il mio virus unico aggiorna incessantemente le sue firme (a causa del controllo da parte di un driver ), e quindi non viene rilevato da nessun tipo di antivirus.

Download Removal Toolto remove haveQuindi, immagino che ormai tu possa già vedere il motivo per cui sono sempre rimasto inosservato fino a questa lettera…

Durante il processo di compilazione di tutti i materiali associati a te, ho anche notato che sei un grande sostenitore e un utente regolare di siti Web che ospitano cattivi contenuti per adulti. Si scopre che ami visitare siti Web porno e guardare video emozionanti e piaceri indimenticabili duraturi. In effetti, non sono stato in grado di resistere alla tentazione, ma di registrare alcune brutte azioni da solista con te nel ruolo principale, e in seguito ho prodotto alcuni video che espongono le tue scene di masturbazione e sborrata.

Se fino ad ora non mi credi, tutto ciò di cui ho bisogno sono uno-due clic del mouse per fare tutti quei video con tutti quelli che conosci, inclusi i tuoi amici, colleghi, parenti e altri. Inoltre, sono in grado di caricare tutti quei contenuti video online affinché tutti possano vederlo. Penso sinceramente che non vorresti che si verificassero incidenti del genere, viste le cose lussuriose dimostrate nei tuoi video comunemente visti, (sai assolutamente cosa intendo con questo) causerà un'enorme avversità per te.

C'è ancora una soluzione a questo problema, ed ecco cosa devi fare: fai una transazione di $ 1340 USD sul mio conto (un equivalente in bitcoin, che è registrato in base al tasso di cambio alla data del trasferimento dei fondi), quindi dopo aver ricevuto il trasferimento, mi libererò immediatamente di tutti quei video lussuriosi senza indugio. Dopodiché possiamo far sembrare che non sia successo nulla in anticipo. Inoltre, posso confermare che tutto il software Trojan verrà disabilitato e cancellato da tutti i dispositivi che utilizzi. Non have niente di cui preoccuparsi, perché mantengo la mia parola in ogni momento.

Questo è davvero un affare vantaggioso che viene fornito con un prezzo relativamente ridotto, tenendo conto del fatto che il tuo profilo e il traffico sono stati monitorati da vicino per un lungo periodo di tempo. Se non sei ancora chiaro su come acquistare ed eseguire transazioni con bitcoin, tutto è disponibile in linea.

Di seguito è riportato il mio portafoglio bitcoin per ulteriore riferimento: 16bHkVFULVmxTGVi2XKpwzkt5KrRnThzPg

Tutto ciò che have è di 48 ore e il conto alla rovescia inizia una volta aperta questa email (in altre parole 2 giorni).

Il seguente elenco include cose che dovresti ricordare ed evitare di fare:> Non ha senso provare a rispondere alla mia e-mail (poiché questa e-mail e l'indirizzo di ritorno sono stati creati nella tua casella di posta).> Non ha senso chiamare la polizia o qualsiasi altro tipo di servizi di sicurezza . Inoltre, non osare condividere queste informazioni con nessuno dei tuoi amici. Se lo scopro (tenendo conto delle mie capacità, sarà davvero semplice, perché controllo tutti i tuoi sistemi e li monitoro continuamente) – la tua brutta clip sarà condiviso subito con il pubblico.> Non ha senso cercare anche me, non avrà alcun successo. Le transazioni con criptovaluta sono completamente anonime e non rintracciabili.> Non ha senso reinstallare il tuo sistema operativo sui dispositivi o provare a buttarli via. Ciò non risolverà il problema, poiché tutti i clip con te come protagonista sono già caricati su server remoti.

Cose che potrebbero riguardarti:> Quel trasferimento di fondi non verrà consegnato a me. Espira, posso rintracciare tutto subito, quindi una volta terminato il trasferimento di fondi, lo saprò per certo, dato che rintraccio interminabilmente tutte le attività fatto da te (il mio virus Trojan controlla tutti i processi in remoto, proprio come TeamViewer).> Che i tuoi video verranno distribuiti, anche se have hai completato il trasferimento di denaro sul mio portafoglio. Credimi, è inutile per me disturbarti ancora con i soldi il trasferimento è andato a buon fine. Inoltre, se mai fosse parte del mio piano, lo realizzerei molto prima!

Ci avvicineremo e affronteremo in modo chiaro!

In conclusione, vorrei raccomandare un'altra cosa… dopodiché devi assicurarti di non essere più coinvolto in eventi spiacevoli simili! La mia raccomandazione: assicurati che tutte le tue password vengano sostituite regolarmente con altre nuove .

Sfortunatamente, l'uso di truffe online, e-mail di phishing e false affermazioni si è trasformato in un'attività redditizia per alcune persone con intenzioni dannose e, di recente, ci sono state have molte segnalazioni sul numero crescente di schemi e tattiche criminali diverse. Ad esempio, una campagna di truffa Bitcoin tramite e-mail virale si è diffusa di recente e ha causato panico e frustrazione a un gran numero di persone.

Se sei una delle vittime prese di mira da questa particolare truffa, molto probabilmente have ha ricevuto un messaggio di posta elettronica spaventoso nella tua casella di posta che afferma che c'è un'infezione da cavallo di Troia dormiente all'interno del tuo computer. E se non paghi una certa somma di denaro (in Bitcoin) all'hacker dietro l'infezione, questi minacciano di attivare il Trojan e rovinare il tuo sistema. Le e-mail con questo scenario in genere non sono altro che una truffa che non dovrebbe essere presa alla lettera. Il loro scopo è spaventare gli utenti e farli pagare soldi ad alcuni hacker autoproclamati senza alcun motivo reale.

Tuttavia, a volte, questi messaggi possono contenere delle vere infezioni e se li apri o interagisci con essi, potresti essere compromesso da un vero cavallo di Troia senza saperlo, come "I have sono riuscito a ottenere un accesso totale a tutti i tuoi dispositivi" e E-mail della squadra geek. Ecco perché have hai il pieno diritto di essere preoccupato che potrebbe esserci effettivamente malware nel tuo sistema se have hai fatto clic su uno di essi di recente.

Affrettarsi a soddisfare le richieste di riscatto di alcuni truffatori anonimi e credere ai loro messaggi, d'altra parte, non è consigliabile. In effetti, riteniamo che sia un'opzione molto migliore eseguire semplicemente la scansione del computer alla ricerca di malware con l'aiuto di un programma di sicurezza affidabile e provare a rimuovere qualsiasi potenziale minaccia nascosta rilevata dalla scansione.

Attenzione alle email che diffondono malware!

Essere spammati con dozzine di e-mail che ti chiedono di pagare un riscatto per evitare che malware nascosto causino danni al tuo sistema è una comune truffa di criminali informatici. Uno stratagemma che mira solo a spaventare le persone e generare denaro veloce per i criminali dietro il piano. E sebbene non vi sia alcun motivo reale per credere a nessuna delle affermazioni nei messaggi o inviare denaro a qualcuno, non dovresti comunque trascurare il fatto che è possibile trovare minacce come "I have sono riuscito a ottenere un accesso totale a tutti i tuoi dispositivi" all'interno di tali messaggi e una vera infezione può verificarsi a tua insaputa.

Come la maggior parte dei malware basati su Trojan, questo può essere molto furtivo e può rimanere inattivo senza alcun sintomo visibile fino a quando l'hacker non decide di attivarlo e attaccare il sistema. Per questo motivo, se have è stato recentemente bombardato da messaggi di truffa e-mail e have ha interagito con essi, è molto importante assicurarsi che il PC sia pulito e che non ci sia nulla di dannoso su di esso che potrebbe causare danni quando meno te lo aspetti. A questo proposito, di seguito abbiamo have preparato una guida dettagliata alla rimozione e uno strumento di scanner professionale che può aiutarti a controllare il tuo sistema e rimuovere "I have sono riuscito a ottenere un accesso totale a tutti i tuoi dispositivi".

Learn how to remove have from your computer

Step 1. have Rimozione da Windows

a) Windows 7 / XP

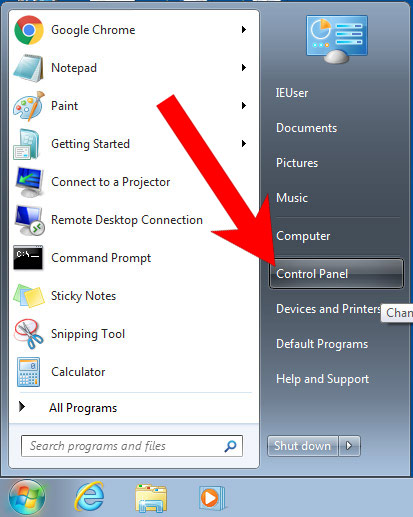

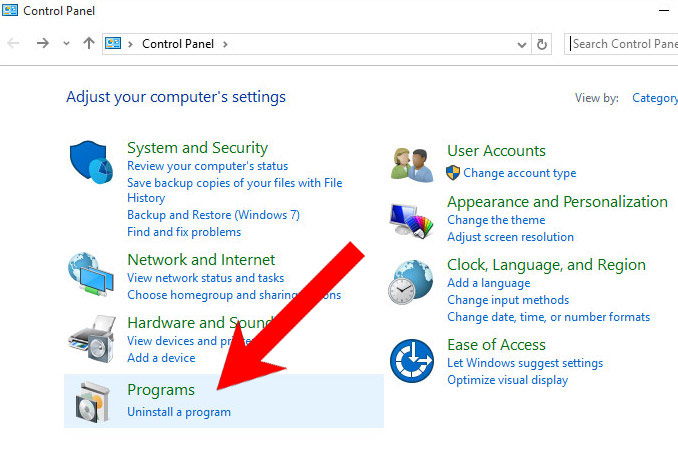

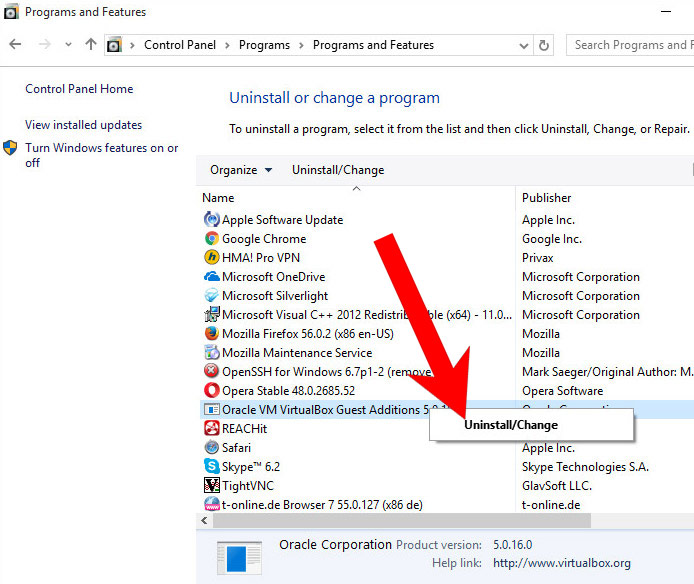

- Premi sull'icona Start.

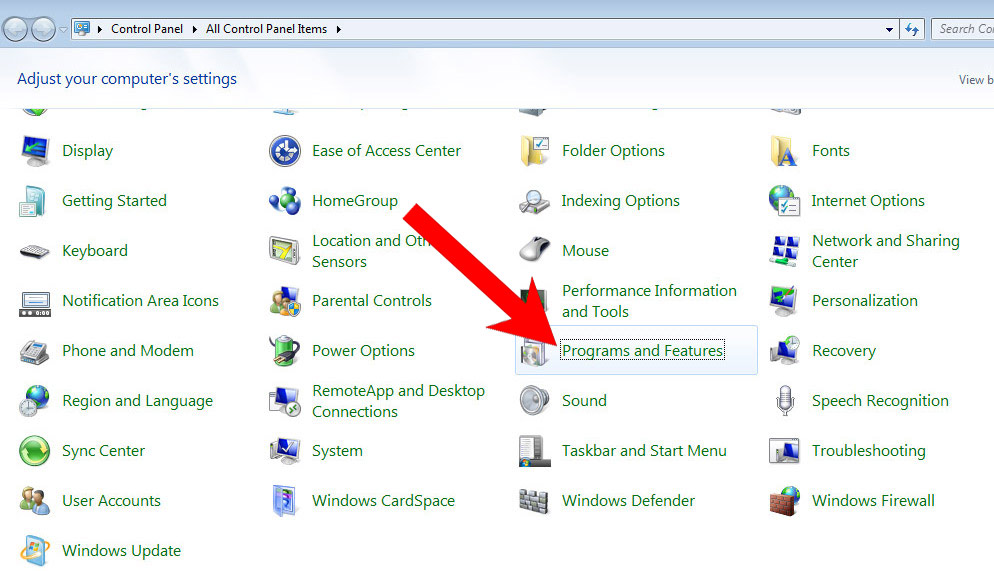

- Pannello di controllo → Programmi e funzionalità.

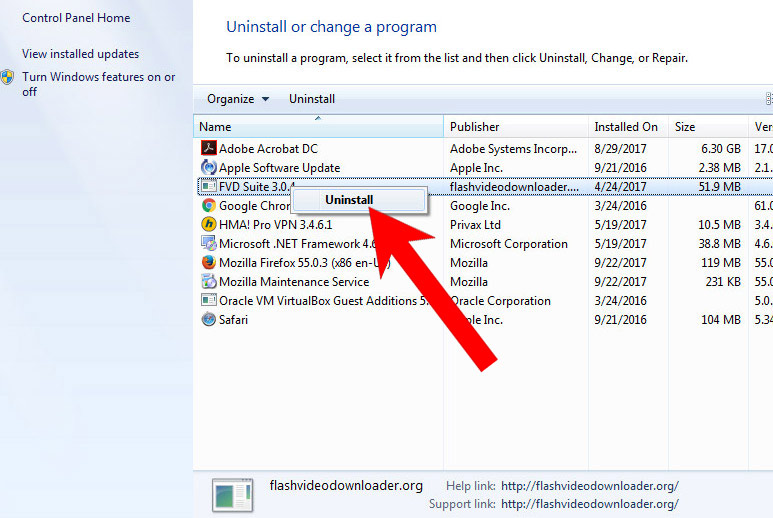

- Trova il programma che desideri eliminare e premi Disinstalla.

b) Windows 8

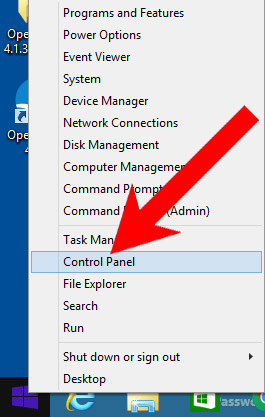

- Fare clic con il pulsante destro del mouse sull'icona di avvio (angolo inferiore sinistro).

- Seleziona Pannello di controllo.

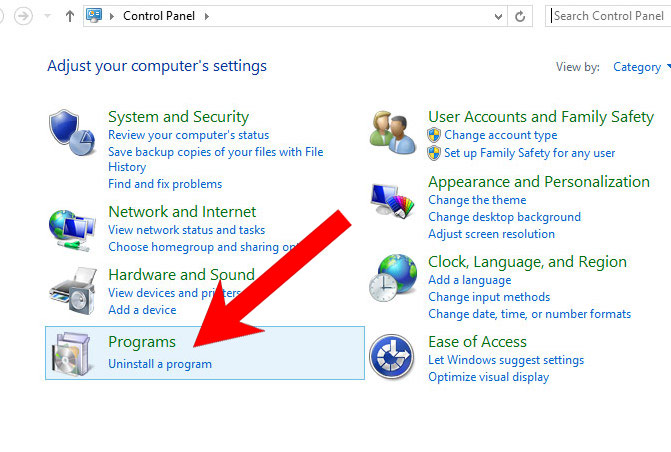

- Fare clic su Programmi e funzionalità.

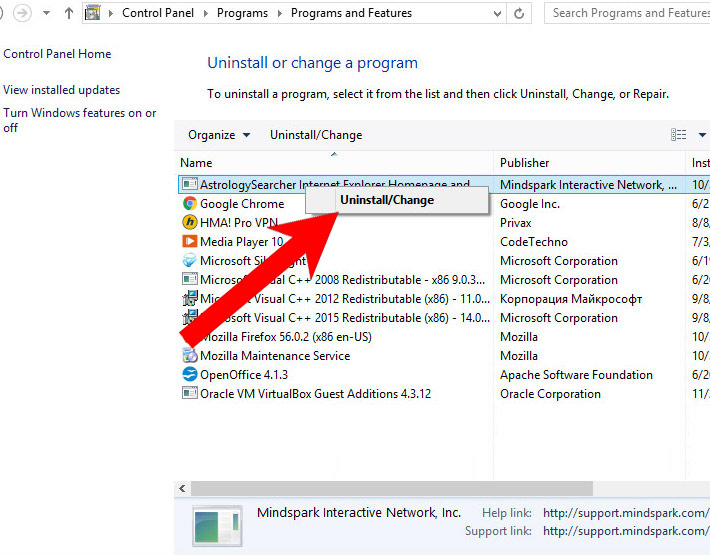

- Trova e rimuovi tutti i programmi indesiderati.

c) Windows 10

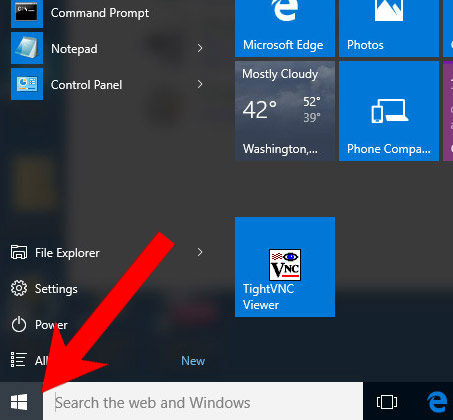

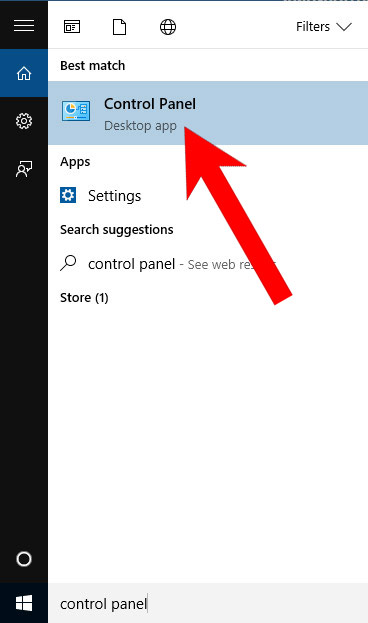

- Apri il menu Start e fai clic sulla lente di ingrandimento (accanto al pulsante di spegnimento).

- Digita nel Pannello di controllo.

- Pannello di controllo → Programmi e funzionalità.

- Trova e rimuovi tutti i programmi indesiderati.

d) Mac OS X

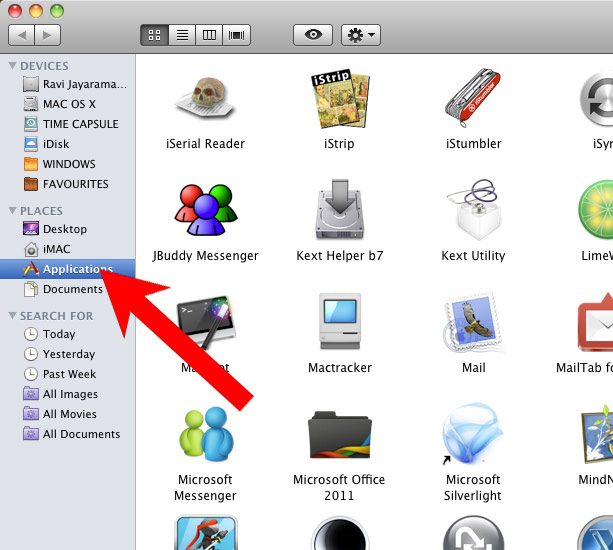

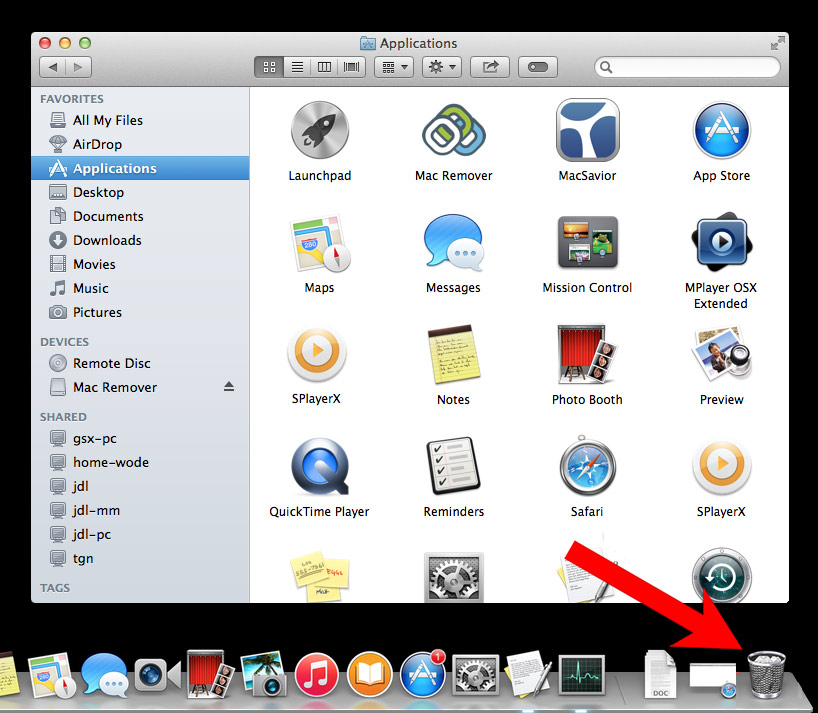

- Apri Finder e premi Applicazioni.

- Seleziona tutti i programmi sospetti di cui vuoi sbarazzarti.

- Trascinali sull'icona del cestino nel dock (in alternativa, fai clic con il pulsante destro del mouse sul programma e premi Sposta nel cestino).

- Dopo aver spostato tutti i programmi indesiderati, fai clic con il pulsante destro del mouse sull'icona del cestino e seleziona Svuota cestino.

Step 2. Eliminare have dal browser

a) Rimuovere have da Microsoft Edge

Ripristina Microsoft Edge (metodo 1)

- Apri Microsoft Edge.

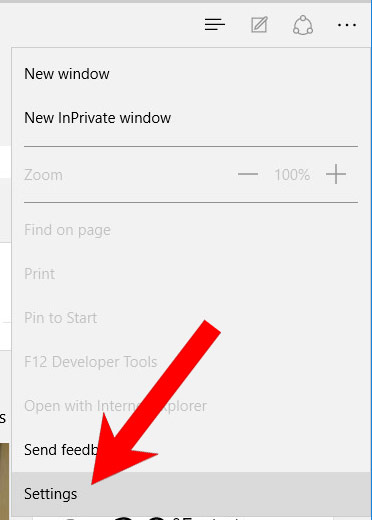

- Premi Altro situato nell'angolo in alto a destra dello schermo (i tre punti).

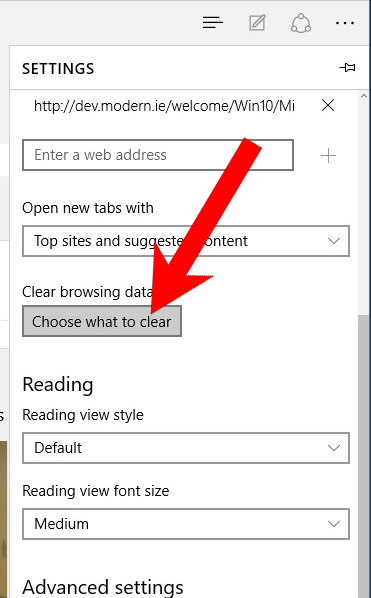

- Impostazioni → Scegli cosa cancellare.

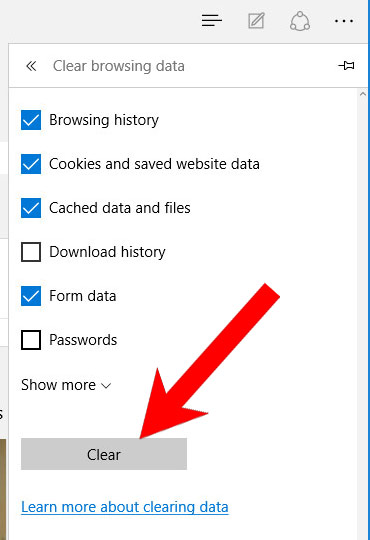

- Seleziona le caselle degli elementi che desideri rimuovere e premi Cancella.

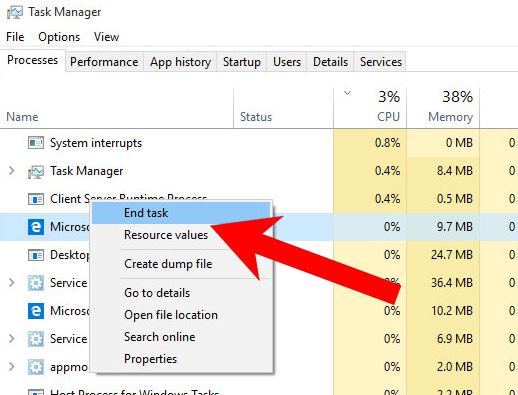

- Premi Ctrl + Alt + Canc insieme.

- Scegli Task Manager.

- Nella scheda Processi, trova il processo Microsoft Edge, fai clic con il pulsante destro del mouse su di esso e premi Vai ai dettagli (o Altri dettagli se Vai ai dettagli non è disponibile).

- Fai clic con il pulsante destro del mouse su tutti i processi di Microsoft Edge e scegli Termina attività.

(Metodo 2)

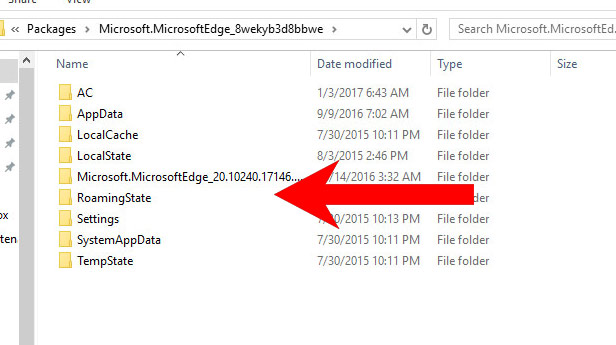

Prima di procedere con questo metodo, eseguire il backup dei dati.- Vai a C: Users % username% AppData Local Packages Microsoft.MicrosoftEdge_xxxxxxxxxx.

- Seleziona tutte le cartelle, fai clic destro su di esse e premi Elimina.

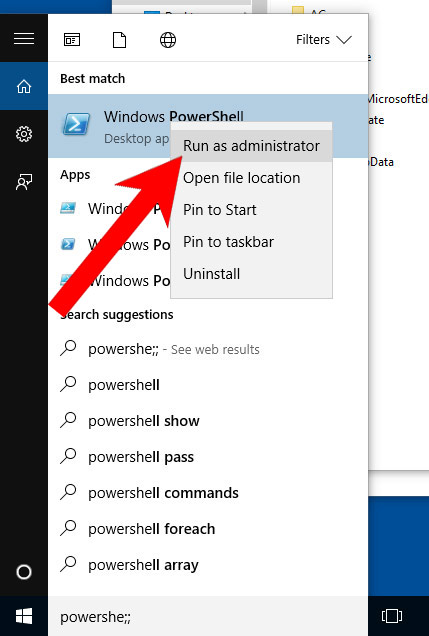

- Premi il pulsante Start e digita Windows PowerShell nella casella di ricerca.

- Fare clic con il tasto destro sul risultato e selezionare Esegui come amministratore.

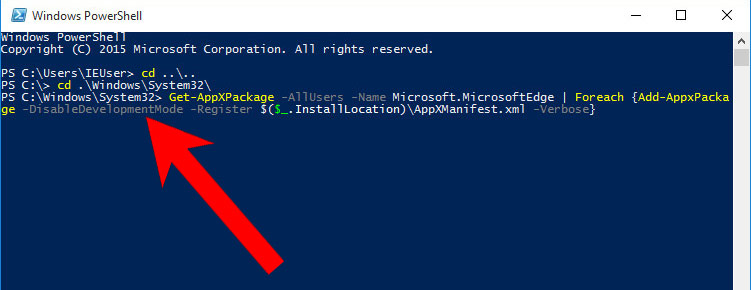

- In Amministratore: Windows PowerShell, incolla

Get-AppXPackage -AllUsers -Name Microsoft.MicrosoftEdge | Foreach {Add-AppxPackage -DisableDevelopmentMode -Register $ ($ _. InstallLocation) AppXManifest.xml -Verbose}

in PS C: WINDOWS system32> e tocca Invio.

- Il problema dovrebbe essere risolto ora.

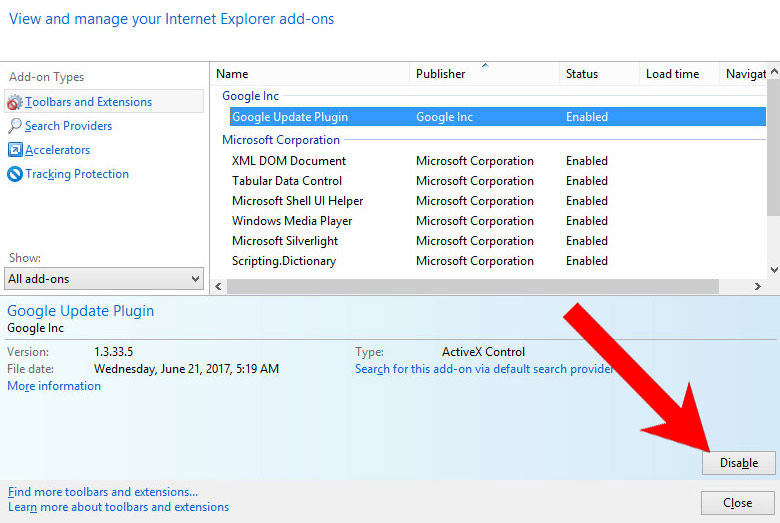

b) Rimuovi have da Internet Explorer

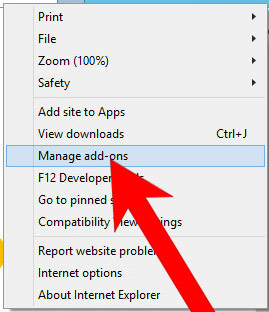

- Apri Internet Explorer e premi sull'icona a forma di ingranaggio.

- Seleziona Gestisci componenti aggiuntivi, quindi Barre degli strumenti ed estensioni.

- Trova e disabilita tutte le estensioni sospette.

- Chiudi la finestra.

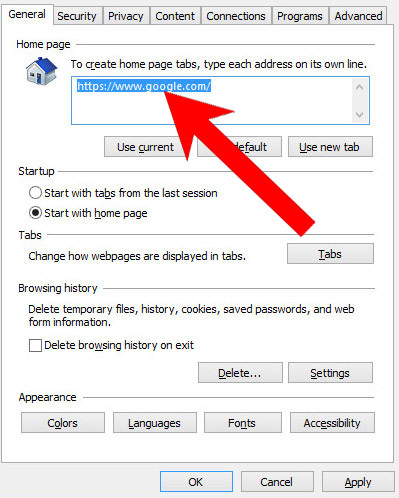

c) Ripristina la tua home page su Internet Explorer

- Apri Internet Explorer e premi sull'icona a forma di ingranaggio.

- Opzioni Internet → scheda Generale. Elimina l'URL della home page e digita quello che preferisci.

- Premi Applica.

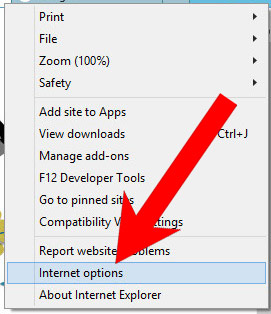

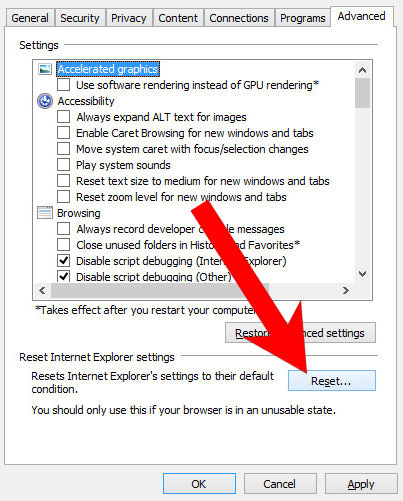

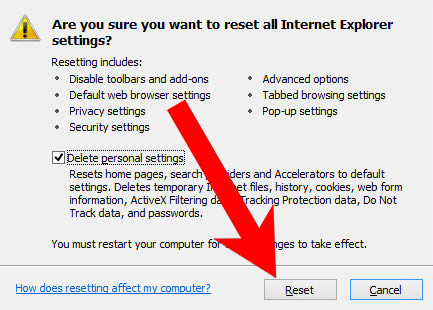

d) Reimposta Internet Explorer

- Apri Internet Explorer e premi sull'icona a forma di ingranaggio.

- Opzioni Internet → scheda Avanzate.

- In basso, vedrai un pulsante Ripristina. Premilo.

- Nella finestra che appare, seleziona la casella che dice Elimina impostazioni personali.

- Premere Ripristina.

- Fare clic su OK per uscire dalla finestra.

- Riavvia il tuo browser.

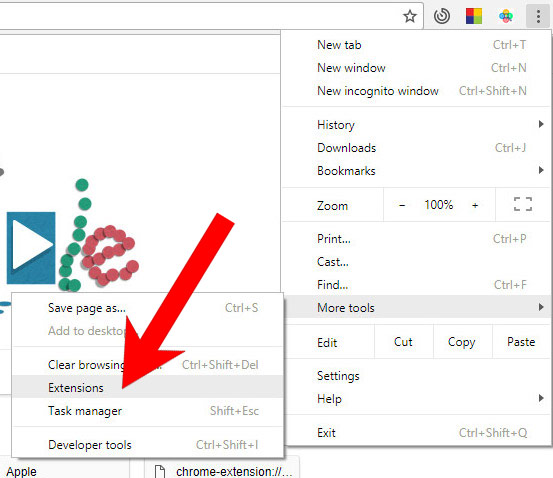

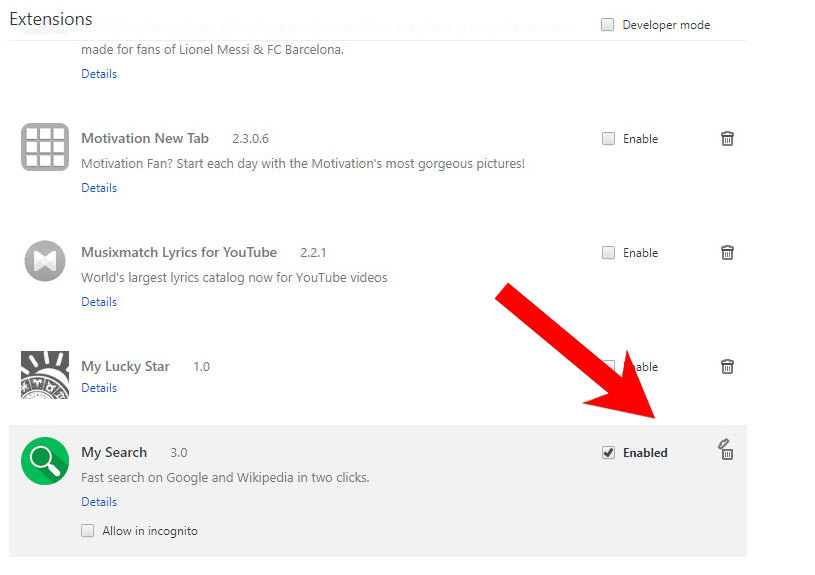

e) Rimuovi have da Google Chrome

- Apri Google Chrome e premi l'icona del menu a destra, accanto al campo dell'URL.

- Scegli Altri strumenti ed estensioni.

- Rimuovi le estensioni sospette facendo clic sull'icona Cestino accanto ad esse.

- Se non sei sicuro di un'estensione, puoi disabilitarla deselezionando la casella che dice Abilitato. Se in seguito decidi di mantenerlo, seleziona di nuovo la casella.

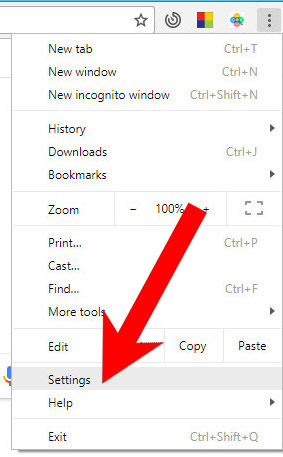

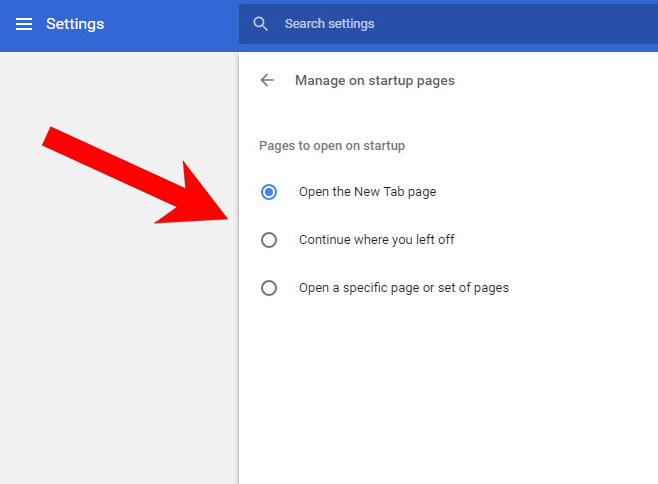

f) Ripristina la tua home page su Google Chrome

- Apri Google Chrome e premi l'icona del menu a destra, accanto al campo URL.

- Scegli Impostazioni.

- Nella finestra che appare, sotto All'avvio, ci sarà un'opzione Imposta pagine. Premi su quello.

- Rimuovi il sito Web impostato e digita quello che preferisci sia la tua home page. Premere OK.

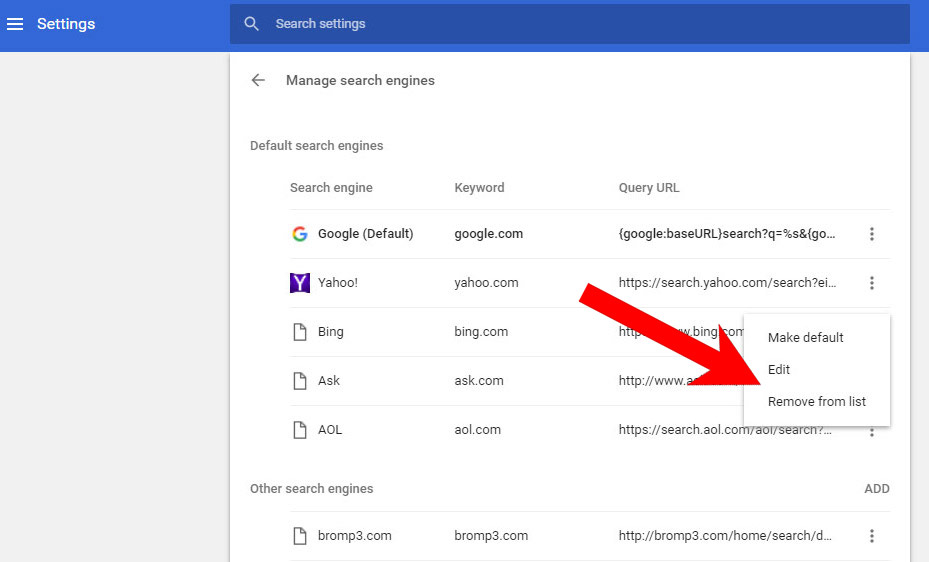

- In Impostazioni, sotto Ricerca, c'è un'opzione Gestisci motori di ricerca. Seleziona quello.

- Rimuovi tutti i motori di ricerca tranne quello che desideri utilizzare. Fare clic su Fine.

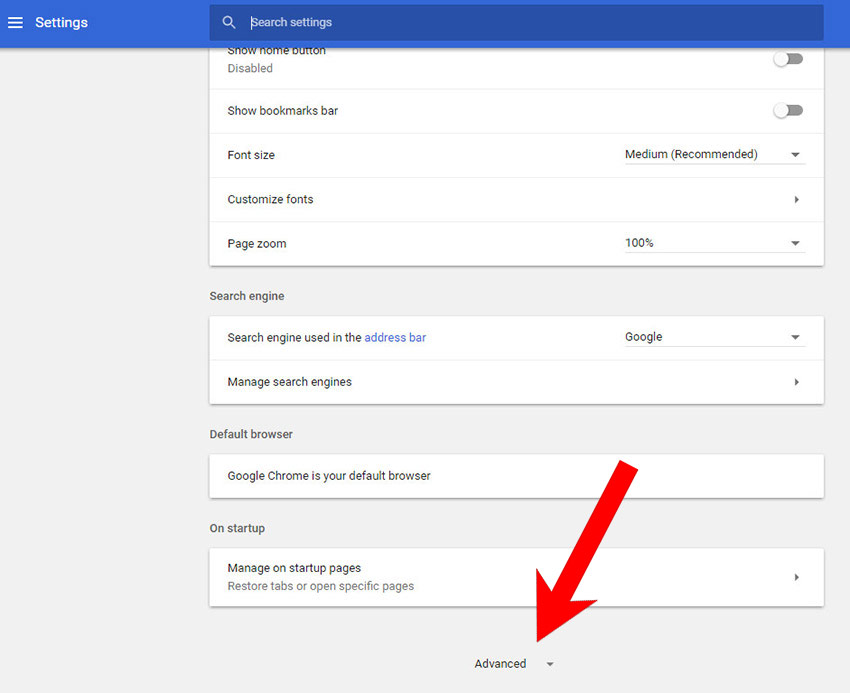

g) Reimposta Google Chrome

- Apri Google Chrome e premi l'icona del menu a destra, accanto al campo dell'URL.

- Scegli Impostazioni.

- Scorri verso il basso e premi Mostra impostazioni avanzate.

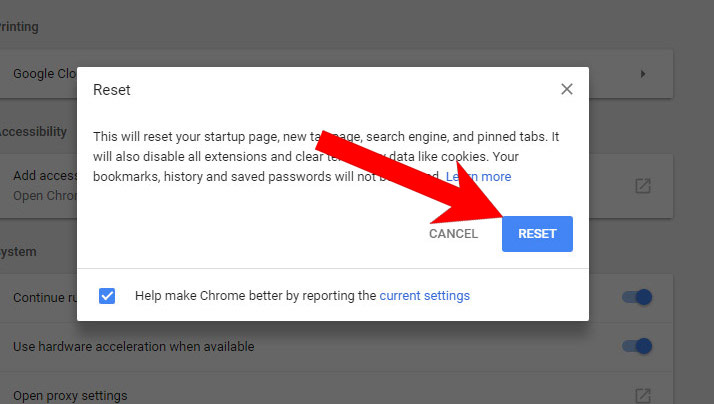

- Trova e premi il pulsante Ripristina.

- Nella finestra di conferma visualizzata, premere Ripristina.

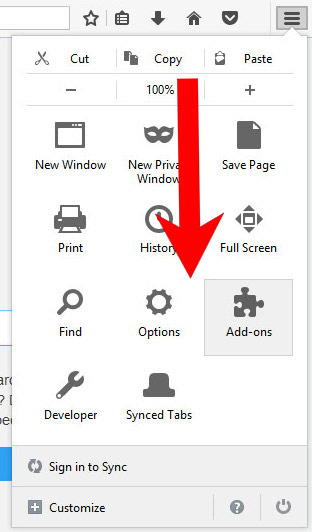

h) Rimuovere have da Mozilla Firefox

- Apri Mozilla Firefox e accedi al menu facendo clic sulle tre barre a destra dello schermo.

- Seleziona Componenti aggiuntivi.

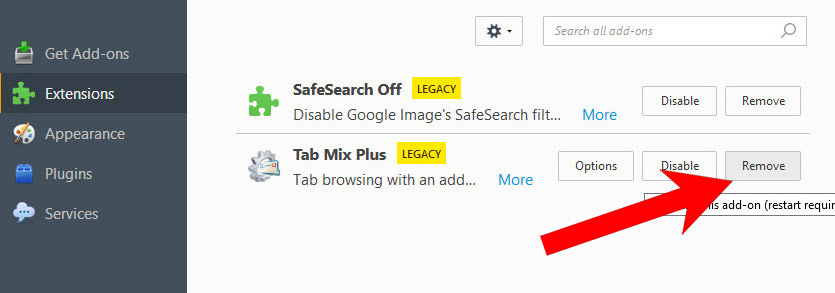

- Seleziona la scheda Estensioni e rimuovi tutte le estensioni discutibili.

- Se non sei sicuro di un'estensione, puoi disabilitarla facendo clic su Disabilita. Se in seguito decidi di mantenerlo, premi semplicemente Abilita.

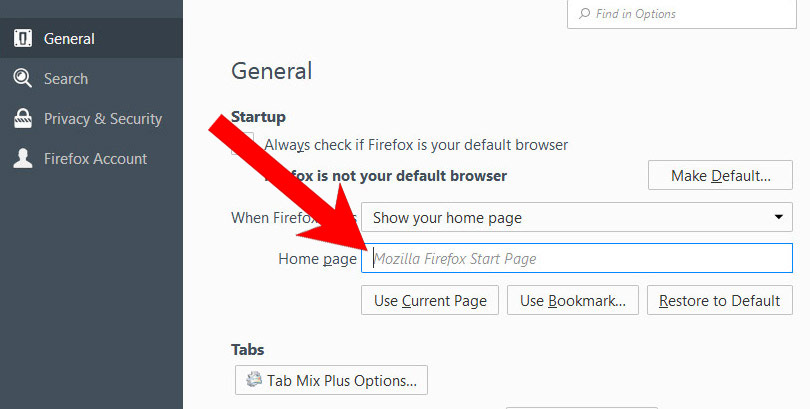

i) Ripristina la tua home page su Mozilla Firefox

- Apri Mozilla Firefox e accedi al menu facendo clic sulle tre barre sul lato destro dello schermo.

- Seleziona Opzioni.

- In generale, fare clic su Ripristina impostazioni predefinite sotto il campo Pagina iniziale.

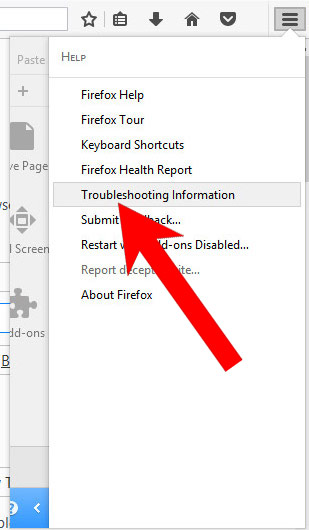

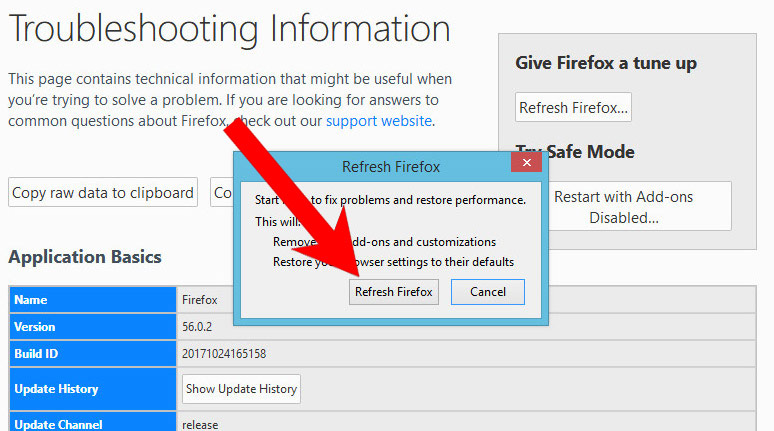

j) Ripristina Mozilla Firefox

- Apri Mozilla Firefox e accedi al menu facendo clic sulle tre barre a destra dello schermo.

- Premi il punto interrogativo nella parte inferiore del menu.

- Seleziona Informazioni sulla risoluzione dei problemi.

- Seleziona l'opzione Aggiorna Firefox.

k) Rimuovere have da Safari (per Mac)

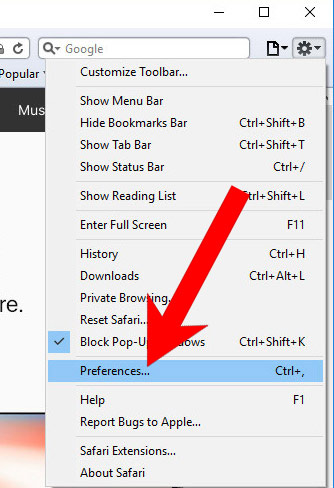

- Apri Safari.

- Seleziona Preferenze (puoi accedervi premendo su Safari nella parte superiore dello schermo).

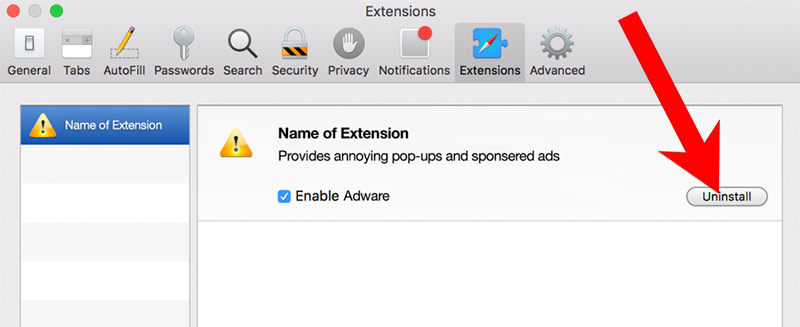

- Scegli la scheda Estensioni.

- Disinstalla tutte le estensioni discutibili.

- Se non sei sicuro di un'estensione, puoi disabilitarla deselezionando la casella che dice Abilitato. Se in seguito decidi di mantenerlo, seleziona di nuovo la casella.

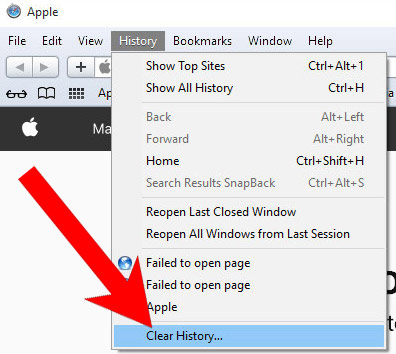

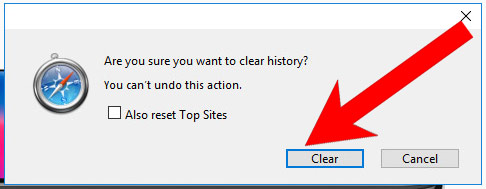

l) Ripristina Safari

Se stai usando le versioni Yosemite, El Capitan o Sierra, l'opzione per ripristinare Safari con un clic non è disponibile. Quindi dovrai cancellare la cronologia e svuotare le cache in passaggi separati.- Apri Safari.

- Seleziona Cancella cronologia (puoi accedervi premendo su Safari nella parte superiore dello schermo).

- Scegli da che ora desideri eliminare la cronologia e premi Cancella cronologia.

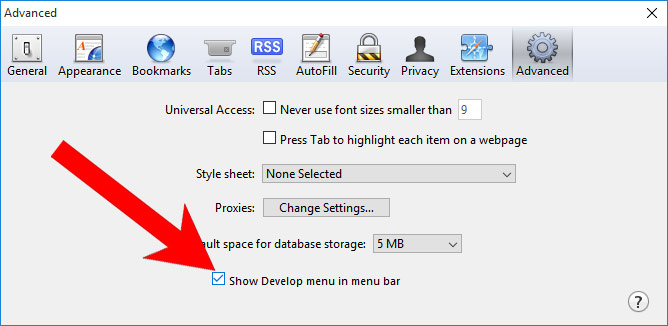

- Premi su Safari nella parte superiore dello schermo e seleziona Preferenze.

- Seleziona la scheda Avanzate e seleziona la casella accanto a Mostra menu Sviluppo nella barra dei menu.

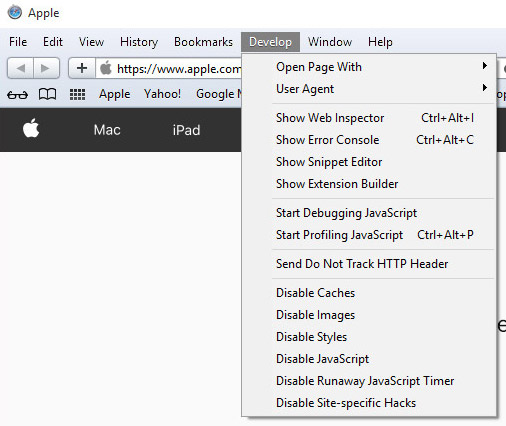

- Seleziona Sviluppo (dalla barra dei menu nella parte superiore dello schermo).

- Premere Svuota cache.