Falls Sie nach Informationen zum Entfernen eines Trojaners namens RegHost von Ihrem Computer gesucht haben, suchen Sie nicht weiter. Auf dieser Seite finden Sie eine detaillierte Entfernungsanleitung mit Schritt-für-Schritt-Anleitungen, wie Sie diese bösartige Infektion lokalisieren und sicher von Ihrem System entfernen können. In der Anleitung sehen Sie auch ein empfohlenes professionelles RegHost-Malware-Entfernungsprogramm für automatische Unterstützung.

Aber bevor Sie direkt zur Anleitung gehen, fangen wir von vorne an: Was ist wirklich ein Trojanisches Pferd und was kann eine Bedrohung wie RegHost Malware einem Computer antun?

Trojaner sind eine Art von Malware, deren Hauptzweck darin besteht, Fernzugriff auf ein System zu gewähren und verschiedene schädliche Aufgaben darauf auszuführen. Der Name dieser Bedrohungen ist von dem mythischen Holzpferd inspiriert, mit dem die Griechen die scheinbar unbesiegbare Stadt Troja betraten, ohne Verdacht zu erregen. In ähnlicher Weise versuchen diese bösartigen Programme, unbemerkt zu bleiben, indem sie einem entfernten Angreifer eine Hintertür öffnen, um in den Computer einzudringen.

Download-Tool zum EntfernenEntfernen Sie RegHostOft bieten Trojaner jedoch mehr als nur eine Hintertür – sie sind sehr vielseitige Malware, die auch dazu verwendet werden können, Tastenanschläge und besuchte Seiten aufzuzeichnen, Daten vom Computer auf Remote-Server zu übertragen, Dateien zu beschädigen, Informationen zu stehlen und andere Viren zu verbreiten , und insbesondere Ransomware-Infektionen, schaffen Sicherheitslücken und vieles mehr.

Und wie gesagt, der Trojaner versucht normalerweise, unbemerkt zu bleiben, daher wäre es keine große Überraschung, wenn eine Bedrohung wie RegHost für lange Zeit absolut keine Symptome ihrer Anwesenheit im System zeigt. Grundsätzlich soll diese Art von Malware Prozesse verbergen, die den Benutzer misstrauisch machen können.

Wie? Die Infektion wird normalerweise mit Administratorrechten oder Root-Rechten auf dem Computer installiert. Auf diese Weise kann der Hacker, der es kontrolliert, die volle Kontrolle über das System haben und bestimmte Prozesse und Dateien verbergen, verhindern, dass das Antivirenprogramm seine Arbeit erledigt, überspringen usw. Dies verhindert, dass Sie erkennen, dass Ihr System kompromittiert wurde, was macht es sehr schwierig, den Trojaner rechtzeitig zu lokalisieren und zu entfernen.

Wie können wir uns anstecken?

Es gibt so viele Möglichkeiten, wie ein Trojaner wie RegHost in Ihren Computer eindringen kann. Eine Infektion kann durch eine Schwachstelle in einem von Ihnen installierten Programm (z. B. Flash, Java, Adobe Reader) oder durch das Herunterladen einer infizierten Datei erfolgen, die beim Öffnen bösartigen Code ausführt, der die Malware unbemerkt ohne Ihr Wissen installiert. Die Hacker verwenden normalerweise einige scheinbar harmlose Inhalte wie Bilder, E-Mail-Anhänge, Links, gefälschte Anzeigen, irreführende Angebote oder infizierte Webseiten, die nach der Interaktion die Infektion auslösen.

Leider kann es aufgrund fehlender Symptome Wochen oder sogar Monate dauern, bis Sie erkennen, dass Sie kompromittiert wurden. Deshalb ist die beste Methode, sich vor Trojanern zu schützen und Infektionen wie RegHost-Malware rechtzeitig zu erkennen und zu entfernen, die Verwendung zuverlässiger Sicherheitssoftware. Ein guter Virenschutz kann das System im Hintergrund auf bösartige Prozesse scannen und Sie über den Zustand Ihres Systems informieren. Warum Sie sofort handeln sollten, wenn ein Trojaner entdeckt wird, muss Ihnen nicht erklärt werden. Je länger die Malware auf dem Computer verbleibt, desto größer ist der Schaden, den sie anrichten kann. Aus diesem Grund dürfen Sie keine Zeit verlieren und sollten die folgenden Anweisungen befolgen, um RegHost-Malware schnell loszuwerden.

Download-Tool zum EntfernenEntfernen Sie RegHostErfahren Sie, wie RegHost wirklich von Ihrem Computer Entfernen

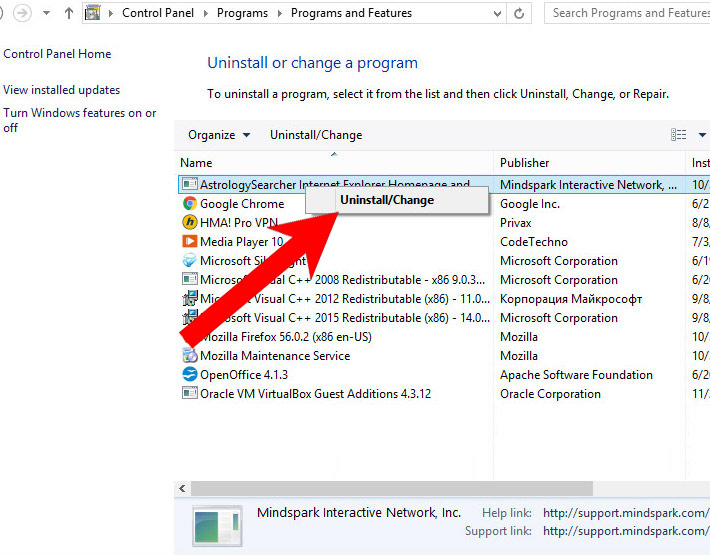

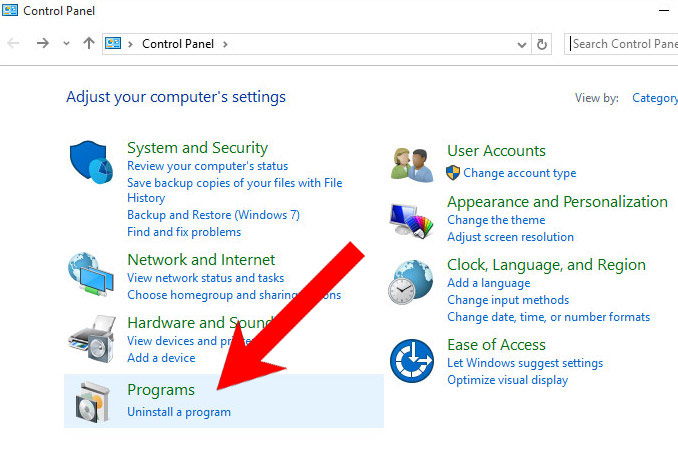

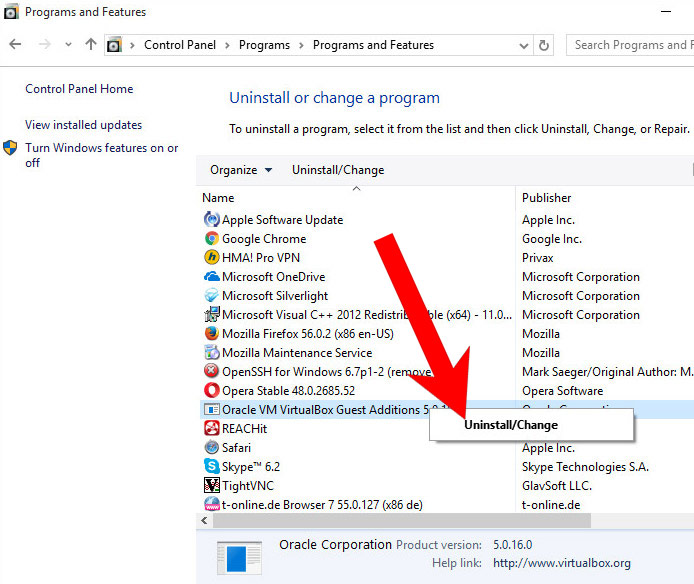

Schritt 1. RegHost Entfernen von Windows

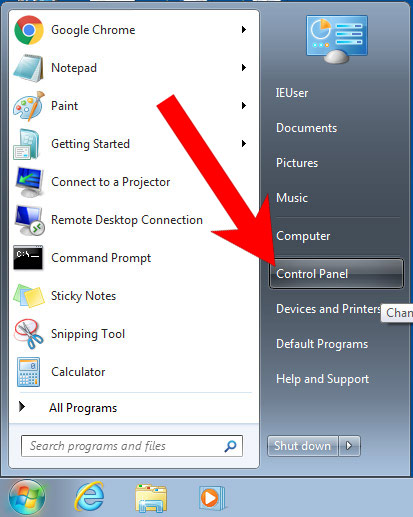

a) Windows 7 / XP

- Drücken Sie auf das Startsymbol.

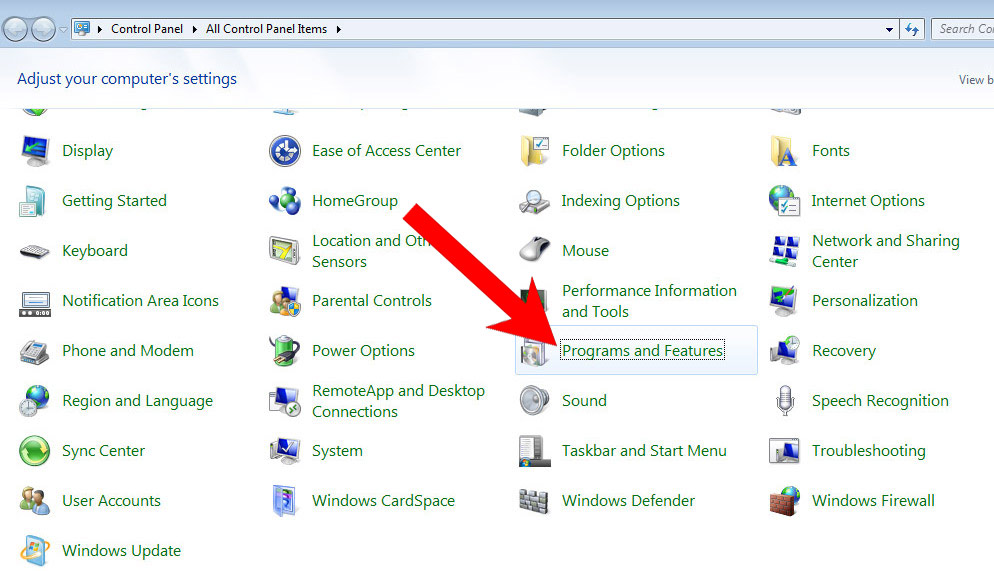

- Systemsteuerung → Programme und Funktionen.

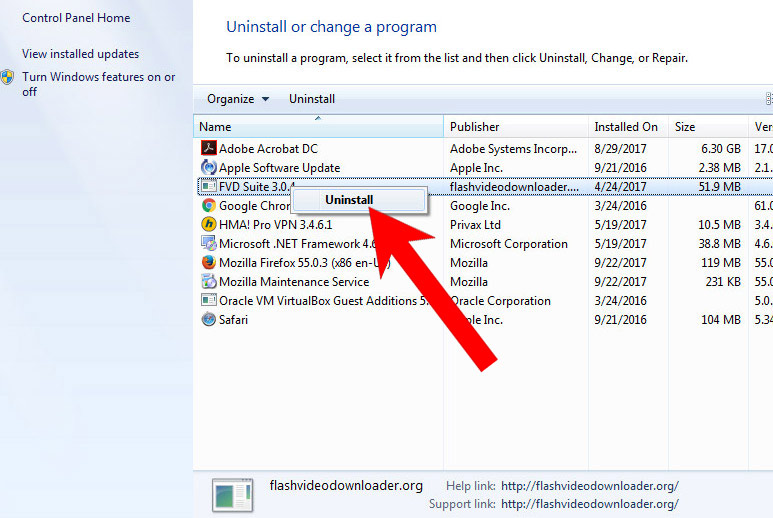

- Suchen Sie das Programm, das Sie löschen möchten, und klicken Sie auf Deinstallieren.

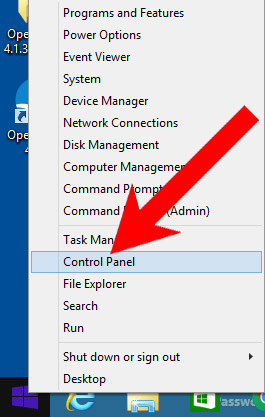

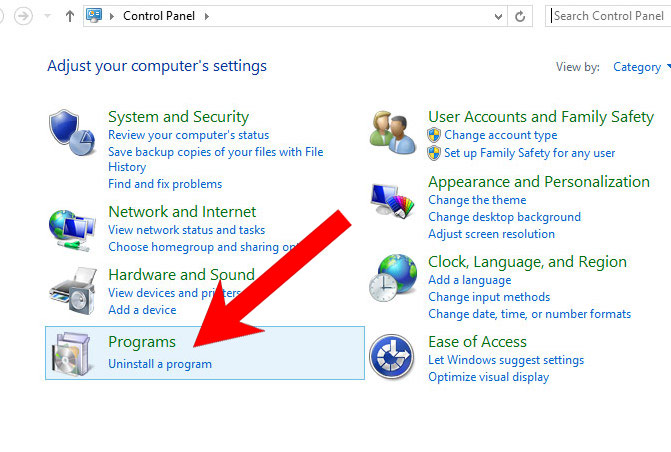

b) Windows 8

- Klicken Sie mit der rechten Maustaste auf das Startsymbol (untere linke Ecke).

- Wählen Sie Systemsteuerung.

- Klicken Sie auf Programme und Funktionen.

- Suchen und entfernen Sie alle unerwünschten Programme.

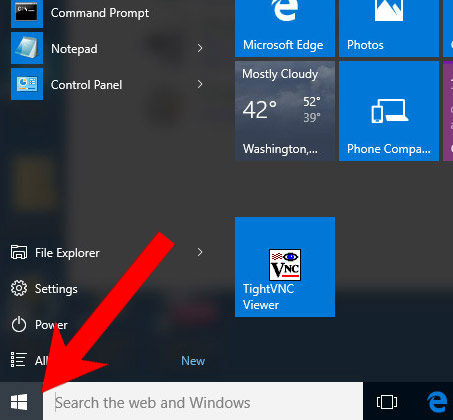

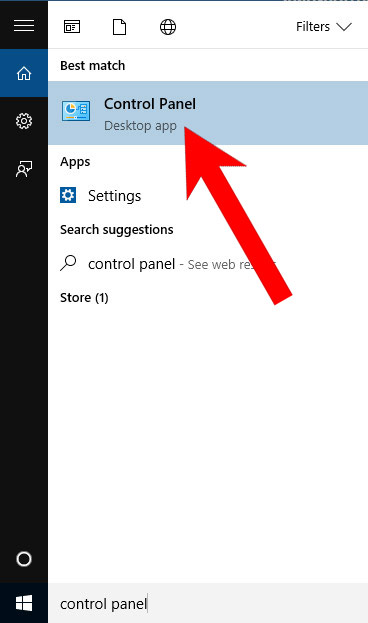

c) Windows 10

- Öffnen Sie das Startmenü und klicken Sie auf die Lupe (neben der Schaltfläche zum Herunterfahren).

- Geben Sie die Systemsteuerung ein.

- Systemsteuerung → Programme und Funktionen.

- Suchen und entfernen Sie alle unerwünschten Programme.

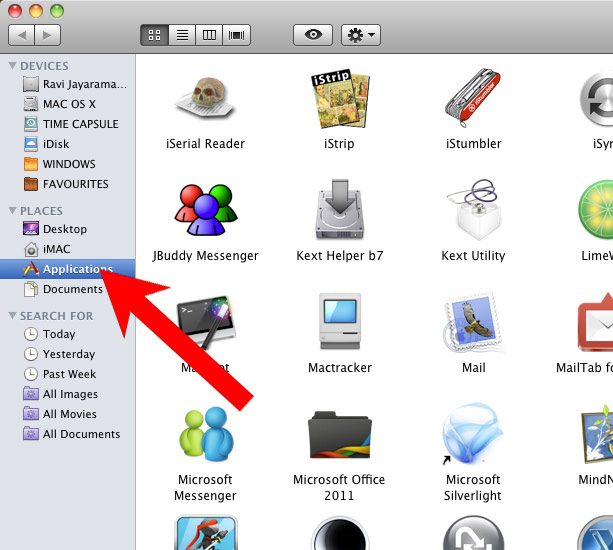

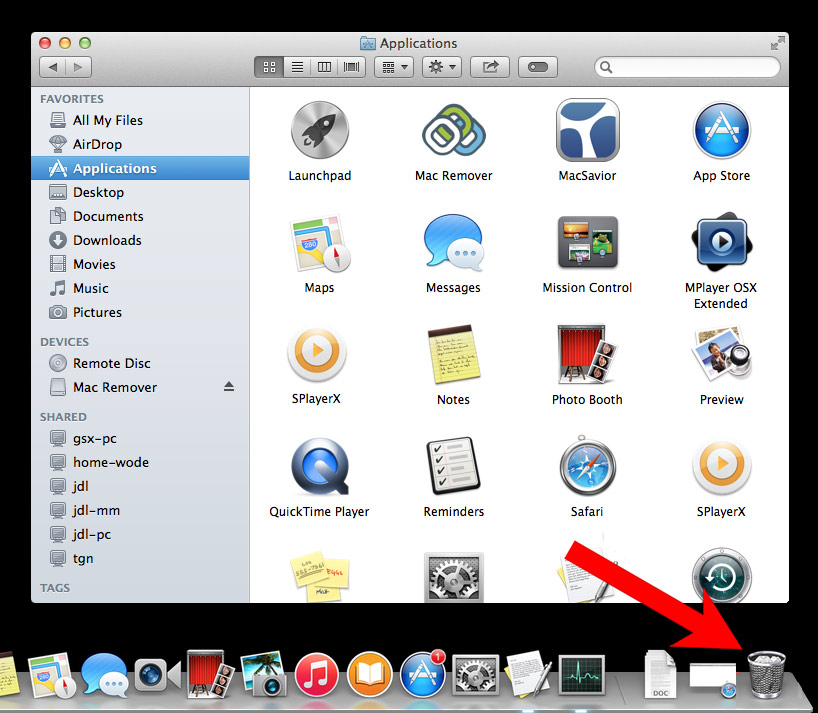

d) Mac OS X

- Öffnen Sie den Finder und drücken Sie Anwendungen.

- Überprüfen Sie alle verdächtigen Programme, die Sie entfernen möchten.

- Ziehen Sie sie auf das Papierkorbsymbol in Ihrem Dock (Alternativ klicken Sie mit der rechten Maustaste auf das Programm und drücken Sie Auf Papierkorb verschieben).

- Nachdem Sie alle unerwünschten Programme verschoben haben, klicken Sie mit der rechten Maustaste auf das Papierkorbsymbol und wählen Sie Papierkorb leeren.

Schritt 2. Löschen Sie RegHost aus den Browsern

a) Entfernen Sie RegHost von Microsoft Edge

Microsoft Edge zurücksetzen (Methode 1)

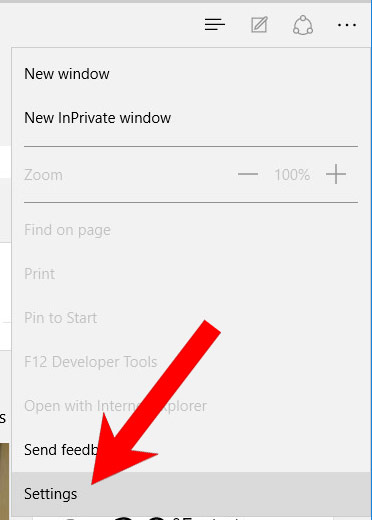

- Öffnen Sie Microsoft Edge.

- Drücken Sie auf Mehr in der oberen rechten Ecke des Bildschirms (die drei Punkte).

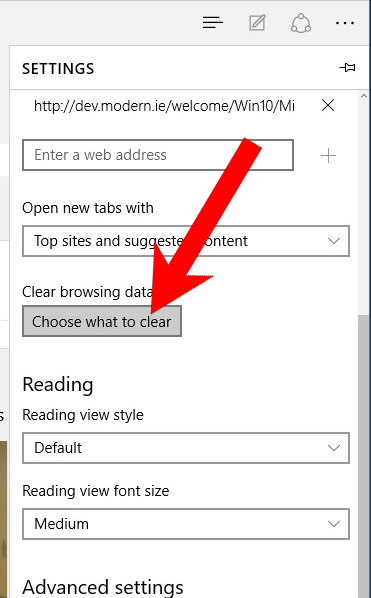

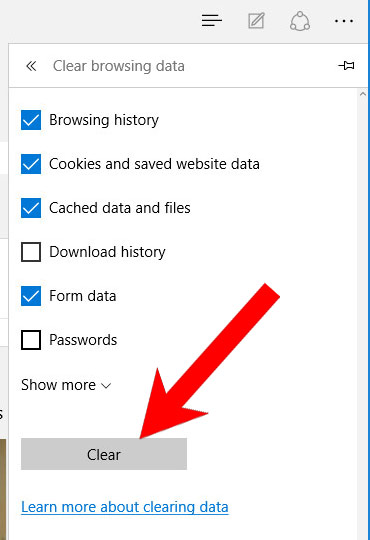

- Einstellungen → Wählen Sie aus, was gelöscht werden soll.

- Aktivieren Sie die Kontrollkästchen der Elemente, die entfernt werden sollen, und klicken Sie auf Löschen.

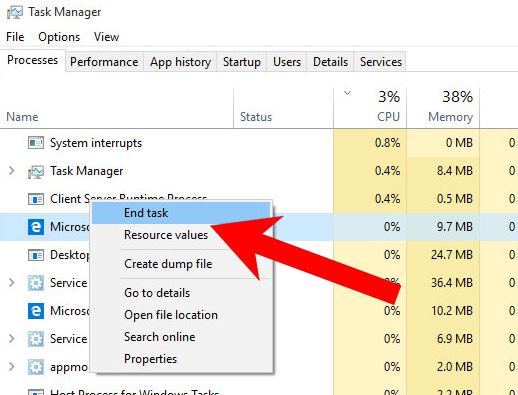

- Drücken Sie gleichzeitig Strg + Alt + Entf.

- Wählen Sie Task-Manager.

- Suchen Sie auf der Registerkarte Prozesse den Microsoft Edge-Prozess, klicken Sie mit der rechten Maustaste darauf und drücken Sie Gehe zu Details (oder Weitere Details, wenn Gehe zu Details nicht verfügbar ist).

- Klicken Sie mit der rechten Maustaste auf alle Microsoft Edge-Prozesse und wählen Sie Aufgabe beenden.

(Methode 2)

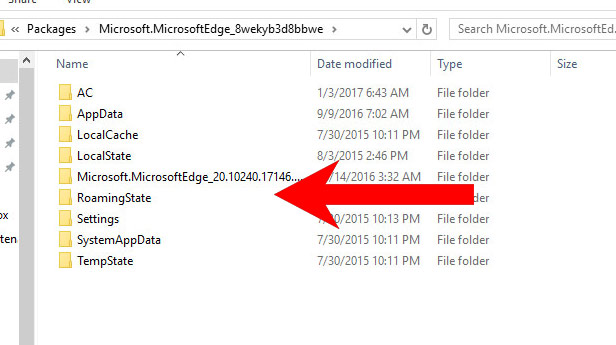

Sichern Sie Ihre Daten, bevor Sie mit dieser Methode fortfahren.- Wechseln Sie zu C: Benutzer % Benutzername% AppData Local Packages Microsoft.MicrosoftEdge_xxxxxxxxxx.

- Wählen Sie alle Ordner aus, klicken Sie mit der rechten Maustaste darauf und drücken Sie Löschen.

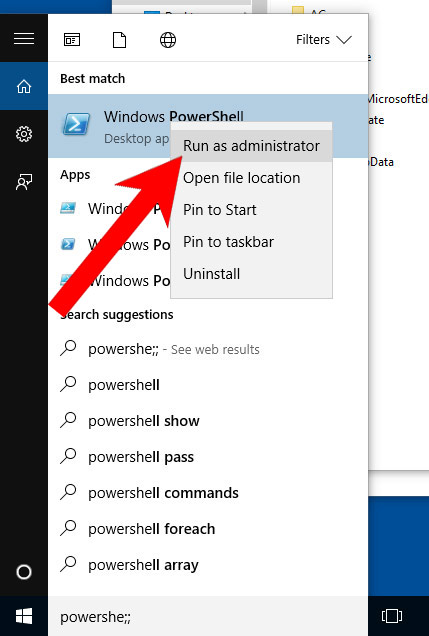

- Drücken Sie die Starttaste und geben Sie Windows PowerShell in das Suchfeld ein.

- Klicken Sie mit der rechten Maustaste auf das Ergebnis und wählen Sie Als Administrator ausführen.

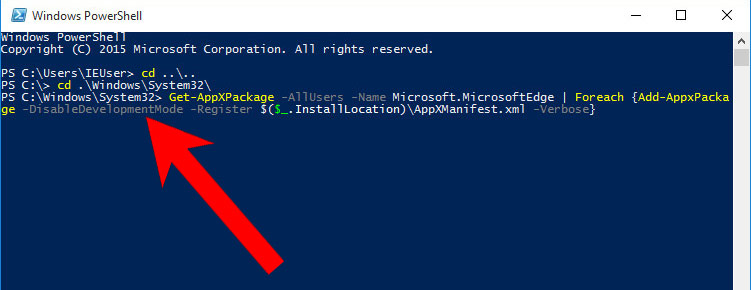

- Fügen Sie in Administrator: Windows PowerShell ein

Get-AppXPackage -AllUsers -Name Microsoft.MicrosoftEdge | Foreach {Add-AppxPackage -DisableDevelopmentMode -Register $ ($ _. InstallLocation) AppXManifest.xml -Verbose}

Tippen Sie unter PS C: WINDOWS system32> auf die Eingabetaste.

- Das Problem sollte jetzt weg sein.

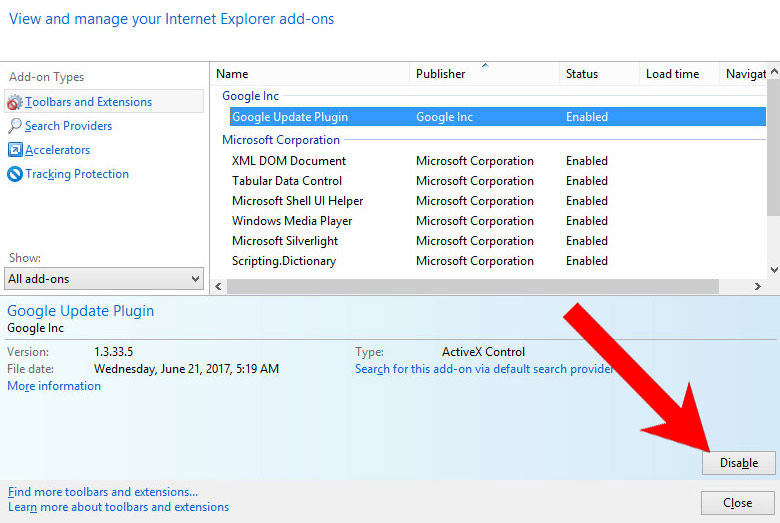

b) Entfernen Sie RegHost von Internet Explorer

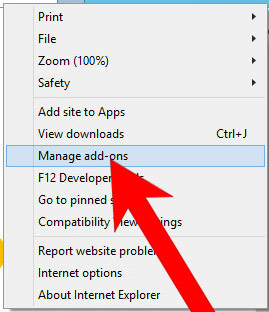

- Öffnen Sie Internet Explorer und drücken Sie auf das Zahnradsymbol.

- Wählen Sie Add-Ons verwalten und dann Symbolleisten und Erweiterungen.

- Suchen und deaktivieren Sie alle verdächtigen Erweiterungen.

- Schließe das Fenster.

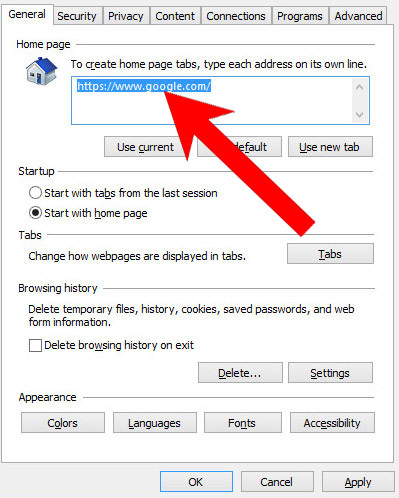

c) Stellen Sie Ihre Homepage auf Internet Explorer wieder her

- Öffnen Sie Internet Explorer und drücken Sie auf das Zahnradsymbol.

- Internetoptionen → Registerkarte Allgemein. Löschen Sie die Homepage-URL und geben Sie Ihre bevorzugte ein.

- Drücken Sie Übernehmen.

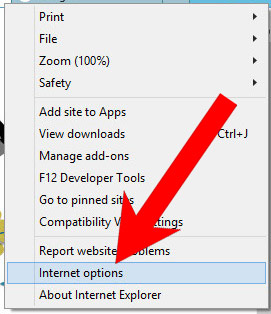

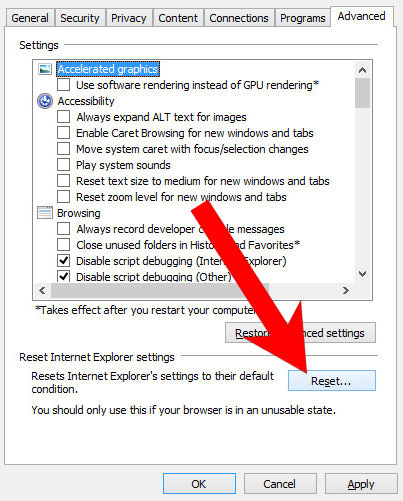

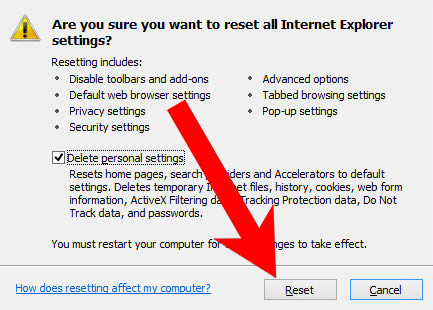

d) Internet Explorer zurücksetzen

- Öffnen Sie Internet Explorer und drücken Sie auf das Zahnradsymbol.

- Internetoptionen → Registerkarte Erweitert.

- Unten sehen Sie eine Schaltfläche zum Zurücksetzen. Drücken Sie das.

- Aktivieren Sie im angezeigten Fenster das Kontrollkästchen Persönliche Einstellungen löschen.

- Drücken Sie Zurücksetzen.

- Klicken Sie auf OK, um das Fenster zu schließen.

- Starten Sie Ihren Browser neu.

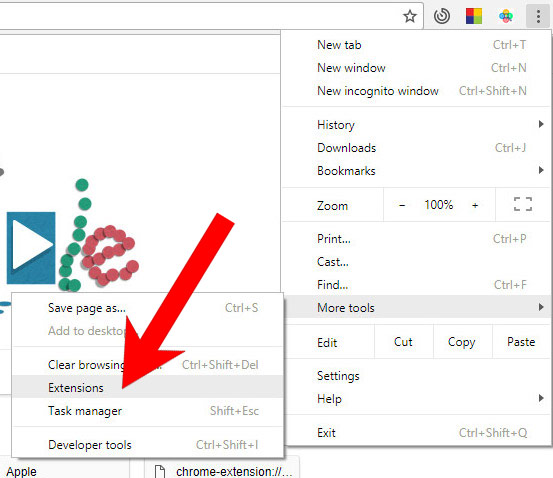

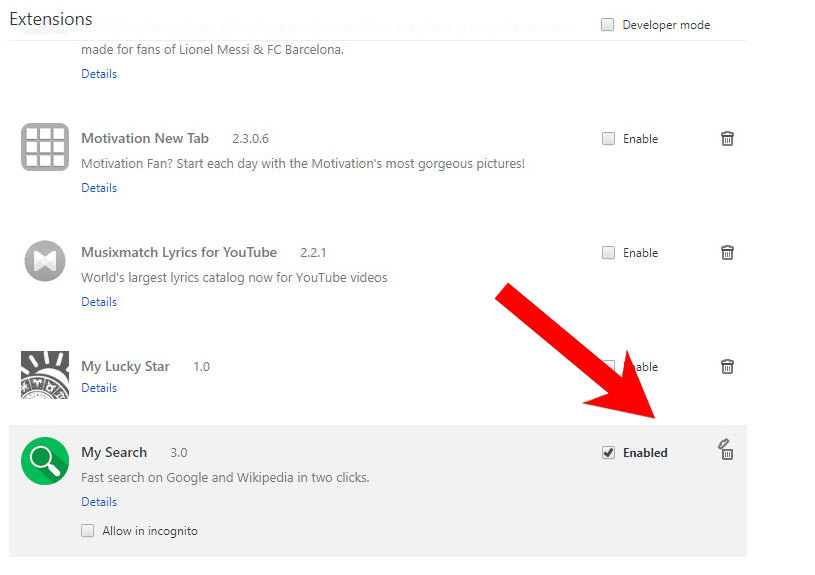

e) Entfernen Sie RegHost von Google Chrome

- Öffnen Sie Google Chrome und drücken Sie auf das Menüsymbol rechts neben dem URL-Feld.

- Wählen Sie Weitere Tools und Erweiterungen.

- Entfernen Sie verdächtige Erweiterungen, indem Sie auf das Papierkorbsymbol neben ihnen klicken.

- Wenn Sie sich bei einer Erweiterung nicht sicher sind, können Sie sie deaktivieren, indem Sie das Kontrollkästchen Aktiviert deaktivieren. Wenn Sie es später behalten möchten, aktivieren Sie einfach das Kontrollkästchen erneut.

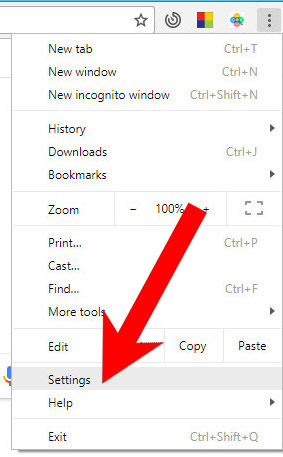

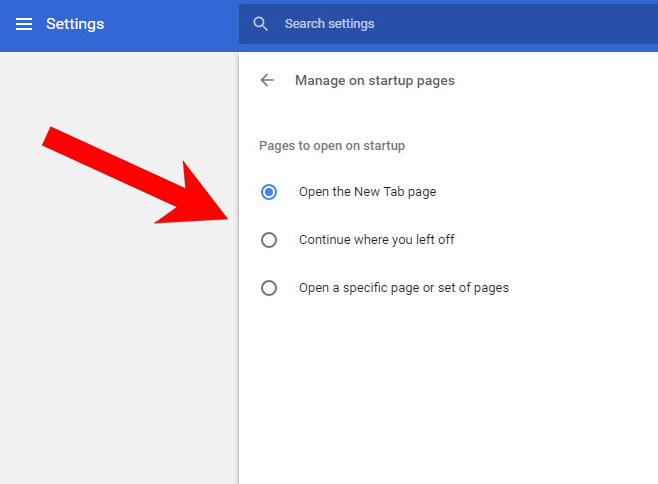

f) Stellen Sie Ihre Homepage auf Google Chrome wieder her

- Öffnen Sie Google Chrome und drücken Sie auf das Menüsymbol rechts neben dem URL-Feld.

- Wählen Sie Einstellungen.

- In dem Fenster, das unter Beim Start angezeigt wird, wird die Option Seiten festlegen angezeigt. Drücken Sie darauf.

- Entfernen Sie die festgelegte Website und geben Sie die Website ein, die Sie als Startseite bevorzugen. Drücke OK.

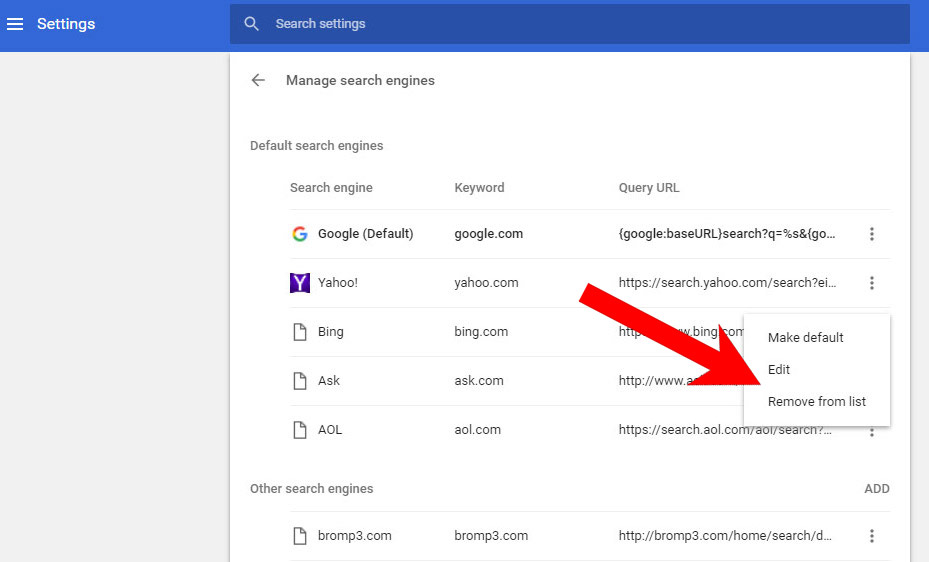

- In den Einstellungen gibt es unter Suchen die Option Suchmaschinen verwalten. Wählen Sie das aus.

- Entfernen Sie alle Suchmaschinen außer der, die Sie verwenden möchten. Klicken Sie auf Fertig.

g) Google Chrome zurücksetzen

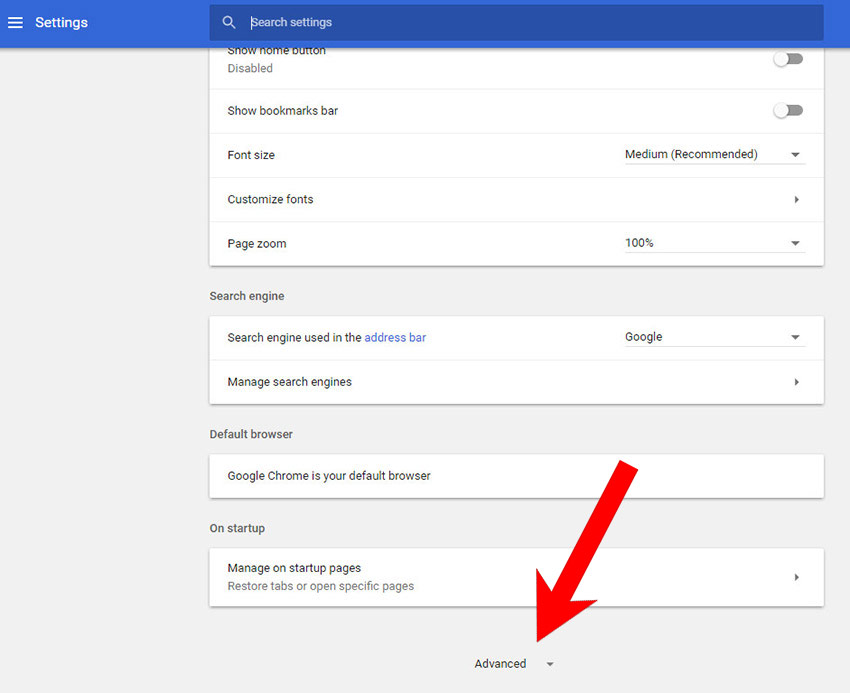

- Öffnen Sie Google Chrome und drücken Sie auf das Menüsymbol rechts neben dem URL-Feld.

- Wählen Sie Einstellungen.

- Scrollen Sie nach unten und klicken Sie auf Erweiterte Einstellungen anzeigen.

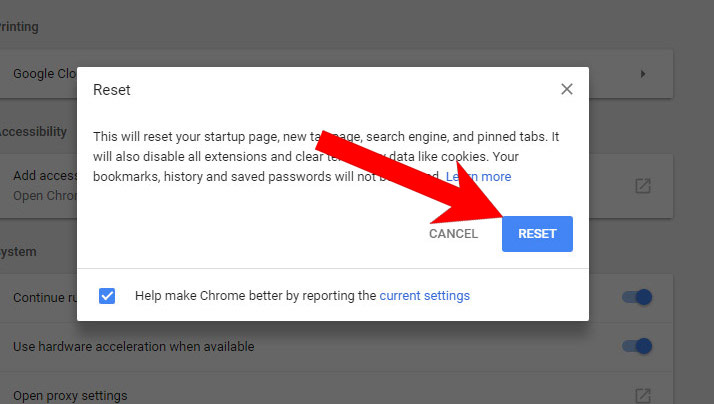

- Suchen Sie die Reset-Taste und drücken Sie sie.

- Drücken Sie im angezeigten Bestätigungsfenster auf Zurücksetzen.

h) Entfernen Sie RegHost aus Mozilla Firefox

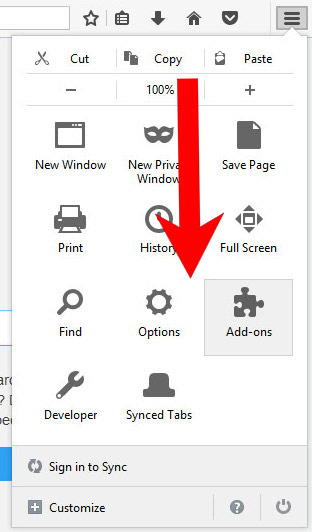

- Öffnen Sie Mozilla Firefox und rufen Sie das Menü auf, indem Sie auf die drei Balken rechts auf dem Bildschirm klicken.

- Wählen Sie Add-Ons.

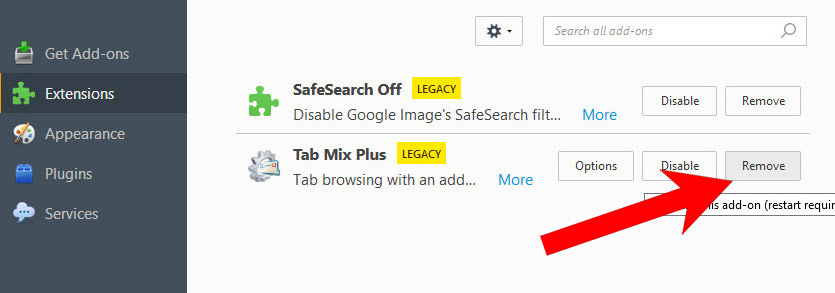

- Wählen Sie die Registerkarte Erweiterungen und entfernen Sie alle fraglichen Erweiterungen.

- Wenn Sie sich bei einer Erweiterung nicht sicher sind, können Sie sie deaktivieren, indem Sie auf Deaktivieren klicken. Wenn Sie es später behalten möchten, drücken Sie einfach Aktivieren.

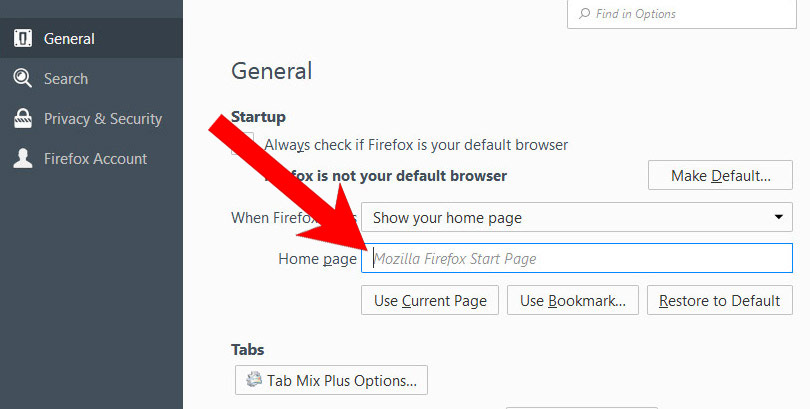

i) Stellen Sie Ihre Homepage unter Mozilla Firefox wieder her

- Öffnen Sie Mozilla Firefox und rufen Sie das Menü auf, indem Sie auf die drei Balken auf der rechten Seite des Bildschirms klicken.

- Wähle Optionen.

- Klicken Sie im Allgemeinen unter dem Feld Startseite auf Standard wiederherstellen.

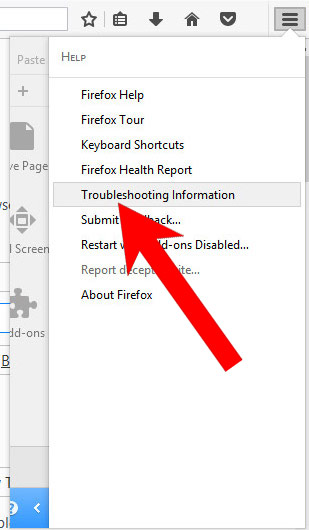

j) Setzen Sie Mozilla Firefox zurück

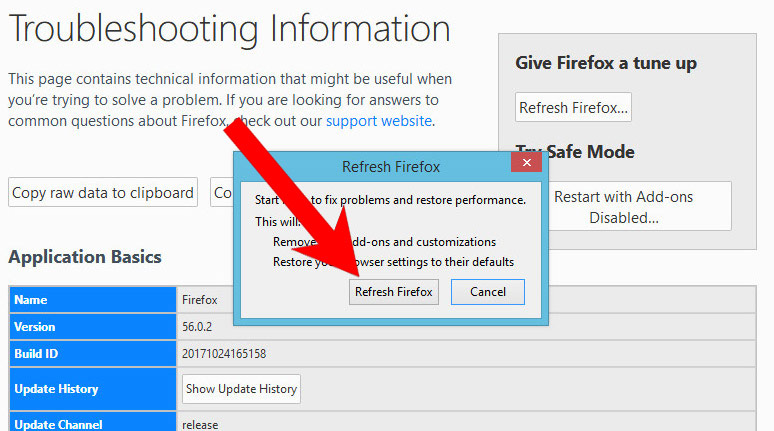

- Öffnen Sie Mozilla Firefox und rufen Sie das Menü auf, indem Sie auf die drei Balken rechts auf dem Bildschirm klicken.

- Drücken Sie das Fragezeichen am unteren Rand des Menüs.

- Wählen Sie Informationen zur Fehlerbehebung.

- Wählen Sie die Option Firefox aktualisieren.

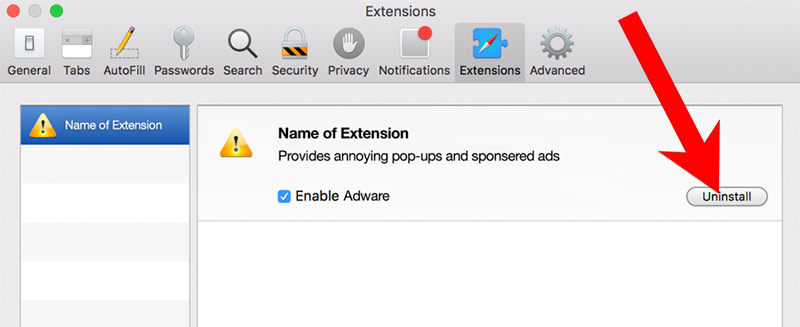

k) Entfernen Sie RegHost aus Safari (für Mac)

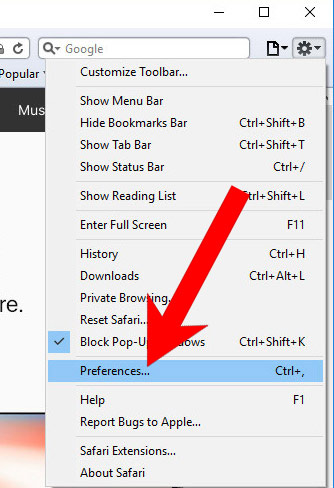

- Öffnen Sie Safari.

- Wählen Sie Einstellungen (Sie können darauf zugreifen, indem Sie oben auf dem Bildschirm auf Safari klicken).

- Wählen Sie die Registerkarte Erweiterungen.

- Deinstallieren Sie alle fraglichen Erweiterungen.

- Wenn Sie sich bei einer Erweiterung nicht sicher sind, können Sie sie deaktivieren, indem Sie das Kontrollkästchen Aktiviert deaktivieren. Wenn Sie es später behalten möchten, aktivieren Sie einfach das Kontrollkästchen erneut.

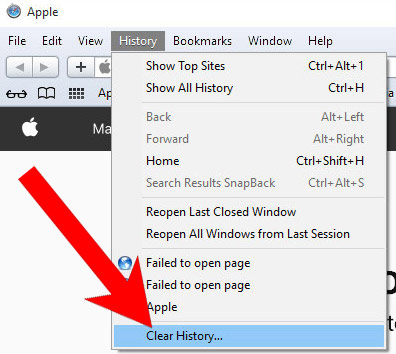

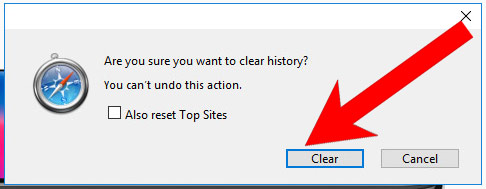

l) Safari zurücksetzen

Wenn Sie die Versionen Yosemite, El Capitan oder Sierra verwenden, ist die Option zum Zurücksetzen von Safari mit einem Klick nicht verfügbar. Daher müssen Sie den Verlauf löschen und die Caches in separaten Schritten leeren.- Öffnen Sie Safari.

- Wählen Sie Verlauf löschen (Zugriff durch Drücken auf Safari oben auf dem Bildschirm).

- Wählen Sie aus, wann der Verlauf gelöscht werden soll, und klicken Sie auf Verlauf löschen.

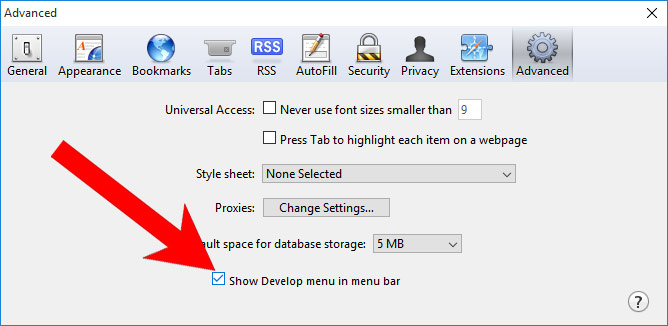

- Drücken Sie oben auf dem Bildschirm auf Safari und wählen Sie Einstellungen.

- Wählen Sie die Registerkarte Erweitert und aktivieren Sie das Kontrollkästchen neben dem Menü Entwicklung anzeigen in der Menüleiste.

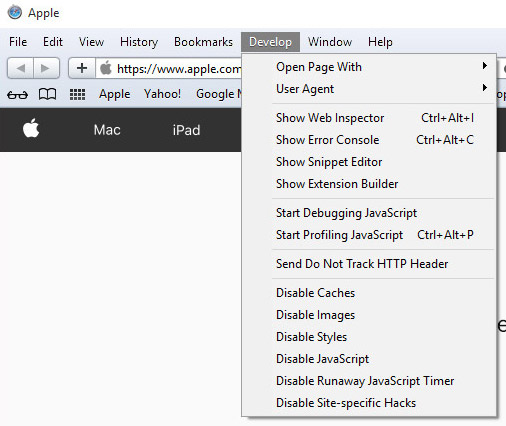

- Wählen Sie Entwickeln (in der Menüleiste oben auf dem Bildschirm).

- Drücken Sie Leere Caches.