*Quelle des Anspruchs SH kann ihn entfernen.

I hacked your device

„I hacked your device“ ist eine Malware, die von Sicherheitsspezialisten als Trojaner-Virus kategorisiert wird. „I hacked your device“ hat in letzter Zeit eine wachsende Zahl von Benutzern infiziert, und es ist wichtig, dass Sie Ihr System auf diese Bedrohung scannen, wenn Sie Grund zu der Annahme haben, dass Sie ebenfalls infiziert wurden.

Extrem hinterhältige Bedrohungen wie Ransomware, Spyware und Trojaner lauern ständig an verschiedenen Web-Standorten und ein falscher Klick kann leicht einen bösen Virus auf Ihrem Computer landen, bevor Sie es überhaupt wissen. Aus diesem Grund muss man bei der Interaktion mit Webinhalten sehr vorsichtig sein und zusätzliche Maßnahmen ergreifen, um Malware rechtzeitig zu erkennen und von ihren Computern zu entfernen.

Viele unserer Benutzer haben uns über einen anhaltenden E-Mail-Spam mit der folgenden Nachricht gemeldet:

Download-Tool zum EntfernenEntfernen Sie I hacked your deviceI hacked your device, weil ich Ihnen diese Nachricht von Ihrem Konto gesendet habe.

Wenn Sie Ihr Passwort bereits geändert haben, wird es jedes Mal von meiner Malware abgefangen.

Sie kennen mich vielleicht nicht und fragen sich höchstwahrscheinlich, warum Sie diese E-Mail erhalten, richtig?

Tatsächlich habe ich auf einigen Websites ein bösartiges Programm auf Erwachsenen (Pornografie) gepostet, und Sie wissen, dass Sie diese Websites besucht haben, um sich daran zu erfreuen

(Sie wissen, was ich meine).

Während Sie sich Videoclips angesehen haben,

Mein Trojaner begann als RDP (Remote Desktop) mit einem Keylogger zu arbeiten, der mir Zugriff auf Ihren Bildschirm sowie eine Webcam verschaffte.

Unmittelbar danach sammelte mein Programm alle Ihre Kontakte aus Messenger, sozialen Netzwerken und auch per E-Mail.

Was ich getan habe?

Ich habe ein Double-Screen-Video gemacht.

Der erste Teil zeigt das Video, das Sie gesehen haben (Sie haben einen guten Geschmack, ja … aber seltsam für mich und andere normale Menschen),

und der zweite Teil zeigt die Aufzeichnung Ihrer Webcam.

Nun, ich denke, $671 (USD Dollar) ist ein fairer Preis für unser kleines Geheimnis.

Sie leisten eine Bitcoin-Zahlung (wenn Sie es nicht wissen, suchen Sie bei Google nach „How to buy bitcoins“).

BTC-Adresse: 1GjZSJnpU4AfTS8vmre6rx7eQgeMUq8VYr

(Dies ist CASE-sensitiv, bitte kopieren und einfügen)

Sie haben 2 Tage (48 Stunden) Zeit, um zu bezahlen. (Ich habe einen speziellen Code und im Moment weiß ich, dass Sie diese E-Mail gelesen haben).

Wenn ich keine Bitcoins bekomme, sende ich Ihr Video an alle Ihre Kontakte, einschließlich Familienmitglieder, Kollegen usw.

Wenn ich jedoch bezahlt werde, werde ich das Video sofort zerstören, und mein Trojaner wird sich selbst zerstören.

Wenn Sie einen Beweis erhalten möchten, antworten Sie mit „Ja!“. und senden Sie diesen Brief an sich selbst zurück.

Download-Tool zum EntfernenEntfernen Sie I hacked your deviceUnd ich werde Ihr Video auf jeden Fall an Ihre 19 Kontakte senden.

Dies ist ein nicht verhandelbares Angebot, also vergeuden Sie bitte nicht meine persönliche Zeit und die anderer Leute, indem Sie auf diese E-Mail antworten.

Leider gibt es einige sehr heimliche Infektionen, die fortschrittliche Taktiken wie das Versenden von Spam- und Phishing-Bitcoin-Betrugs-E-Mails an Benutzer verwenden, um sie auszutricksen, und egal wie vorsichtig Sie sind, es besteht immer die Möglichkeit, dass Sie kompromittiert werden, ohne eine Ahnung zu haben darüber.

In diesem Beitrag werden wir über eine solche Bedrohung sprechen, die unter dem Namen „I hacked your device“ läuft und ein Vertreter der Kategorie Trojanisches Pferd ist. Laut Informationen von Sicherheitsforschern ist „I hacked your device“ eine Bedrohung, die hauptsächlich Spam-E-Mails verwendet, um sich im Internet zu verbreiten. Aus diesem Grund kann es mit einem viralen E-Mail-Betrugsschema zusammenhängen, das Phishing und irreführende Spam-Nachrichten verwendet, um seine Opfer zu erpressen.

Die Opfer dieses Bitcoin-Betrugs erhalten normalerweise eine E-Mail von einem selbsternannten Hacker, der angibt, dass ihr Computer von einem Trojaner kontaminiert wurde, der im System schlummert und auf Befehle wartet, um das gesamte Betriebssystem zu beschädigen. Der Gauner verlangt, dass ein Lösegeld an eine bestimmte Bitcoin-Geldbörse gezahlt wird, und droht, dass er, wenn innerhalb kurzer Zeit keine Zahlung erfolgt, die versteckte Malware verwendet, um etwas Schlechtes mit oder an dem Computer oder den darauf befindlichen Daten anzurichten . Die Drohungen in der Nachricht können sehr unterschiedlich sein, aber die allgemeine Prämisse folgt dieser grundlegenden Erpressungsagenda

Was tun, wenn Sie von dieser Betrugskampagne betroffen sind?

Wenn Sie sich auf dieser Seite befinden, haben Sie höchstwahrscheinlich kürzlich eine E-Mail mit ähnlichem Inhalt erhalten und fragen sich sicherlich, was Sie als Nächstes tun sollen. Glücklicherweise sagen Sicherheitsforscher jedoch, dass die E-Mail-Bitcoin-Phishing-Nachrichten in den meisten Fällen nichts anderes als ein Bluff sind, der von Leuten mit böswilligen Absichten verwendet wird, um schnelles Geld von den betroffenen Webbenutzern zu erpressen. Es gibt keinen wirklichen Grund, den Aussagen in solchen E-Mails zu glauben, es sei denn, Sie haben wirklich Malware in Ihrem System.

Abgesehen davon ist es eine gute Idee, Ihren gesamten PC mit einem zuverlässigen Tool zum Entfernen von Malware zu überprüfen (wenn Sie keins haben, können Sie das in der Anleitung unten enthaltene Tool verwenden), da dies manchmal nicht nur dazu führt, dass die Webbenutzer ausgetrickst werden Lösegeld zahlen, können solche Betrügereien als Übermittler von Bedrohungen wie „I hacked your device“ verwendet werden. Aus diesem Grund ist es am besten, eine vollständige Systemprüfung auf potenziell unbekannte Eindringlinge durchzuführen und alles zu entfernen, was verdächtig aussieht, insbesondere wenn Sie mit den erpressenden Nachrichten interagiert haben, die Ihren E-Mail-Posteingang zugespammt haben.

Falls der Scan eine Bedrohung namens „I hacked your device“ auf Ihrem Computer erkennt, sollten Sie wissen, dass Sie die Anweisungen in der Entfernungsanleitung unten verwenden können, um dieses böse Trojanische Pferd schnell zu lokalisieren und zu entfernen, bevor es Schaden anrichten kann.

Erfahren Sie, wie I hacked your device wirklich von Ihrem Computer Entfernen

- Schritt 1. I hacked your device Entfernen von Windows

- Schritt 2. Löschen Sie I hacked your device aus den Browsern

Schritt 1. I hacked your device Entfernen von Windows

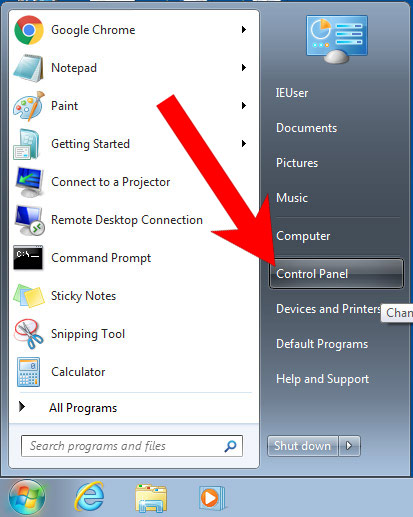

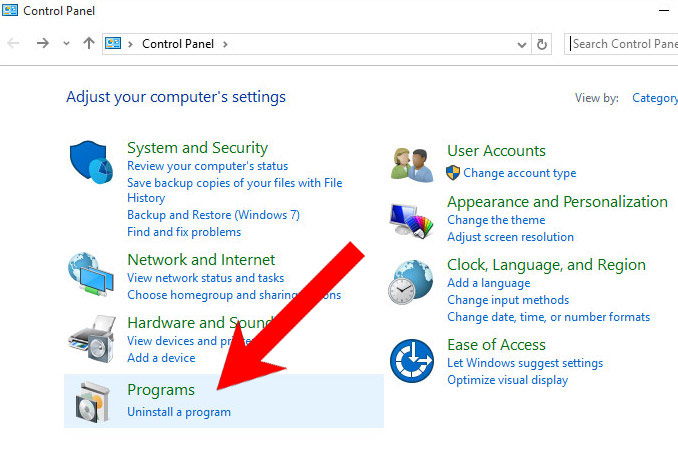

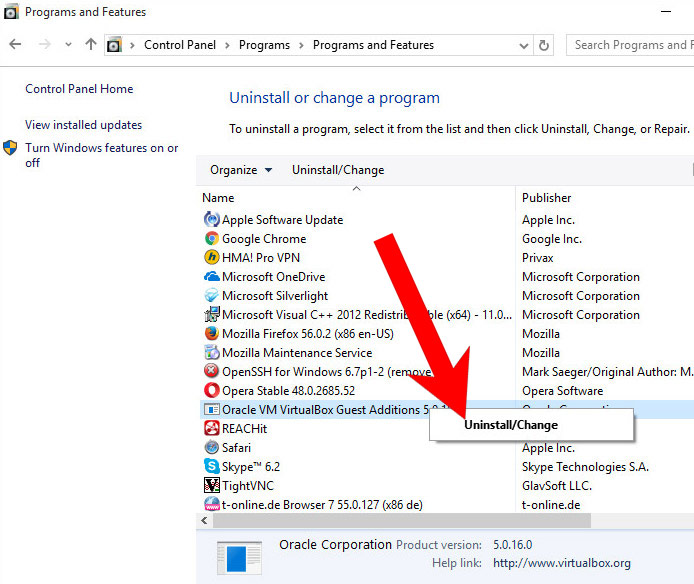

a) Windows 7 / XP

- Drücken Sie auf das Startsymbol.

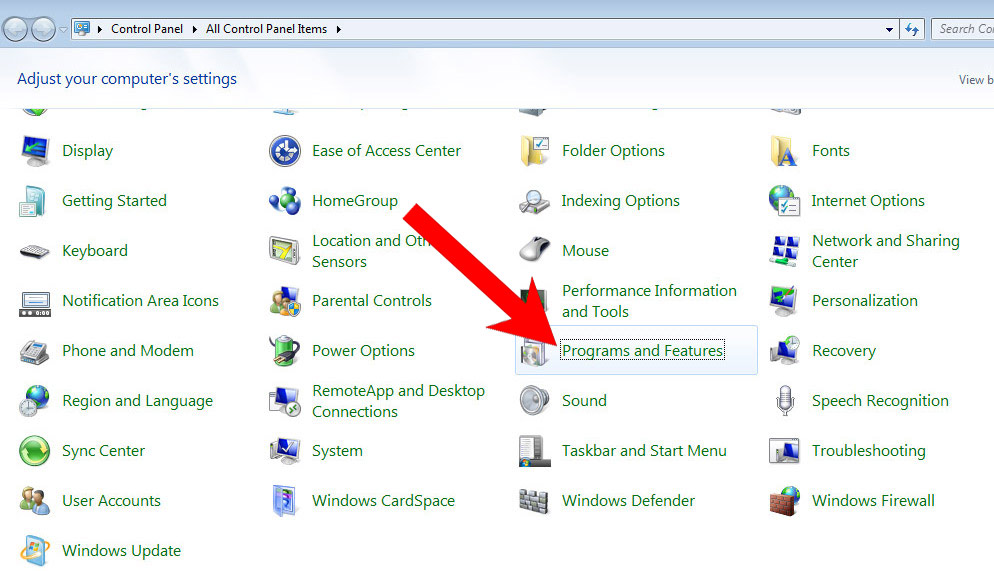

- Systemsteuerung → Programme und Funktionen.

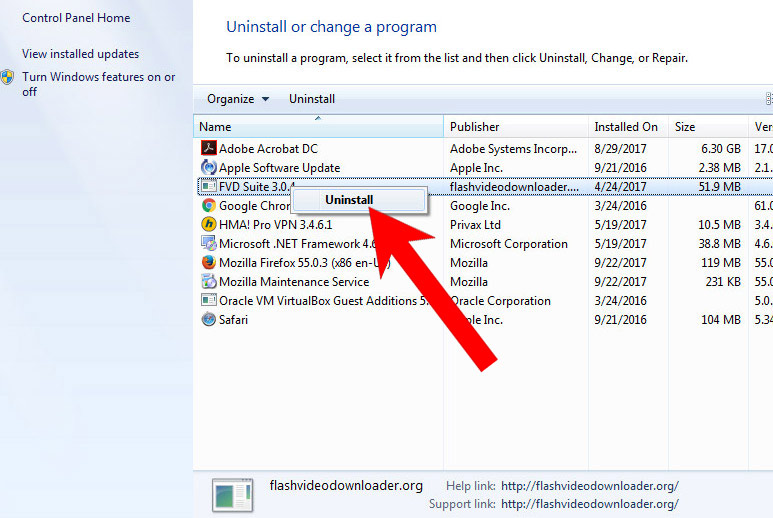

- Suchen Sie das Programm, das Sie löschen möchten, und klicken Sie auf Deinstallieren.

b) Windows 8

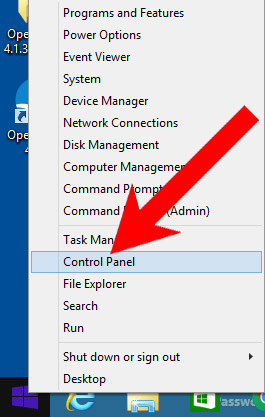

- Klicken Sie mit der rechten Maustaste auf das Startsymbol (untere linke Ecke).

- Wählen Sie Systemsteuerung.

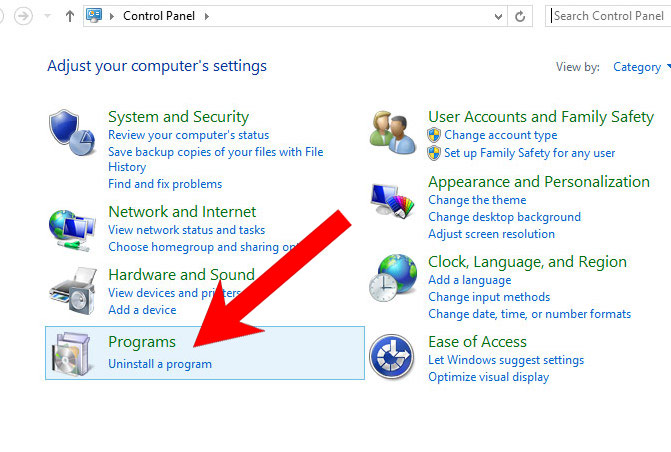

- Klicken Sie auf Programme und Funktionen.

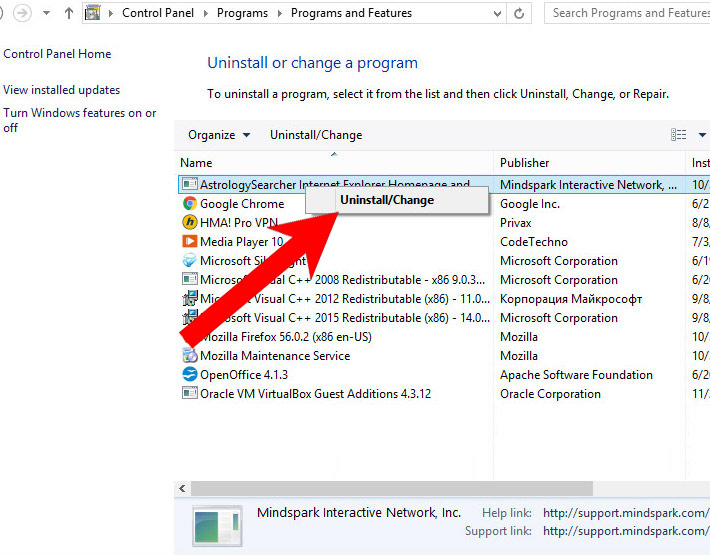

- Suchen und entfernen Sie alle unerwünschten Programme.

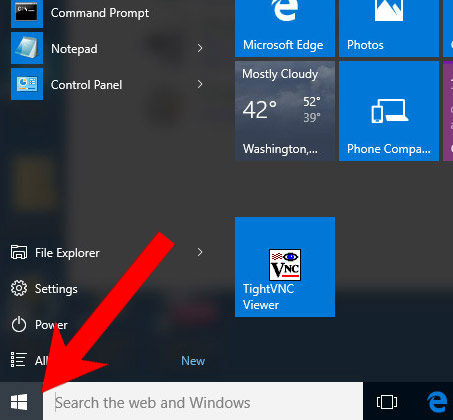

c) Windows 10

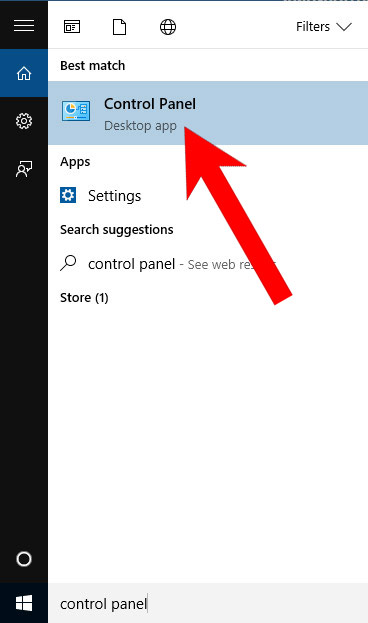

- Öffnen Sie das Startmenü und klicken Sie auf die Lupe (neben der Schaltfläche zum Herunterfahren).

- Geben Sie die Systemsteuerung ein.

- Systemsteuerung → Programme und Funktionen.

- Suchen und entfernen Sie alle unerwünschten Programme.

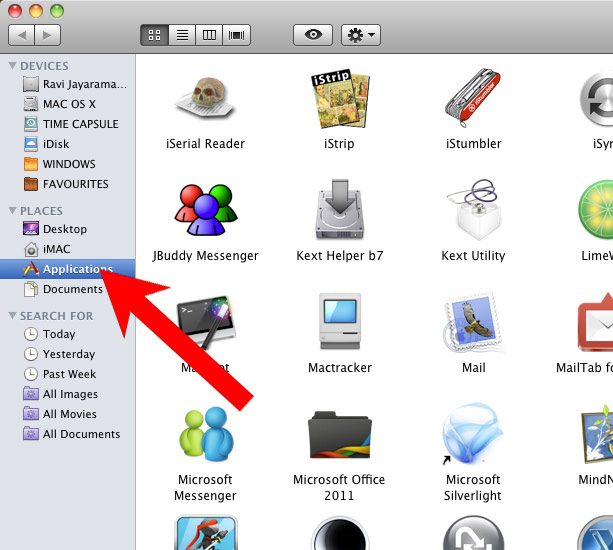

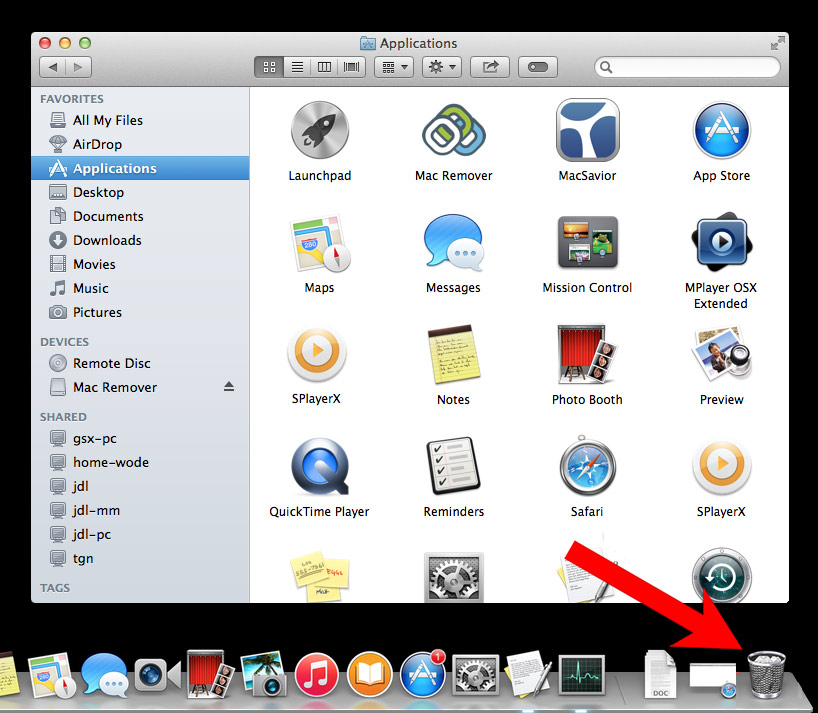

d) Mac OS X

- Öffnen Sie den Finder und drücken Sie Anwendungen.

- Überprüfen Sie alle verdächtigen Programme, die Sie entfernen möchten.

- Ziehen Sie sie auf das Papierkorbsymbol in Ihrem Dock (Alternativ klicken Sie mit der rechten Maustaste auf das Programm und drücken Sie Auf Papierkorb verschieben).

- Nachdem Sie alle unerwünschten Programme verschoben haben, klicken Sie mit der rechten Maustaste auf das Papierkorbsymbol und wählen Sie Papierkorb leeren.

Schritt 2. Löschen Sie I hacked your device aus den Browsern

a) Entfernen Sie I hacked your device von Microsoft Edge

Microsoft Edge zurücksetzen (Methode 1)

- Öffnen Sie Microsoft Edge.

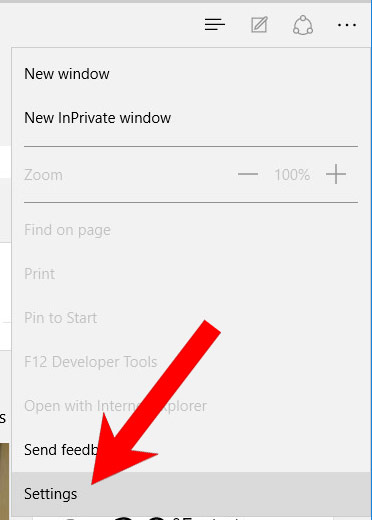

- Drücken Sie auf Mehr in der oberen rechten Ecke des Bildschirms (die drei Punkte).

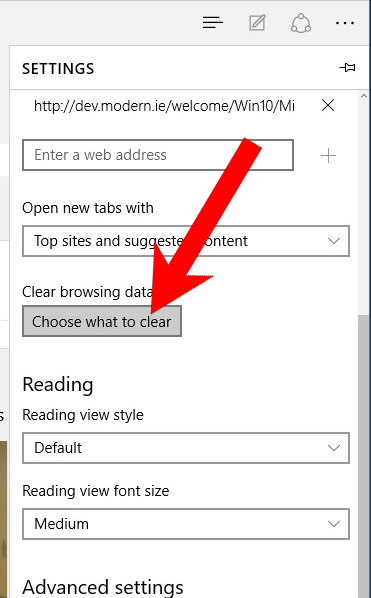

- Einstellungen → Wählen Sie aus, was gelöscht werden soll.

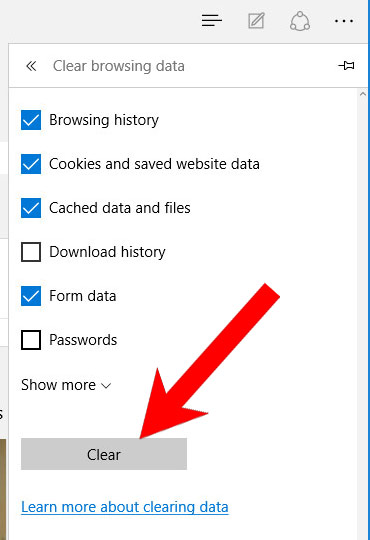

- Aktivieren Sie die Kontrollkästchen der Elemente, die entfernt werden sollen, und klicken Sie auf Löschen.

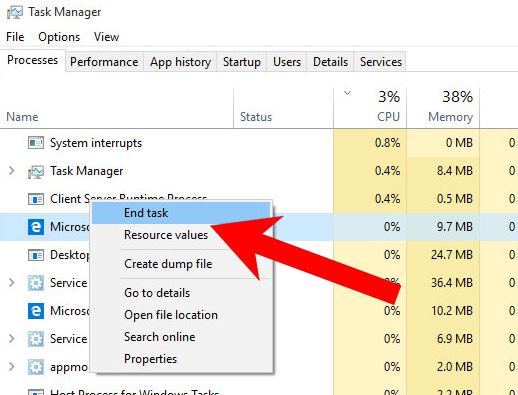

- Drücken Sie gleichzeitig Strg + Alt + Entf.

- Wählen Sie Task-Manager.

- Suchen Sie auf der Registerkarte Prozesse den Microsoft Edge-Prozess, klicken Sie mit der rechten Maustaste darauf und drücken Sie Gehe zu Details (oder Weitere Details, wenn Gehe zu Details nicht verfügbar ist).

- Klicken Sie mit der rechten Maustaste auf alle Microsoft Edge-Prozesse und wählen Sie Aufgabe beenden.

(Methode 2)

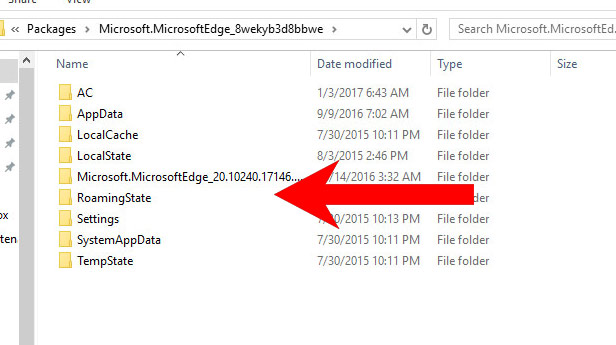

Sichern Sie Ihre Daten, bevor Sie mit dieser Methode fortfahren.- Wechseln Sie zu C: Benutzer % Benutzername% AppData Local Packages Microsoft.MicrosoftEdge_xxxxxxxxxx.

- Wählen Sie alle Ordner aus, klicken Sie mit der rechten Maustaste darauf und drücken Sie Löschen.

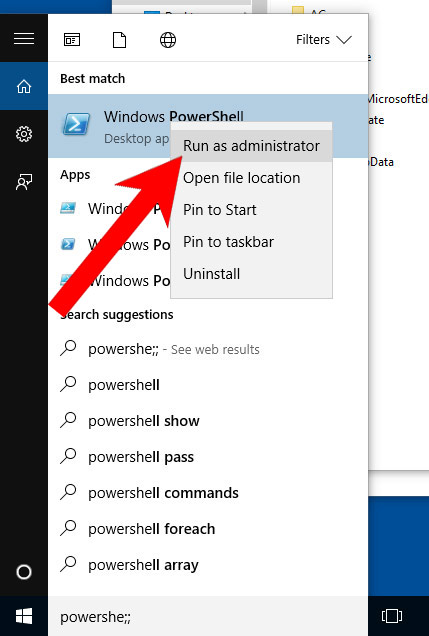

- Drücken Sie die Starttaste und geben Sie Windows PowerShell in das Suchfeld ein.

- Klicken Sie mit der rechten Maustaste auf das Ergebnis und wählen Sie Als Administrator ausführen.

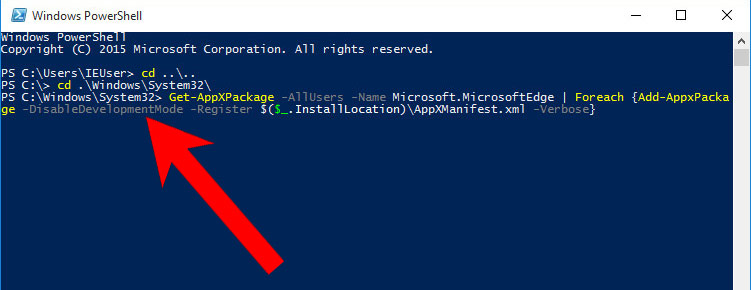

- Fügen Sie in Administrator: Windows PowerShell ein

Get-AppXPackage -AllUsers -Name Microsoft.MicrosoftEdge | Foreach {Add-AppxPackage -DisableDevelopmentMode -Register $ ($ _. InstallLocation) AppXManifest.xml -Verbose}

Tippen Sie unter PS C: WINDOWS system32> auf die Eingabetaste.

- Das Problem sollte jetzt weg sein.

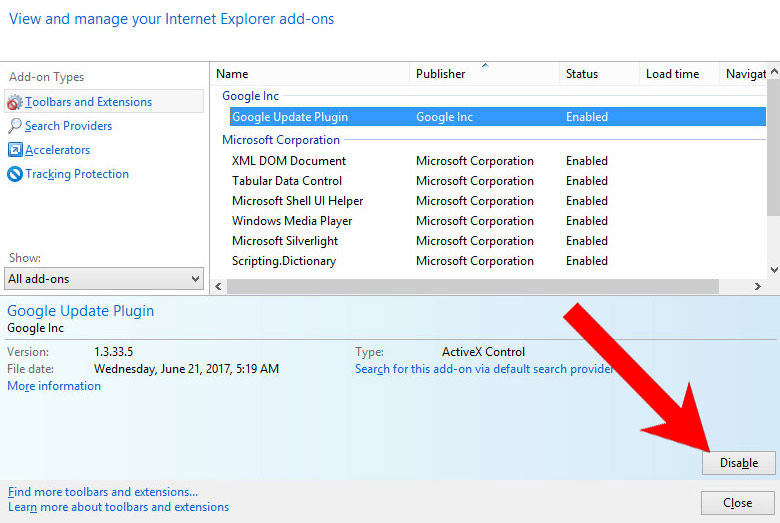

b) Entfernen Sie I hacked your device von Internet Explorer

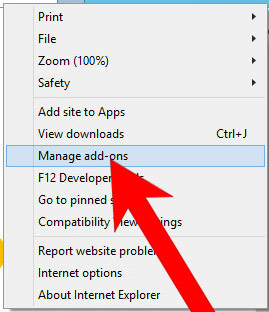

- Öffnen Sie Internet Explorer und drücken Sie auf das Zahnradsymbol.

- Wählen Sie Add-Ons verwalten und dann Symbolleisten und Erweiterungen.

- Suchen und deaktivieren Sie alle verdächtigen Erweiterungen.

- Schließe das Fenster.

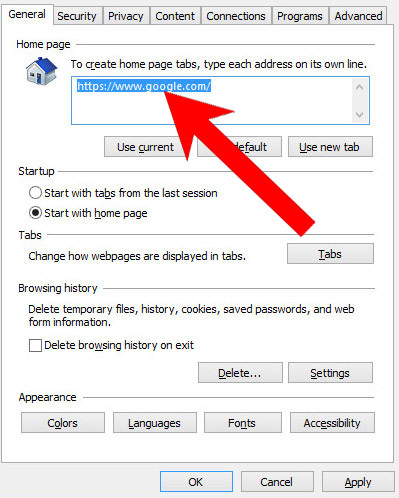

c) Stellen Sie Ihre Homepage auf Internet Explorer wieder her

- Öffnen Sie Internet Explorer und drücken Sie auf das Zahnradsymbol.

- Internetoptionen → Registerkarte Allgemein. Löschen Sie die Homepage-URL und geben Sie Ihre bevorzugte ein.

- Drücken Sie Übernehmen.

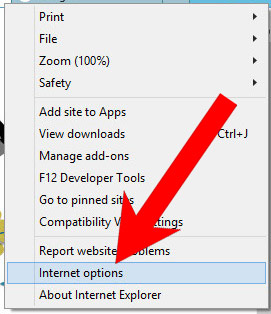

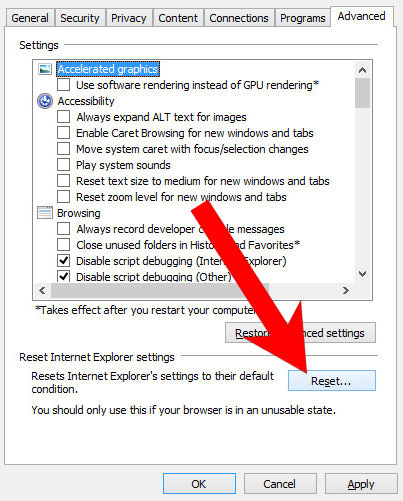

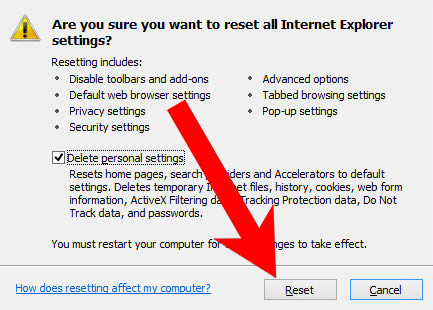

d) Internet Explorer zurücksetzen

- Öffnen Sie Internet Explorer und drücken Sie auf das Zahnradsymbol.

- Internetoptionen → Registerkarte Erweitert.

- Unten sehen Sie eine Schaltfläche zum Zurücksetzen. Drücken Sie das.

- Aktivieren Sie im angezeigten Fenster das Kontrollkästchen Persönliche Einstellungen löschen.

- Drücken Sie Zurücksetzen.

- Klicken Sie auf OK, um das Fenster zu schließen.

- Starten Sie Ihren Browser neu.

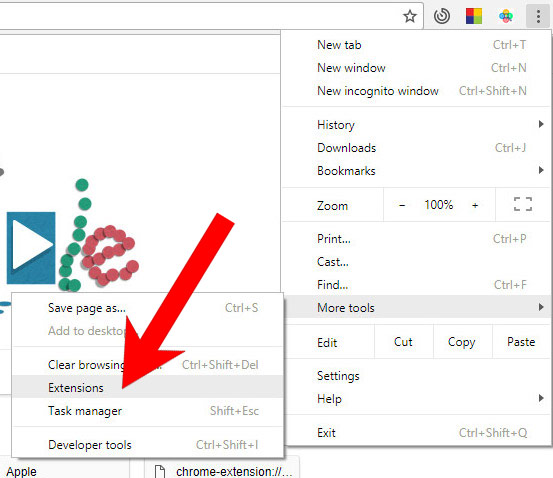

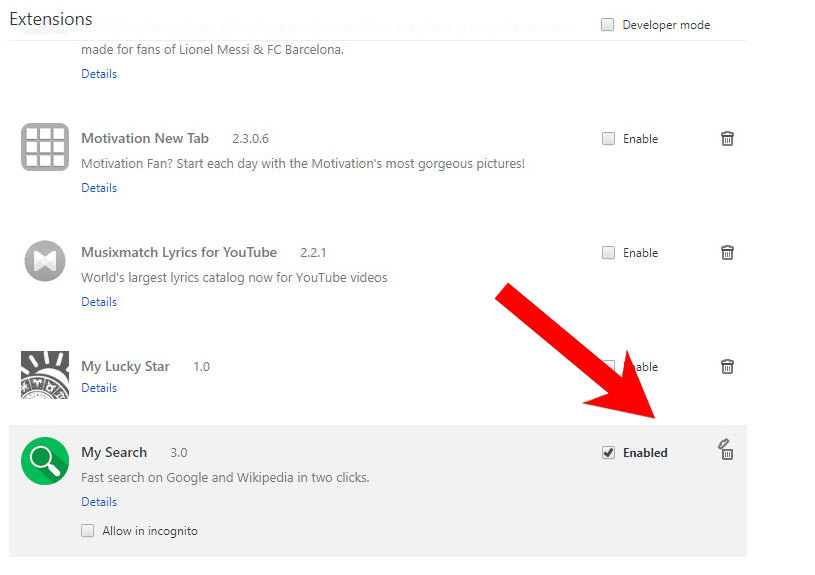

e) Entfernen Sie I hacked your device von Google Chrome

- Öffnen Sie Google Chrome und drücken Sie auf das Menüsymbol rechts neben dem URL-Feld.

- Wählen Sie Weitere Tools und Erweiterungen.

- Entfernen Sie verdächtige Erweiterungen, indem Sie auf das Papierkorbsymbol neben ihnen klicken.

- Wenn Sie sich bei einer Erweiterung nicht sicher sind, können Sie sie deaktivieren, indem Sie das Kontrollkästchen Aktiviert deaktivieren. Wenn Sie es später behalten möchten, aktivieren Sie einfach das Kontrollkästchen erneut.

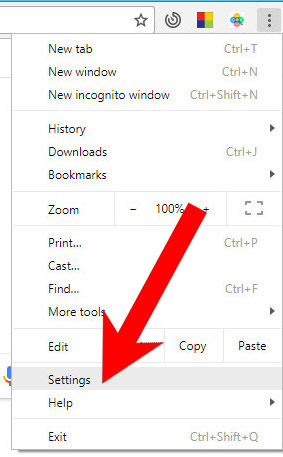

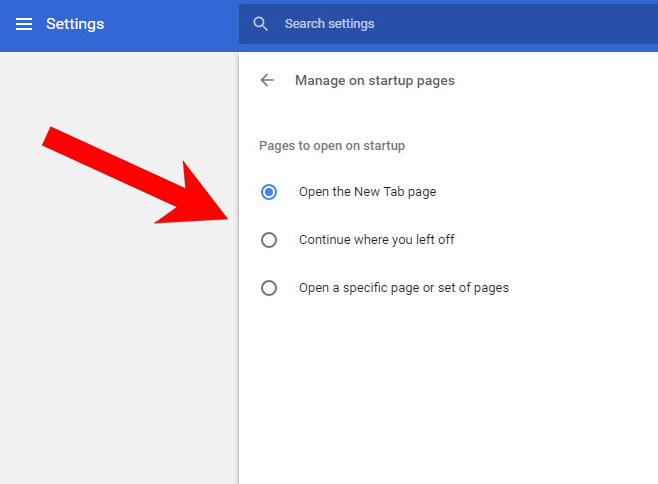

f) Stellen Sie Ihre Homepage auf Google Chrome wieder her

- Öffnen Sie Google Chrome und drücken Sie auf das Menüsymbol rechts neben dem URL-Feld.

- Wählen Sie Einstellungen.

- In dem Fenster, das unter Beim Start angezeigt wird, wird die Option Seiten festlegen angezeigt. Drücken Sie darauf.

- Entfernen Sie die festgelegte Website und geben Sie die Website ein, die Sie als Startseite bevorzugen. Drücke OK.

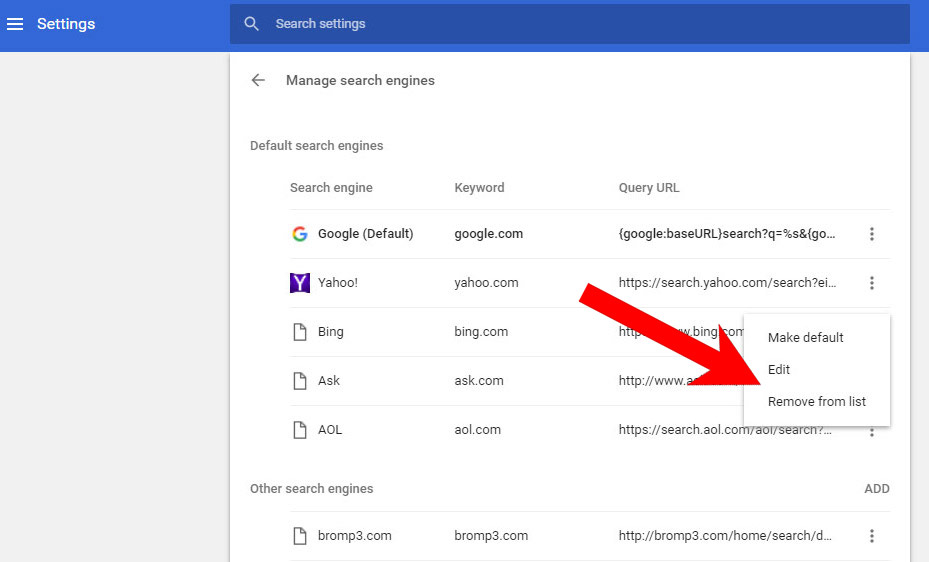

- In den Einstellungen gibt es unter Suchen die Option Suchmaschinen verwalten. Wählen Sie das aus.

- Entfernen Sie alle Suchmaschinen außer der, die Sie verwenden möchten. Klicken Sie auf Fertig.

g) Google Chrome zurücksetzen

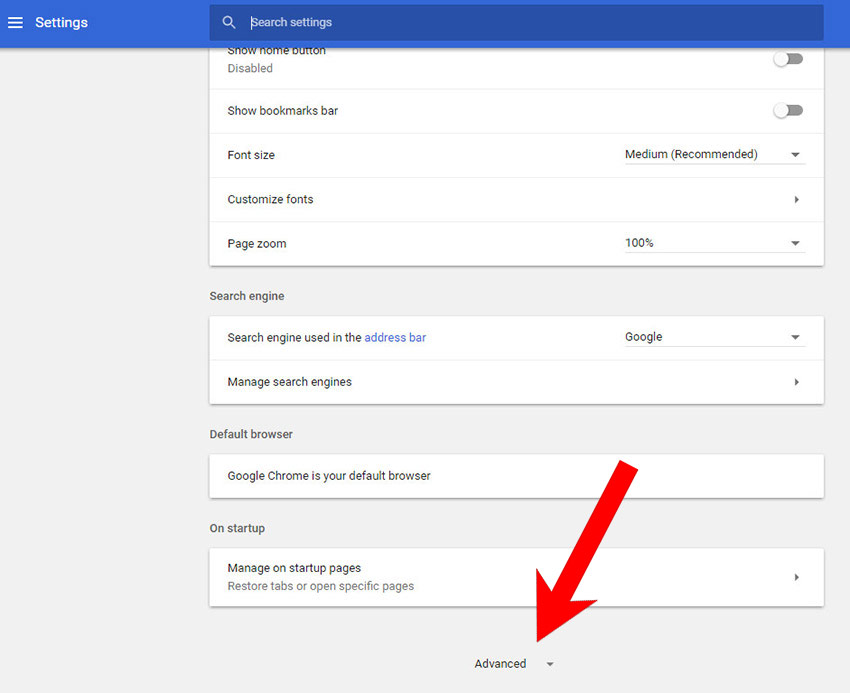

- Öffnen Sie Google Chrome und drücken Sie auf das Menüsymbol rechts neben dem URL-Feld.

- Wählen Sie Einstellungen.

- Scrollen Sie nach unten und klicken Sie auf Erweiterte Einstellungen anzeigen.

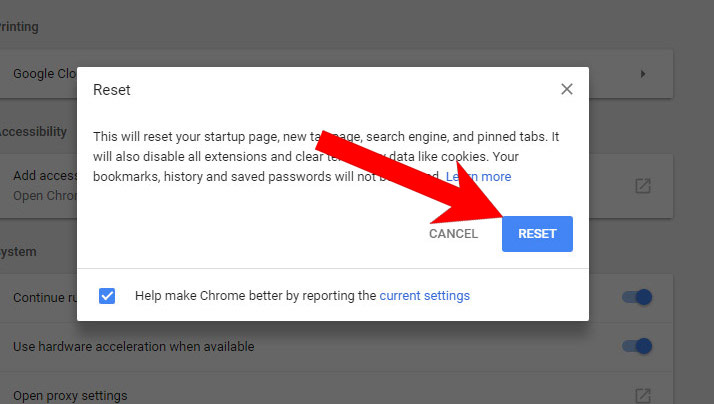

- Suchen Sie die Reset-Taste und drücken Sie sie.

- Drücken Sie im angezeigten Bestätigungsfenster auf Zurücksetzen.

h) Entfernen Sie I hacked your device aus Mozilla Firefox

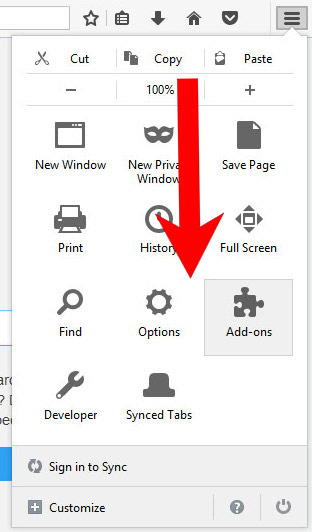

- Öffnen Sie Mozilla Firefox und rufen Sie das Menü auf, indem Sie auf die drei Balken rechts auf dem Bildschirm klicken.

- Wählen Sie Add-Ons.

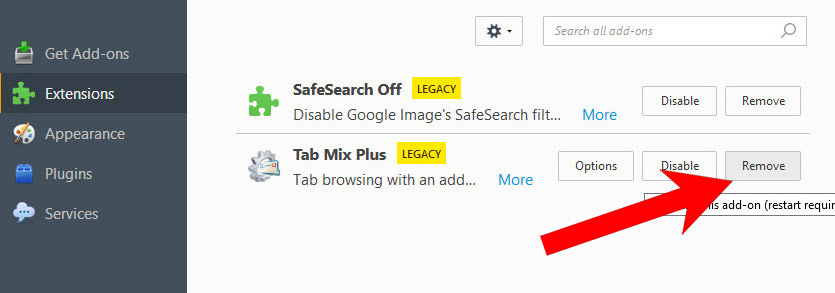

- Wählen Sie die Registerkarte Erweiterungen und entfernen Sie alle fraglichen Erweiterungen.

- Wenn Sie sich bei einer Erweiterung nicht sicher sind, können Sie sie deaktivieren, indem Sie auf Deaktivieren klicken. Wenn Sie es später behalten möchten, drücken Sie einfach Aktivieren.

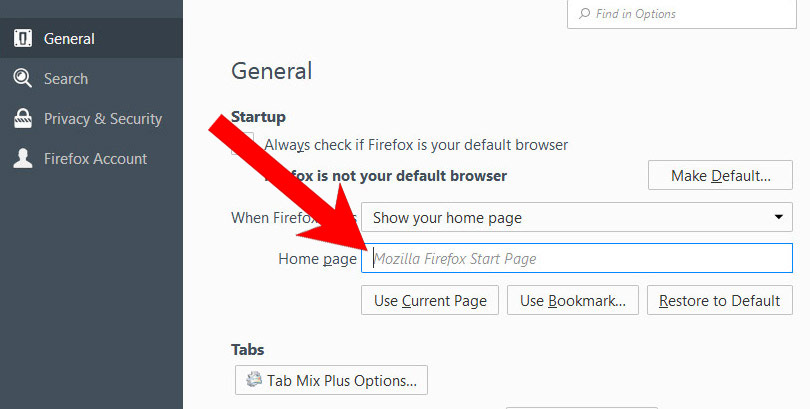

i) Stellen Sie Ihre Homepage unter Mozilla Firefox wieder her

- Öffnen Sie Mozilla Firefox und rufen Sie das Menü auf, indem Sie auf die drei Balken auf der rechten Seite des Bildschirms klicken.

- Wähle Optionen.

- Klicken Sie im Allgemeinen unter dem Feld Startseite auf Standard wiederherstellen.

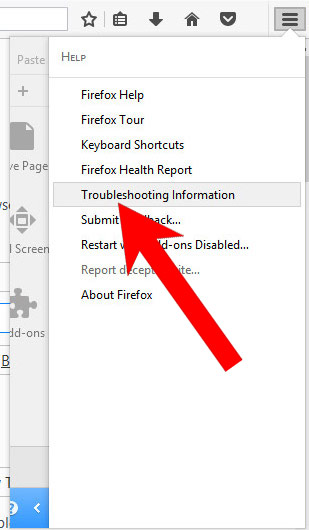

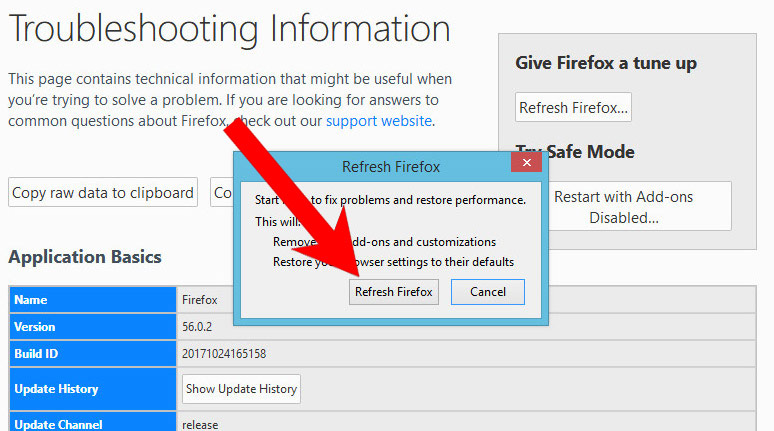

j) Setzen Sie Mozilla Firefox zurück

- Öffnen Sie Mozilla Firefox und rufen Sie das Menü auf, indem Sie auf die drei Balken rechts auf dem Bildschirm klicken.

- Drücken Sie das Fragezeichen am unteren Rand des Menüs.

- Wählen Sie Informationen zur Fehlerbehebung.

- Wählen Sie die Option Firefox aktualisieren.

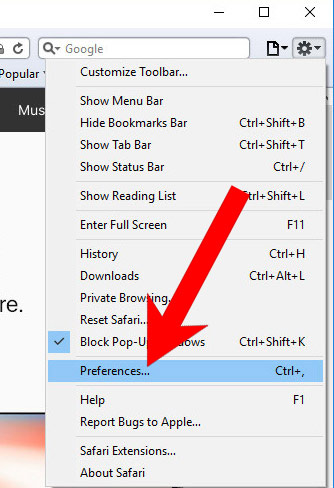

k) Entfernen Sie I hacked your device aus Safari (für Mac)

- Öffnen Sie Safari.

- Wählen Sie Einstellungen (Sie können darauf zugreifen, indem Sie oben auf dem Bildschirm auf Safari klicken).

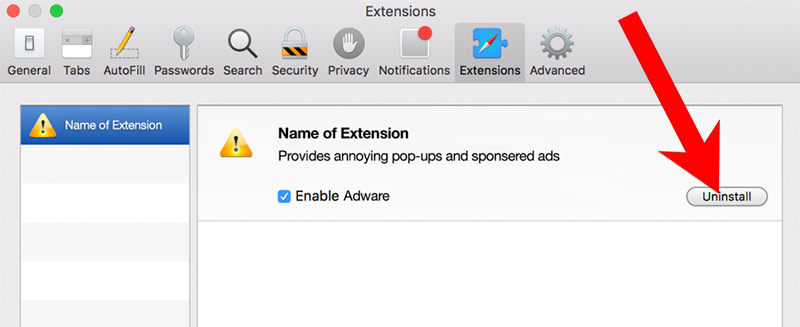

- Wählen Sie die Registerkarte Erweiterungen.

- Deinstallieren Sie alle fraglichen Erweiterungen.

- Wenn Sie sich bei einer Erweiterung nicht sicher sind, können Sie sie deaktivieren, indem Sie das Kontrollkästchen Aktiviert deaktivieren. Wenn Sie es später behalten möchten, aktivieren Sie einfach das Kontrollkästchen erneut.

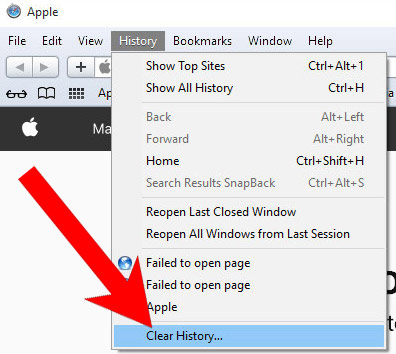

l) Safari zurücksetzen

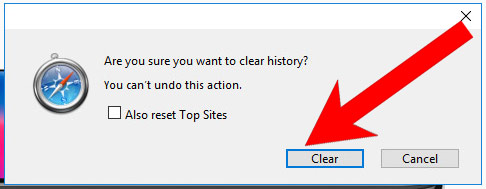

Wenn Sie die Versionen Yosemite, El Capitan oder Sierra verwenden, ist die Option zum Zurücksetzen von Safari mit einem Klick nicht verfügbar. Daher müssen Sie den Verlauf löschen und die Caches in separaten Schritten leeren.- Öffnen Sie Safari.

- Wählen Sie Verlauf löschen (Zugriff durch Drücken auf Safari oben auf dem Bildschirm).

- Wählen Sie aus, wann der Verlauf gelöscht werden soll, und klicken Sie auf Verlauf löschen.

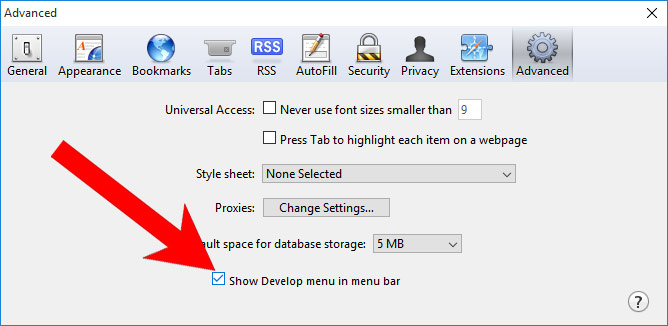

- Drücken Sie oben auf dem Bildschirm auf Safari und wählen Sie Einstellungen.

- Wählen Sie die Registerkarte Erweitert und aktivieren Sie das Kontrollkästchen neben dem Menü Entwicklung anzeigen in der Menüleiste.

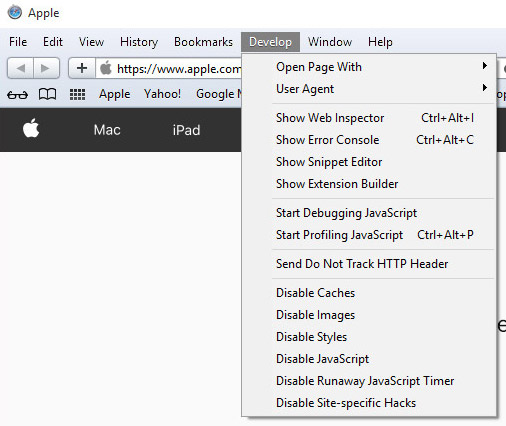

- Wählen Sie Entwickeln (in der Menüleiste oben auf dem Bildschirm).

- Drücken Sie Leere Caches.