Das Ziel einer bestimmten Bedrohung durch ein Trojanisches Pferd hängt von der Situation ab und davon, was die dahinter stehenden Hacker erreichen wollen.

Zum Beispiel könnte ein Virus wie "Zahlung from your Konto" verwendet werden, um vertrauliche personenbezogene Daten from your Maschine zu sammeln, indem Sie heimlich ausspioniert werden, bis er Informationen erhält, die er gegen Sie verwenden kann. Abhängig davon, welche Art von Daten der Virus auf einem from your-Computer sammelt, kann er sie später als Erpressungshebel verwenden oder, wenn der Virus Ihre Kredit- / Debitkartennummern erworben hat, Ihre Bankkonten direkt belasten und das Geld an die Hacker senden.

Viele unserer Benutzer haben uns über einen laufenden E-Mail-Spam mit der folgenden Nachricht berichtet:

Subject: Payment from your account. Greetings! I have to share bad news with you. Approximately few months ago I have gained access to your devices, which you use for internet browsing. After that, I have started tracking your internet activities. Here is the sequence of events: Some time ago I have purchased access to email accounts from hackers (nowadays, it is quite simple to purchase such thing online). Obviously, I have easily managed to log in to your email account (************). One week later, I have already installed Trojan virus to Operating Systems of all the devices that you use to access your email. In fact, it was not really hard at all (since you were following the links from your inbox emails). All ingenious is simple. =) This software provides me with access to all the controllers of your devices (e.g., your microphone, video camera and keyboard). I have downloaded all your information, data, photos, web browsing history to my servers. I have access to all your messengers, social networks, emails, chat history and contacts list. My virus continuously refreshes the signatures (it is driver-based), and hence remains invisible for antivirus software. Likewise, I guess by now you understand why I have stayed undetected until this letter… While gathering information about you, I have discovered that you are a big fan of adult websites. You really love visiting porn websites and watching exciting videos, while enduring an enormous amount of pleasure. Well, I have managed to record a number of your dirty scenes and montaged a few videos, which show the way you masturbate and reach orgasms. If you have doubts, I can make a few clicks of my mouse and all your videos will be shared to your friends, colleagues and relatives. I have also no issue at all to make them available for public access. I guess, you really don’t want that to happen, considering the specificity of the videos you like to watch, (you perfectly know what I mean) it will cause a true catastrophe for you. Let’s settle it this way: You transfer $1500 USD to me (in bitcoin equivalent according to the exchange rate at the moment of funds transfer), and once the transfer is received, I will delete all this dirty stuff right away. After that we will forget about each other. I also promise to deactivate and delete all the harmful software from your devices. Trust me, I keep my word. This is a fair deal and the price is quite low, considering that I have been checking out your profile and traffic for some time by now. In case, if you don’t know how to purchase and transfer the bitcoins – you can use any modern search engine. Here is my bitcoin wallet: 1GGZpqXsqKWSRnjJ1SHFaE5VPkMHHsKToX You have less than 48 hours from the moment you opened this email (precisely 2 days). Things you need to avoid from doing: *Do not reply me (I have created this email inside your inbox and generated the return address). *Do not try to contact police and other security services. In addition, forget about telling this to you friends. If I discover that (as you can see, it is really not so hard, considering that I control all your systems) – your video will be shared to public right away. *Don’t try to find me – it is absolutely pointless. All the cryptocurrency transactions are anonymous. *Don’t try to reinstall the OS on your devices or throw them away. It is pointless as well, since all the videos have already been saved at remote servers. Things you don’t need to worry about: *That I won’t be able to receive your funds transfer. – Don’t worry, I will see it right away, once you complete the transfer, since I continuously track all your activities (my trojan virus has got a remote-control feature, something like TeamViewer). *That I will share your videos anyway after you complete the funds transfer. – Trust me, I have no point to continue creating troubles in your life. If I really wanted that, I would do it long time ago! Everything will be done in a fair manner! One more thing… Don’t get caught in similar kind of situations anymore in future! My advice – keep changing all your passwords on a frequent basis

Download-Tool zum EntfernenEntfernen Sie from your

Die E-Mail-Adresse des Zahlungskontos from your

Eine weitere häufige Verwendung von Bedrohungen wie der E-Mail "Payment from your account" besteht darin, dass die dahinter stehenden Hacker ohne Ihr Wissen oder Ihre Erlaubnis verschiedene Prozesse auf Ihrem Computer aus der Ferne initiieren können. Häufig sind die auf den infizierten Computern gestarteten Prozesse solche, die den Computer dazu zwingen, Kryptowährung abzubauen (z. B. Bitcoins).

Dies schadet zwar nicht direkt dem System oder beeinträchtigt Ihre Privatsphäre, kann jedoch den Computer nahezu unbrauchbar machen, da die für den Cryptocurrency-Mining-Prozess aufgewendeten Ressourcen wahrscheinlich nur wenig bis gar nichts für andere Aufgaben übrig lassen. Dies würde wiederum den Computer extrem träge und anfällig für Einfrieren und Abstürze machen. Bis der Virus entfernt ist, können Sie nicht verhindern, dass Ihr Computer den größten Teil (wenn nicht den gesamten) freien Arbeitsspeicher, die CPU und die GPU für den Mining-Prozess verwendet.

Trojaner wie "Payment from your account" können ebenfalls potenzielle Tools zur Verteilung von Malware sein. In vielen Fällen ist die Hauptbedrohung, die Ihren Computer angreift, nicht der Trojaner selbst, sondern ein weiterer Virus, den der Trojaner auf Ihren Computer überträgt. Dies ist häufig bei Viren der berüchtigten Ransomware-Cryptovirus-Familie der Fall. Diese Bedrohungen werden üblicherweise mithilfe eines Trojanischen Pferdevirus, der den Zielcomputer bereits infiziert hat, auf die Computer ihrer potenziellen Opfer übertragen. In vielen Fällen kann der Trojaner auch als Rootkit (oder zum Herunterladen eines Rootkits) auf dem angegriffenen Computer fungieren. Ein Rootkit ist eine Malware, die in der Lage ist, ihre Anwesenheit und die Anwesenheit anderer Viren im System zu verbergen. Das Vorhandensein eines Rootkit-Trojaners auf dem Computer kann bedeuten, dass die Ransomware (oder eine andere Bedrohung) frei betrieben werden kann, ohne dass der Benutzer oder das auf dem Computer vorhandene Virenschutzprogramm sie entdeckt.

Download-Tool zum EntfernenEntfernen Sie from yourEntfernen des Kontos "Zahlung from your"

Wenn Sie der Meinung sind, dass Ihr Computer derzeit möglicherweise mit dem Konto "Zahlung from your" infiziert ist, ist es von großer Bedeutung, dass Sie unverzüglich Maßnahmen ergreifen, um Ihren Computer von Daten zu reinigen, die möglicherweise mit dem Trojaner zusammenhängen. Wir empfehlen Ihnen, das Handbuch zur Entfernung zu befolgen, das Sie unten sehen. Führen Sie jeden Schritt genau wie gezeigt aus, und am Ende des Handbuchs sollten Sie es geschafft haben, den gefährlichen Trojaner-Virus vollständig zu entfernen.

Erfahren Sie, wie from your wirklich von Ihrem Computer Entfernen

Schritt 1. from your Entfernen von Windows

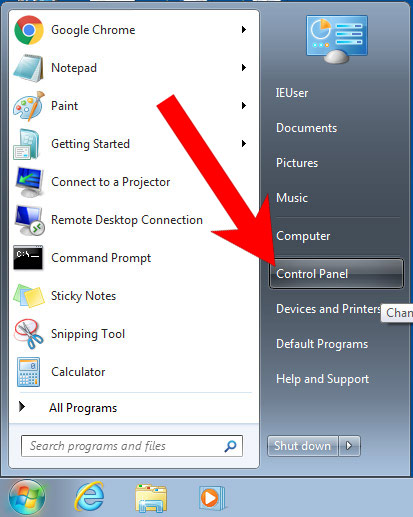

a) Windows 7 / XP

- Drücken Sie auf das Startsymbol.

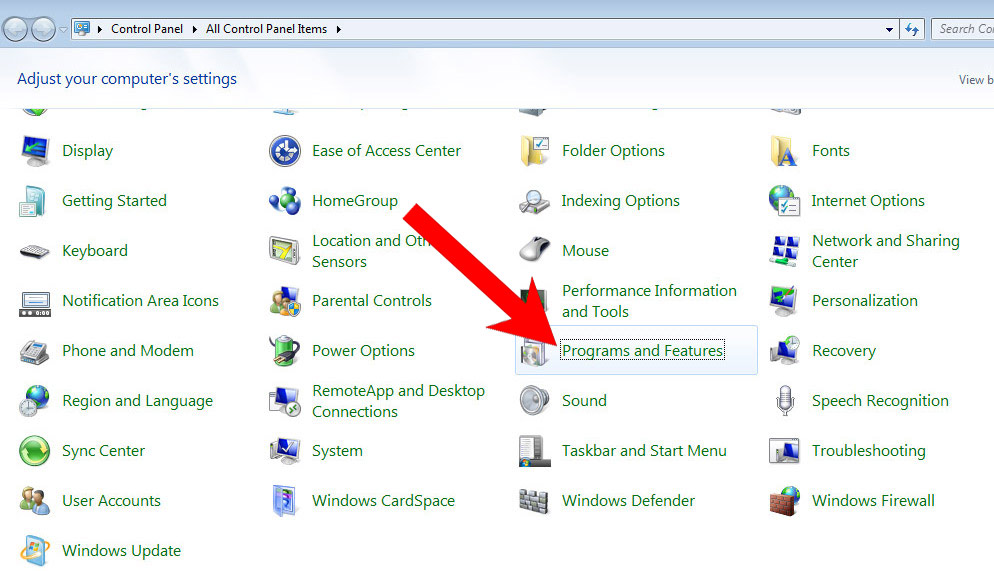

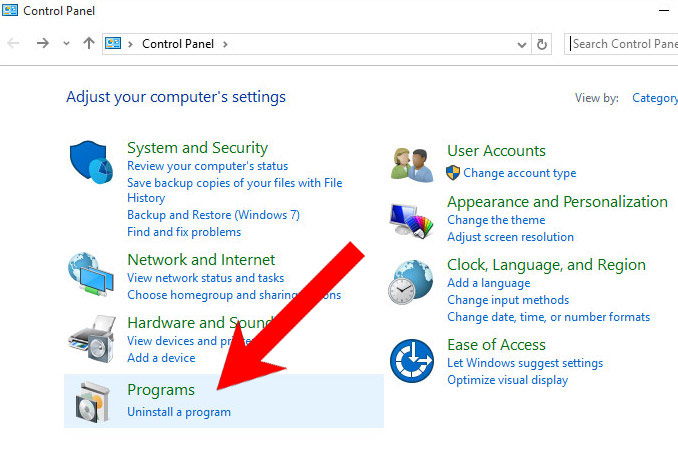

- Systemsteuerung → Programme und Funktionen.

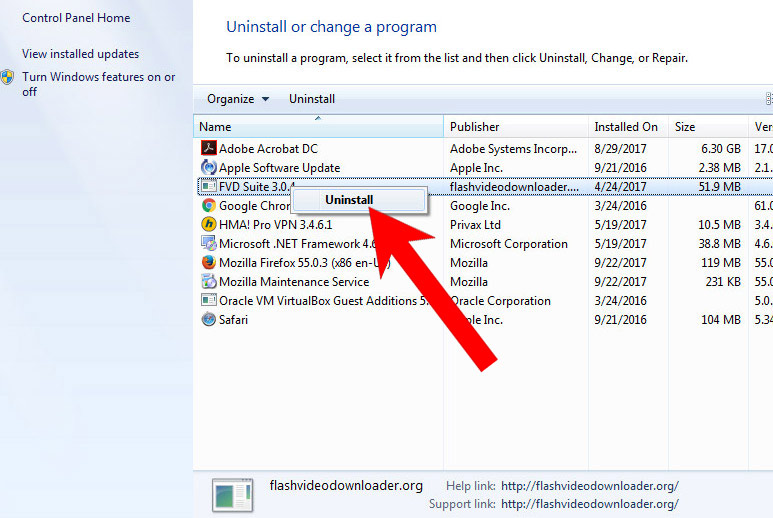

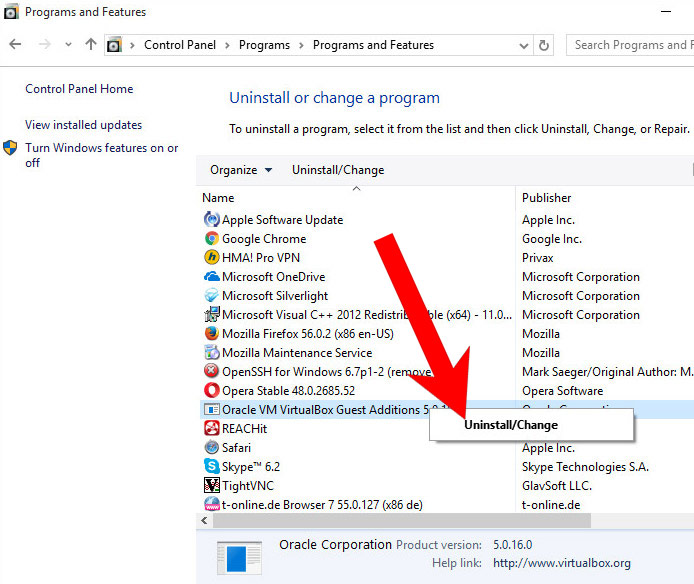

- Suchen Sie das Programm, das Sie löschen möchten, und klicken Sie auf Deinstallieren.

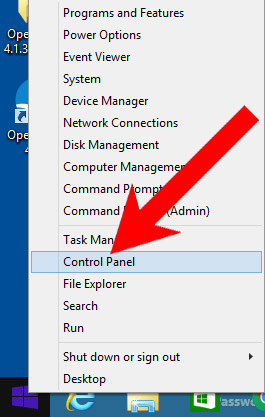

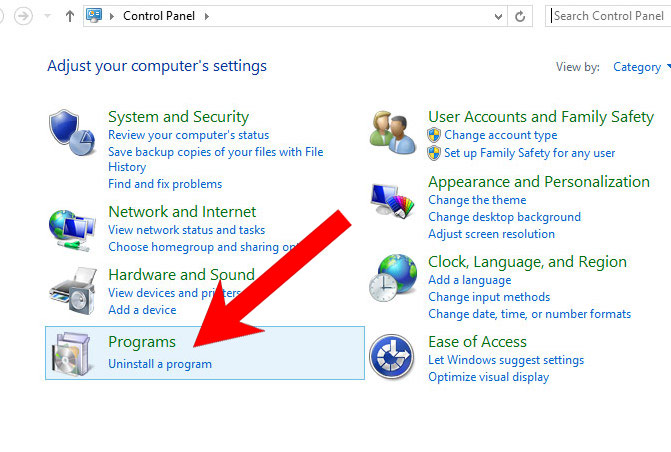

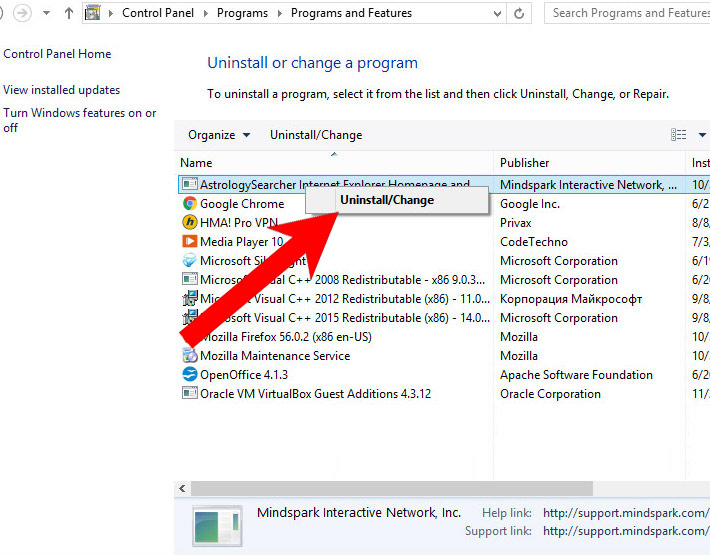

b) Windows 8

- Klicken Sie mit der rechten Maustaste auf das Startsymbol (untere linke Ecke).

- Wählen Sie Systemsteuerung.

- Klicken Sie auf Programme und Funktionen.

- Suchen und entfernen Sie alle unerwünschten Programme.

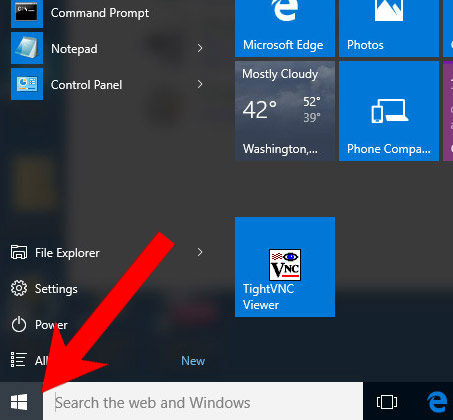

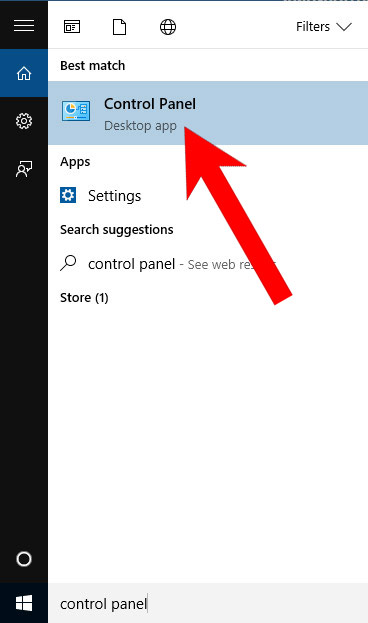

c) Windows 10

- Öffnen Sie das Startmenü und klicken Sie auf die Lupe (neben der Schaltfläche zum Herunterfahren).

- Geben Sie die Systemsteuerung ein.

- Systemsteuerung → Programme und Funktionen.

- Suchen und entfernen Sie alle unerwünschten Programme.

d) Mac OS X

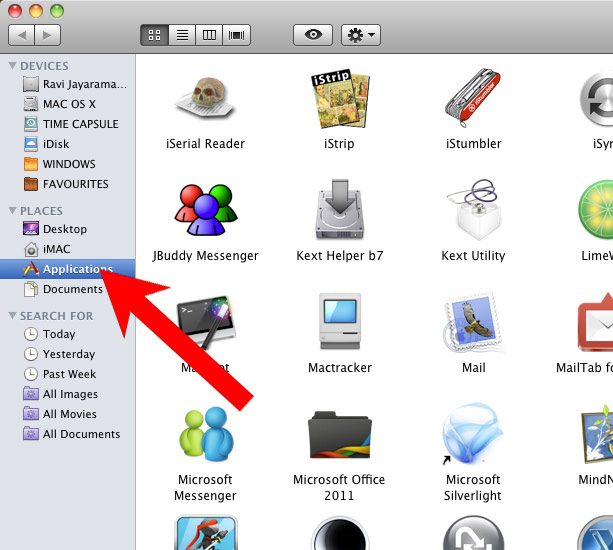

- Öffnen Sie den Finder und drücken Sie Anwendungen.

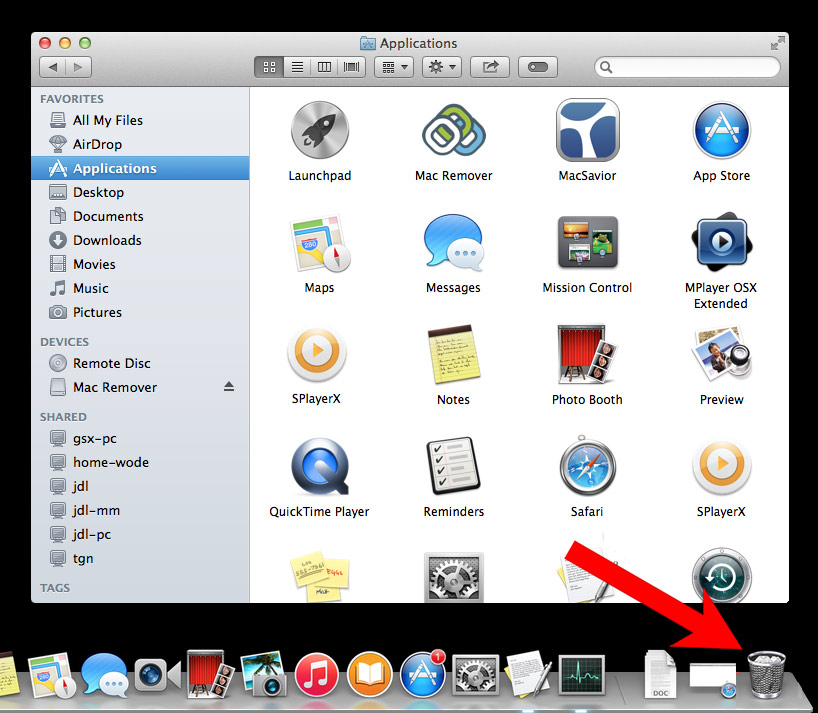

- Überprüfen Sie alle verdächtigen Programme, die Sie entfernen möchten.

- Ziehen Sie sie auf das Papierkorbsymbol in Ihrem Dock (Alternativ klicken Sie mit der rechten Maustaste auf das Programm und drücken Sie Auf Papierkorb verschieben).

- Nachdem Sie alle unerwünschten Programme verschoben haben, klicken Sie mit der rechten Maustaste auf das Papierkorbsymbol und wählen Sie Papierkorb leeren.

Schritt 2. Löschen Sie from your aus den Browsern

a) Entfernen Sie from your von Microsoft Edge

Microsoft Edge zurücksetzen (Methode 1)

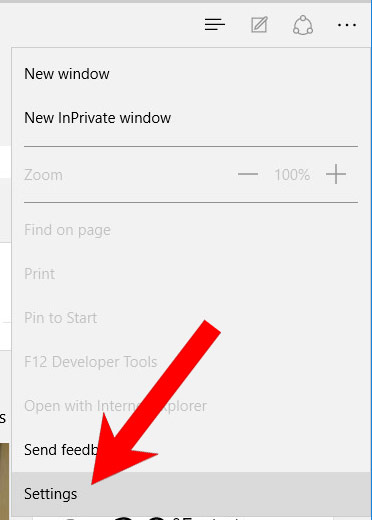

- Öffnen Sie Microsoft Edge.

- Drücken Sie auf Mehr in der oberen rechten Ecke des Bildschirms (die drei Punkte).

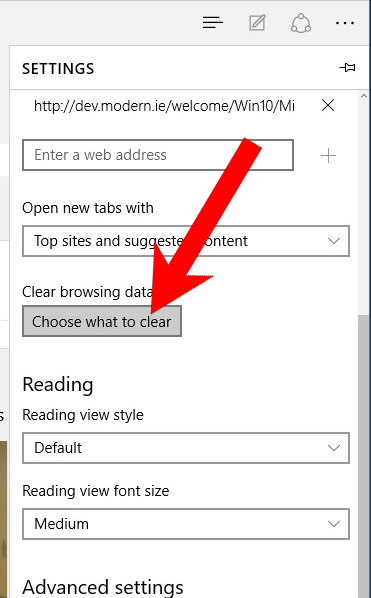

- Einstellungen → Wählen Sie aus, was gelöscht werden soll.

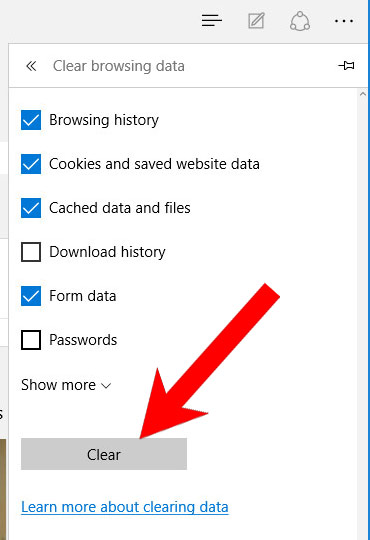

- Aktivieren Sie die Kontrollkästchen der Elemente, die entfernt werden sollen, und klicken Sie auf Löschen.

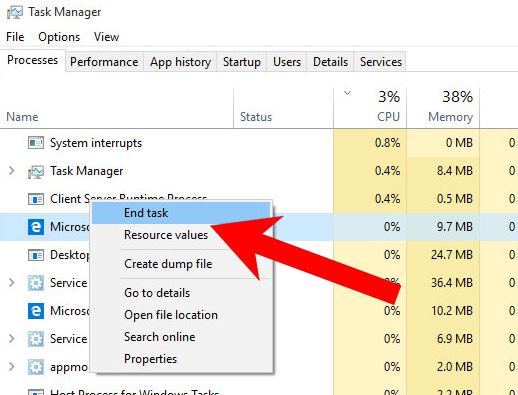

- Drücken Sie gleichzeitig Strg + Alt + Entf.

- Wählen Sie Task-Manager.

- Suchen Sie auf der Registerkarte Prozesse den Microsoft Edge-Prozess, klicken Sie mit der rechten Maustaste darauf und drücken Sie Gehe zu Details (oder Weitere Details, wenn Gehe zu Details nicht verfügbar ist).

- Klicken Sie mit der rechten Maustaste auf alle Microsoft Edge-Prozesse und wählen Sie Aufgabe beenden.

(Methode 2)

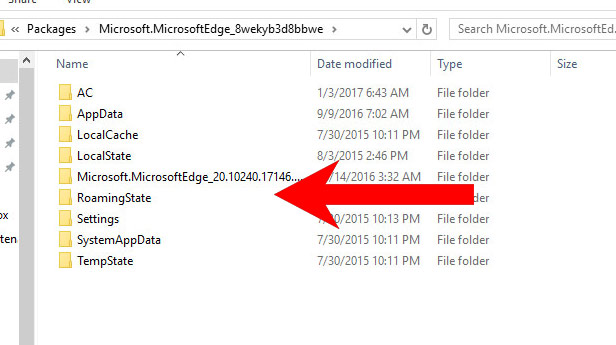

Sichern Sie Ihre Daten, bevor Sie mit dieser Methode fortfahren.- Wechseln Sie zu C: Benutzer % Benutzername% AppData Local Packages Microsoft.MicrosoftEdge_xxxxxxxxxx.

- Wählen Sie alle Ordner aus, klicken Sie mit der rechten Maustaste darauf und drücken Sie Löschen.

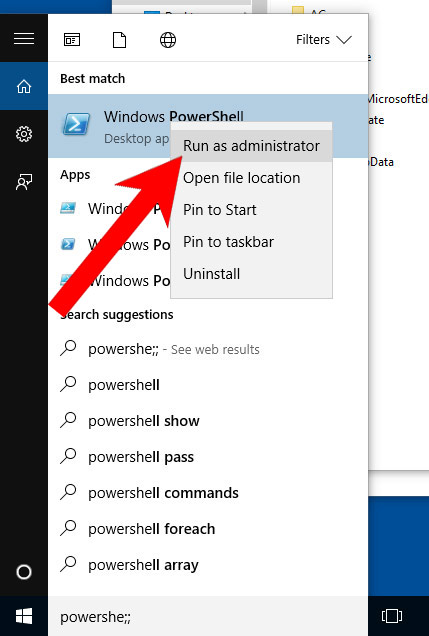

- Drücken Sie die Starttaste und geben Sie Windows PowerShell in das Suchfeld ein.

- Klicken Sie mit der rechten Maustaste auf das Ergebnis und wählen Sie Als Administrator ausführen.

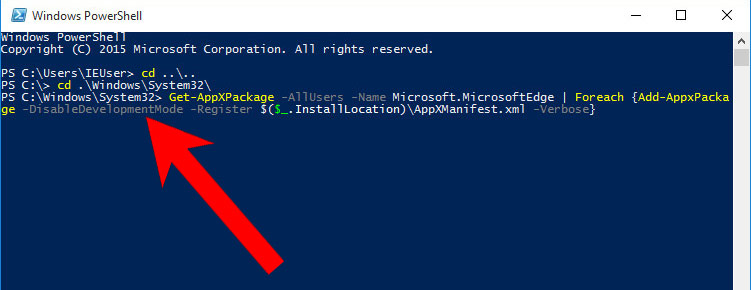

- Fügen Sie in Administrator: Windows PowerShell ein

Get-AppXPackage -AllUsers -Name Microsoft.MicrosoftEdge | Foreach {Add-AppxPackage -DisableDevelopmentMode -Register $ ($ _. InstallLocation) AppXManifest.xml -Verbose}

Tippen Sie unter PS C: WINDOWS system32> auf die Eingabetaste.

- Das Problem sollte jetzt weg sein.

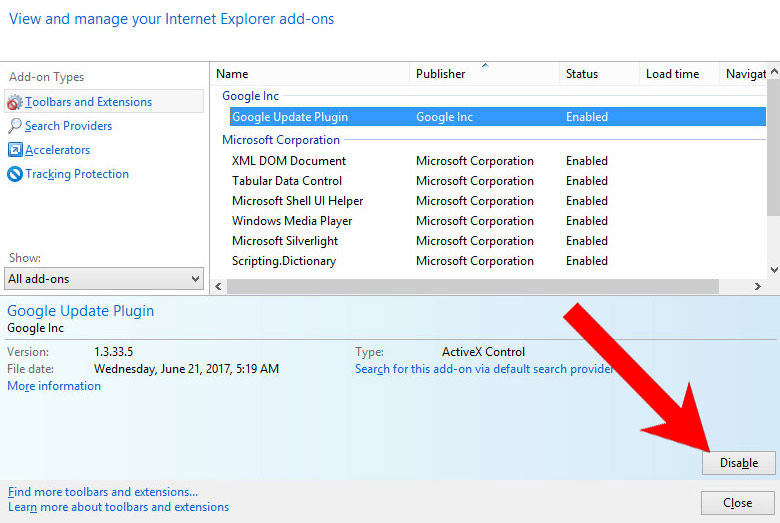

b) Entfernen Sie from your von Internet Explorer

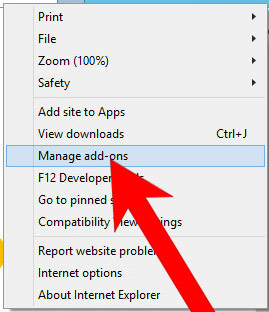

- Öffnen Sie Internet Explorer und drücken Sie auf das Zahnradsymbol.

- Wählen Sie Add-Ons verwalten und dann Symbolleisten und Erweiterungen.

- Suchen und deaktivieren Sie alle verdächtigen Erweiterungen.

- Schließe das Fenster.

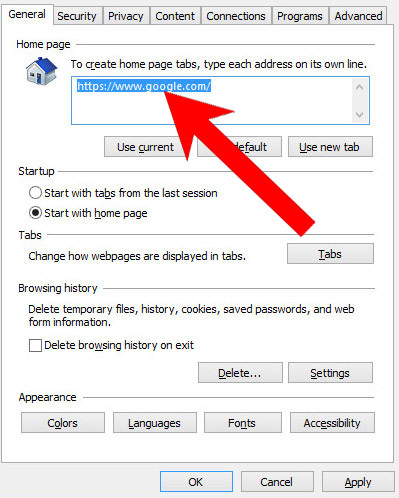

c) Stellen Sie Ihre Homepage auf Internet Explorer wieder her

- Öffnen Sie Internet Explorer und drücken Sie auf das Zahnradsymbol.

- Internetoptionen → Registerkarte Allgemein. Löschen Sie die Homepage-URL und geben Sie Ihre bevorzugte ein.

- Drücken Sie Übernehmen.

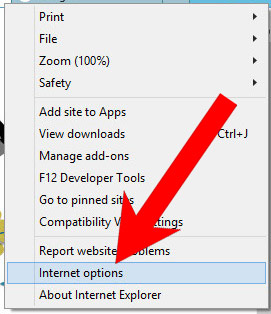

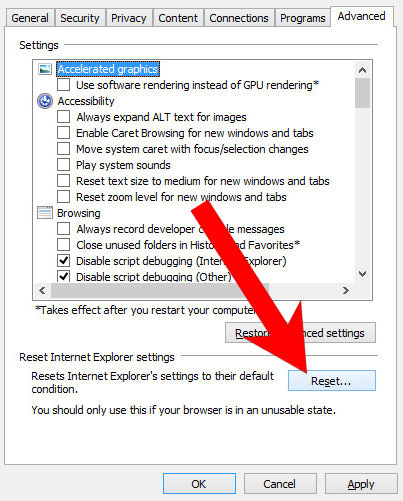

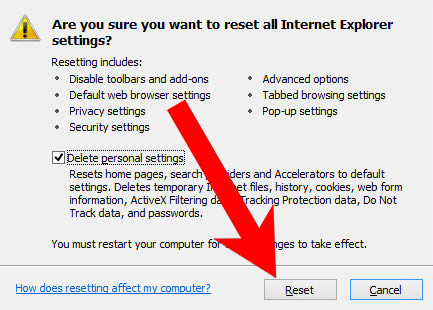

d) Internet Explorer zurücksetzen

- Öffnen Sie Internet Explorer und drücken Sie auf das Zahnradsymbol.

- Internetoptionen → Registerkarte Erweitert.

- Unten sehen Sie eine Schaltfläche zum Zurücksetzen. Drücken Sie das.

- Aktivieren Sie im angezeigten Fenster das Kontrollkästchen Persönliche Einstellungen löschen.

- Drücken Sie Zurücksetzen.

- Klicken Sie auf OK, um das Fenster zu schließen.

- Starten Sie Ihren Browser neu.

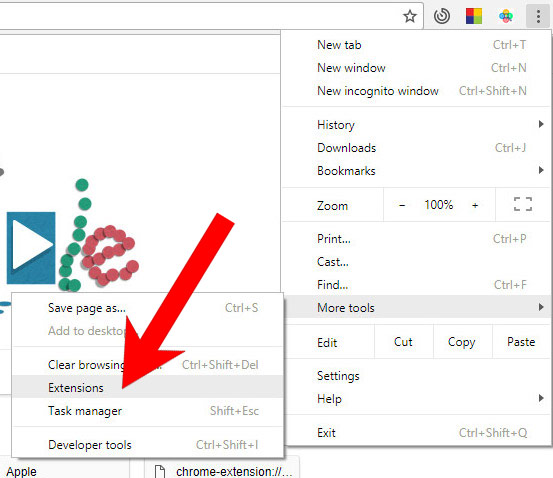

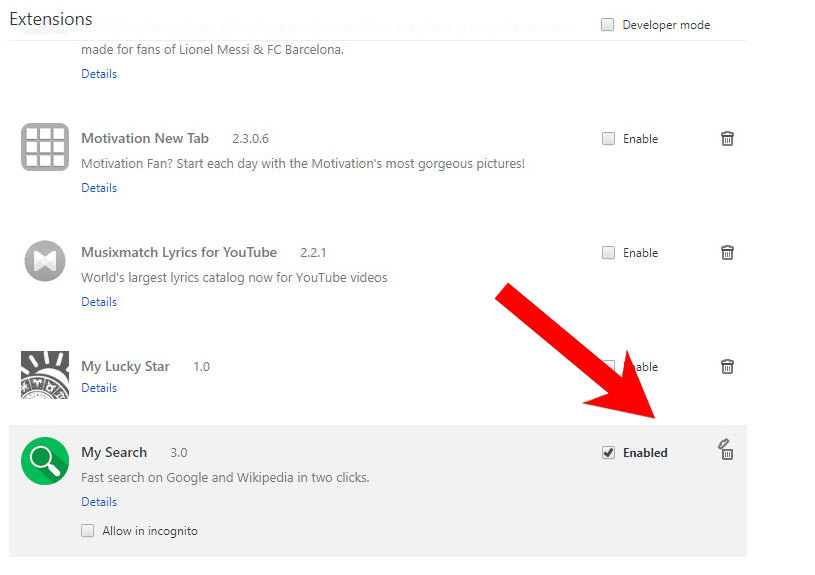

e) Entfernen Sie from your von Google Chrome

- Öffnen Sie Google Chrome und drücken Sie auf das Menüsymbol rechts neben dem URL-Feld.

- Wählen Sie Weitere Tools und Erweiterungen.

- Entfernen Sie verdächtige Erweiterungen, indem Sie auf das Papierkorbsymbol neben ihnen klicken.

- Wenn Sie sich bei einer Erweiterung nicht sicher sind, können Sie sie deaktivieren, indem Sie das Kontrollkästchen Aktiviert deaktivieren. Wenn Sie es später behalten möchten, aktivieren Sie einfach das Kontrollkästchen erneut.

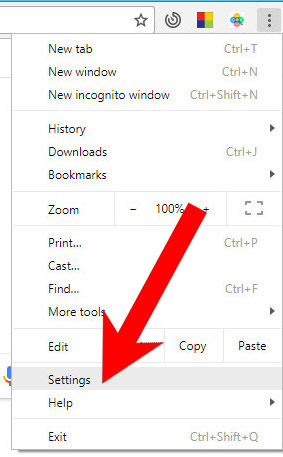

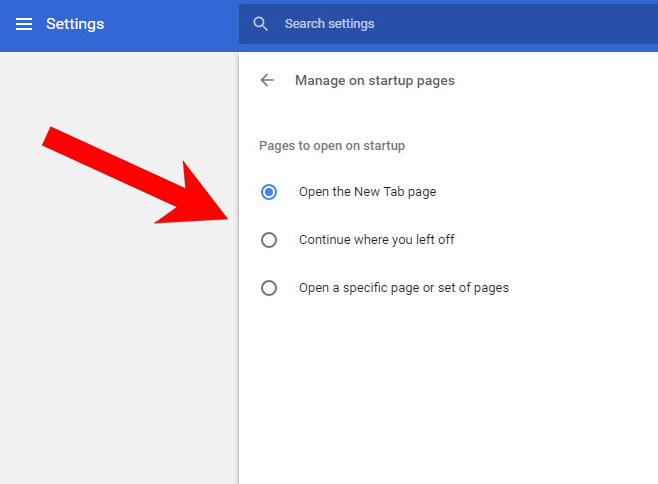

f) Stellen Sie Ihre Homepage auf Google Chrome wieder her

- Öffnen Sie Google Chrome und drücken Sie auf das Menüsymbol rechts neben dem URL-Feld.

- Wählen Sie Einstellungen.

- In dem Fenster, das unter Beim Start angezeigt wird, wird die Option Seiten festlegen angezeigt. Drücken Sie darauf.

- Entfernen Sie die festgelegte Website und geben Sie die Website ein, die Sie als Startseite bevorzugen. Drücke OK.

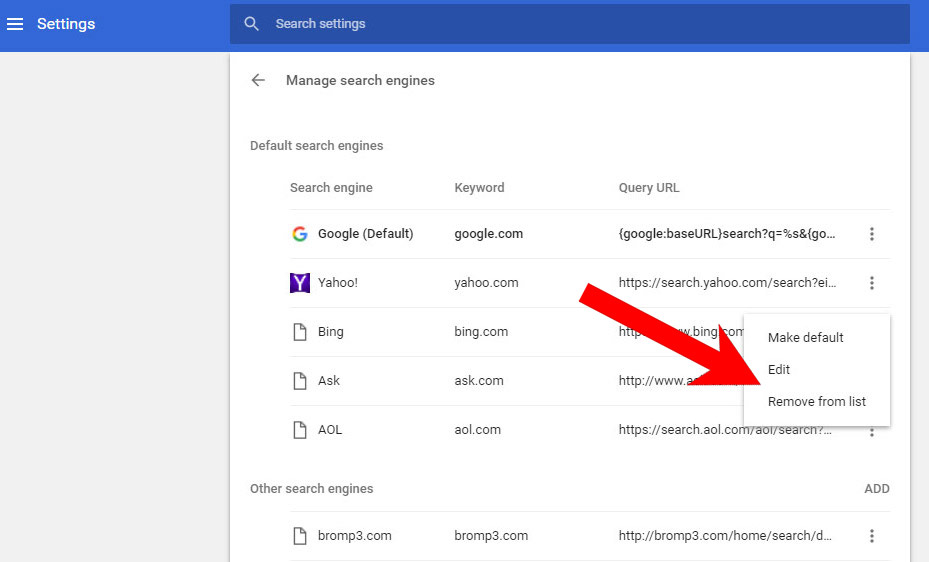

- In den Einstellungen gibt es unter Suchen die Option Suchmaschinen verwalten. Wählen Sie das aus.

- Entfernen Sie alle Suchmaschinen außer der, die Sie verwenden möchten. Klicken Sie auf Fertig.

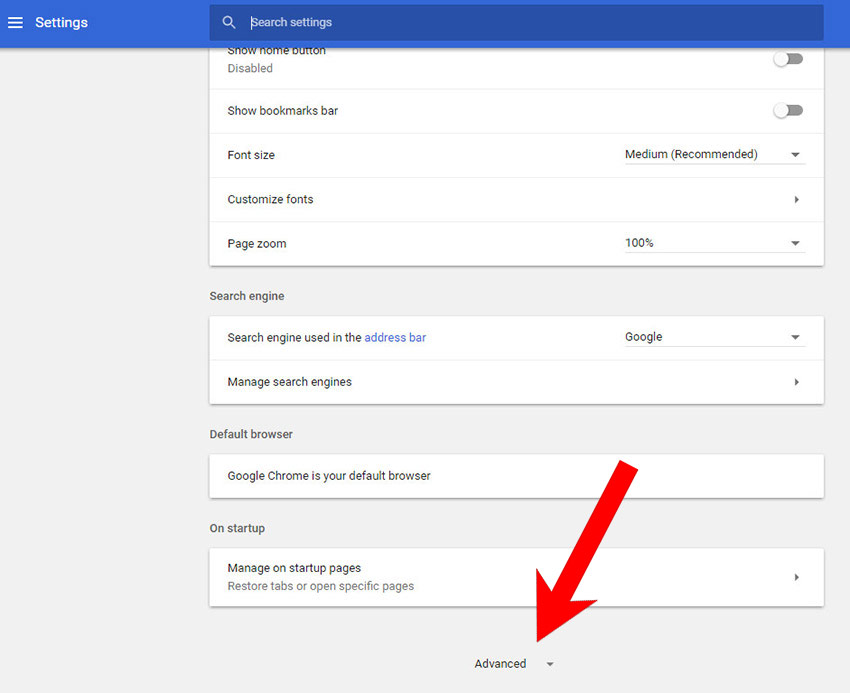

g) Google Chrome zurücksetzen

- Öffnen Sie Google Chrome und drücken Sie auf das Menüsymbol rechts neben dem URL-Feld.

- Wählen Sie Einstellungen.

- Scrollen Sie nach unten und klicken Sie auf Erweiterte Einstellungen anzeigen.

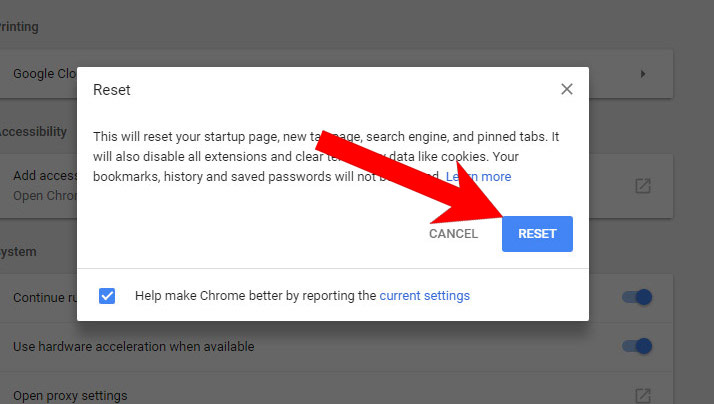

- Suchen Sie die Reset-Taste und drücken Sie sie.

- Drücken Sie im angezeigten Bestätigungsfenster auf Zurücksetzen.

h) Entfernen Sie from your aus Mozilla Firefox

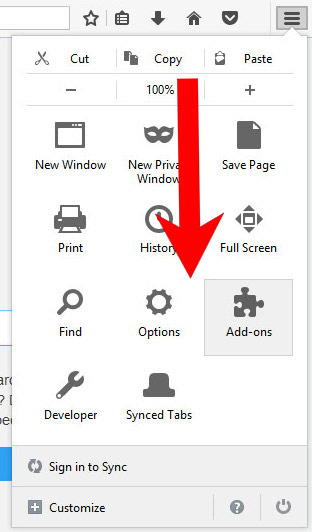

- Öffnen Sie Mozilla Firefox und rufen Sie das Menü auf, indem Sie auf die drei Balken rechts auf dem Bildschirm klicken.

- Wählen Sie Add-Ons.

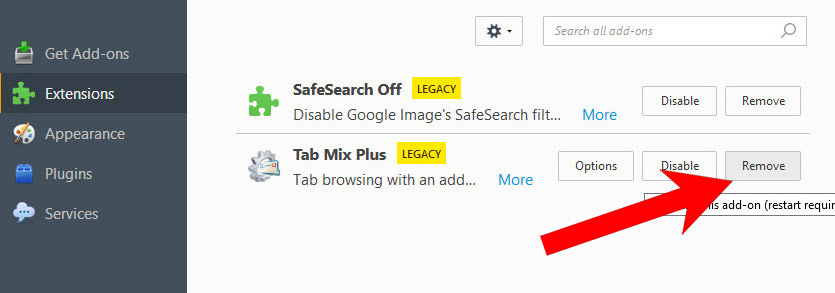

- Wählen Sie die Registerkarte Erweiterungen und entfernen Sie alle fraglichen Erweiterungen.

- Wenn Sie sich bei einer Erweiterung nicht sicher sind, können Sie sie deaktivieren, indem Sie auf Deaktivieren klicken. Wenn Sie es später behalten möchten, drücken Sie einfach Aktivieren.

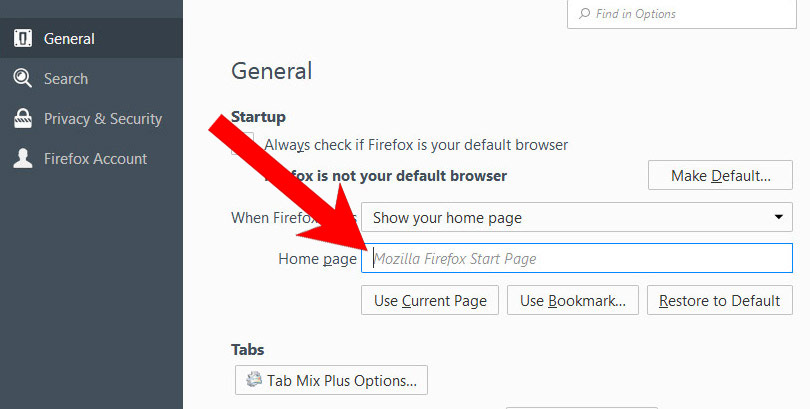

i) Stellen Sie Ihre Homepage unter Mozilla Firefox wieder her

- Öffnen Sie Mozilla Firefox und rufen Sie das Menü auf, indem Sie auf die drei Balken auf der rechten Seite des Bildschirms klicken.

- Wähle Optionen.

- Klicken Sie im Allgemeinen unter dem Feld Startseite auf Standard wiederherstellen.

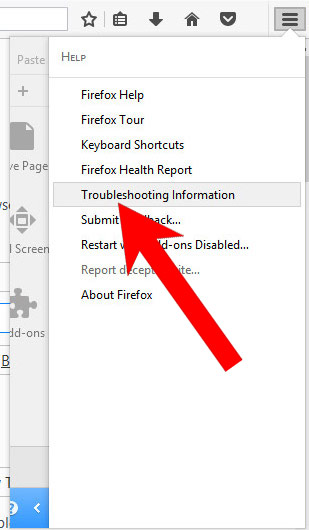

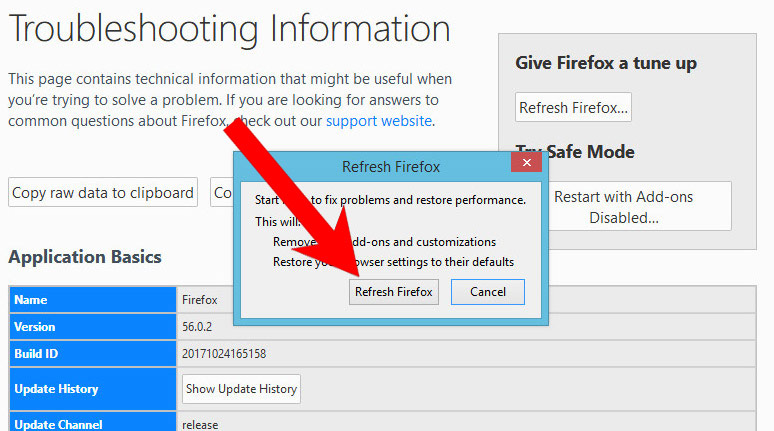

j) Setzen Sie Mozilla Firefox zurück

- Öffnen Sie Mozilla Firefox und rufen Sie das Menü auf, indem Sie auf die drei Balken rechts auf dem Bildschirm klicken.

- Drücken Sie das Fragezeichen am unteren Rand des Menüs.

- Wählen Sie Informationen zur Fehlerbehebung.

- Wählen Sie die Option Firefox aktualisieren.

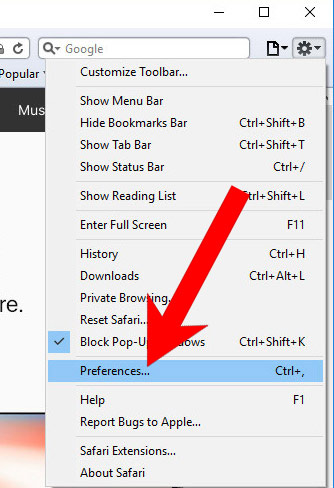

k) Entfernen Sie from your aus Safari (für Mac)

- Öffnen Sie Safari.

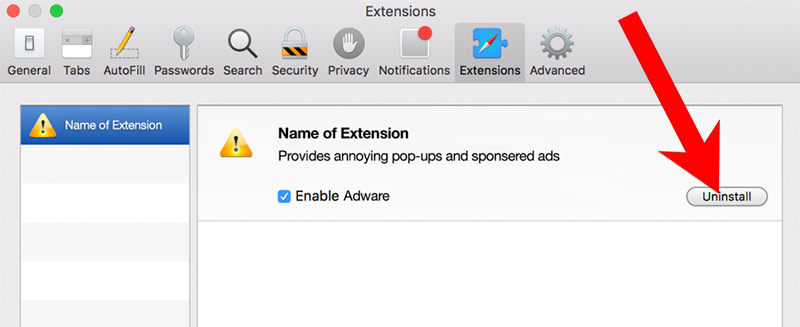

- Wählen Sie Einstellungen (Sie können darauf zugreifen, indem Sie oben auf dem Bildschirm auf Safari klicken).

- Wählen Sie die Registerkarte Erweiterungen.

- Deinstallieren Sie alle fraglichen Erweiterungen.

- Wenn Sie sich bei einer Erweiterung nicht sicher sind, können Sie sie deaktivieren, indem Sie das Kontrollkästchen Aktiviert deaktivieren. Wenn Sie es später behalten möchten, aktivieren Sie einfach das Kontrollkästchen erneut.

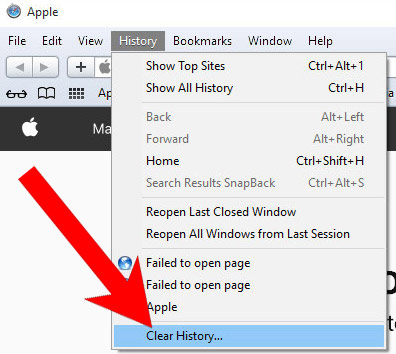

l) Safari zurücksetzen

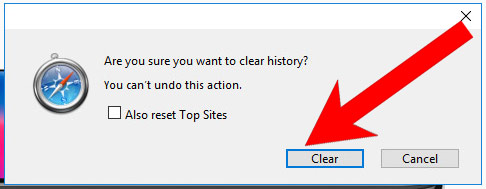

Wenn Sie die Versionen Yosemite, El Capitan oder Sierra verwenden, ist die Option zum Zurücksetzen von Safari mit einem Klick nicht verfügbar. Daher müssen Sie den Verlauf löschen und die Caches in separaten Schritten leeren.- Öffnen Sie Safari.

- Wählen Sie Verlauf löschen (Zugriff durch Drücken auf Safari oben auf dem Bildschirm).

- Wählen Sie aus, wann der Verlauf gelöscht werden soll, und klicken Sie auf Verlauf löschen.

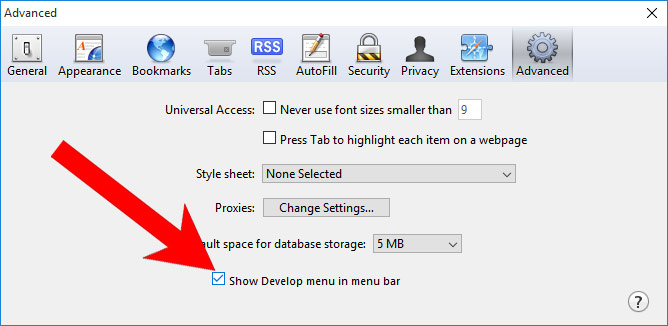

- Drücken Sie oben auf dem Bildschirm auf Safari und wählen Sie Einstellungen.

- Wählen Sie die Registerkarte Erweitert und aktivieren Sie das Kontrollkästchen neben dem Menü Entwicklung anzeigen in der Menüleiste.

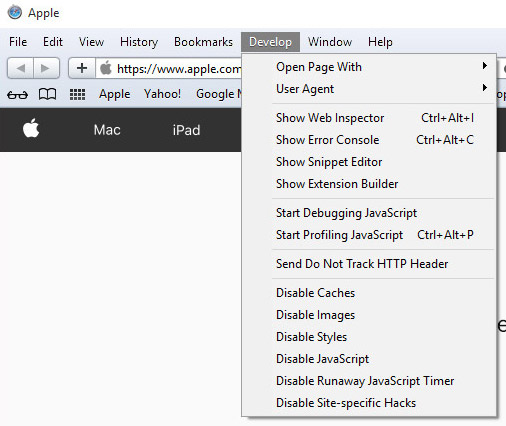

- Wählen Sie Entwickeln (in der Menüleiste oben auf dem Bildschirm).

- Drücken Sie Leere Caches.