«Il y a quelques mois environ, j'ai obtenu l'accès have» est une infection très sournoise par un cheval de Troie qui peut pénétrer dans votre système sans que vous ne vous en rendiez compte. De nombreux utilisateurs de have ont récemment vu leur ordinateur compromis par cette menace nouvellement détectée et c'est pourquoi, sur cette page, nous avons décidé de fournir à tous ceux qui ont besoin d'assistance un outil de suppression fiable «Il y a quelques mois environ, j'ai obtenu l'accès have» et un guide de suppression manuelle. Les informations que vous trouverez ci-dessous contiennent des étapes utiles sur la détection correcte et l'élimination efficace de ce cheval de Troie méchant ainsi que des informations générales sur les capacités malveillantes du malware et ses utilisations potentiellement nuisibles.

Beaucoup de nos utilisateurs nous ont signalé un spam par e-mail en cours avec le message suivant:

Télécharger outil de suppressionpour supprimer haveSubject: Payment from your account. Greetings! I have to share bad news with you. Approximately few months ago I have gained access to your devices, which you use for internet browsing. After that, I have started tracking your internet activities. Here is the sequence of events: Some time ago I have purchased access to email accounts from hackers (nowadays, it is quite simple to purchase such thing online). Obviously, I have easily managed to log in to your email account (************). One week later, I have already installed Trojan virus to Operating Systems of all the devices that you use to access your email. In fact, it was not really hard at all (since you were following the links from your inbox emails). All ingenious is simple. =) This software provides me with access to all the controllers of your devices (e.g., your microphone, video camera and keyboard). I have downloaded all your information, data, photos, web browsing history to my servers. I have access to all your messengers, social networks, emails, chat history and contacts list. My virus continuously refreshes the signatures (it is driver-based), and hence remains invisible for antivirus software. Likewise, I guess by now you understand why I have stayed undetected until this letter… While gathering information about you, I have discovered that you are a big fan of adult websites. You really love visiting porn websites and watching exciting videos, while enduring an enormous amount of pleasure. Well, I have managed to record a number of your dirty scenes and montaged a few videos, which show the way you masturbate and reach orgasms. If you have doubts, I can make a few clicks of my mouse and all your videos will be shared to your friends, colleagues and relatives. I have also no issue at all to make them available for public access. I guess, you really don’t want that to happen, considering the specificity of the videos you like to watch, (you perfectly know what I mean) it will cause a true catastrophe for you. Let’s settle it this way: You transfer $1500 USD to me (in bitcoin equivalent according to the exchange rate at the moment of funds transfer), and once the transfer is received, I will delete all this dirty stuff right away. After that we will forget about each other. I also promise to deactivate and delete all the harmful software from your devices. Trust me, I keep my word. This is a fair deal and the price is quite low, considering that I have been checking out your profile and traffic for some time by now. In case, if you don’t know how to purchase and transfer the bitcoins – you can use any modern search engine. Here is my bitcoin wallet: 1GGZpqXsqKWSRnjJ1SHFaE5VPkMHHsKToX You have less than 48 hours from the moment you opened this email (precisely 2 days). Things you need to avoid from doing: *Do not reply me (I have created this email inside your inbox and generated the return address). *Do not try to contact police and other security services. In addition, forget about telling this to you friends. If I discover that (as you can see, it is really not so hard, considering that I control all your systems) – your video will be shared to public right away. *Don’t try to find me – it is absolutely pointless. All the cryptocurrency transactions are anonymous. *Don’t try to reinstall the OS on your devices or throw them away. It is pointless as well, since all the videos have already been saved at remote servers. Things you don’t need to worry about: *That I won’t be able to receive your funds transfer. – Don’t worry, I will see it right away, once you complete the transfer, since I continuously track all your activities (my trojan virus has got a remote-control feature, something like TeamViewer). *That I will share your videos anyway after you complete the funds transfer. – Trust me, I have no point to continue creating troubles in your life. If I really wanted that, I would do it long time ago! Everything will be done in a fair manner! One more thing… Don’t get caught in similar kind of situations anymore in future! My advice – keep changing all your passwords on a frequent basis

Télécharger outil de suppressionpour supprimer have

Au cas où vous vous demanderiez comment une menace comme «Il y a quelques mois environ, j'ai eu accès à have» a pu have se faufiler dans votre PC, sachez qu'une telle forme avancée de malware peut vous tromper de plusieurs manières. De plus, étant un cheval de Troie typique, cette menace peut être déguisée en presque n'importe quoi. Selon les informations que nous avons have, la majorité des infections se produisent lorsque les utilisateurs cliquent sur des messages de spam intrigants ou des e-mails malveillants avec des pièces jointes nuisibles.

Il y a environ quelques mois, j'ai have accédé au courrier électronique

Si vous have ouvert et interagi avec l'e-mail «Il y a quelques mois environ, j'ai accès have», il est possible que ses créateurs have aient inséré un code malveillant que vous pourriez have déclencher au moment où have a cliqué sur le message. C'est pourquoi il est judicieux de rechercher dans votre système les malwares cachés en exécutant une analyse complète avec un outil fiable.

Cependant, la contamination peut se produire même après un simple clic sur une publicité sommaire provenant d'un site Web louche ou d'un lien contextuel trompeur ou en visitant des sites de phishing ou en téléchargeant des fichiers et des logiciels compromis. C'est pourquoi, même si vous essayez généralement de rester à l'écart des émetteurs de virus typiques (tels que le contenu piraté, les packages d'installation gratuits ou les sites pour adultes), il n'y a absolument aucune garantie que vous ne tomberez jamais sur un éventuel transporteur malveillant sans le savoir. .

«Il y a quelques mois environ, j'ai obtenu l'accès have» peut vous infecter instantanément, au moment même où vous êtes amené à interagir avec l'un de ses nombreux émetteurs infectés. Heureusement, puisque vous êtes sur cette page, vous savez probablement déjà que votre have a été compromis et maintenant le défi est de supprimer en toute sécurité l'infection avant qu'elle ne parvienne à causer des dommages sérieux. L'élimination rapide et efficace d'un cheval de Troie aussi avancé nécessitera cependant toute votre attention et toute votre prudence. C'est pourquoi nous vous suggérons d'étudier attentivement les instructions ci-dessous et d'utiliser l'assistance d'un outil de suppression de logiciels malveillants dédié pour des résultats optimaux.

Quelle peut être la gravité d'une infection avec «il y a quelques mois environ, j'ai eu accès have»?

La raison pour laquelle nous vous exhortons à prendre immédiatement des mesures contre «il y a quelques mois environ, j'ai eu accès à have» et à la supprimer est que plus elle reste longtemps sur le système, plus les dommages qu'il pourrait causer sont importants. Et, malheureusement, nous ne pouvons pas vous dire exactement à quel point les conséquences de l'infection pourraient être graves, car il est typique que les menaces basées sur des chevaux de Troie soient très polyvalentes. Ils peuvent être programmés pour effectuer des actions criminelles spécifiques les uns après les autres, ce qui signifie qu'ils peuvent mettre votre ordinateur et vos informations personnelles en grand danger tout en provoquant divers problèmes sur le système d'exploitation.

La plupart des nouveaux chevaux de Troie, y compris peut-être «Il y a quelques mois environ, j'ai eu accès have», peuvent se concentrer en silence sur l'exécution d'actions de vol, d'espionnage, de fraude, de corruption du système et même d'insertion de virus, sans indiquer aucune activité suspecte. Ils peuvent voler toutes sortes d'informations sensibles sur l'ordinateur infecté, modifier, remplacer ou supprimer ses données et injecter secrètement un ransomware ou un logiciel espion dans le système, ce qui peut davantage faire chanter et harceler les victimes. Malheureusement, sans un programme antivirus fiable capable d'analyser le système à la recherche d'activités malveillantes cachées, il est parfois très improbable de remarquer et de supprimer efficacement l'infection à temps.

Découvrez comment supprimer have depuis votre ordinateur

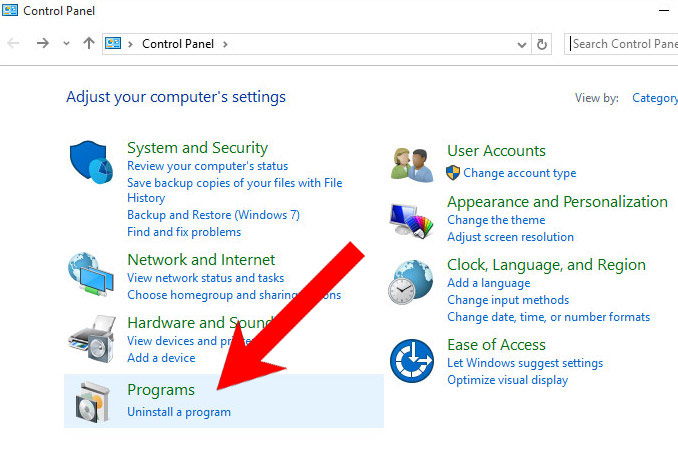

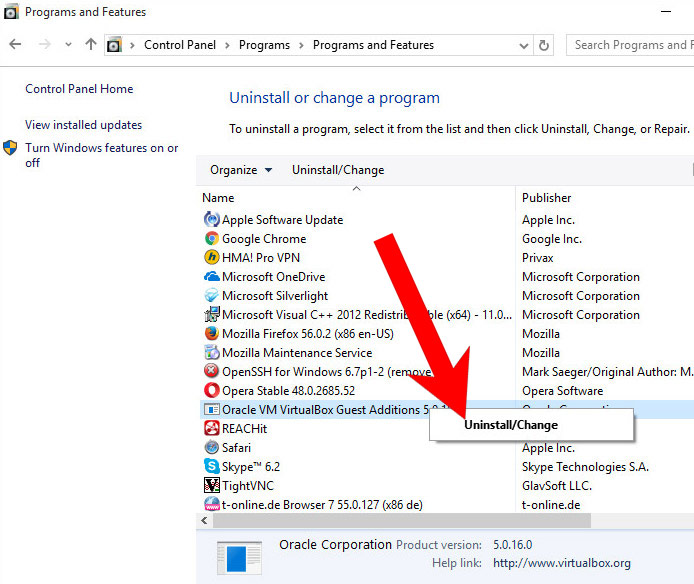

Étape 1. Suppression de have de Windows

a) Windows 7 / XP

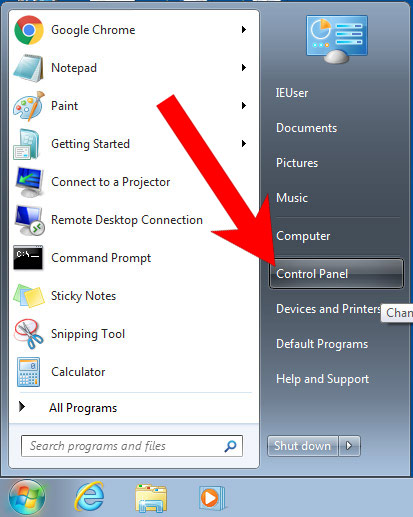

- Appuyez sur l'icône Démarrer.

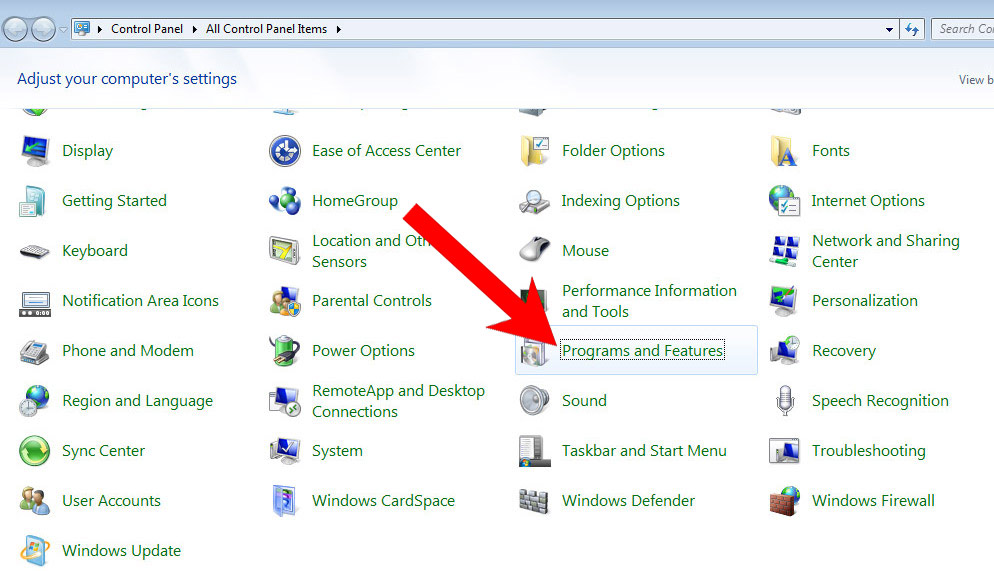

- Panneau de configuration → Programmes et fonctionnalités.

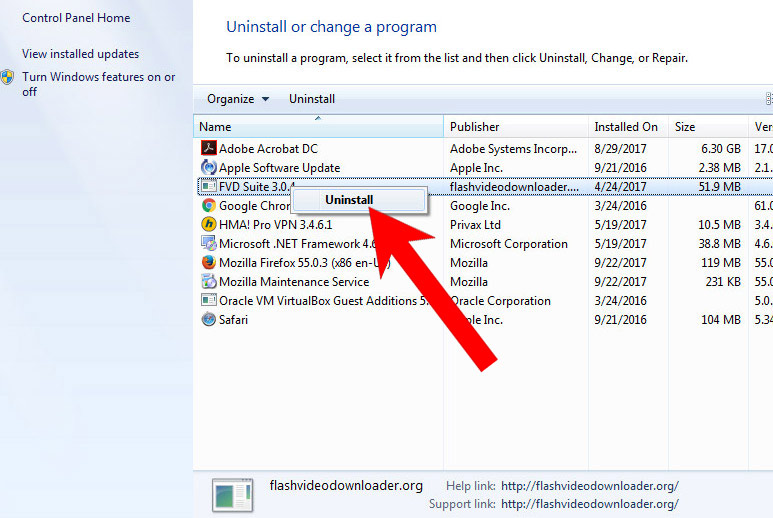

- Recherchez le programme que vous souhaitez supprimer et appuyez sur Désinstaller.

b) Windows 8

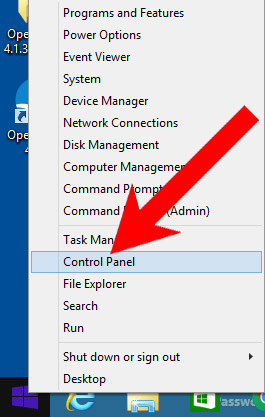

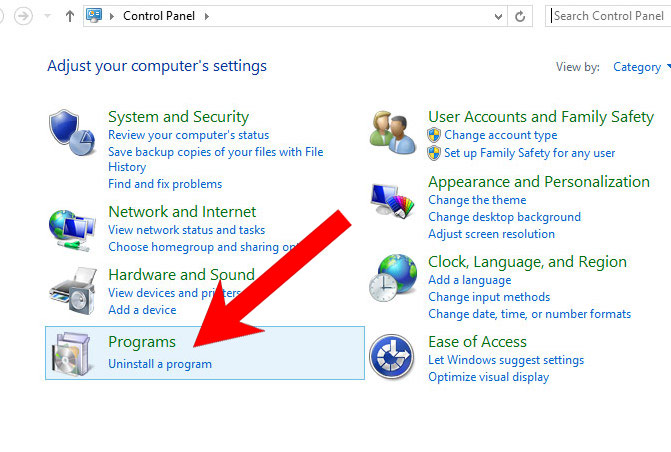

- Faites un clic droit sur l'icône de démarrage (coin inférieur gauche).

- Sélectionnez Panneau de configuration.

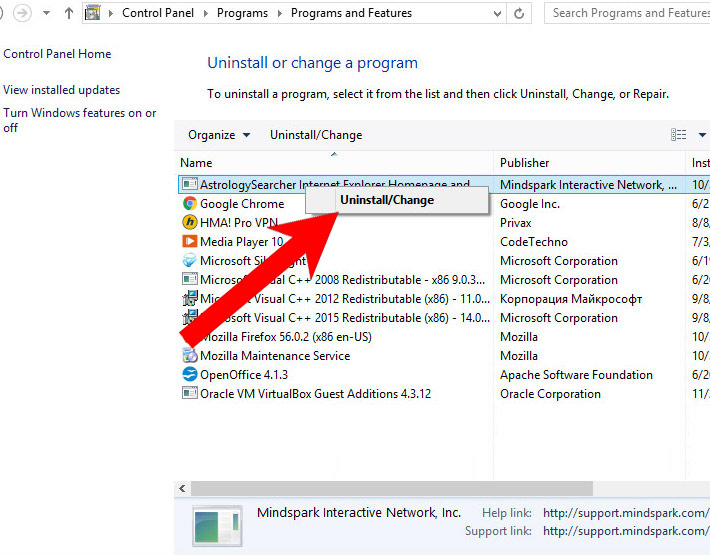

- Cliquez sur Programmes et fonctionnalités.

- Trouvez et supprimez tous les programmes indésirables.

c) Windows 10

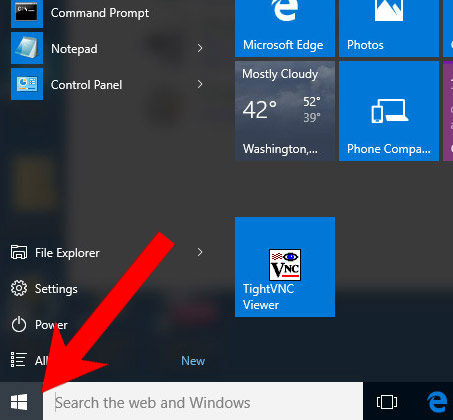

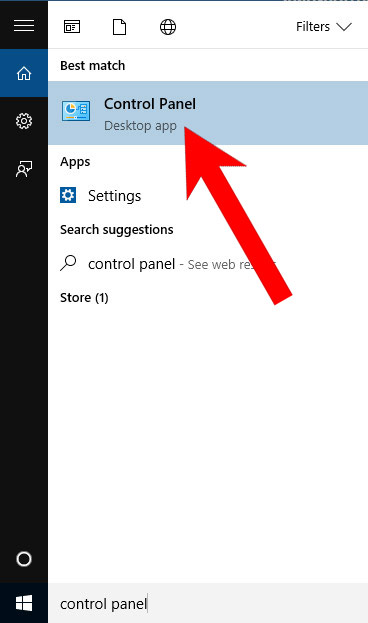

- Ouvrez le menu Démarrer et cliquez sur la loupe (à côté du bouton d'arrêt).

- Tapez Panneau de configuration.

- Panneau de configuration → Programmes et fonctionnalités.

- Trouvez et supprimez tous les programmes indésirables.

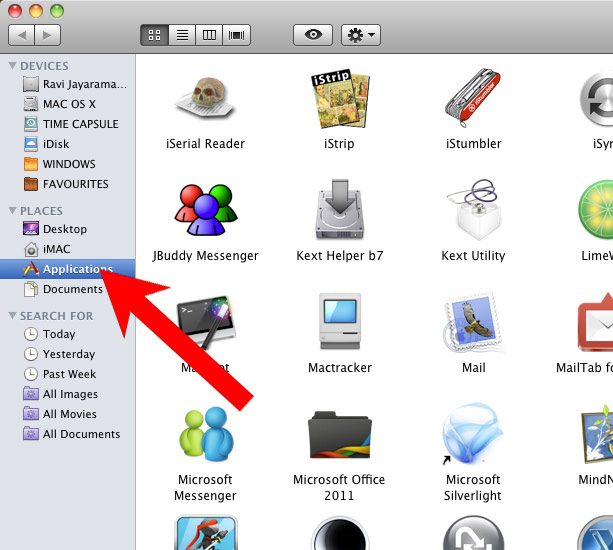

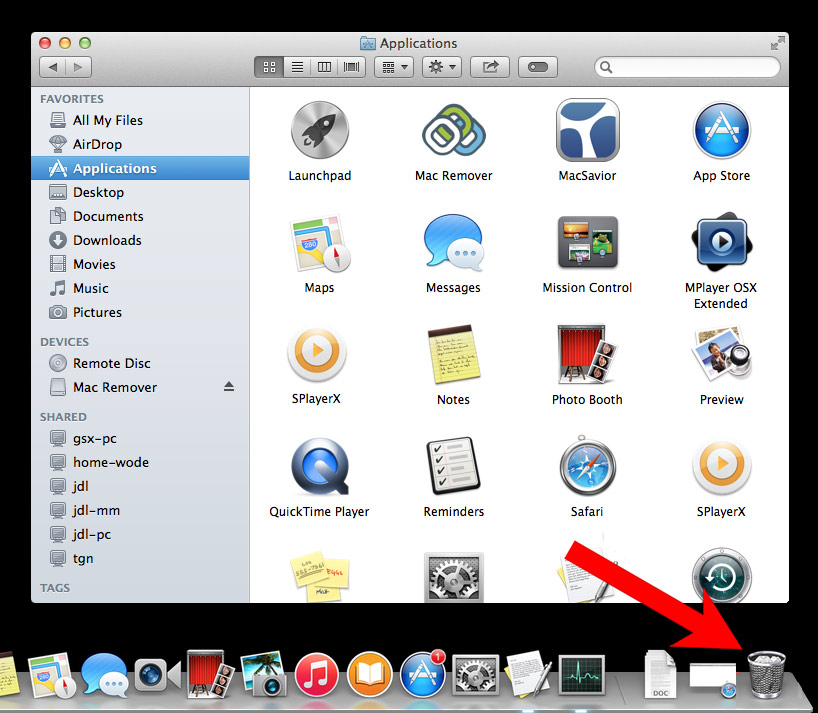

d) Mac OS X

- Ouvrez le Finder et appuyez sur Applications.

- Vérifiez tous les programmes suspects dont vous souhaitez vous débarrasser.

- Faites-les glisser vers l'icône de la corbeille de votre dock (vous pouvez également cliquer avec le bouton droit sur le programme et appuyer sur Déplacer vers la corbeille).

- Après avoir déplacé tous les programmes indésirables, cliquez avec le bouton droit sur l'icône de la corbeille et sélectionnez Vider la corbeille.

Étape 2. Supprimer have des navigateurs

a) Supprimer have de Microsoft Edge

Réinitialiser Microsoft Edge (méthode 1)

- Ouvrez Microsoft Edge.

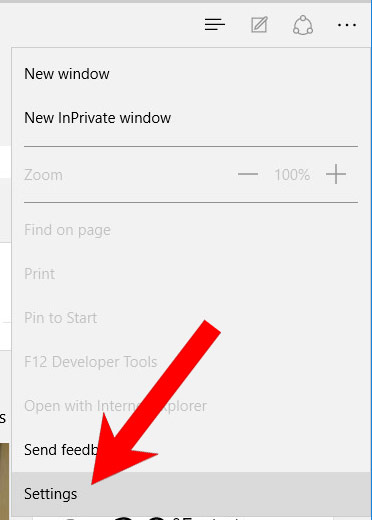

- Appuyez sur Plus situé dans le coin supérieur droit de l'écran (les trois points).

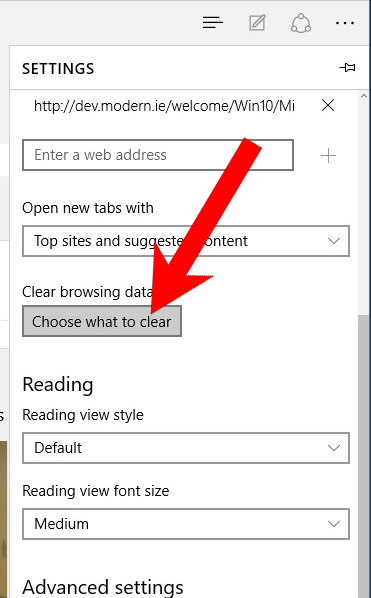

- Paramètres → Choisissez les éléments à effacer.

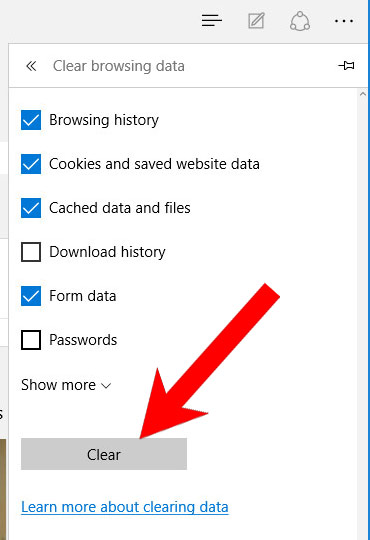

- Cochez les cases des éléments que vous souhaitez supprimer et appuyez sur Effacer.

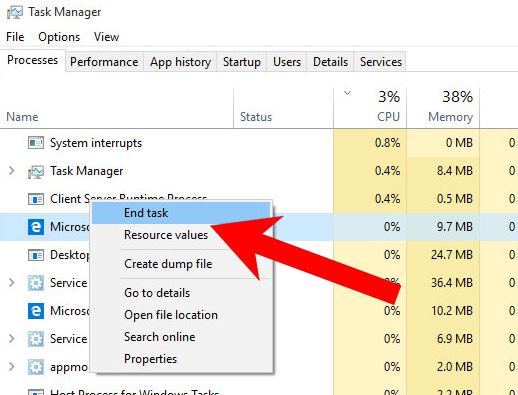

- Appuyez simultanément sur Ctrl + Alt + Suppr.

- Choisissez Gestionnaire de tâches.

- Dans l'onglet Processus, recherchez le processus Microsoft Edge, cliquez dessus avec le bouton droit de la souris et appuyez sur Aller aux détails (ou Plus de détails si Aller aux détails n'est pas disponible).

- Cliquez avec le bouton droit sur tous les processus Microsoft Edge et choisissez Fin de tâche.

(Méthode 2)

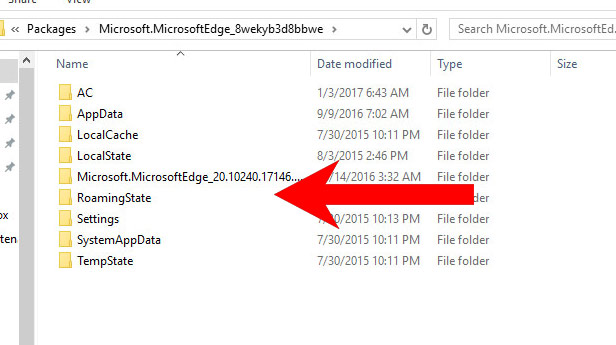

Avant de poursuivre avec cette méthode, sauvegardez vos données.- Accédez à C: Users % username% AppData Local Packages Microsoft.MicrosoftEdge_xxxxxxxxxx.

- Sélectionnez tous les dossiers, cliquez dessus avec le bouton droit de la souris et appuyez sur Supprimer.

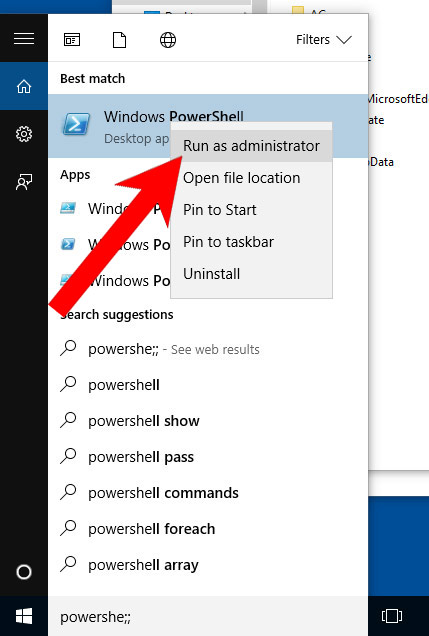

- Appuyez sur le bouton Démarrer et tapez Windows PowerShell dans la zone de recherche.

- Cliquez avec le bouton droit sur le résultat et sélectionnez Exécuter en tant qu'administrateur.

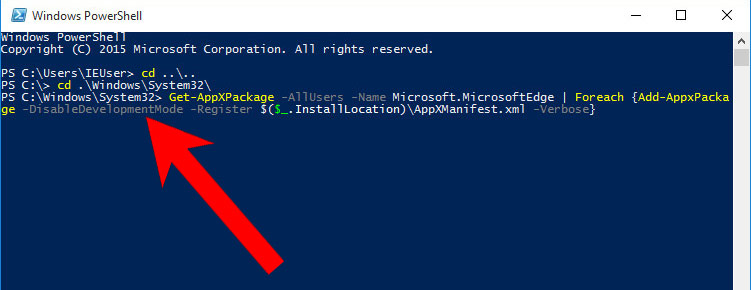

- Dans Administrator: Windows PowerShell, collez

Get-AppXPackage -AllUsers -Name Microsoft.MicrosoftEdge | Foreach {Add-AppxPackage -DisableDevelopmentMode -Register $ ($ _. InstallLocation) AppXManifest.xml -Verbose}

sous PS C: WINDOWS system32> et appuyez sur Entrée.

- Le problème devrait être résolu maintenant.

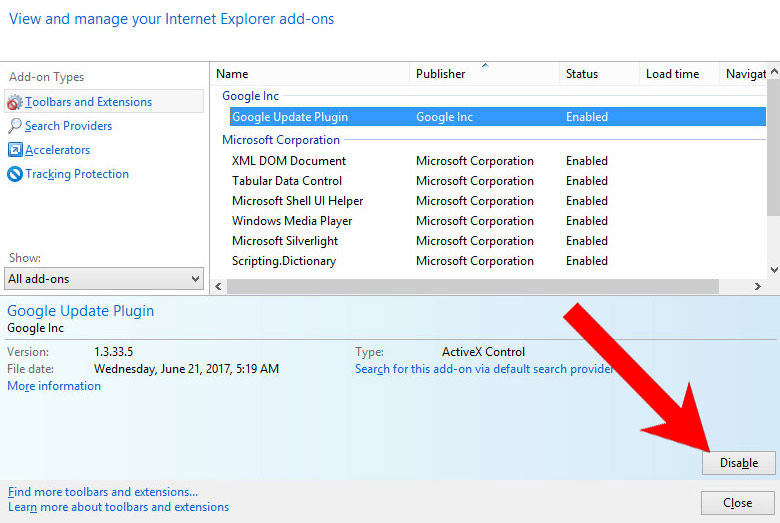

b) Supprimer have de Internet Explorer

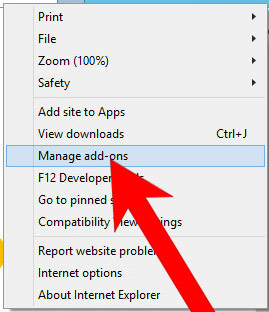

- Ouvrez Internet Explorer et appuyez sur l'icône d'engrenage.

- Sélectionnez Gérer les modules complémentaires, puis Barres d'outils et extensions.

- Recherchez et désactivez toutes les extensions suspectes.

- Ferme la fenêtre.

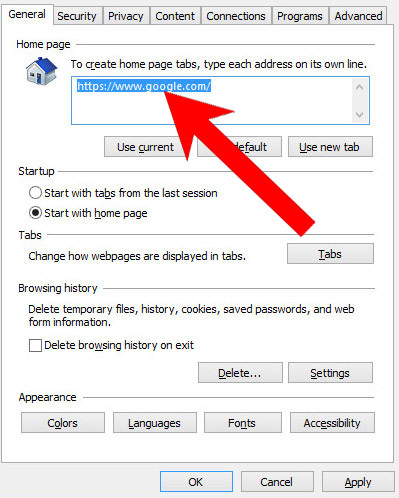

c) Restaurez votre page d'accueil sur Internet Explorer

- Ouvrez Internet Explorer et appuyez sur l'icône d'engrenage.

- Options Internet → onglet Général. Supprimez l'URL de la page d'accueil et saisissez votre URL préférée.

- Appuyez sur Appliquer.

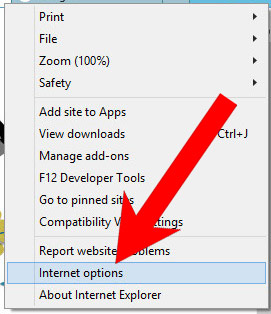

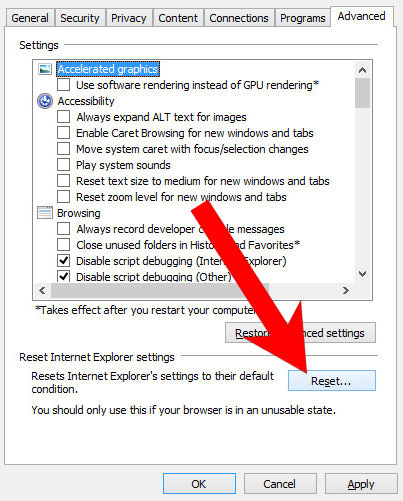

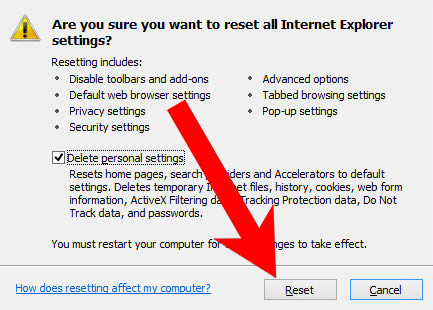

d) Réinitialiser Internet Explorer

- Ouvrez Internet Explorer et appuyez sur l'icône d'engrenage.

- Options Internet → onglet Avancé.

- En bas, vous verrez un bouton de réinitialisation. Appuyez dessus.

- Dans la fenêtre qui apparaît, cochez la case qui dit Supprimer les paramètres personnels.

- Appuyez sur Réinitialiser.

- Cliquez sur OK pour quitter la fenêtre.

- Redémarrez votre navigateur.

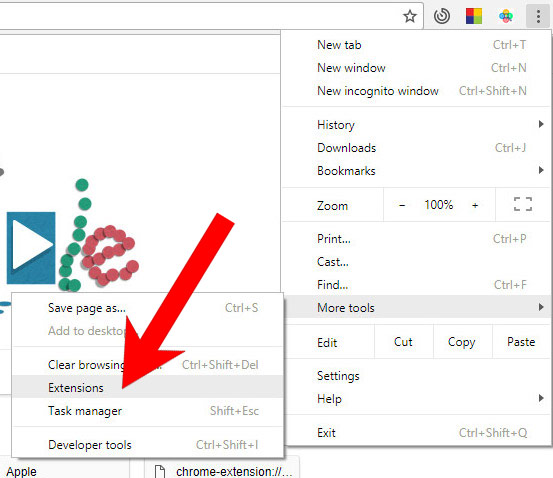

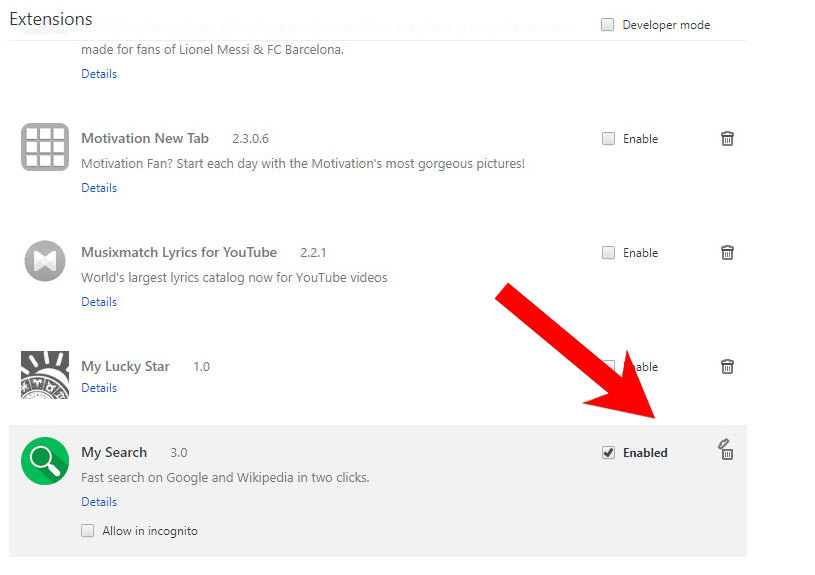

e) Supprimer have de Google Chrome

- Ouvrez Google Chrome et appuyez sur l'icône de menu à droite, à côté du champ URL.

- Choisissez Plus d'outils et d'extensions.

- Supprimez les extensions suspectes en cliquant sur l'icône Corbeille à côté d'elles.

- Si vous n'êtes pas sûr d'une extension, vous pouvez la désactiver en décochant la case indiquant Activé. Si vous décidez par la suite de le conserver, cochez simplement à nouveau la case.

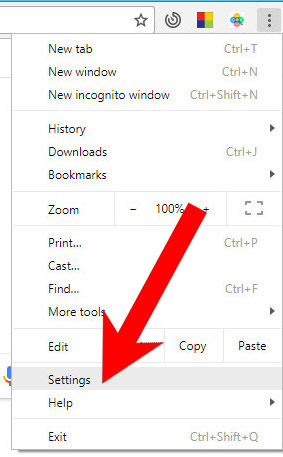

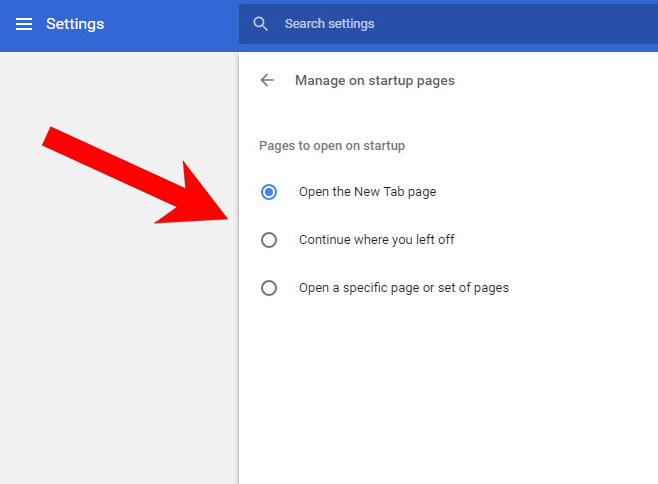

f) Restaurez votre page d'accueil sur Google Chrome

- Ouvrez Google Chrome et appuyez sur l'icône de menu à droite, à côté du champ URL.

- Choisissez Paramètres.

- Dans la fenêtre qui apparaît, sous Au démarrage, il y aura une option Définir les pages. Appuyez dessus.

- Supprimez le site Web défini et saisissez celui que vous préférez être votre page d'accueil. Appuyer sur OK.

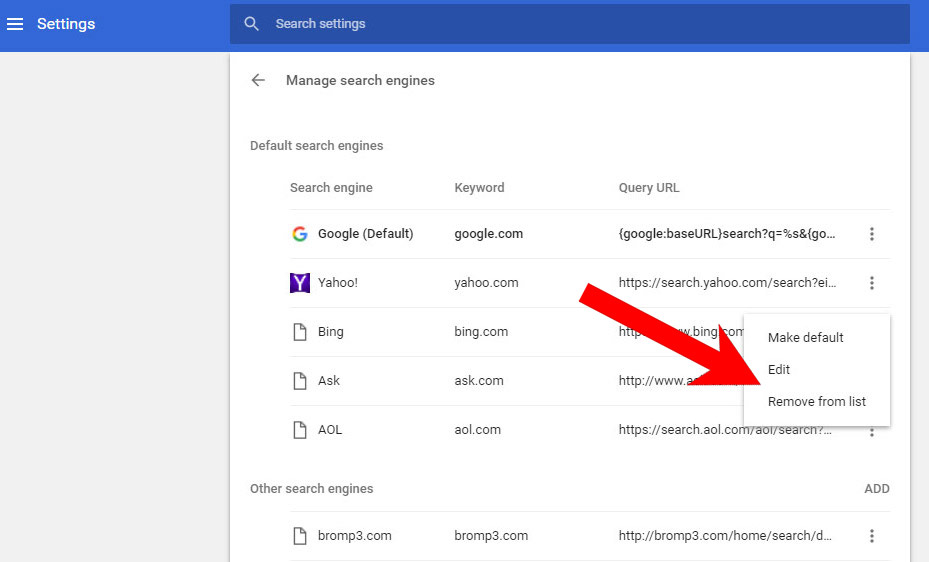

- Dans Paramètres, sous Recherche, il existe une option Gérer les moteurs de recherche. Sélectionnez cela.

- Supprimez tous les moteurs de recherche sauf celui que vous souhaitez utiliser. Cliquez sur Terminé.

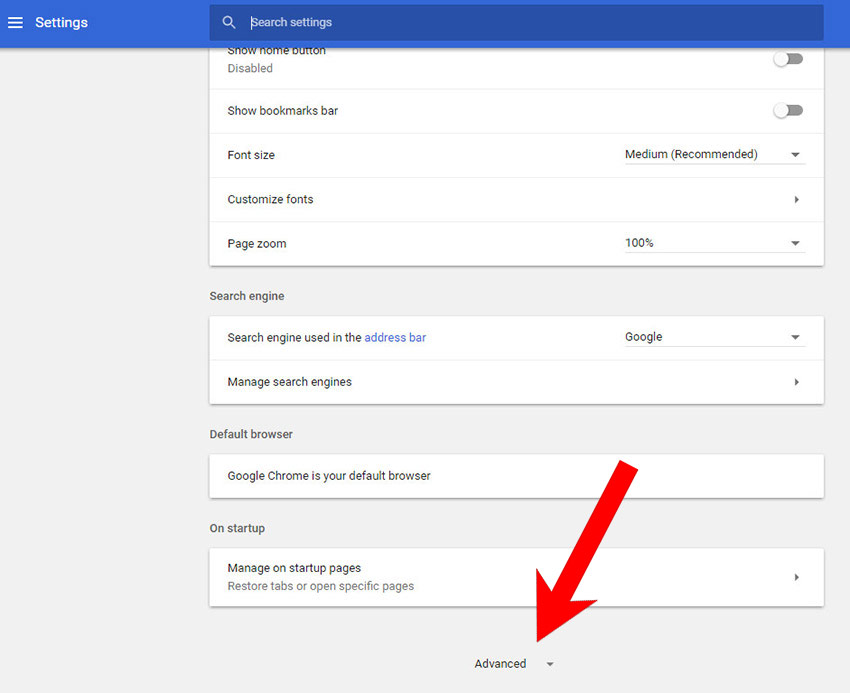

g) Réinitialiser Google Chrome

- Ouvrez Google Chrome et appuyez sur l'icône de menu à droite, à côté du champ URL.

- Choisissez Paramètres.

- Faites défiler vers le bas et appuyez sur Afficher les paramètres avancés.

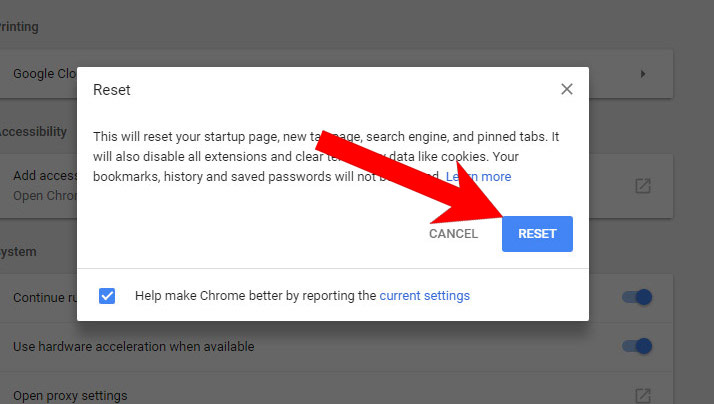

- Recherchez et appuyez sur le bouton Réinitialiser.

- Dans la fenêtre de confirmation qui apparaît, appuyez sur Réinitialiser.

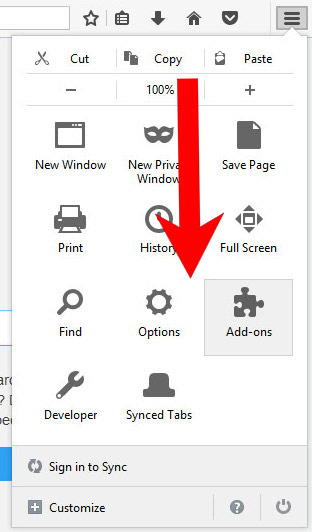

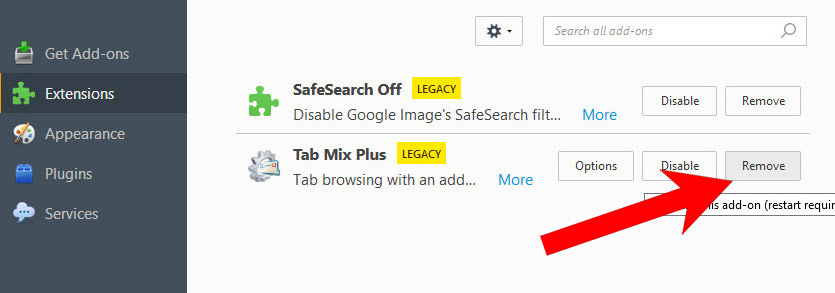

h) Supprimer have de Mozilla Firefox

- Ouvrez Mozilla Firefox et accédez au menu en cliquant sur les trois barres à droite de l'écran.

- Sélectionnez Modules complémentaires.

- Sélectionnez l'onglet Extensions et supprimez toutes les extensions douteuses.

- Si vous n'êtes pas sûr d'une extension, vous pouvez la désactiver en cliquant sur Désactiver. Si vous décidez ultérieurement de le conserver, appuyez simplement sur Activer.

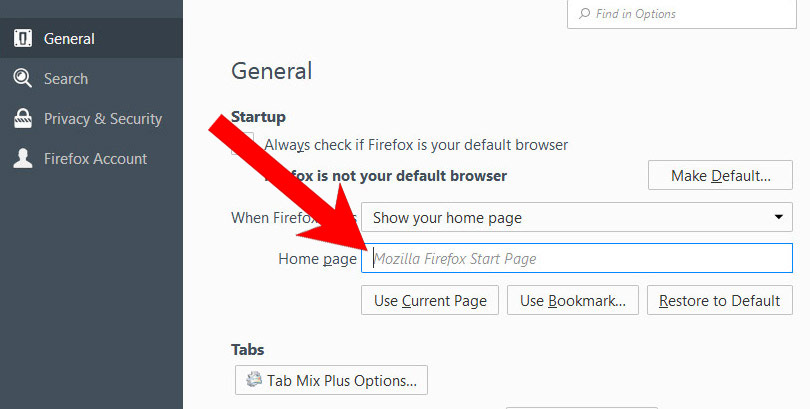

i) Restaurez votre page d'accueil sur Mozilla Firefox

- Ouvrez Mozilla Firefox et accédez au menu en cliquant sur les trois barres sur le côté droit de l'écran.

- Sélectionnez les options.

- En général, cliquez sur Restaurer les paramètres par défaut sous le champ Page d'accueil.

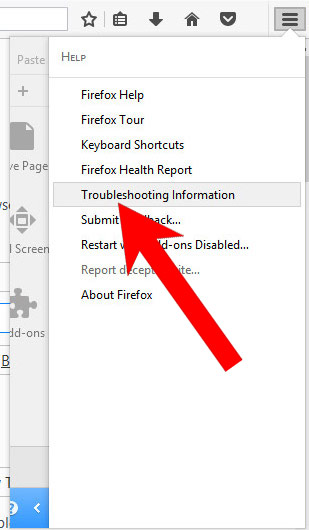

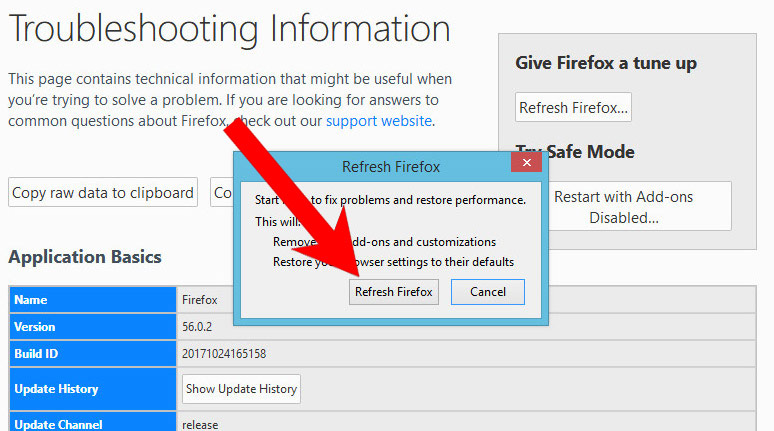

j) Réinitialiser Mozilla Firefox

- Ouvrez Mozilla Firefox et accédez au menu en cliquant sur les trois barres à droite de l'écran.

- Appuyez sur le point d'interrogation en bas du menu.

- Sélectionnez Informations de dépannage.

- Sélectionnez l'option Actualiser Firefox.

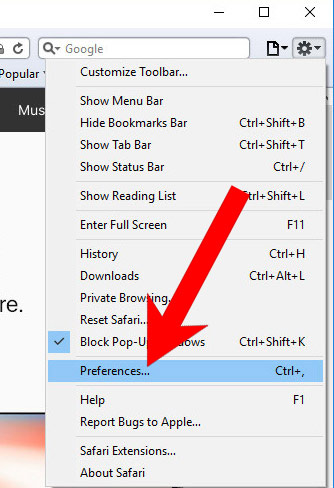

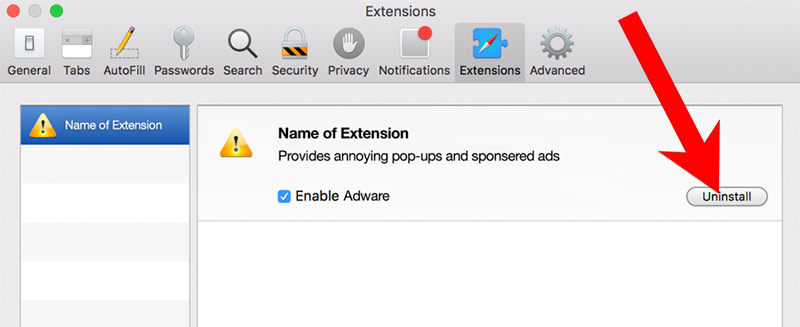

k) Supprimer have de Safari (pour Mac)

- Ouvrez Safari.

- Sélectionnez Préférences (peut être accédé en appuyant sur Safari en haut de votre écran).

- Choisissez l'onglet Extensions.

- Désinstallez toutes les extensions douteuses.

- Si vous n'êtes pas sûr d'une extension, vous pouvez la désactiver en décochant la case indiquant Activé. Si vous décidez par la suite de le conserver, cochez simplement à nouveau la case.

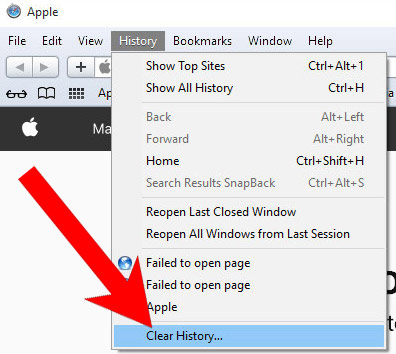

l) Réinitialiser Safari

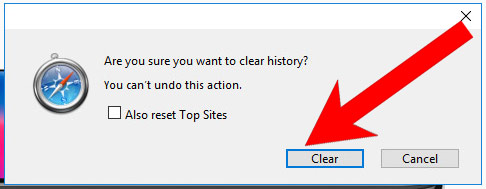

Si vous utilisez les versions Yosemite, El Capitan ou Sierra, l'option de réinitialisation de Safari en un clic n'est pas disponible. Ainsi, vous devrez effacer l'historique et vider les caches en étapes séparées.- Ouvrez Safari.

- Sélectionnez Effacer l'historique (peut être accédé en appuyant sur Safari en haut de votre écran).

- Choisissez à partir de quelle heure vous voulez supprimer l'historique et appuyez sur Effacer l'historique.

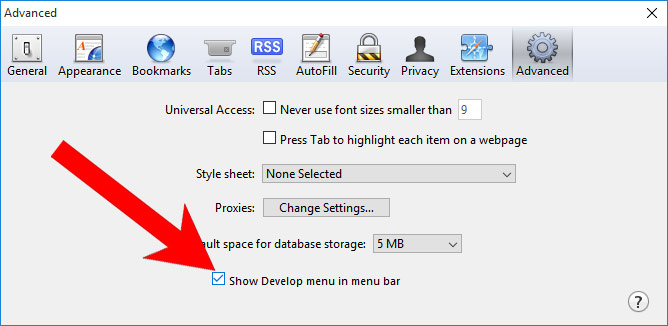

- Appuyez sur Safari en haut de l'écran et sélectionnez Préférences.

- Sélectionnez l'onglet Avancé et cochez la case Afficher le menu Développement dans la barre de menus.

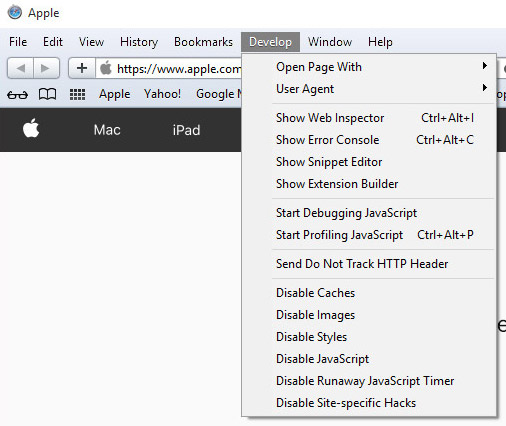

- Sélectionnez Développer (dans la barre de menus en haut de l'écran).

- Appuyez sur Vider les caches.