Le virus Hhaz

Après cryptage, le virus Hhaz affiche une demande de rançon sur l'écran de la victime, expliquant la situation et exigeant un paiement pouvant aller de plusieurs centaines à plusieurs milliers de dollars. Les victimes disposent généralement d'un délai pour effectuer le paiement, et si elles ne s'y conforment pas dans le délai imparti, le montant de la rançon peut augmenter ou la clé de déchiffrement peut être définitivement supprimée. En plus d'exiger le paiement dans un délai spécifié, les opérateurs du virus Hhaz emploient souvent des tactiques psychologiques pour faire pression sur les victimes afin qu'elles s'y conforment. Ces tactiques peuvent inclure des menaces de perte permanente de données, des avertissements contre le recours à l'aide des forces de l'ordre ou des experts en cybersécurité, et l'affichage d'un compte à rebours pour créer un sentiment d'urgence.

Télécharger outil de suppressionpour supprimer Hhaz

Hhaz

Les attaques Hhaz peuvent être dévastatrices pour les individus, les entreprises et les organisations, car elles peuvent entraîner une perte de données, des pertes financières et nuire à la réputation d'une entité. De plus, le paiement exigé par les opérateurs du ransomware Hhaz est généralement effectué en crypto-monnaies comme Bitcoin afin de maintenir un certain degré d’anonymat. Ce choix de devise rend difficile la traçabilité des transactions jusqu'aux cybercriminels, contribuant ainsi à la difficulté globale de les identifier et de les appréhender. Cependant, il est essentiel que les victimes comprennent que le paiement de la rançon ne garantit pas la récupération de leurs fichiers et incite davantage les cybercriminels à poursuivre leurs activités illégales. Par conséquent, la meilleure défense contre les ransomwares est une approche proactive, comprenant des mesures de cybersécurité robustes, des sauvegardes régulières des données et une éducation à la cybersécurité pour reconnaître et éviter les menaces potentielles.

.Hhaz

Devenir victime d’un cryptage .Hhaz peut en effet avoir de graves conséquences. Au-delà de la perte de données et de l’impact financier, l’attaque du ransomware peut perturber les services essentiels, entraînant ainsi des risques potentiels pour la sécurité dans des secteurs tels que la santé, l’énergie et les transports. De plus, les dommages à la réputation causés par un incident de ransomware .Hhaz peuvent éroder la confiance entre les clients et les parties prenantes. La prévention reste donc la stratégie la plus efficace pour se défendre contre ce type de malware. En plus des sauvegardes régulières des données et des mises à jour logicielles, les organisations doivent également mettre en œuvre des pratiques de sécurité robustes, notamment l'utilisation de mots de passe forts et uniques, une authentification multifacteur et une formation des employés pour identifier les e-mails de phishing et les liens suspects.

Télécharger outil de suppressionpour supprimer HhazExtension Hhaz

L'extension Hhaz crypte les fichiers d'une victime ou les verrouille hors de son propre système informatique. Voici une brève explication du fonctionnement général de l'ensemble du processus : le ransomware pénètre généralement dans l'ordinateur ou le réseau d'une victime via des e-mails de phishing, des pièces jointes malveillantes, des téléchargements de logiciels infectés ou l'exploitation de vulnérabilités dans des logiciels obsolètes. Certaines souches peuvent même se propager au sein d'un réseau une fois qu'un ordinateur est infecté. Une fois à l'intérieur, le ransomware commence immédiatement à prendre le contrôle du système de la victime en recherchant des types de fichiers spécifiques sur lesquels il peut ajouter l'extension Hhaz, puis le code de cryptage est exécuté.

Hhaz

Certaines variantes de ransomwares sont connues pour fournir des clés de décryptage et décrypter les fichiers lors du paiement, tandis que d'autres ne respectent pas leur part du marché. Si la victime choisit de ne pas payer la rançon Hhaz ou ne parvient pas à parvenir à un accord avec les cybercriminels, elle risque de perdre définitivement l’accès à ses fichiers. Malheureusement, décrypter des fichiers sans la clé de décryptage est souvent extrêmement difficile, voire impossible. Cependant, il est crucial de noter que payer la rançon Hhaz ne garantit pas la récupération des fichiers et alimente davantage les activités cybercriminelles. La meilleure défense contre les ransomwares est la prévention, qui comprend la sauvegarde régulière des données, la mise à jour des logiciels et la sensibilisation à la cybersécurité pour éviter d'être victime du phishing et d'autres méthodes d'infection couramment utilisées par les opérateurs de ransomwares.

Qu’est-ce que le fichier Hhaz ?

Un fichier Hhaz peut être n'importe quel fichier qui a été verrouillé par le ransomware qui a infecté votre ordinateur. Cependant, il est essentiel d'être conscient que l'envoi d'argent en rançon aux cybercriminels peut entraîner des problèmes juridiques. En effet, vous pourriez par inadvertance soutenir des activités illégales ou envoyer de l’argent à des individus ou à des groupes faisant l’objet de sanctions de la part des autorités de certaines régions. Les conséquences juridiques peuvent varier en fonction de votre lieu de résidence et des circonstances spécifiques entourant le paiement de la rançon. Ainsi, au lieu de céder aux demandes de rançon, il est conseillé de signaler les attaques de ransomware aux autorités et de demander l'aide d'experts en cybersécurité. De cette façon, vous pouvez potentiellement éviter des problèmes juridiques et de perte de données.

Découvrez comment supprimer Hhaz depuis votre ordinateur

- Étape 1. Supprimer Hhaz via un anti-malware

- Étape 2. Supprimer Hhaz à l'aide de la restauration du système

- Étape 3. Récupérez vos données

Étape 1. Supprimer Hhaz via un anti-malware

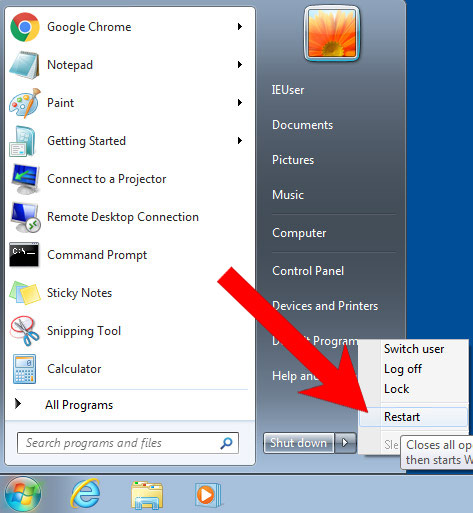

a) Windows 7 / Vista / XP

- Démarrer → Arrêter → Redémarrer.

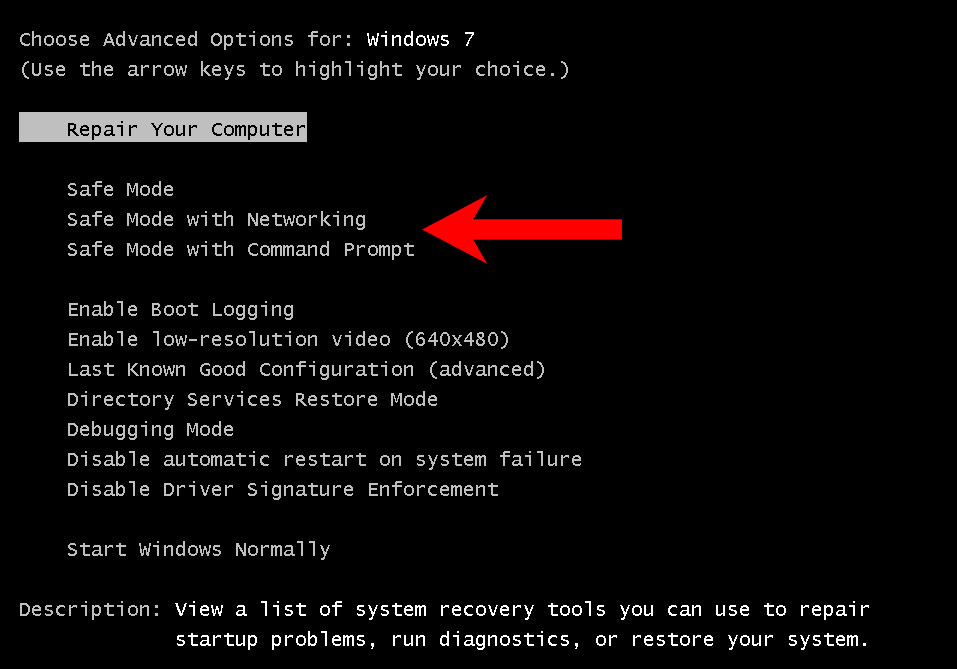

- Lorsque le PC commence à se charger, continuez d'appuyer sur F8 jusqu'à ce que les options de démarrage avancées apparaissent.

- Sélectionnez Mode sans échec avec mise en réseau.

- Lorsque votre ordinateur se charge, téléchargez l'anti-malware à l'aide de votre navigateur.

- Utilisez un anti-malware pour vous débarrasser du ransomware.

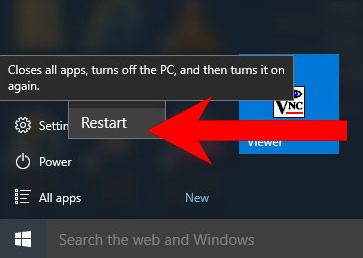

b) Windows 8/10

- Ouvrez le menu Démarrer, appuyez sur le logo Power.

- Maintenez la touche Maj enfoncée et appuyez sur Redémarrer.

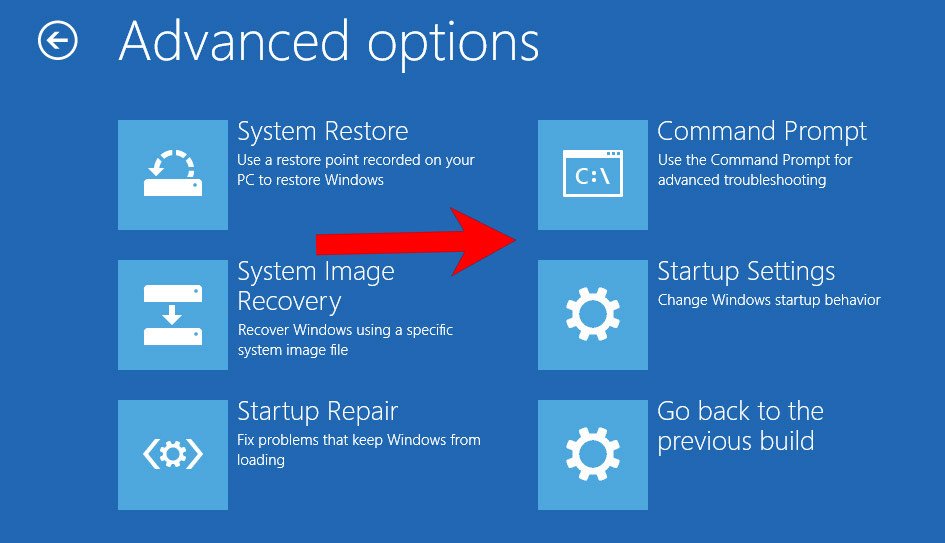

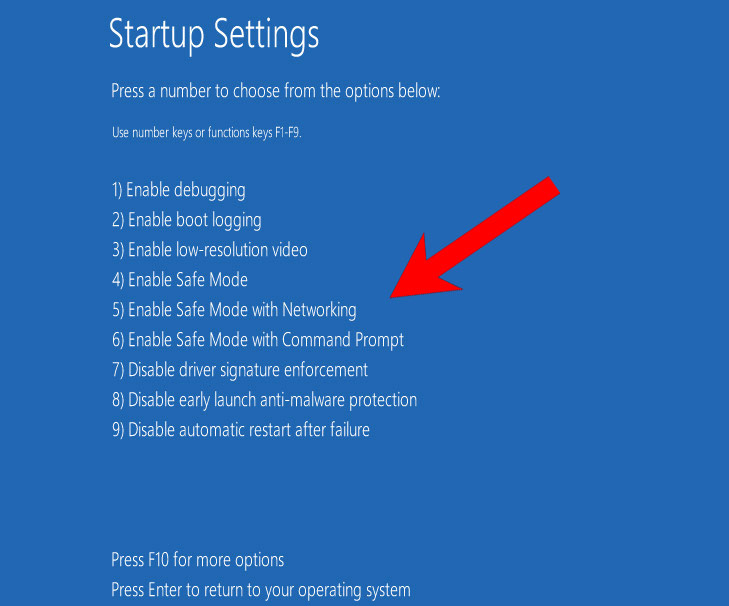

- Puis dépanner → Options avancées → Paramètres de démarrage.

- Descendez jusqu'à Activer le mode sans échec (ou Mode sans échec avec mise en réseau).

- Appuyez sur Redémarrer.

- Lorsque votre ordinateur se charge, téléchargez l'anti-malware à l'aide de votre navigateur.

- Utilisez un anti-malware pour vous débarrasser du ransomware.

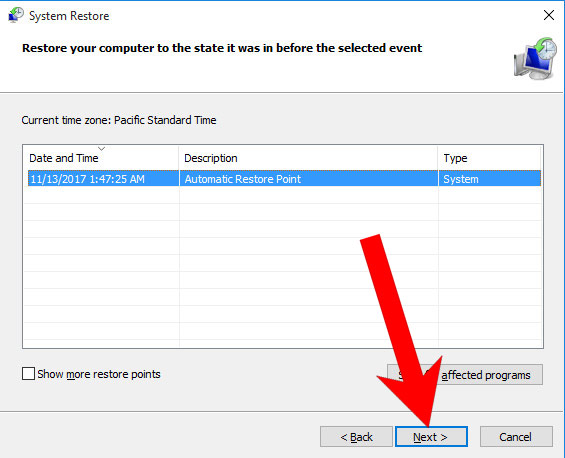

Étape 2. Supprimer Hhaz à l'aide de la restauration du système

a) Windows 7 / Vista / XP

- Démarrer → Arrêter → Redémarrer.

- Lorsque le PC commence le chargement, continuez d'appuyer sur F8 jusqu'à ce que les options de démarrage avancées apparaissent.

- Sélectionnez Mode sans échec avec invite de commandes.

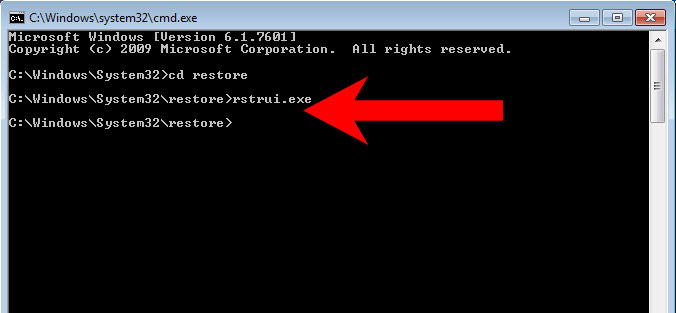

- Dans la fenêtre qui apparaît, tapez la restauration de cd et appuyez sur Entrée.

- Tapez rstrui.exe et appuyez sur Entrée.

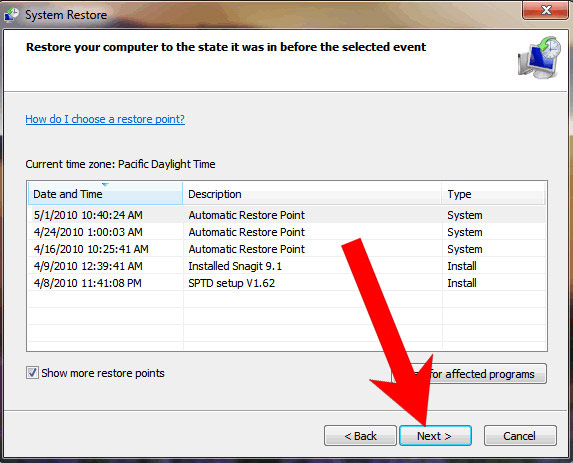

- Dans la fenêtre qui apparaît, sélectionnez un point de restauration et appuyez sur Suivant. Assurez-vous que le point de restauration est antérieur à l'infection.

- Dans la fenêtre de confirmation qui apparaît, appuyez sur Oui.

b) Windows 8/10

- Ouvrez le menu Démarrer, appuyez sur le logo Power.

- Maintenez la touche Maj enfoncée et appuyez sur Redémarrer.

- Puis dépanner → Options avancées → Invite de commandes.

- Cliquez sur Redémarrer.

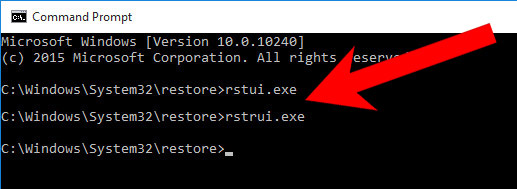

- Dans la fenêtre qui apparaît, tapez la restauration de cd et appuyez sur Entrée.

- Tapez rstrui.exe et appuyez sur Entrée.

- Dans la fenêtre qui apparaît, appuyez sur Suivant, choisissez un point de restauration (avant l'infection) et appuyez sur Suivant.

- Dans la fenêtre de confirmation qui apparaît, appuyez sur Oui.

Étape 3. Récupérez vos données

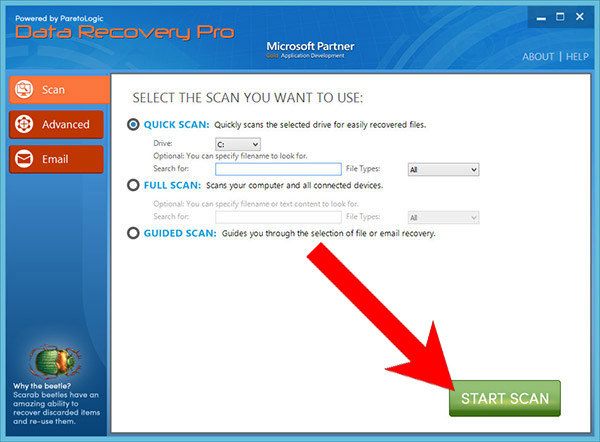

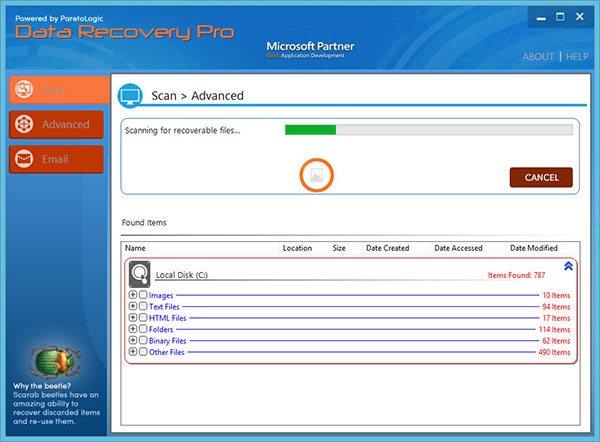

a) Méthode 1. Utilisation de Data Recovery Pro pour récupérer des fichiers

- Obtenez Data Recovery Pro sur le site officiel.

- Installez-le et ouvrez-le.

- Utilisez le programme pour rechercher les fichiers cryptés.

- Ses fichiers sont récupérables, le programme vous permettra de le faire.

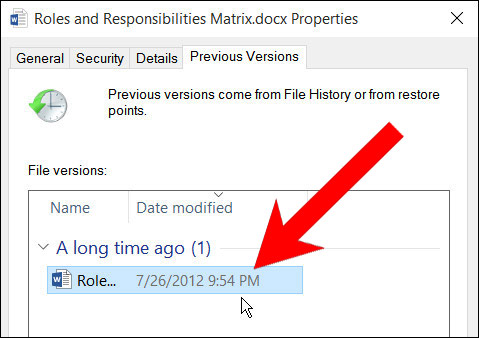

b) Méthode 2. Utilisation des versions précédentes de Windows pour récupérer des fichiers

Pour que cette méthode fonctionne, la restauration du système doit avoir été activée avant les infections.- Cliquez avec le bouton droit sur le fichier que vous souhaitez récupérer.

- Sélectionnez Propriétés.

- Accédez à l'onglet Versions précédentes, sélectionnez la version du fichier souhaitée et cliquez sur Restaurer.

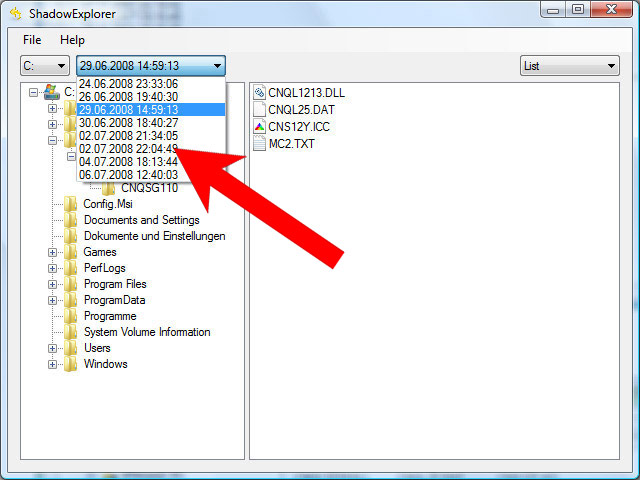

c) Méthode 3. Utilisation de Shadow Explorer pour récupérer des fichiers

Votre système d'exploitation crée automatiquement des clichés instantanés de vos fichiers afin que vous puissiez les récupérer en cas de panne de votre système. Il est possible de récupérer des fichiers de cette manière après une attaque de ransomware, mais certaines menaces parviennent à supprimer les clichés instantanés. Si vous avez de la chance, vous devriez pouvoir récupérer des fichiers via Shadow Explorer.- Vous devez télécharger le programme Shadow Explorer, qui peut être obtenu sur le site officiel, shadowexplorer.com.

- Installez-le et ouvrez-le.

- Sélectionnez le disque sur lequel se trouvent les fichiers, choisissez la date et, lorsque les dossiers contenant des fichiers apparaissent, appuyez sur Exporter.