Gcyi

Gcyi est une forme de logiciel malveillant d'extorsion d'argent qui empêche les utilisateurs d'accéder à leurs fichiers jusqu'à ce que les pirates à l'origine du virus reçoivent une rançon. Gcyi applique un algorithme de cryptage avancé aux fichiers de ses victimes qui ne peuvent pas être brisés par des moyens conventionnels. La note de rançon du virus Gcyi

Si toutes les données de votre ordinateur sont soudainement devenues inaccessibles, tous les fichiers recevant une extension de fichier nouvelle et inconnue qu'aucun logiciel que vous possédez ne peut reconnaître, alors vous avez très certainement fait attaquer votre ordinateur par un Ransomware et ce Ransomware a crypté votre des dossiers. C'est ainsi que ces méchants virus fonctionnent – en infiltrant les ordinateurs de leurs victimes, ils analysent les disques durs à la recherche de fichiers qui peuvent être importants et précieux pour l'utilisateur, puis les verrouillent à l'aide de leurs algorithmes de cryptage avancés. Habituellement, tout se passe sans symptômes ni signes visibles et la plupart des utilisateurs ne découvrent l'infection par un logiciel malveillant qu'une fois qu'ils se rendent compte que leurs fichiers ne peuvent plus être ouverts. Gcyi et Eucy sont un exemple d'une telle infection basée sur le cryptage qui a été récemment signalée. Bien qu'il s'agisse d'une toute nouvelle menace, le nombre d'utilisateurs attaqués par celle-ci est déjà assez important et de plus en plus sont infectés au moment où nous écrivons cet article.

Télécharger outil de suppressionpour supprimer Gcyi

Le virus Gcyi

Le virus Gcyi est un représentant de la forme la plus avancée des virus Ransomware, à savoir le type de verrouillage de fichier de Ransomware. Le cryptage du virus Gcyi gardera vos données verrouillées même après que l'infection elle-même a été supprimée de l'ordinateur.

Étant donné que vous êtes probablement sur notre site, en train de lire cet article sur Gcyi , car vous êtes encore une autre victime de cette infection insidieuse, ce serait une bonne idée si vous lisiez l'intégralité de l'article et que vous consultiez ensuite le guide de suppression de Gcyi disponible sur cette page. Les instructions et l'outil de suppression lié devraient vous permettre de vous débarrasser de cette infection et de libérer votre ordinateur. Supprimer le cryptovirus, cependant, n'est pas la même chose que récupérer vos fichiers – ce n'est que la première étape vers la récupération de vos données. Afin de restaurer certains fichiers, vous devrez essayer certaines méthodes spécifiques de restauration des données. Certaines de ces méthodes peuvent être trouvées dans notre guide, mais nous ne pouvons donner aucune promesse ou garantie quant à l'efficacité de ces méthodes. Un gros problème avec les cryptovirus Ransomware comme celui-ci est qu'une méthode qui peut avoir fonctionné contre une version plus ancienne peut ne pas être aussi efficace contre une version plus récente.

Le fichier Gcyi

Le fichier Gcyi peut être n'importe quel fichier utilisateur normal qui est tombé sous le cryptage du virus et dont l'extension a été modifiée. L'extension modifiée du fichier Gcyi signifie qu'aucun programme ne peut reconnaître le format de fichier et accéder aux fichiers, c'est pourquoi vous ne pouvez ouvrir aucun des fichiers cryptés.

Le virus de fichier .Gcyi

Une fois les fichiers verrouillés, il ne reste plus que la chose que le cryptovirus est censé faire – il est censé vous présenter une note des pirates, dans laquelle ils déclarent qu'il y a une clé de déchiffrement spéciale en leur possession, quelle clé peut restaurer vos fichiers. Et tout ce qu'ils veulent en échange de cette clé, c'est que vous leur versiez une certaine somme d'argent. Inutile de dire que la note comprend également des instructions sur la façon de payer ledit argent. Bien sûr, c'est le but ultime de toutes ces infections – extorquer de l'argent à leurs victimes par le chantage. Cependant, si cela peut restaurer vos fichiers et que la somme demandée est gérable, pourquoi ne devriez-vous pas payer ? Eh bien, la réponse simple est que vous ne pouvez pas savoir si vous allez vraiment obtenir la clé promise des pirates. De nombreux utilisateurs ont ainsi perdu leur argent pour finalement se rendre compte qu'ils ne récupèrent toujours pas leurs fichiers. Par conséquent, nous pensons que vous devez d'abord épuiser toutes les autres alternatives avant d'envisager d'essayer cette dernière option.

Télécharger outil de suppressionpour supprimer GcyiDécouvrez comment supprimer Gcyi depuis votre ordinateur

- Étape 1. Supprimer Gcyi via un anti-malware

- Étape 2. Supprimer Gcyi à l'aide de la restauration du système

- Étape 3. Récupérez vos données

Étape 1. Supprimer Gcyi via un anti-malware

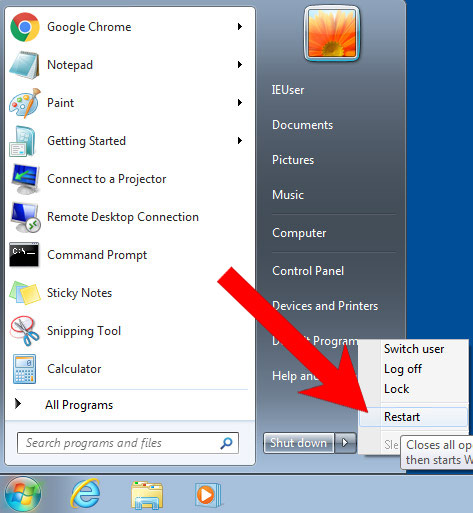

a) Windows 7 / Vista / XP

- Démarrer → Arrêter → Redémarrer.

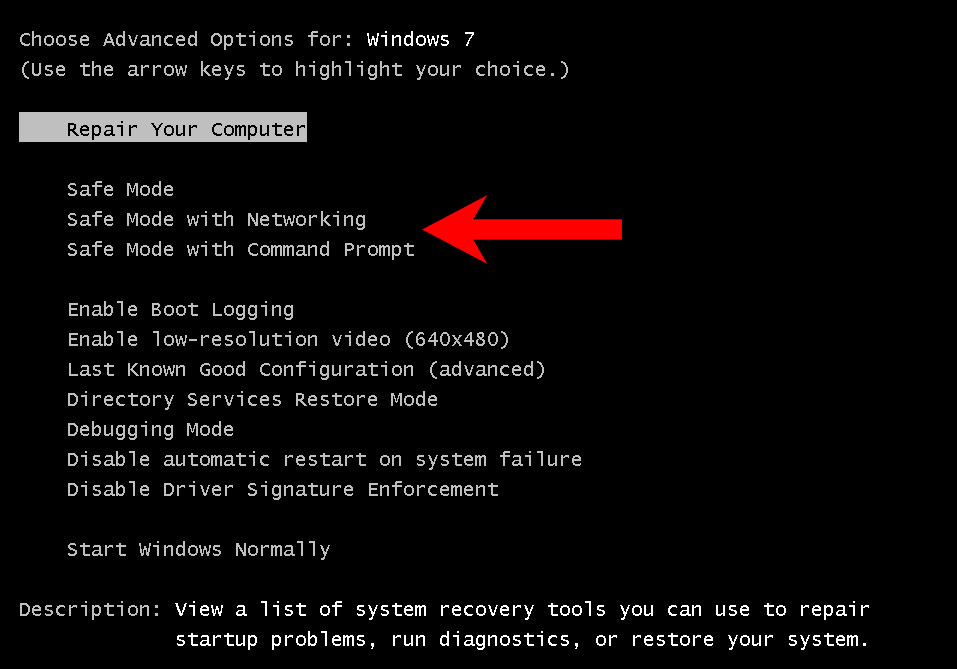

- Lorsque le PC commence à se charger, continuez d'appuyer sur F8 jusqu'à ce que les options de démarrage avancées apparaissent.

- Sélectionnez Mode sans échec avec mise en réseau.

- Lorsque votre ordinateur se charge, téléchargez l'anti-malware à l'aide de votre navigateur.

- Utilisez un anti-malware pour vous débarrasser du ransomware.

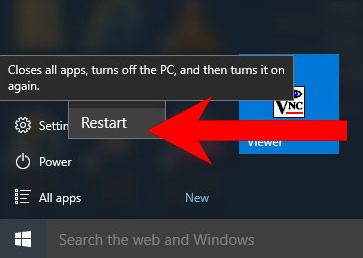

b) Windows 8/10

- Ouvrez le menu Démarrer, appuyez sur le logo Power.

- Maintenez la touche Maj enfoncée et appuyez sur Redémarrer.

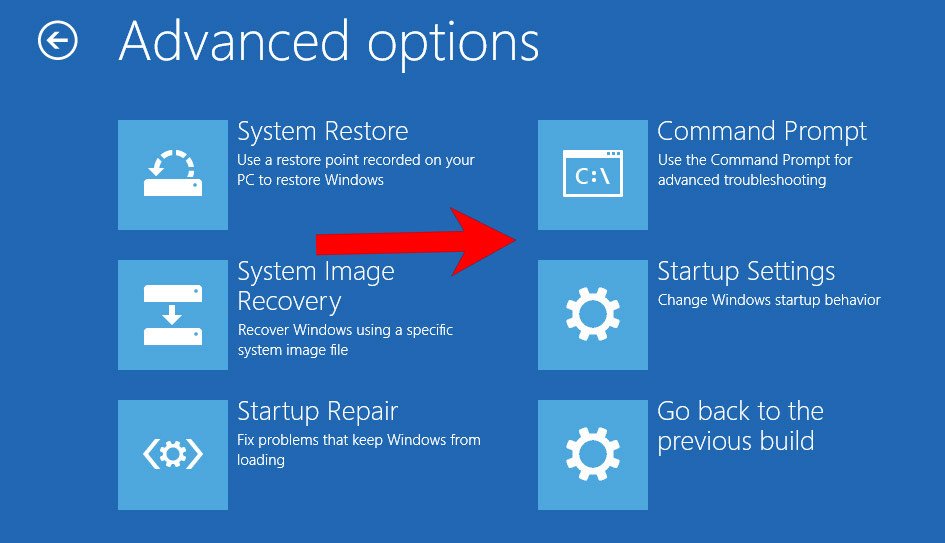

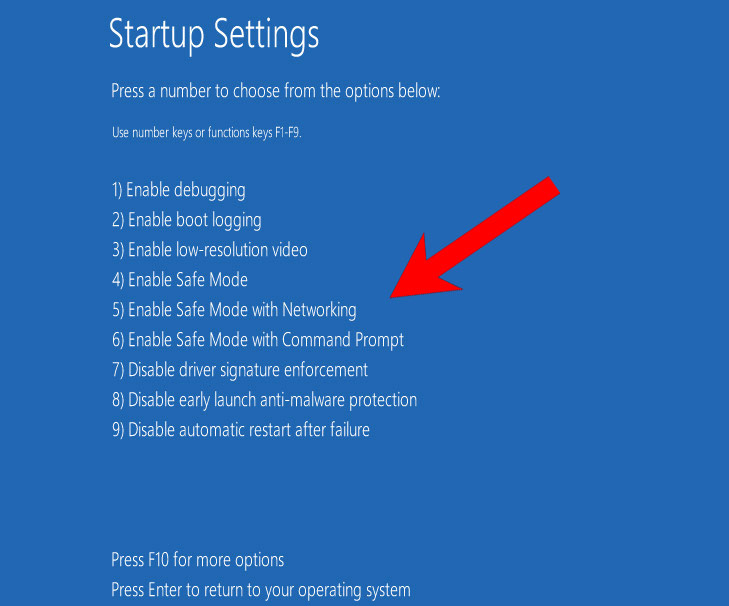

- Puis dépanner → Options avancées → Paramètres de démarrage.

- Descendez jusqu'à Activer le mode sans échec (ou Mode sans échec avec mise en réseau).

- Appuyez sur Redémarrer.

- Lorsque votre ordinateur se charge, téléchargez l'anti-malware à l'aide de votre navigateur.

- Utilisez un anti-malware pour vous débarrasser du ransomware.

Étape 2. Supprimer Gcyi à l'aide de la restauration du système

a) Windows 7 / Vista / XP

- Démarrer → Arrêter → Redémarrer.

- Lorsque le PC commence le chargement, continuez d'appuyer sur F8 jusqu'à ce que les options de démarrage avancées apparaissent.

- Sélectionnez Mode sans échec avec invite de commandes.

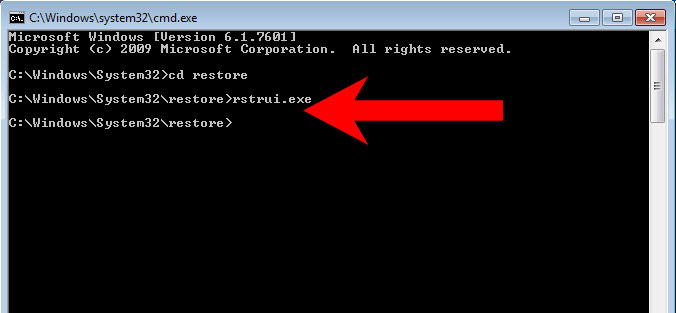

- Dans la fenêtre qui apparaît, tapez la restauration de cd et appuyez sur Entrée.

- Tapez rstrui.exe et appuyez sur Entrée.

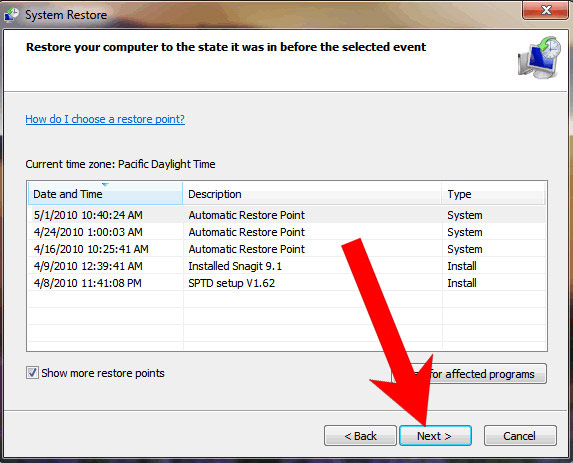

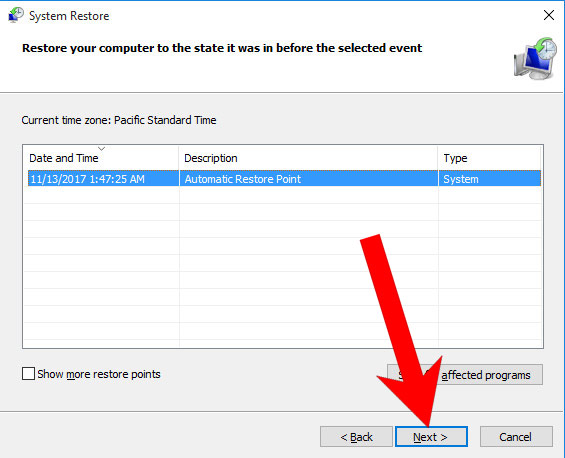

- Dans la fenêtre qui apparaît, sélectionnez un point de restauration et appuyez sur Suivant. Assurez-vous que le point de restauration est antérieur à l'infection.

- Dans la fenêtre de confirmation qui apparaît, appuyez sur Oui.

b) Windows 8/10

- Ouvrez le menu Démarrer, appuyez sur le logo Power.

- Maintenez la touche Maj enfoncée et appuyez sur Redémarrer.

- Puis dépanner → Options avancées → Invite de commandes.

- Cliquez sur Redémarrer.

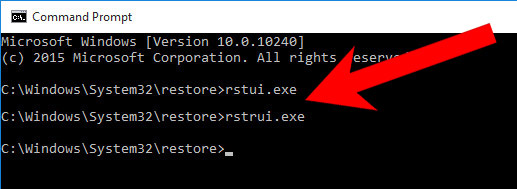

- Dans la fenêtre qui apparaît, tapez la restauration de cd et appuyez sur Entrée.

- Tapez rstrui.exe et appuyez sur Entrée.

- Dans la fenêtre qui apparaît, appuyez sur Suivant, choisissez un point de restauration (avant l'infection) et appuyez sur Suivant.

- Dans la fenêtre de confirmation qui apparaît, appuyez sur Oui.

Étape 3. Récupérez vos données

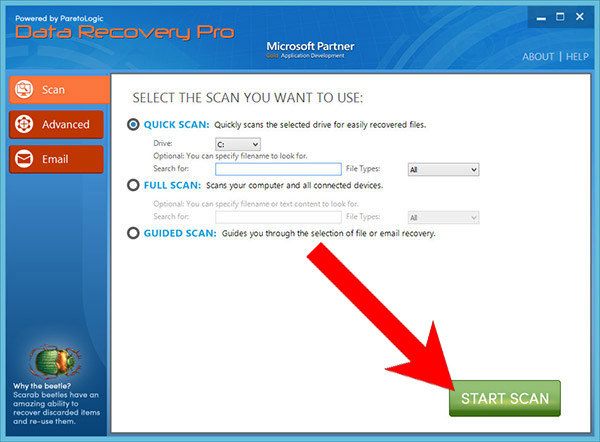

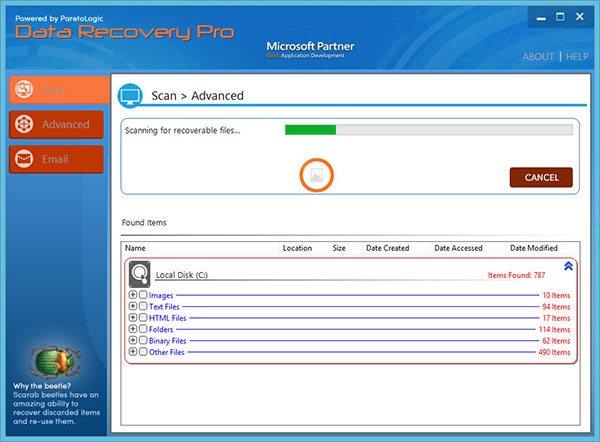

a) Méthode 1. Utilisation de Data Recovery Pro pour récupérer des fichiers

- Obtenez Data Recovery Pro sur le site officiel.

- Installez-le et ouvrez-le.

- Utilisez le programme pour rechercher les fichiers cryptés.

- Ses fichiers sont récupérables, le programme vous permettra de le faire.

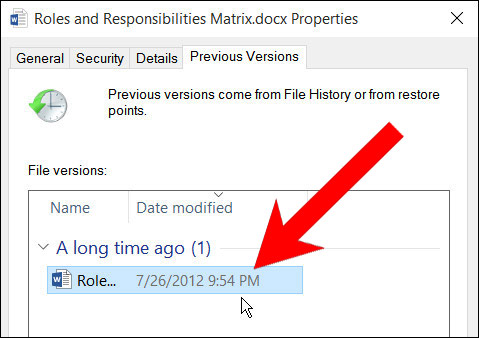

b) Méthode 2. Utilisation des versions précédentes de Windows pour récupérer des fichiers

Pour que cette méthode fonctionne, la restauration du système doit avoir été activée avant les infections.- Cliquez avec le bouton droit sur le fichier que vous souhaitez récupérer.

- Sélectionnez Propriétés.

- Accédez à l'onglet Versions précédentes, sélectionnez la version du fichier souhaitée et cliquez sur Restaurer.

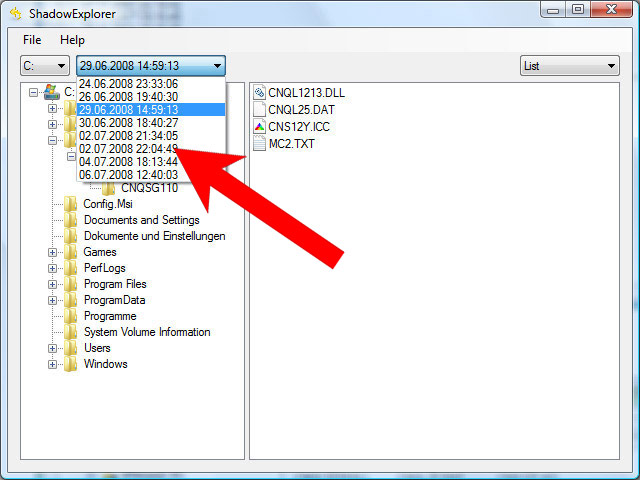

c) Méthode 3. Utilisation de Shadow Explorer pour récupérer des fichiers

Votre système d'exploitation crée automatiquement des clichés instantanés de vos fichiers afin que vous puissiez les récupérer en cas de panne de votre système. Il est possible de récupérer des fichiers de cette manière après une attaque de ransomware, mais certaines menaces parviennent à supprimer les clichés instantanés. Si vous avez de la chance, vous devriez pouvoir récupérer des fichiers via Shadow Explorer.- Vous devez télécharger le programme Shadow Explorer, qui peut être obtenu sur le site officiel, shadowexplorer.com.

- Installez-le et ouvrez-le.

- Sélectionnez le disque sur lequel se trouvent les fichiers, choisissez la date et, lorsque les dossiers contenant des fichiers apparaissent, appuyez sur Exporter.