Virus Iicc

El virus Iicc es una nueva amenaza de ransomware que se infiltra en su sistema a través de varios canales, siendo el método más común a través de archivos adjuntos de correo electrónico no deseado. Una vez descargado, el archivo adjunto del correo electrónico activa el programa ransomware que comienza a cifrar archivos en su sistema. Otros puntos de entrada incluyen tácticas de ingeniería social, descargas web maliciosas, anuncios falsos, mensajes de chat e incluso unidades USB portátiles. No es raro que el virus Iicc se introduzca en su sistema a través de un archivo ejecutable incrustado en una carpeta zip o en las macros de un documento de Microsoft Office, o enmascarado como un archivo adjunto legítimo. Los ransomware más avanzados pueden propagarse de forma autónoma, sin intervención humana, aprovechando las vulnerabilidades de los complementos del navegador.

Iicc

El primer paso para defenderse contra ransomware, como Iicc, Jzie o Eqza, es informarse sobre los peligros de hacer clic en enlaces dudosos y descargar archivos adjuntos sospechosos. Ser cauteloso al pasar tiempo en línea y tener un software de seguridad confiable en funcionamiento en su sistema puede reducir el riesgo de ataques exitosos. Actualizar periódicamente su software también es vital, ya que muchas amenazas de ransomware explotan vulnerabilidades que los usuarios no abordan a tiempo. Pero la mejor manera de mitigar el impacto de un posible ataque de Iicc es crear copias de seguridad periódicas de sus datos, que se almacenan en una unidad externa o en un almacenamiento en la nube.

Descargar herramienta de eliminación depara eliminar Iicc.Iicc

.Iicc es un proceso utilizado por el ransomware para bloquear sus archivos digitales y restringir su acceso a ellos. Detectar el proceso de cifrado es un desafío, ya que normalmente ocurre sin ningún síntoma visible. Sin embargo, si ha sido atacado por .Iicc, es importante que se abstenga de pagar el rescate exigido por los ciberdelincuentes. La razón es que no se puede confiar en que los delincuentes le envíen una clave de descifrado incluso después de recibir el pago y no hay garantías para restaurar sus datos. Por lo tanto, recomendamos probar nuestras sugerencias gratuitas de recuperación de archivos y utilizar la herramienta de eliminación profesional Iicc antes de considerar el pago del rescate como una opción. Además, seguir las instrucciones de la guía le ayudará a eliminar la infección de su sistema.

Extensión Iicc

La extensión Iicc es un identificador que el ransomware agrega a todos los archivos cifrados en su sistema. Esta extensión, que puede variar según la variante de ransomware con la que haya sido infectado, generalmente se agrega a la extensión del archivo original, separando efectivamente el archivo cifrado de su formato original e impidiendo que cualquiera pueda acceder a él. Normalmente, las víctimas pueden identificar qué archivos se han cifrado y qué archivos no se han visto afectados por el ataque de ransomware Iicc mirando la extensión Iicc. Para ilustrar, digamos que tiene un archivo llamado “image.jpeg” que ha sido cifrado por el ransomware y se le ha asignado la extensión “.Iicc”. Después del cifrado, el nombre del archivo cambiará a "image.jpeg.Iicc".

Iicc ransomware

Iicc ransomware es un software malicioso creado por ciberdelincuentes con la intención de bloquear sus archivos y solicitarle un pago de rescate por acceder a ellos. La amenaza puede propagarse a través de su red, infectando unidades compartidas y otros dispositivos. Puede permanecer inactivo durante un período de tiempo, lo que le permite comprometer sus copias de seguridad de datos habituales y dejarlas inútiles. Para protegerse contra el ransomware Iicc, le recomendamos que cree copias periódicas de sus datos en un almacenamiento como un disco, que puede almacenarse fuera del sitio de forma segura, o en un servicio basado en la nube ofrecido por proveedores confiables. Tener copias de seguridad externas seguras puede facilitar significativamente la recuperación si es víctima de un ataque de ransomware.

Descargar herramienta de eliminación depara eliminar Iicc¿Qué es el archivo Iicc?

El archivo Iicc es un archivo que ha sido cifrado por el ransomware Iicc. Lo que es importante tener en cuenta aquí es que, dado que la amenaza de ransomware puede apuntar y cifrar varios tipos de archivos, como documentos, imágenes, vídeos, bases de datos, etc., el archivo Iicc es esencialmente un archivo normal en su sistema (de cualquiera de los formatos de archivo comunes) que se ha vuelto inaccesible sin una clave de descifrado. El archivo cifrado suele ser identificable por la extensión de archivo específica o el nombre de archivo modificado. Este nombre modificado o extensión agregada sirve como una forma para que los atacantes y las víctimas detecten qué archivos se han visto afectados por el ataque de ransomware.

Aprender a extraer Iicc del ordenador

- Paso 1. Eliminar Iicc mediante anti-malware

- Paso 2. Eliminar Iicc usando Restaurar sistema

- Paso 3. Recupera tus datos

Paso 1. Eliminar Iicc mediante anti-malware

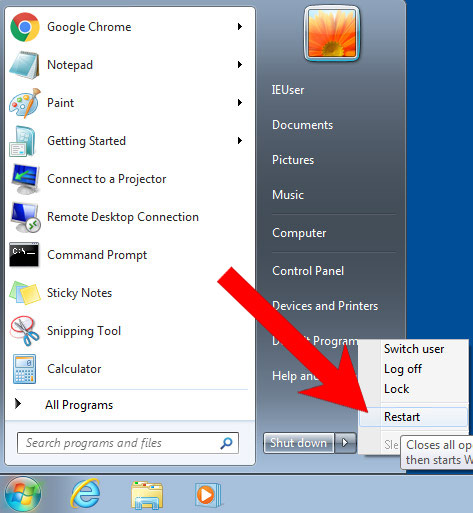

a) Windows 7 / Vista / XP

- Inicio → Apagar → Reiniciar.

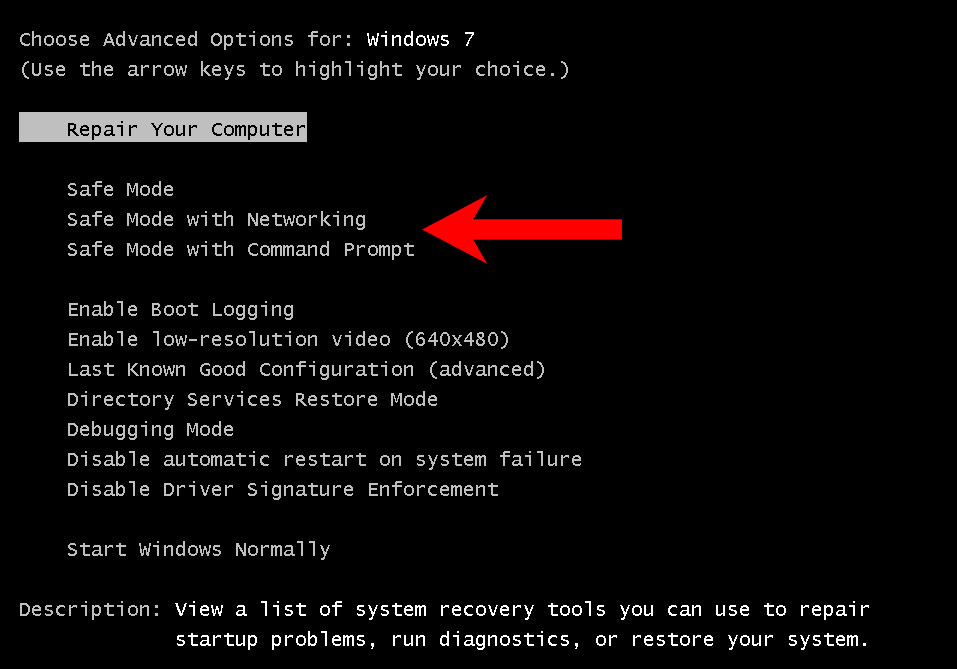

- Cuando la PC comience a cargar, siga presionando F8 hasta que aparezcan las Opciones de arranque avanzadas.

- Seleccione Modo seguro con funciones de red.

- Cuando su computadora cargue, descargue anti-malware usando su navegador.

- Utilice anti-malware para deshacerse del ransomware.

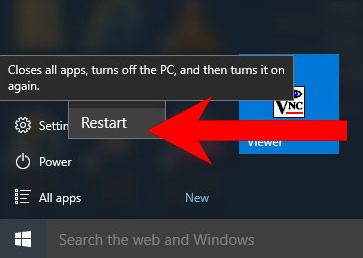

b) Windows 8/10

- Abra el menú Inicio, presione el logotipo de Energía.

- Mantenga presionada la tecla Shift y presione Reiniciar.

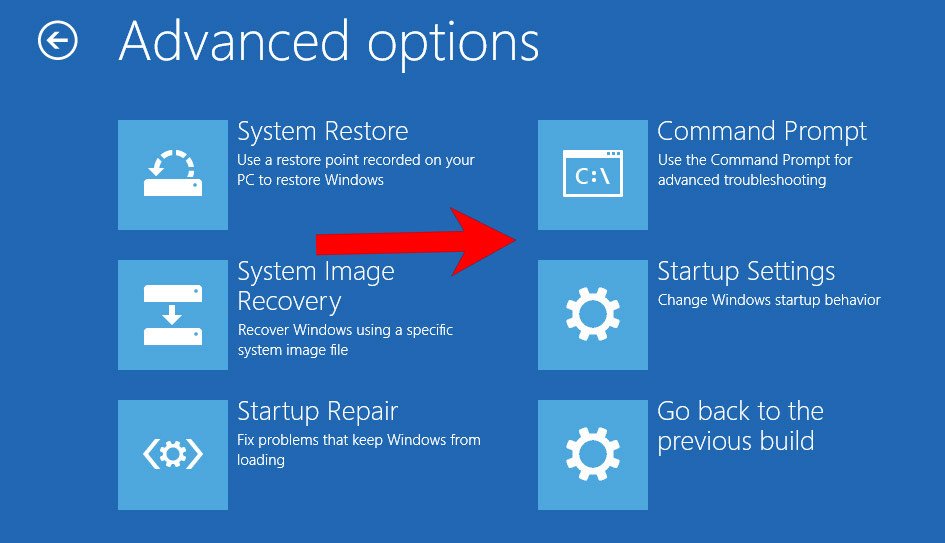

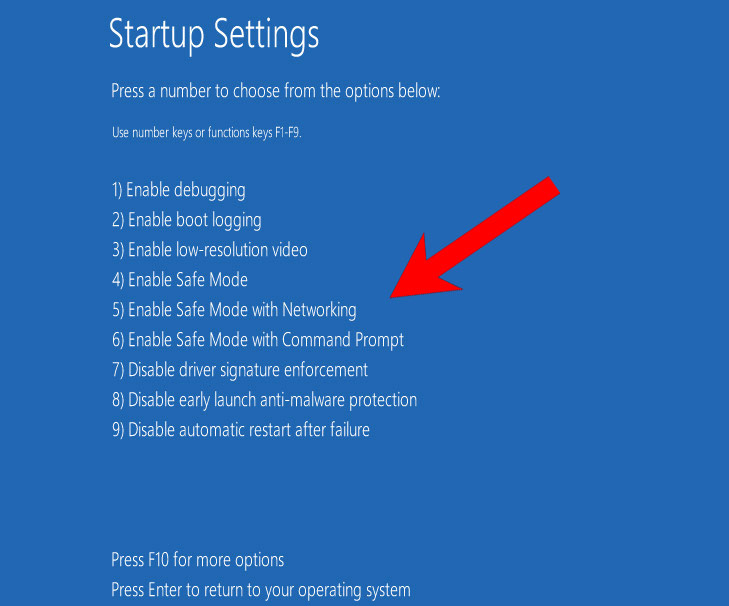

- Luego Solucionar problemas → Opciones avanzadas → Configuración de inicio.

- Vaya a Habilitar Modo seguro (o Modo seguro con redes).

- Presione Reiniciar.

- Cuando su computadora cargue, descargue anti-malware usando su navegador.

- Utilice anti-malware para deshacerse del ransomware.

Paso 2. Eliminar Iicc usando Restaurar sistema

a) Windows 7 / Vista / XP

- Inicio → Apagar → Reiniciar.

- Cuando la PC comience a cargar, siga presionando F8 hasta que aparezcan las Opciones de arranque avanzadas.

- Seleccione Modo seguro con símbolo del sistema.

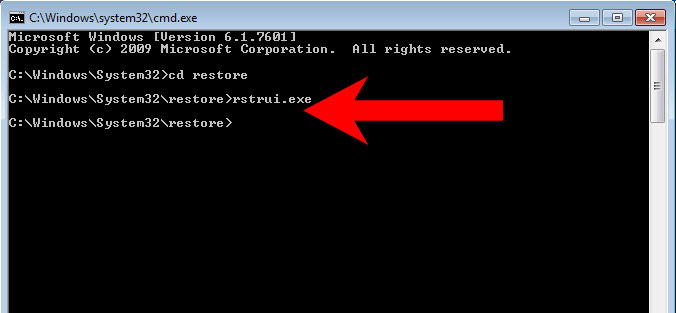

- En la ventana que aparece, escribe cd restore y presiona Enter.

- Escriba rstrui.exe y presione Entrar.

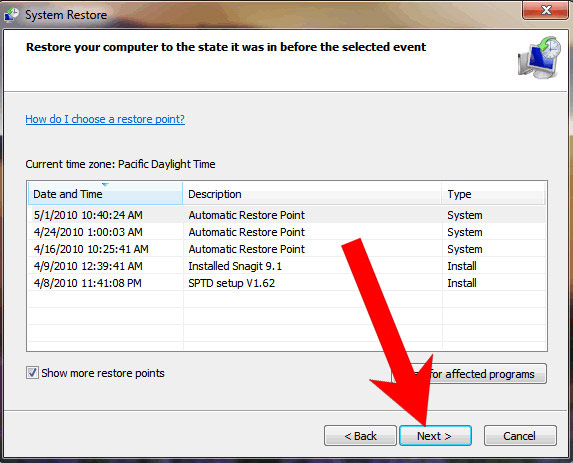

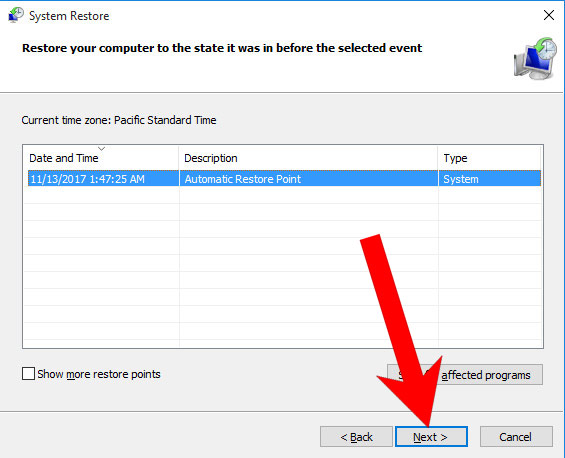

- En la ventana que aparece, seleccione un punto de restauración y presione Siguiente. Asegúrese de que el punto de restauración sea anterior a la infección.

- En la ventana de confirmación que aparece, presione Sí.

b) Windows 8/10

- Abra el menú Inicio, presione el logotipo de Energía.

- Mantenga presionada la tecla Shift y presione Reiniciar.

- Luego Solucionar problemas → Opciones avanzadas → Símbolo del sistema.

- Haz clic en Reiniciar.

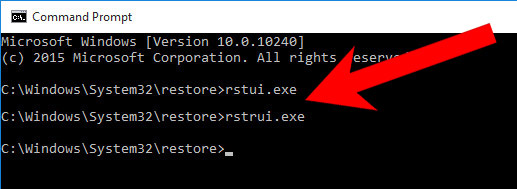

- En la ventana que aparece, escribe cd restore y presiona Enter.

- Escriba rstrui.exe y presione Entrar.

- En la ventana que aparece, presione Siguiente, elija un punto de restauración (antes de la infección) y presione Siguiente.

- En la ventana de confirmación que aparece, presione Sí.

Paso 3. Recupera tus datos

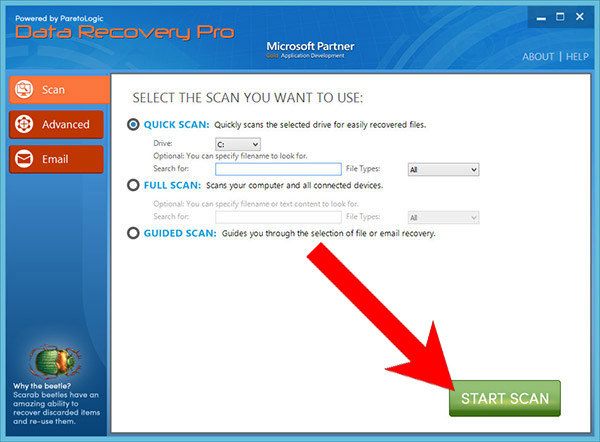

a) Método 1. Uso de Data Recovery Pro para recuperar archivos

- Obtenga Data Recovery Pro del sitio web oficial.

- Instálalo y ábrelo.

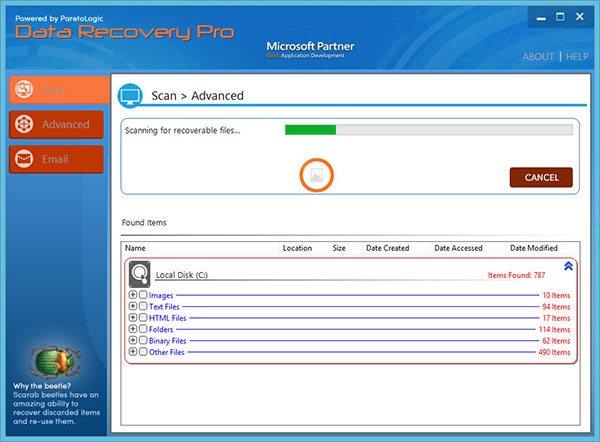

- Utilice el programa para buscar archivos cifrados.

- Si los archivos son recuperables, el programa te permitirá hacerlo.

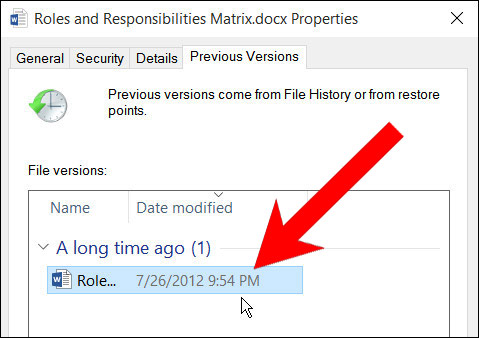

b) Método 2. Usar versiones anteriores de Windows para recuperar archivos

Para que este método funcione, Restaurar sistema debe estar habilitado antes de las infecciones.- Haga clic derecho en el archivo que desea recuperar.

- Seleccione Propiedades.

- Vaya a la pestaña Versiones anteriores, seleccione la versión del archivo que desee y haga clic en Restaurar.

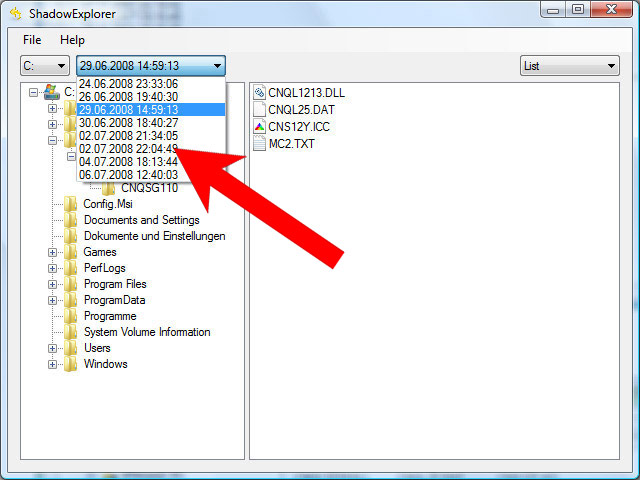

c) Método 3. Uso de Shadow Explorer para recuperar archivos

Su sistema operativo crea automáticamente instantáneas de sus archivos para que pueda recuperar archivos si su sistema falla. Es posible recuperar archivos de esta manera después de un ataque de ransomware, pero algunas amenazas logran eliminar las instantáneas. Si tiene suerte, debería poder recuperar archivos a través de Shadow Explorer.- Debe descargar el programa Shadow Explorer, que se puede obtener en el sitio oficial, shadowexplorer.com.

- Instálalo y ábrelo.

- Seleccione el disco donde se encuentran los archivos, elija la fecha y cuando aparezcan las carpetas con los archivos, presione Exportar.