¿Qué es el “software espía I Managed To Install A”?

La estafa "I Managed To Install A Spyware" involucra a estafadores que envían correos electrónicos alarmantes que afirman haber infectado su dispositivo con software espía. Estos correos electrónicos a menudo alegan que el estafador obtuvo imágenes de video comprometedoras al acceder a su cámara web y exige un pago, generalmente en Bitcoin, para evitar la distribución de las imágenes. Es crucial comprender que estas afirmaciones son infundadas y están diseñadas para explotar el miedo para obtener ganancias financieras.

Algunos de nuestros usuarios informaron sobre una estafa por correo electrónico de “I Managed To Install A Spyware” que recibieron, con el siguiente mensaje:

Hola mi amigo pervertido

Desafortunadamente, el hecho de que nuestros caminos se hayan cruzado no significa nada bueno para ti.

Descargar herramienta de eliminación depara eliminar I Managed To Install A

Tengo buenas y malas noticias.

Empezaré con las malas noticias.Mientras navegaba por sitios pornográficos, el software espía I Managed To Install A utilizaba su navegador.

Ha obtenido acceso a su cámara web, al historial de su navegador y a todos sus dispositivos, no solo a su computadora.Esto por sí solo no sería un problema si no estuviera particularmente interesado en tu amor por el controvertido género de la pornografía.

Usted sabe lo que quiero decir. Guardé una copia de seguridad de tu cámara web y de las grabaciones de tu pantalla mientras disfrutas masturbándote con estos videos.

El vídeo de la izquierda muestra una grabación de tu pantalla con el clip, mientras que el de la derecha te muestra en tiempo real.No hay necesidad de sentir lástima por ti mismo o culparme por la situación; la culpa aquí es sólo tuya porque si miras hacia un oscuro abismo durante demasiado tiempo,

Esta oscuridad eventualmente llegará a tocar a tu puerta.

Incluso deberías agradecer al destino que haya sido yo el único que descubrió tu enfermiza obsesión y no tus amigos, familiares y compañeros.Y aquí es donde llego a la esencia de mi mensaje: puedo organizarlo fácilmente. Todos los que conoces, amas y aprecias,

todos ante quienes has pasado años construyendo tu reputación como persona respetable y honorable,

Recibirás una copia del vídeo en el que apareces complaciéndote mientras miras estos controvertidos vídeos.Todos tus contactos de correo electrónico y mensajería recibirán estos videos al mismo tiempo.

No te quedará más que mudarte a otra ciudad, y tal vez incluso a otro país, para deshacerte del rastro del enfermo que estará detrás de ti.

Sin embargo, es posible que esto tampoco ayude. Como dicen, Internet lo recuerda todo.

Es muy probable que tengas que lidiar con las consecuencias por el resto de tu vida, a pesar de tus esfuerzos por limpiar tu nombre.Ahora, como prometí, las buenas noticias.

Descargar herramienta de eliminación depara eliminar I Managed To Install A

Tengo una solución beneficiosa para usted y para mí.

Recuperas tu antigua vida libre y yo obtengo una pequeña ganancia.Deberías transferir $1340 a mi billetera Bitcoin: 17aB5wwDJ6EGdz (editado)

Si no está familiarizado con las criptomonedas, es sencillo.

Escriba "intercambio de criptomonedas" en el motor de búsqueda y elija la opción que más le convenga.

Puedes considerarme como una especie de coach de tu vida porque si no apareciera en tu vida,

continuarías llevando el mismo estilo de vida destructivo de antes.

Así que te hice un favor, y los favores nunca son gratis.Debo advertirte que no hagas alguna estupidez que puedas hacer por tu falta de experiencia, como por ejemplo:

; Ponerse en contacto con las autoridades.

De todos modos, no soy rastreable, porque las criptomonedas son anónimas y tengo acceso a todos sus dispositivos.

Así que tan pronto como me dé cuenta de que intentas hacer algo como esto, los clips comprometedores se harán públicos.

; Negociando conmigo respondiendo a esta carta. Mis demandas son ultimátums.

Generé esta carta usando tu propio cliente de correo electrónico, por lo tanto, ¡es imposible contactarme!

; Restablecer, reinstalar su sistema o destruir sus dispositivos no le ayudará.

Repito: tengo acceso a ellos y si noto tal actividad, hasta la vista, cariño.Te deseo todo lo mejor y sobre todo que te deshagas de tus hábitos “interesantes”.

Entonces no sólo no volverás a encontrarte con personas como yo, sino que también podrás alcanzar un nuevo nivel de calidad en tu desarrollo personal.¡Adiós!

PD: Un pequeño consejo amistoso: a partir de ahora, tómate más en serio lo que haces online.

Características clave de la estafa:

- Suplantación de identidad: los estafadores envían correos electrónicos que parecen provenir de su propio dominio de correo electrónico, creando una sensación de alarma y autenticidad.

- Contenido amenazante: los correos electrónicos contienen amenazas de revelar supuestas grabaciones de momentos privados a menos que se pague un rescate.

- Demanda de Bitcoin: Se exigen pagos en Bitcoin, explotando el anonimato de la criptomoneda.

Tácticas de infiltración: mito versus realidad

Muchas víctimas se preguntan cómo es posible que los estafadores hayan accedido a sus cámaras web. En realidad, estas afirmaciones suelen ser totalmente inventadas. Las tácticas utilizadas por los estafadores incluyen:

- Manipulación psicológica: la estafa se basa en inducir pánico, con la esperanza de que el miedo a la vergüenza pública anule el juicio racional.

- Campañas masivas de correo electrónico: Sc

Los ammers envían miles de correos electrónicos, confiando en la probabilidad de que algunos destinatarios sean engañados haciéndoles creer que la amenaza es real, a pesar de no tener ningún software espía real ni acceso a cámaras web.

- Técnicas de suplantación de identidad: pueden utilizar técnicas de suplantación de correo electrónico para que parezca que el correo electrónico proviene de su propia dirección, explotando lagunas técnicas en los protocolos de correo electrónico para falsificar la identidad del remitente.

Cómo evitar ser víctima de la estafa “I Managed To Install A spyware”

Protegerse de este tipo de estafas requiere vigilancia y cumplimiento de las mejores prácticas en higiene digital:

- No responder: interactuar con los estafadores, incluso para rechazarlos o burlarse de ellos, solo confirma que su dirección de correo electrónico está activa. Ignorar el correo electrónico es la mejor respuesta.

- Mejore las medidas de seguridad: utilice contraseñas seguras y únicas para cada una de sus cuentas y habilite la autenticación de dos factores siempre que sea posible.

- Actualice periódicamente: mantenga actualizado su sistema operativo y su software antivirus para protegerse contra amenazas reales de software espía.

- Cubra su cámara web: cuando no esté en uso, cubra físicamente su cámara web para evitar cualquier posibilidad de grabación no autorizada.

- Infórmese: el conocimiento de las tácticas utilizadas por los estafadores puede reducir significativamente la probabilidad de caer en este tipo de estafas.

Bloqueo de sitios web y correos electrónicos fraudulentos de sextorsión

Para protegerse aún más contra las estafas de sextorsión, puede tomar medidas proactivas para bloquear sitios web y correos electrónicos fraudulentos:

- Utilice filtros de correo electrónico: la mayoría de los servicios de correo electrónico ofrecen formas de filtrar spam o correos electrónicos sospechosos. Utilice estas herramientas para bloquear correos electrónicos que contengan palabras clave específicas asociadas con estafas de sextorsión.

- Utilice extensiones de seguridad del navegador: instale extensiones que bloqueen sitios de phishing conocidos y le adviertan sobre enlaces sospechosos.

- Denuncia y bloquea a los estafadores: si recibes un correo electrónico de sextorsión, repórtalo como spam o phishing dentro de tu plataforma de correo electrónico. Esto no sólo ayuda a mejorar los algoritmos de filtrado de la plataforma, sino que también ayuda a proteger a los demás.

- Utilice soluciones de filtrado web: considere utilizar soluciones de filtrado web que puedan bloquear el acceso a sitios web maliciosos conocidos. Estas soluciones suelen formar parte de paquetes integrales de software de seguridad.

- Manténgase informado: siga fuentes acreditadas de noticias sobre ciberseguridad para mantenerse actualizado sobre nuevas estafas y amenazas. El conocimiento es poder en el ámbito digital.

Conclusión: Empoderamiento frente a las amenazas digitales

Las estafas de sextorsión por correo electrónico “I Managed To Install A Spyware” y Hello My Perverted Friend Email, aunque aterradoras, son un engaño diseñado para explotar las vulnerabilidades humanas. Comprender la naturaleza de la estafa y emplear prácticas sólidas de higiene digital puede protegerlo de tales amenazas. Recuerde, el poder de mantenerse seguro en línea está en gran medida en sus manos mediante un compromiso informado y cauteloso con las tecnologías digitales. Al implementar las medidas preventivas recomendadas y adoptar una mentalidad escéptica hacia los correos electrónicos no solicitados, podrá navegar por la web con confianza, sabiendo que está bien protegido contra las estratagemas de los extorsionadores digitales.

Aprender a extraer I Managed To Install A del ordenador

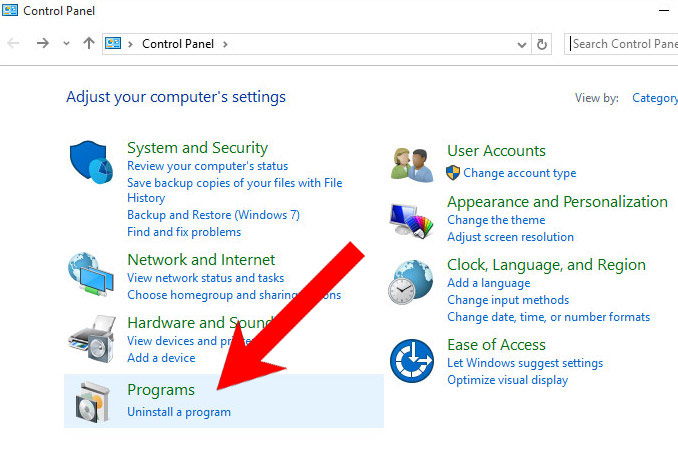

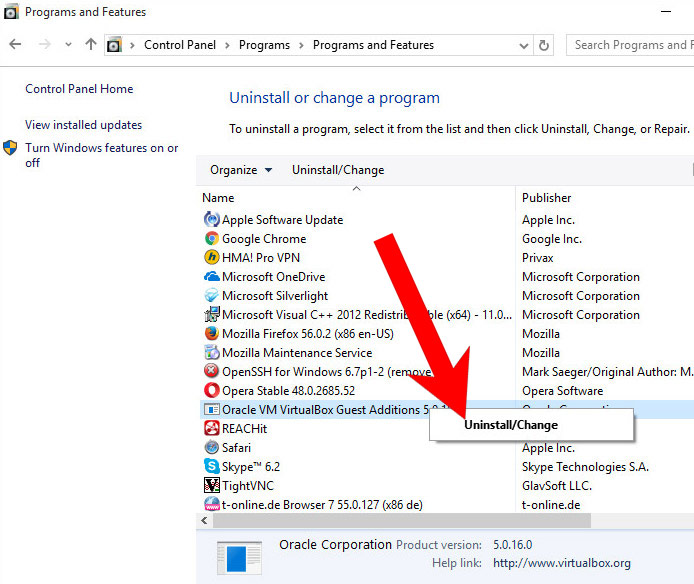

- Paso 1. Eliminación I Managed To Install A de Windows

- Paso 2. Eliminar I Managed To Install A de los navegadores

Paso 1. Eliminación I Managed To Install A de Windows

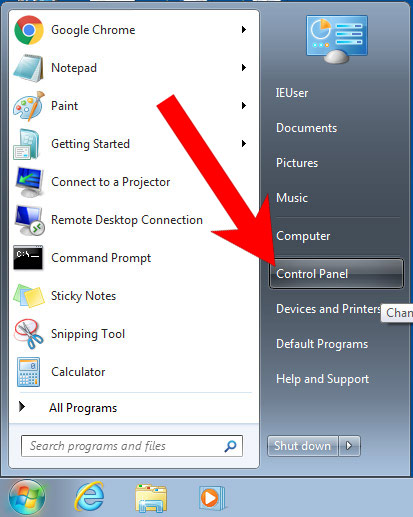

a) Windows 7 / XP

- Presiona el ícono de Inicio.

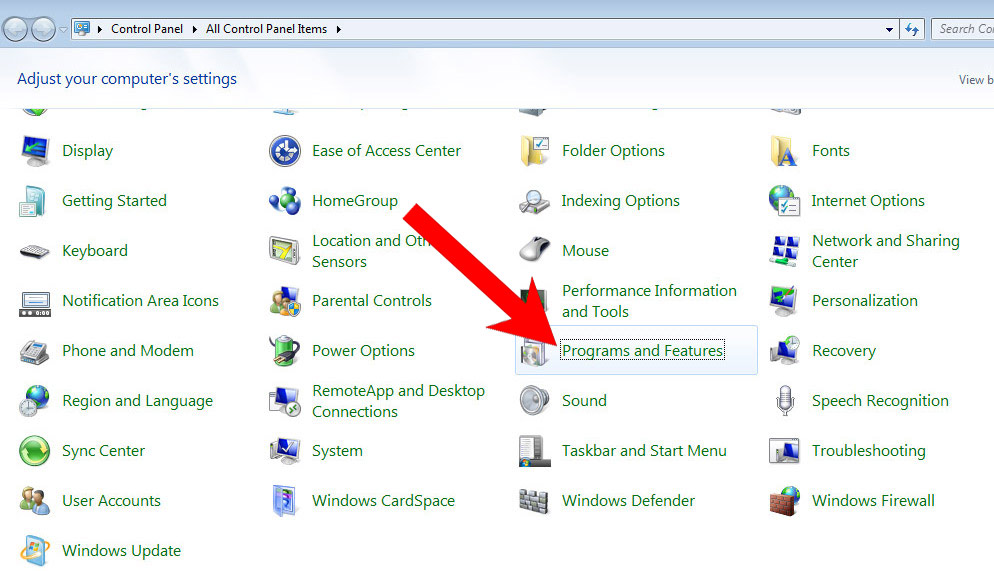

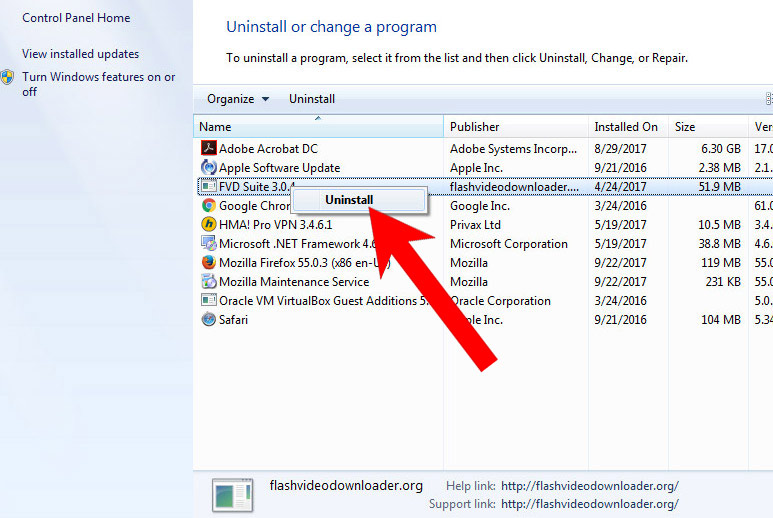

- Panel de control → Programas y características.

- Busque el programa que desea eliminar y presione Desinstalar.

b) Windows 8

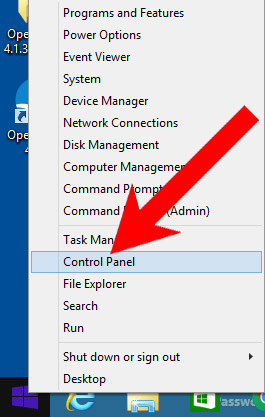

- Haga clic derecho en el icono de inicio (esquina inferior izquierda).

- Seleccione Panel de control.

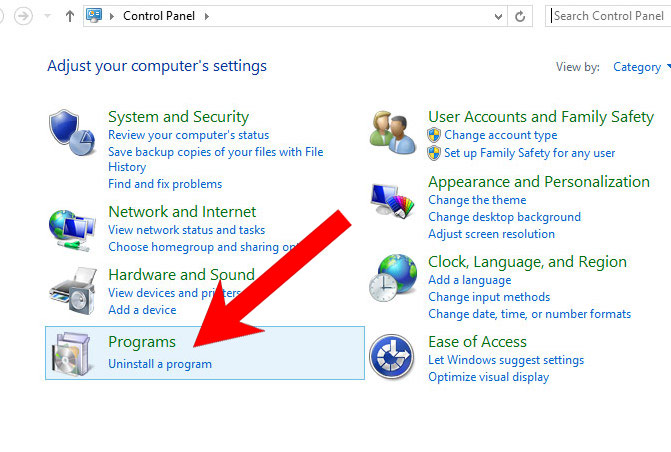

- Haga clic en Programas y características.

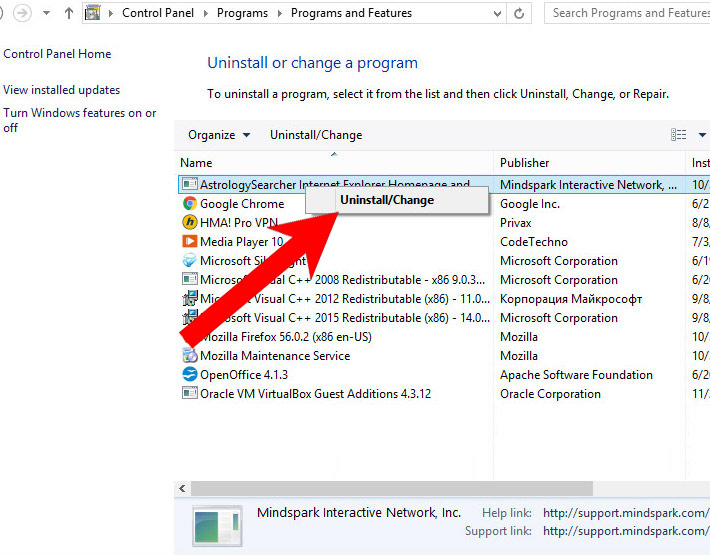

- Busque y elimine todos los programas no deseados.

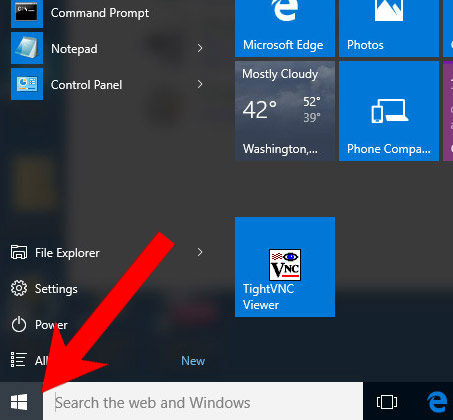

c) Windows 10

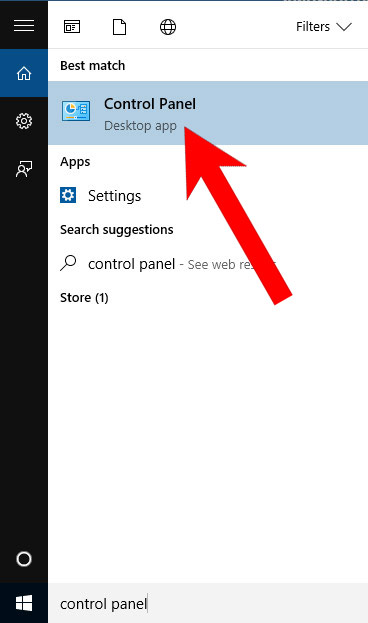

- Abra el menú Inicio y haga clic en la lupa (junto al botón de apagado).

- Escriba Panel de control.

- Panel de control → Programas y características.

- Busque y elimine todos los programas no deseados.

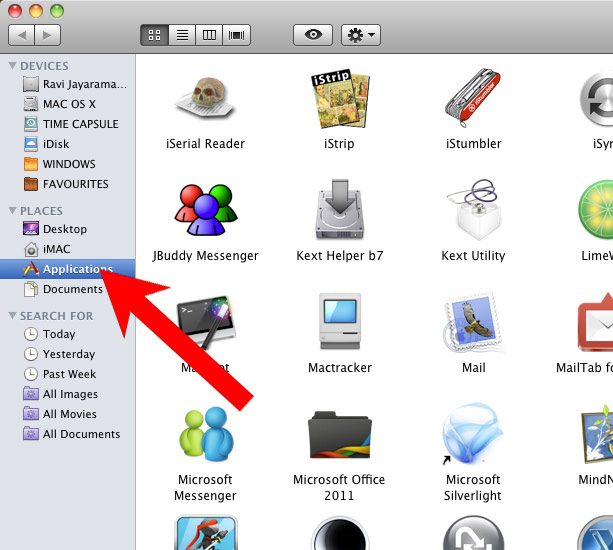

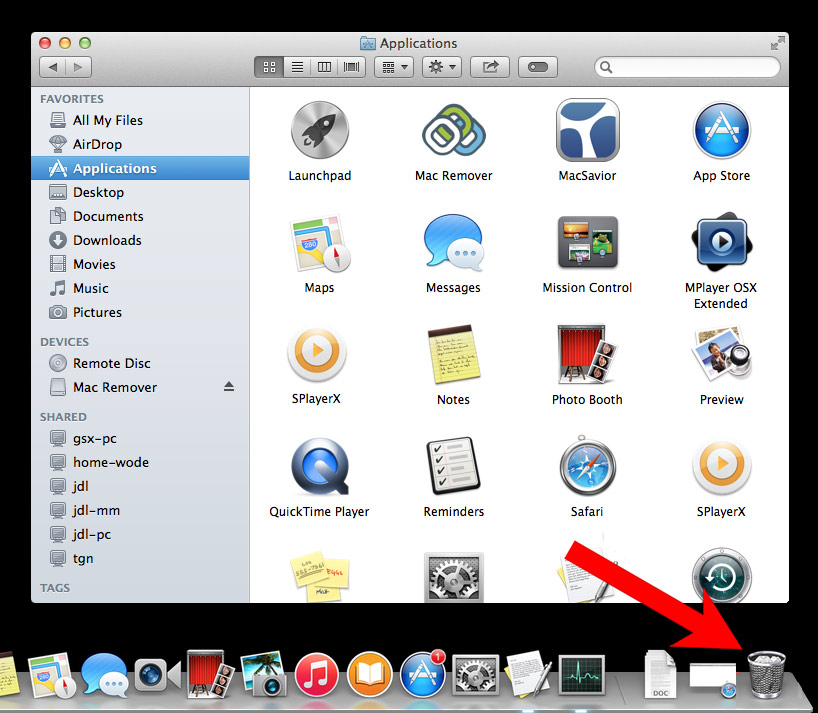

d) Mac OS X

- Abre Finder y presiona Aplicaciones.

- Compruebe todos los programas sospechosos de los que desea deshacerse.

- Arrástrelos al icono de la papelera en su dock (como alternativa, haga clic derecho en el programa y presione Mover a la papelera).

- Después de mover todos los programas no deseados, haga clic con el botón derecho en el icono de la papelera y seleccione Vaciar papelera.

Paso 2. Eliminar I Managed To Install A de los navegadores

a) Quitar I Managed To Install A de Microsoft Edge

Restablecer Microsoft Edge (método 1)

- Abra Microsoft Edge.

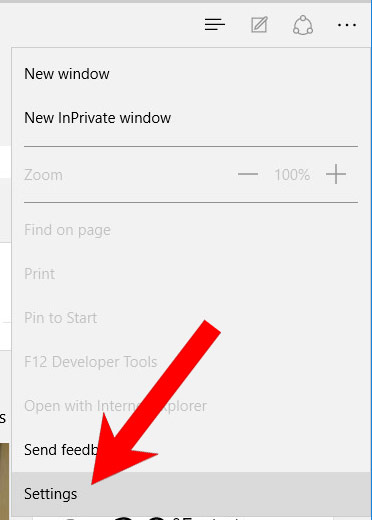

- Presione Más ubicado en la esquina superior derecha de la pantalla (los tres puntos).

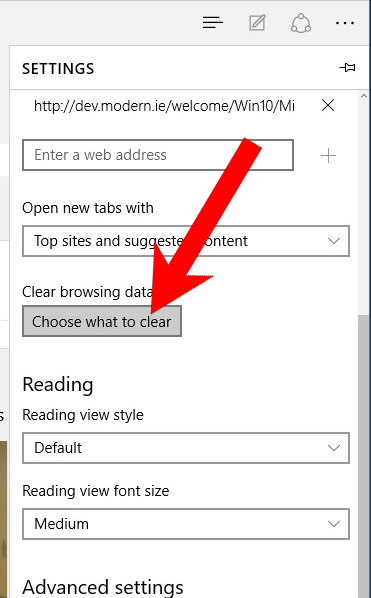

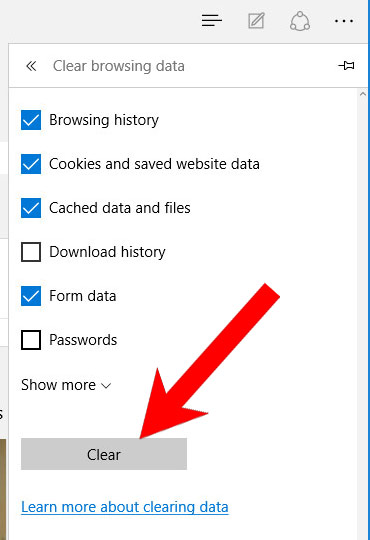

- Configuración → Elija qué borrar.

- Marque las casillas de los elementos que desea eliminar y presione Borrar.

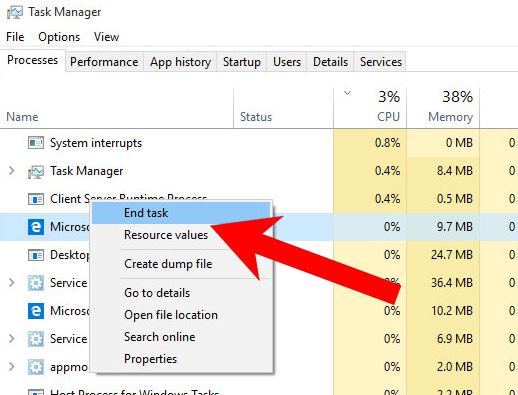

- Presione Ctrl + Alt + Supr al mismo tiempo.

- Elija Administrador de tareas.

- En la pestaña Procesos, busque el proceso de Microsoft Edge, haga clic derecho sobre él y presione Ir a detalles (o Más detalles si Ir a detalles no está disponible).

- Haga clic con el botón derecho en todos los procesos de Microsoft Edge y elija Finalizar tarea.

(Método 2)

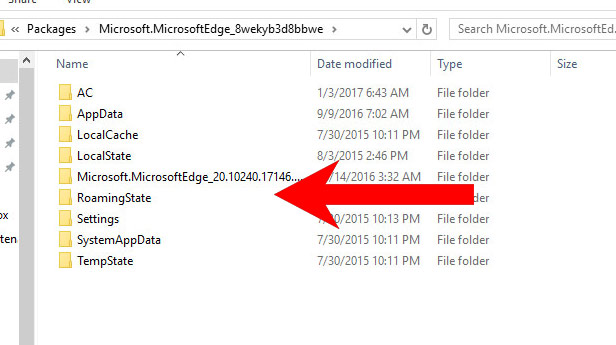

Antes de continuar con este método, haga una copia de seguridad de sus datos.- Vaya a C: Users % username% AppData Local Packages Microsoft.MicrosoftEdge_xxxxxxxxxx.

- Seleccione todas las carpetas, haga clic derecho sobre ellas y presione Eliminar.

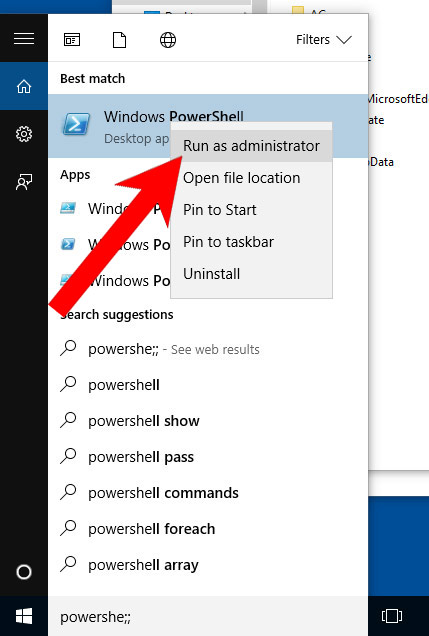

- Presione el botón de inicio y escriba Windows PowerShell en el cuadro de búsqueda.

- Haga clic con el botón derecho en el resultado y seleccione Ejecutar como administrador.

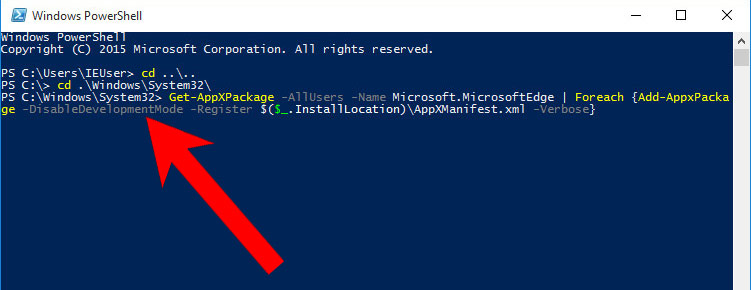

- En Administrador: Windows PowerShell, pegue

Get-AppXPackage -AllUsers -Name Microsoft.MicrosoftEdge | Foreach {Add-AppxPackage -DisableDevelopmentMode -Register $ ($ _. InstallLocation) AppXManifest.xml -Verbose}

en PS C: WINDOWS system32> y toque Intro.

- El problema debería desaparecer ahora.

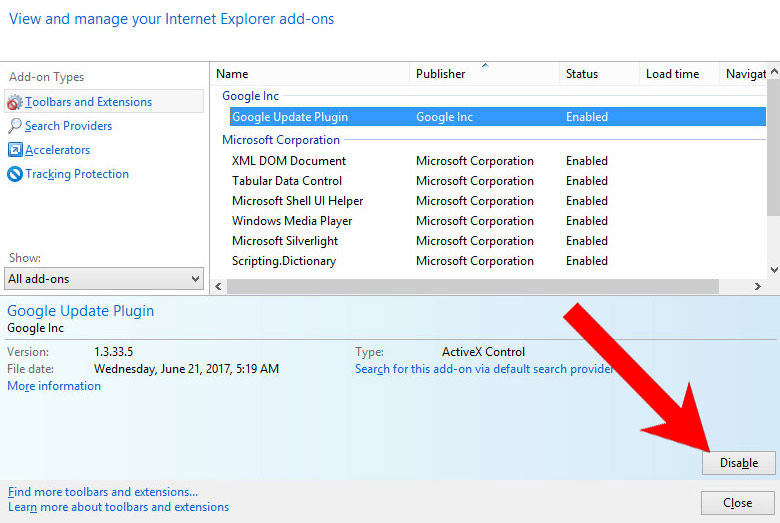

b) Eliminar I Managed To Install A de Internet Explorer

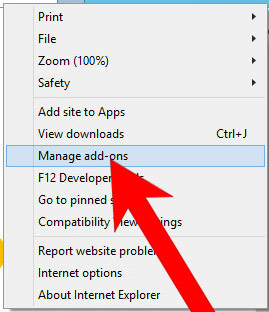

- Abra Internet Explorer y presione el icono de engranaje.

- Seleccione Administrar complementos y luego Barras de herramientas y extensiones.

- Busque y desactive todas las extensiones sospechosas.

- Cerrar la ventana.

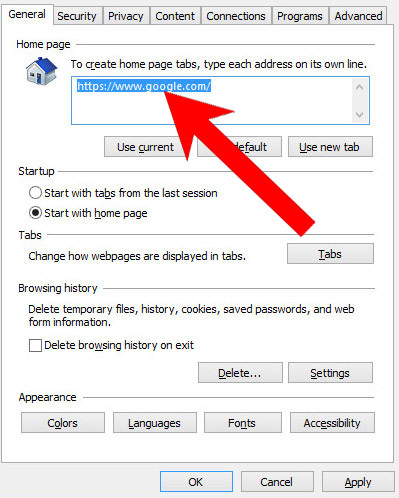

c) Restaura tu página de inicio en Internet Explorer

- Abra Internet Explorer y presione el ícono de engranaje.

- Opciones de Internet → pestaña General. Elimina la URL de la página de inicio y escribe la que prefieras.

- Presione Aplicar.

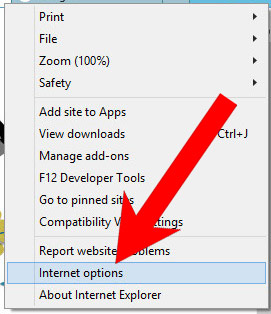

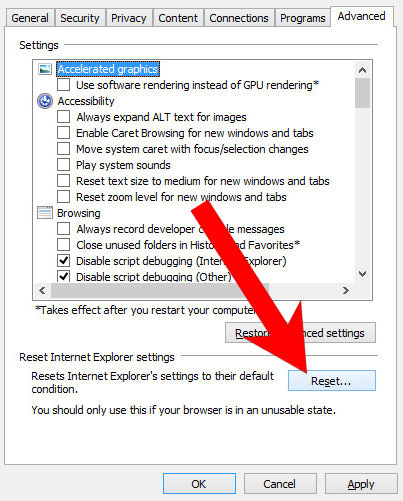

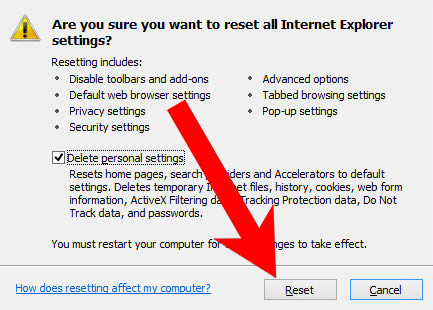

d) Restablecer Internet Explorer

- Abra Internet Explorer y presione el icono de engranaje.

- Opciones de Internet → pestaña Avanzado.

- En la parte inferior, verá un botón Restablecer. Presione eso.

- En la ventana que aparece, marque la casilla que dice Eliminar configuración personal.

- Presione Reset.

- Haga clic en Aceptar para salir de la ventana.

- Reinicia tu navegador.

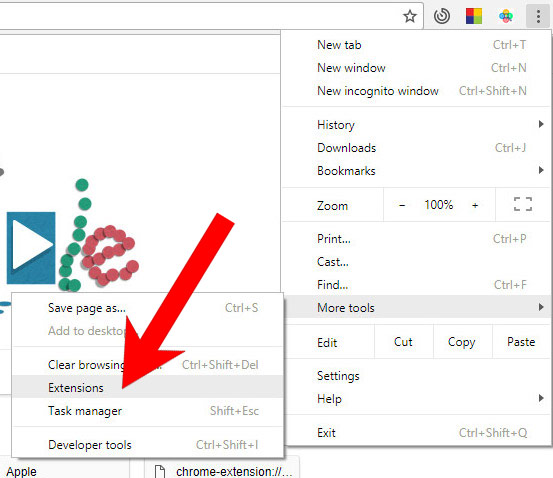

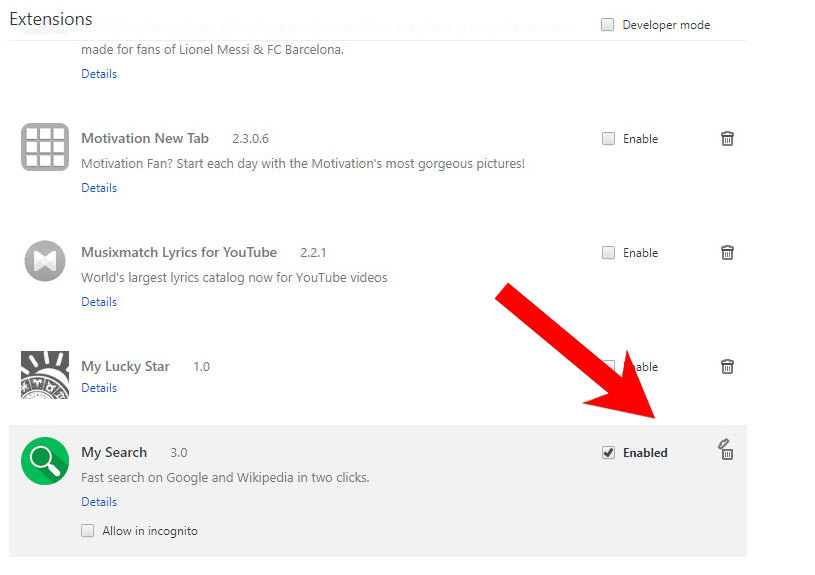

e) Quitar I Managed To Install A de Google Chrome

- Abra Google Chrome y presione el ícono de menú a la derecha, junto al campo URL.

- Elija Más herramientas y extensiones.

- Elimine las extensiones sospechosas haciendo clic en el icono de la Papelera junto a ellas.

- Si no está seguro acerca de una extensión, puede desactivarla desmarcando la casilla que dice Activado. Si luego decide conservarlo, simplemente vuelva a marcar la casilla.

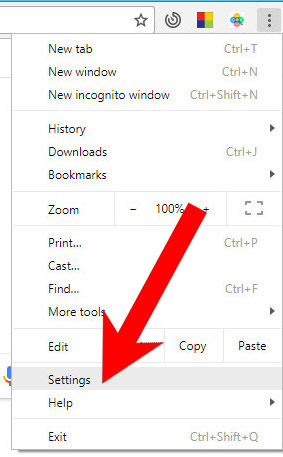

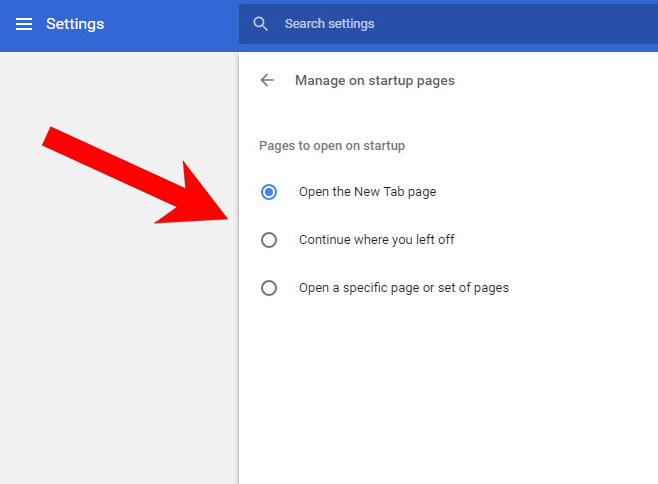

f) Restaura tu página de inicio en Google Chrome

- Abra Google Chrome y presione el ícono de menú a la derecha, junto al campo URL.

- Elija Configuración.

- En la ventana que aparece, en Al inicio, habrá una opción Establecer páginas. Presione en eso.

- Elimina el sitio web configurado y escribe el que prefieras como página de inicio. Presiona OK.

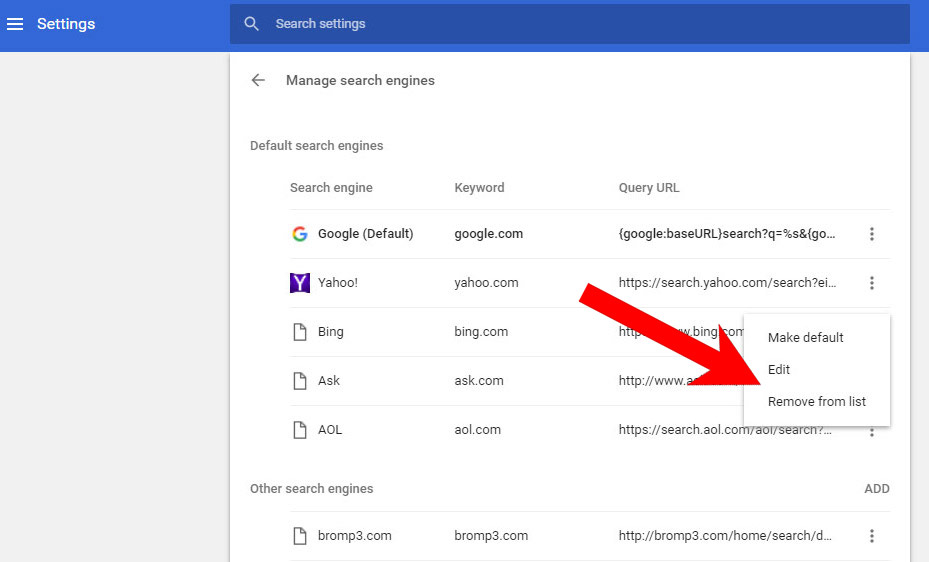

- En Configuración, en Búsqueda, hay una opción Administrar motores de búsqueda. Seleccione eso.

- Elimina todos los motores de búsqueda excepto el que quieras usar. Haz clic en Listo.

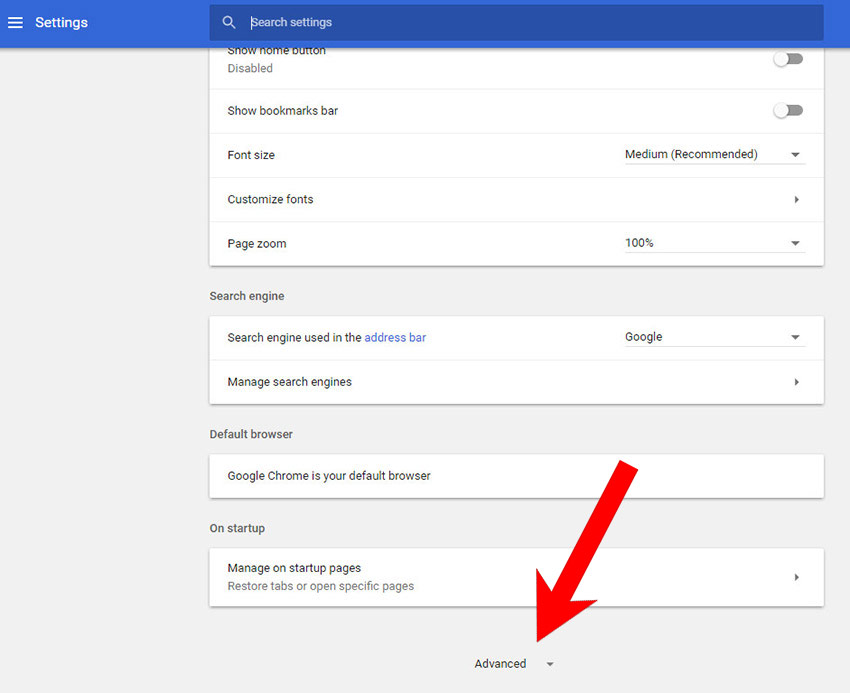

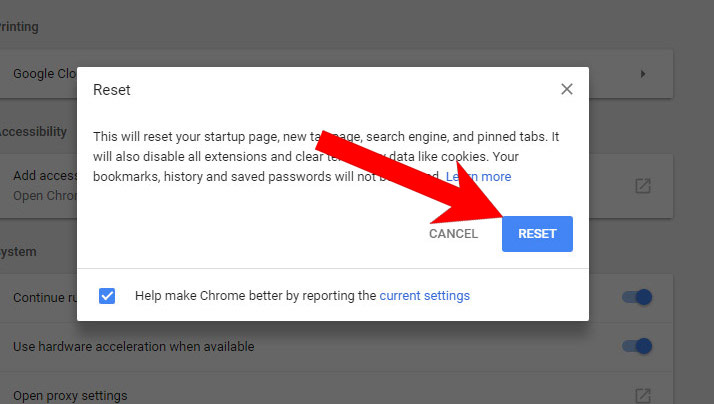

g) Restablecer Google Chrome

- Abra Google Chrome y presione el ícono de menú a la derecha, junto al campo URL.

- Elija Configuración.

- Desplácese hacia abajo y presione Mostrar configuración avanzada.

- Busque y presione el botón Restablecer.

- En la ventana de confirmación que aparece, presione Restablecer.

h) Eliminar I Managed To Install A de Mozilla Firefox

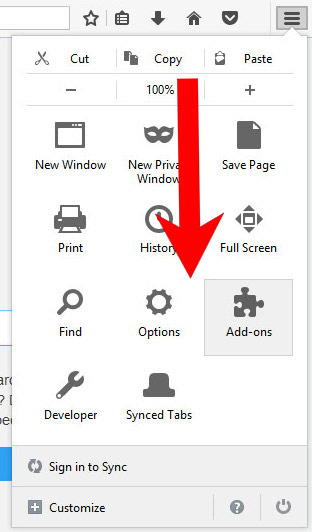

- Abra Mozilla Firefox y acceda al menú haciendo clic en las tres barras a la derecha de la pantalla.

- Seleccione Complementos.

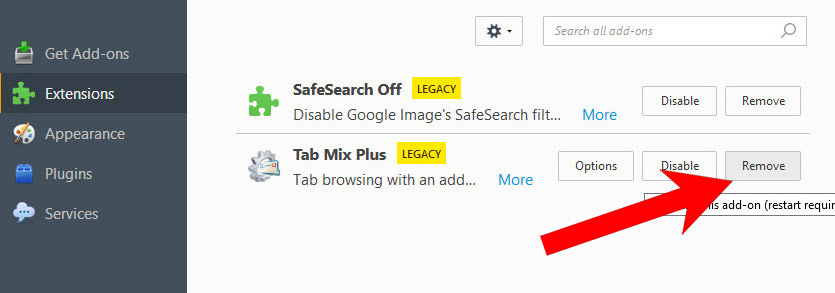

- Seleccione la pestaña Extensiones y elimine todas las extensiones cuestionables.

- Si no está seguro de una extensión, puede desactivarla haciendo clic en Desactivar. Si luego decide conservarlo, simplemente presione Activar.

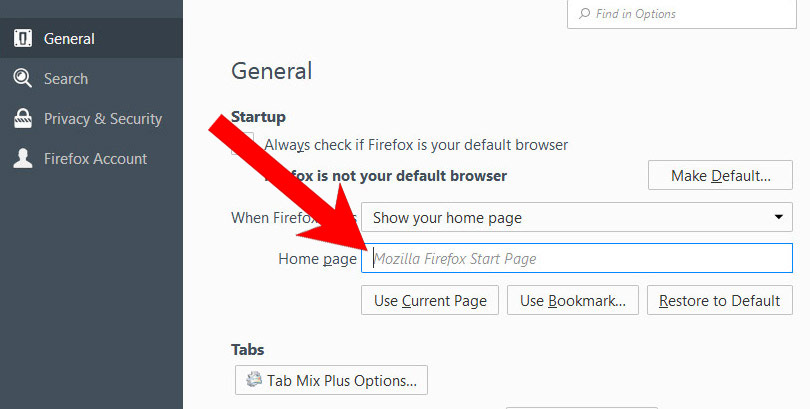

i) Restaura tu página de inicio en Mozilla Firefox

- Abra Mozilla Firefox y acceda al menú haciendo clic en las tres barras en el lado derecho de la pantalla.

- Seleccione opciones.

- En General, haga clic en Restaurar a los valores predeterminados debajo del campo Página de inicio.

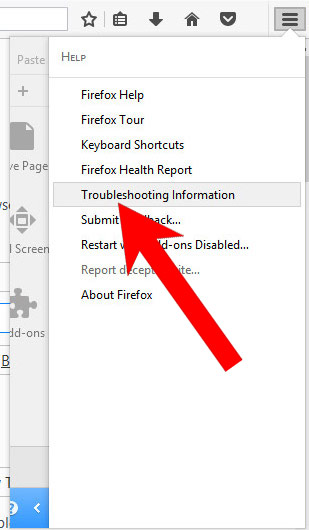

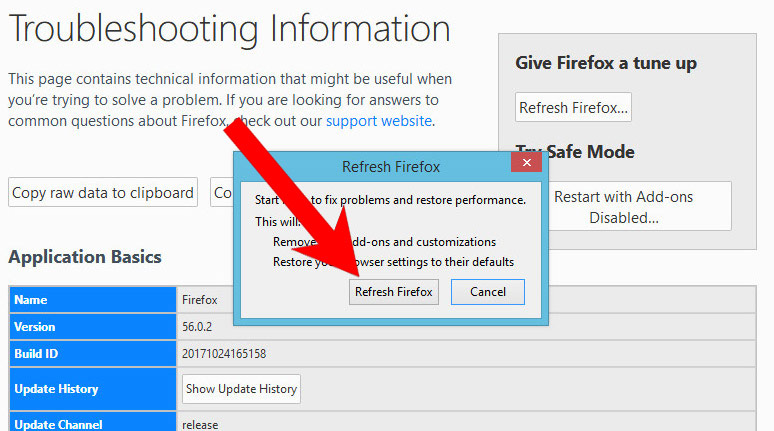

j) Restablecer Mozilla Firefox

- Abra Mozilla Firefox y acceda al menú haciendo clic en las tres barras a la derecha de la pantalla.

- Presione el signo de interrogación en la parte inferior del menú.

- Seleccione Información de solución de problemas.

- Seleccione la opción Actualizar Firefox.

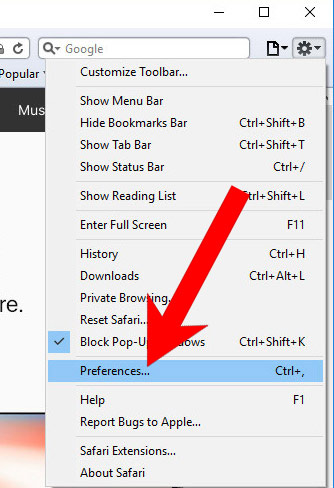

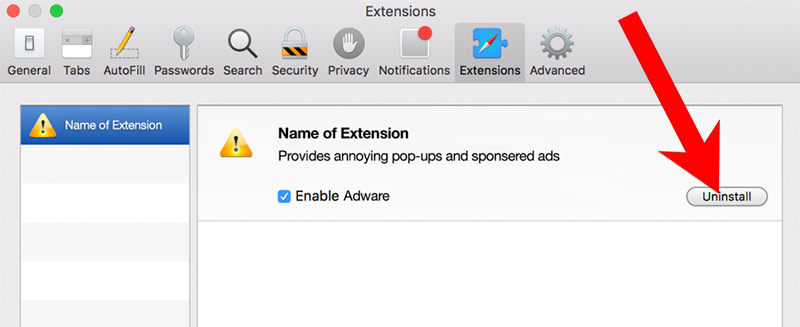

k) Quitar I Managed To Install A de Safari (para Mac)

- Abre Safari.

- Seleccione Preferencias (se puede acceder presionando Safari en la parte superior de la pantalla).

- Elija la pestaña Extensiones.

- Desinstale todas las extensiones cuestionables.

- Si no está seguro acerca de una extensión, puede desactivarla desmarcando la casilla que dice Activado. Si luego decide conservarlo, simplemente vuelva a marcar la casilla.

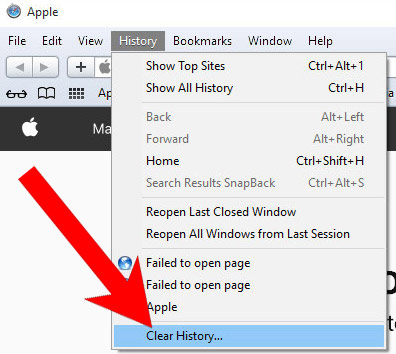

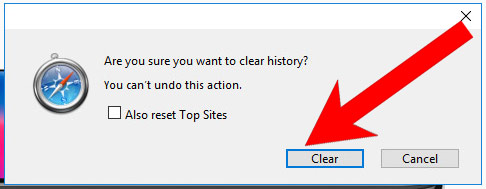

l) Restablecer Safari

Si está utilizando las versiones de Yosemite, El Capitan o Sierra, la opción para restablecer Safari con un clic no está disponible. Por lo tanto, tendrá que borrar el historial y vaciar las cachés en pasos separados.- Abre Safari.

- Seleccione Borrar historial (se puede acceder presionando en Safari en la parte superior de la pantalla).

- Elija desde qué hora desea eliminar el historial y presione Borrar historial.

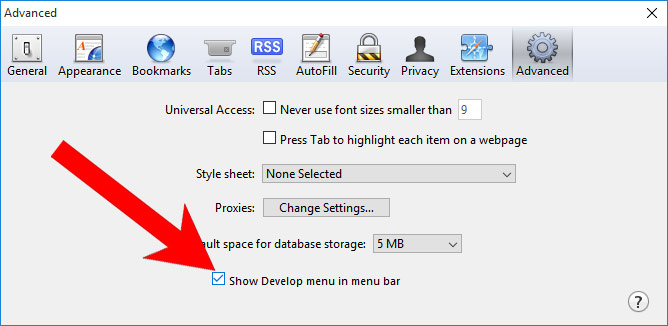

- Presiona Safari en la parte superior de la pantalla y selecciona Preferencias.

- Seleccione la pestaña Avanzado y marque la casilla junto a Mostrar menú Desarrollar en la barra de menú.

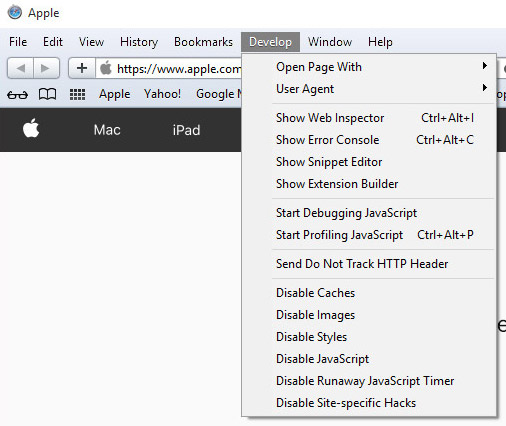

- Seleccione Desarrollar (en la barra de menú en la parte superior de la pantalla).

- Presione Vaciar cachés.