*La fuente del reclamo SH puede eliminarlo.

I hacked your device

“I hacked your device” es una pieza de malware que los especialistas en seguridad clasifican como un virus de caballo de Troya. “I hacked your device” ha estado infectando a un número creciente de usuarios últimamente y es importante que escanee su sistema en busca de esta amenaza si tiene razones para creer que también ha sido contaminado.

Amenazas extremadamente furtivas, como ransomware, spyware y troyanos, acechan constantemente en varias ubicaciones web y un clic incorrecto puede generar fácilmente un virus desagradable en su computadora antes de que se dé cuenta. Es por eso que uno debe tener mucho cuidado al interactuar con el contenido web y tomar medidas adicionales para detectar y eliminar el malware de sus máquinas a tiempo.

Muchos de nuestros usuarios nos informaron sobre un correo electrónico no deseado en curso con el siguiente mensaje:

Descargar herramienta de eliminación depara eliminar I hacked your deviceI hacked your device, porque te envié este mensaje desde tu cuenta.

Si ya ha cambiado su contraseña, mi malware la interceptará cada vez.

Puede que no me conozcas, y lo más probable es que te preguntes por qué estás recibiendo este correo electrónico, ¿verdad?

De hecho, publiqué un programa malicioso en adultos (pornografía) de algunos sitios web, y sabes que visitaste estos sitios web para disfrutar

(usted sabe lo que quiero decir).

Mientras miraba videoclips,

mi troyano comenzó a funcionar como un RDP (escritorio remoto) con un registrador de teclas que me dio acceso a su pantalla y también a una cámara web.

Inmediatamente después de esto, mi programa reunió todos tus contactos de messenger, redes sociales y también por correo electrónico.

¿Qué he hecho?

Hice un video de doble pantalla.

La primera parte muestra el video que viste (tienes buen gusto, sí… pero extraño para mí y otras personas normales),

y la segunda parte muestra la grabación de tu webcam.

Bueno, creo que $671 (dólares estadounidenses) es un precio justo por nuestro pequeño secreto.

Realizarás un pago en bitcoins (si no lo sabes busca “cómo comprar bitcoins” en Google).

Dirección BTC: 1GjZSJnpU4AfTS8vmre6rx7eQgeMUq8VYr

(Esto distingue entre mayúsculas y minúsculas, cópielo y péguelo)

Tienes 2 días (48 horas) para pagar. (Tengo un código especial, y por el momento sé que has leído este correo).

Si no obtengo bitcoins, enviaré tu video a todos tus contactos, incluidos familiares, colegas, etc.

Sin embargo, si me pagan, destruiré inmediatamente el video y mi troyano se destruirá a sí mismo.

Si desea obtener una prueba, responda "¡Sí!" y reenviarme esta carta a ti mismo.

Y definitivamente enviaré tu video a tus 19 contactos.

Esta es una oferta no negociable, así que no pierda mi tiempo personal y el de otras personas respondiendo a este correo electrónico.

Descargar herramienta de eliminación depara eliminar I hacked your device

Desafortunadamente, hay algunas infecciones muy sigilosas que usan tácticas avanzadas como enviar correos electrónicos no deseados y estafadores de Bitcoin a los usuarios para engañarlos y no importa qué tan cuidadoso sea, siempre existe la posibilidad de verse comprometido sin tener ni idea. sobre eso

En esta publicación, vamos a hablar sobre una de esas amenazas que se conoce con el nombre de "I hacked your device" y es un representante de la categoría de caballos de Troya. Según la información de los investigadores de seguridad, "I hacked your device" es una amenaza que utiliza principalmente correos electrónicos no deseados para propagarse por la web. Es por eso que puede estar relacionado con un esquema de estafa de correo electrónico viral que utiliza phishing y mensajes de spam engañosos para chantajear a sus víctimas.

Las víctimas de esta estafa de Bitcoin generalmente reciben un correo electrónico de un pirata informático autoproclamado que afirma que su computadora ha sido contaminada por un caballo de Troya que está inactivo en el sistema y está esperando comandos para dañar todo el sistema operativo. El ladrón exige que se pague un rescate a una billetera de Bitcoin específica, y amenaza con que si no se realiza ningún pago en un corto período de tiempo, usará el malware oculto para hacer algo malo con la computadora o los datos que contiene. . Las amenazas en el mensaje pueden variar mucho, pero la premisa general sigue esta agenda básica de chantaje.

Qué hacer si ha sido blanco de esta campaña de estafa

Si está en esta página, lo más probable es que haya recibido recientemente un correo electrónico con contenido similar y debe estar preguntándose qué hacer a continuación. Sin embargo, afortunadamente, los investigadores de seguridad dicen que, en la mayoría de los casos, los mensajes de phishing de Bitcoin por correo electrónico no son más que un engaño utilizado por personas con agendas maliciosas como un medio para extorsionar a los usuarios web objetivo. No hay una razón real para creer las declaraciones hechas en dichos correos electrónicos a menos que realmente tenga malware dentro de su sistema.

Dicho esto, es una buena idea revisar toda su PC con una herramienta de eliminación de malware confiable (si no tiene una, puede usar la herramienta incluida en la guía a continuación) porque, a veces, además de engañar a los usuarios de la web para pagar un rescate, tales estafas pueden usarse como transmisores de amenazas como “I hacked your device”. Por eso, especialmente si ha interactuado con los mensajes de chantaje que han invadido su bandeja de entrada de correo electrónico, lo mejor es realizar una verificación completa del sistema en busca de invasores desconocidos y eliminar cualquier cosa que parezca sospechosa.

En caso de que el escaneo detecte una amenaza llamada “I hacked your device” en su computadora, debe saber que puede usar las instrucciones en la guía de eliminación a continuación para localizar y eliminar rápidamente este desagradable caballo de Troya antes de que logre causar algún daño.

Aprender a extraer I hacked your device del ordenador

- Paso 1. Eliminación I hacked your device de Windows

- Paso 2. Eliminar I hacked your device de los navegadores

Paso 1. Eliminación I hacked your device de Windows

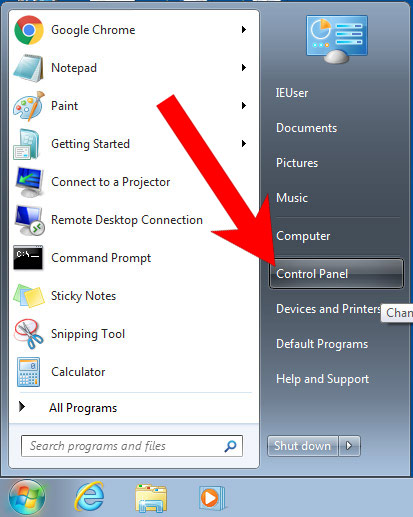

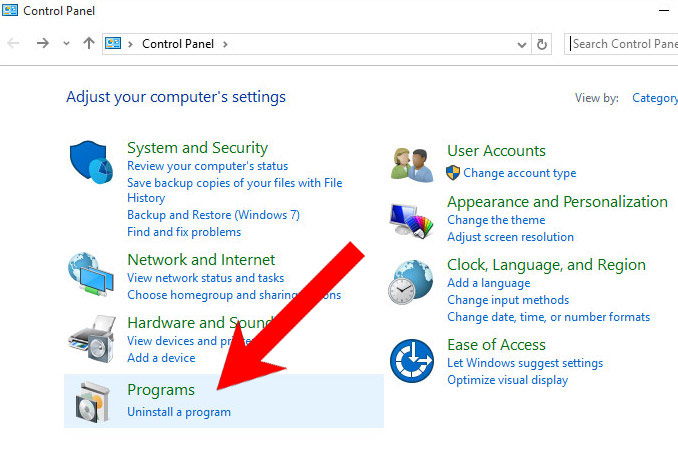

a) Windows 7 / XP

- Presiona el ícono de Inicio.

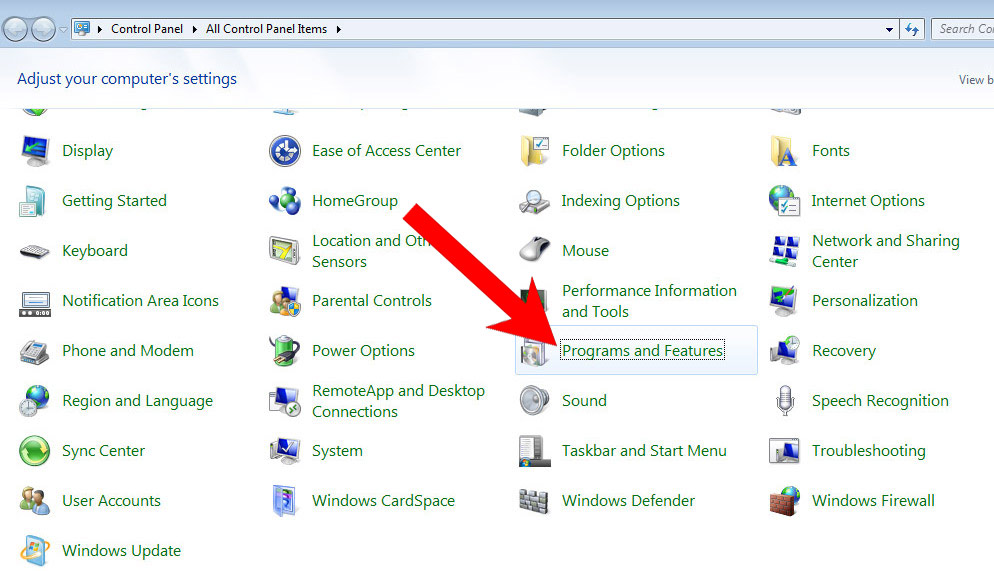

- Panel de control → Programas y características.

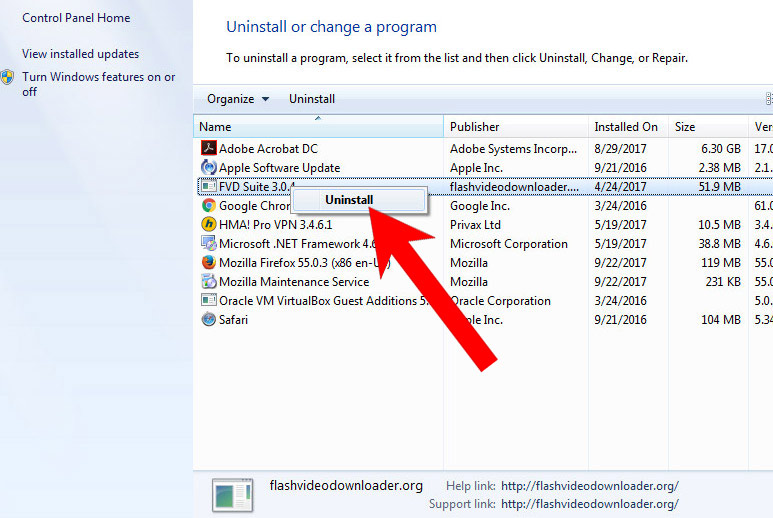

- Busque el programa que desea eliminar y presione Desinstalar.

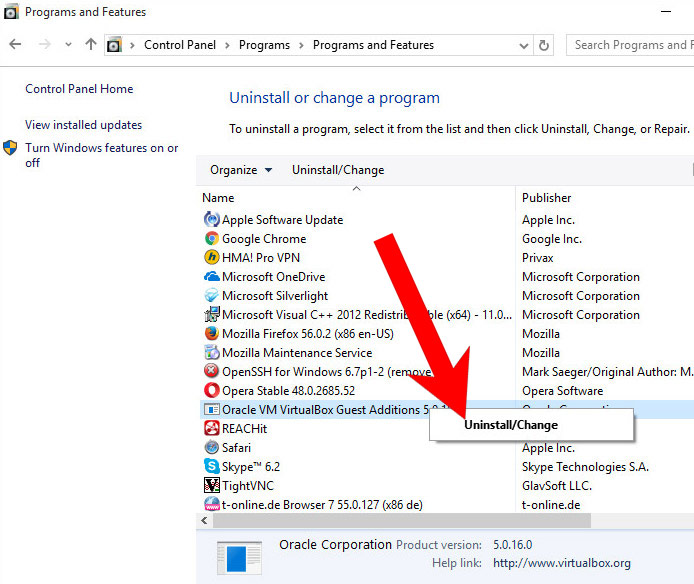

b) Windows 8

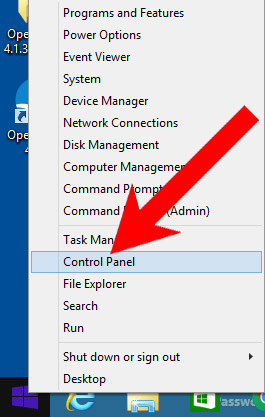

- Haga clic derecho en el icono de inicio (esquina inferior izquierda).

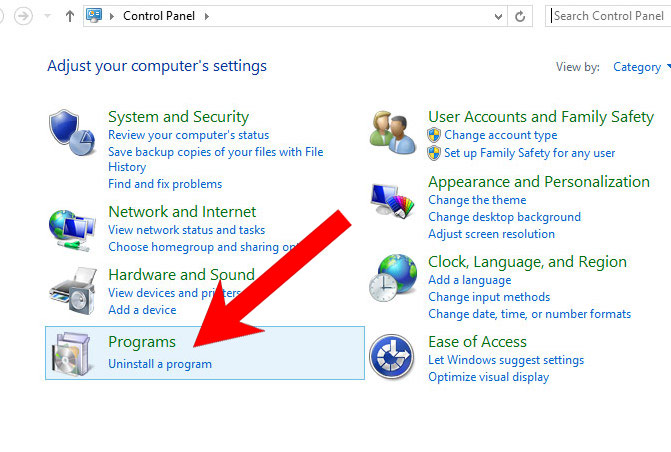

- Seleccione Panel de control.

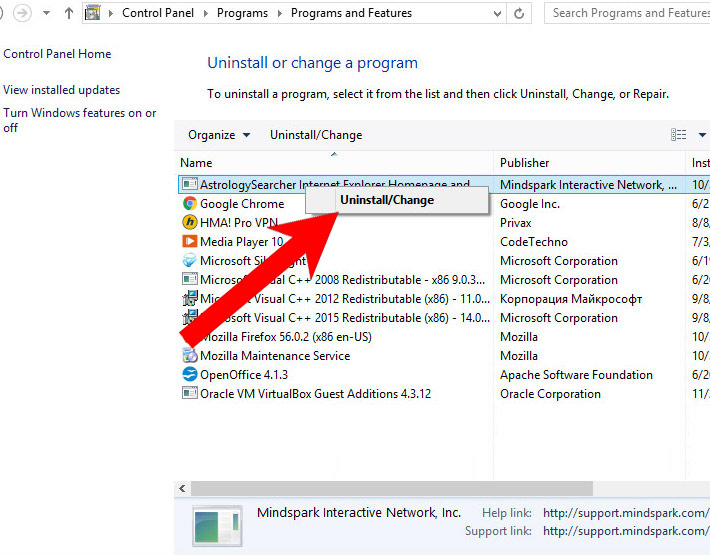

- Haga clic en Programas y características.

- Busque y elimine todos los programas no deseados.

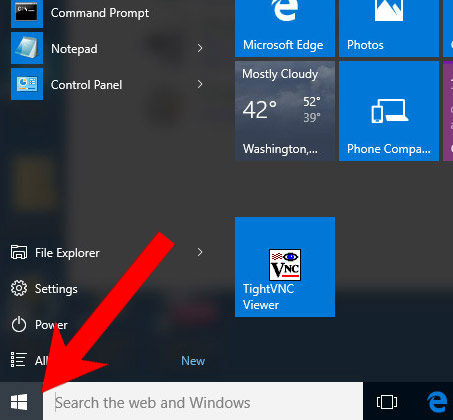

c) Windows 10

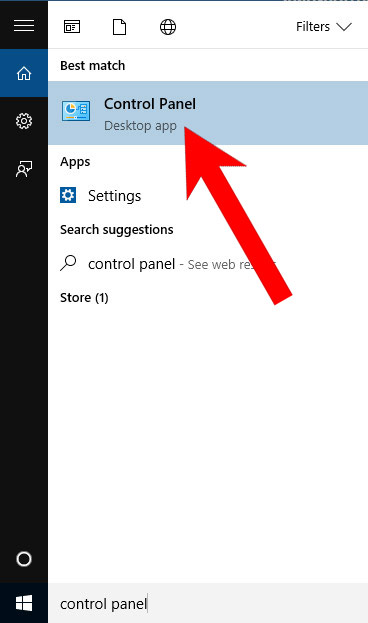

- Abra el menú Inicio y haga clic en la lupa (junto al botón de apagado).

- Escriba Panel de control.

- Panel de control → Programas y características.

- Busque y elimine todos los programas no deseados.

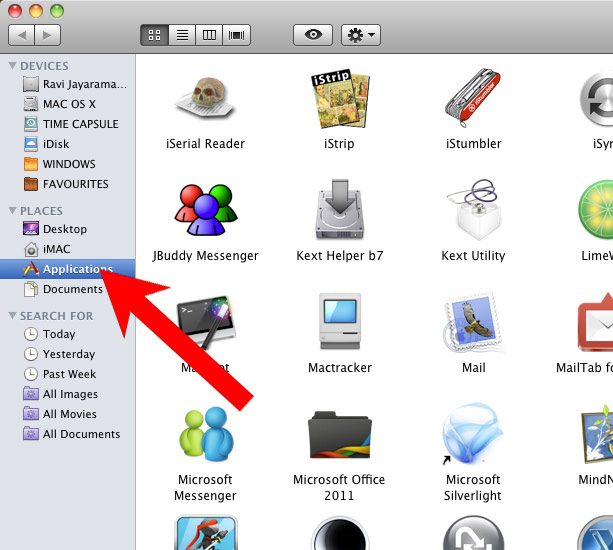

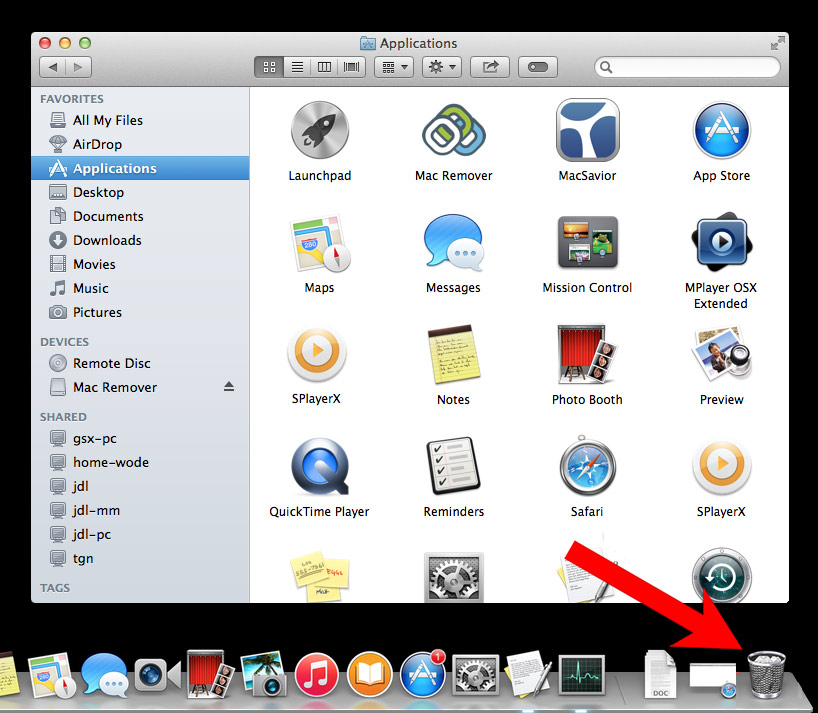

d) Mac OS X

- Abre Finder y presiona Aplicaciones.

- Compruebe todos los programas sospechosos de los que desea deshacerse.

- Arrástrelos al icono de la papelera en su dock (como alternativa, haga clic derecho en el programa y presione Mover a la papelera).

- Después de mover todos los programas no deseados, haga clic con el botón derecho en el icono de la papelera y seleccione Vaciar papelera.

Paso 2. Eliminar I hacked your device de los navegadores

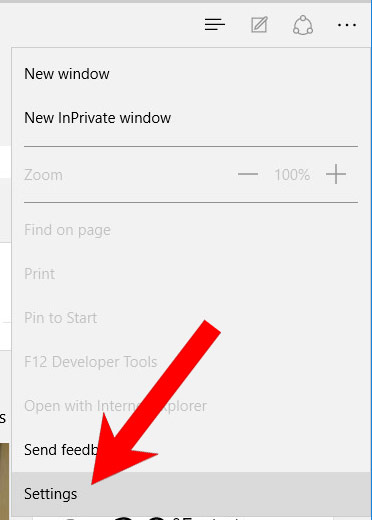

a) Quitar I hacked your device de Microsoft Edge

Restablecer Microsoft Edge (método 1)

- Abra Microsoft Edge.

- Presione Más ubicado en la esquina superior derecha de la pantalla (los tres puntos).

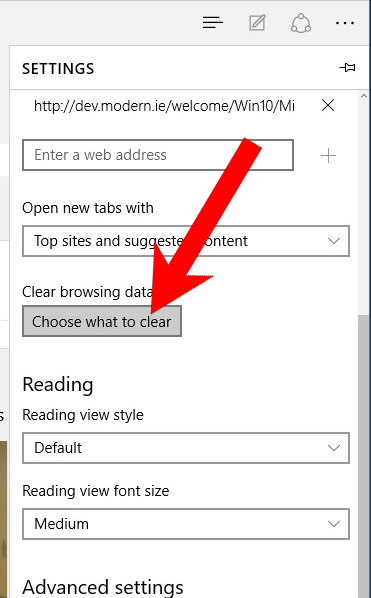

- Configuración → Elija qué borrar.

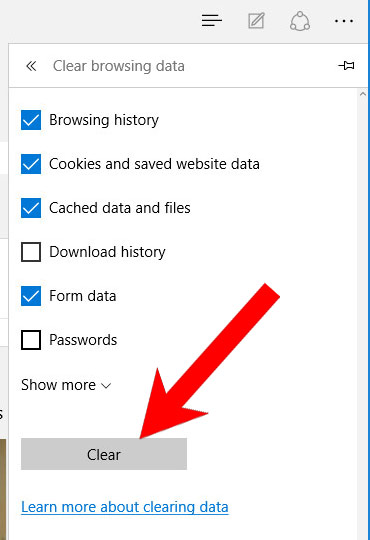

- Marque las casillas de los elementos que desea eliminar y presione Borrar.

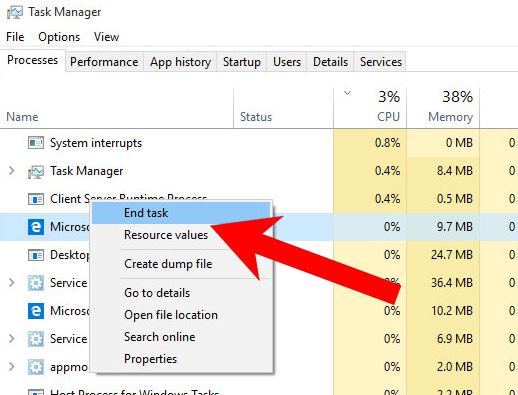

- Presione Ctrl + Alt + Supr al mismo tiempo.

- Elija Administrador de tareas.

- En la pestaña Procesos, busque el proceso de Microsoft Edge, haga clic derecho sobre él y presione Ir a detalles (o Más detalles si Ir a detalles no está disponible).

- Haga clic con el botón derecho en todos los procesos de Microsoft Edge y elija Finalizar tarea.

(Método 2)

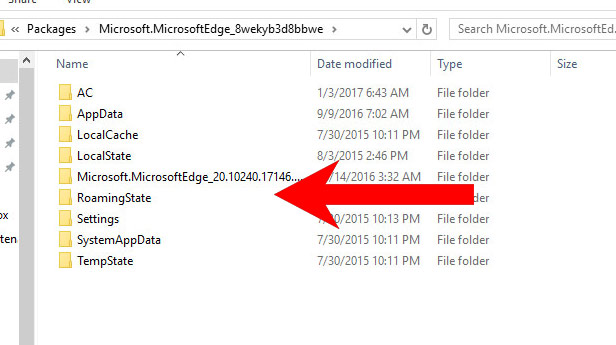

Antes de continuar con este método, haga una copia de seguridad de sus datos.- Vaya a C: Users % username% AppData Local Packages Microsoft.MicrosoftEdge_xxxxxxxxxx.

- Seleccione todas las carpetas, haga clic derecho sobre ellas y presione Eliminar.

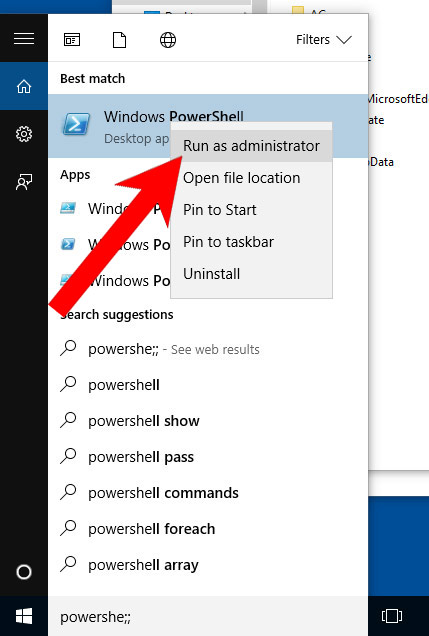

- Presione el botón de inicio y escriba Windows PowerShell en el cuadro de búsqueda.

- Haga clic con el botón derecho en el resultado y seleccione Ejecutar como administrador.

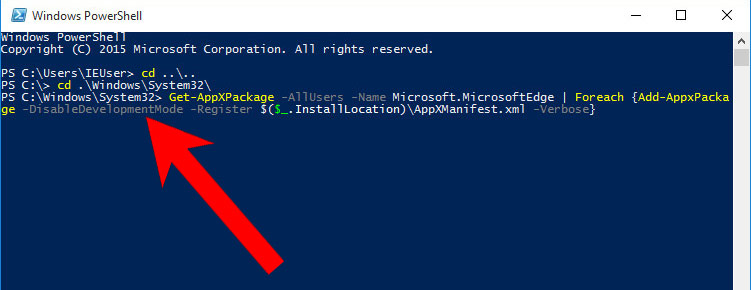

- En Administrador: Windows PowerShell, pegue

Get-AppXPackage -AllUsers -Name Microsoft.MicrosoftEdge | Foreach {Add-AppxPackage -DisableDevelopmentMode -Register $ ($ _. InstallLocation) AppXManifest.xml -Verbose}

en PS C: WINDOWS system32> y toque Intro.

- El problema debería desaparecer ahora.

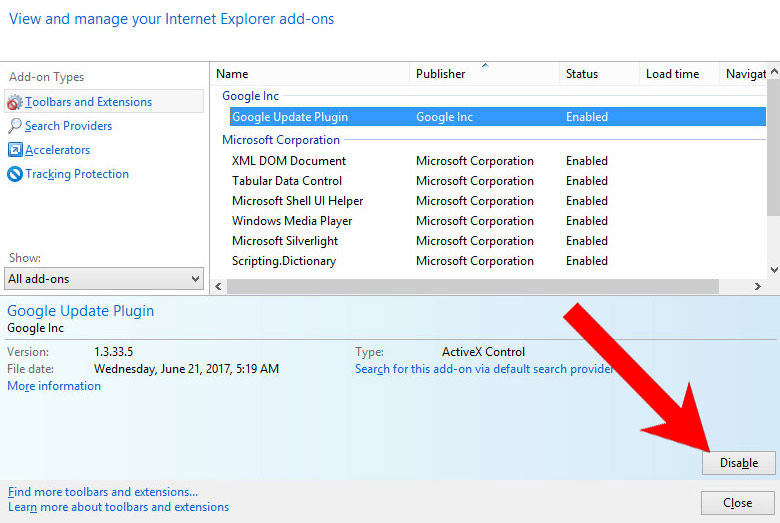

b) Eliminar I hacked your device de Internet Explorer

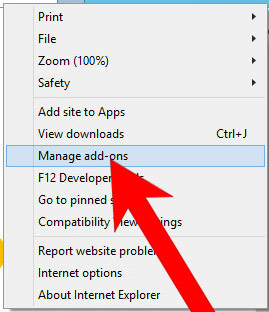

- Abra Internet Explorer y presione el icono de engranaje.

- Seleccione Administrar complementos y luego Barras de herramientas y extensiones.

- Busque y desactive todas las extensiones sospechosas.

- Cerrar la ventana.

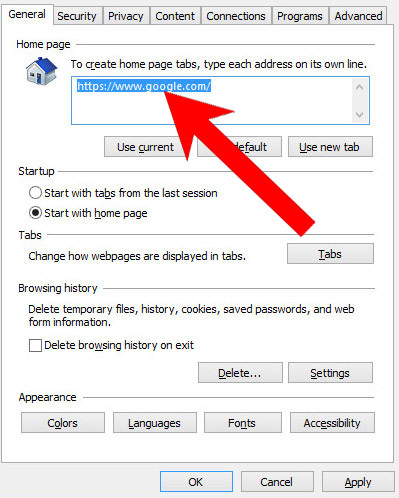

c) Restaura tu página de inicio en Internet Explorer

- Abra Internet Explorer y presione el ícono de engranaje.

- Opciones de Internet → pestaña General. Elimina la URL de la página de inicio y escribe la que prefieras.

- Presione Aplicar.

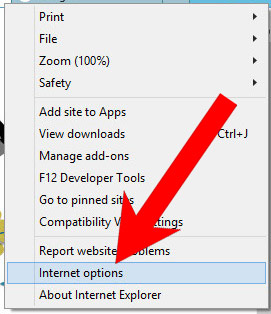

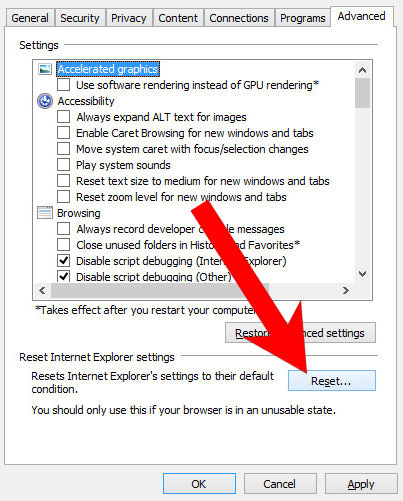

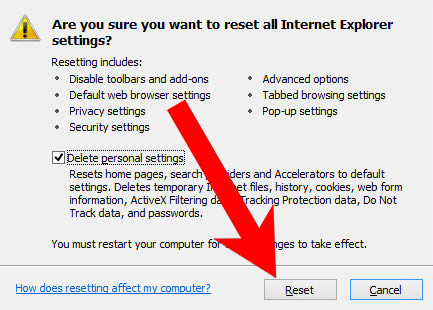

d) Restablecer Internet Explorer

- Abra Internet Explorer y presione el icono de engranaje.

- Opciones de Internet → pestaña Avanzado.

- En la parte inferior, verá un botón Restablecer. Presione eso.

- En la ventana que aparece, marque la casilla que dice Eliminar configuración personal.

- Presione Reset.

- Haga clic en Aceptar para salir de la ventana.

- Reinicia tu navegador.

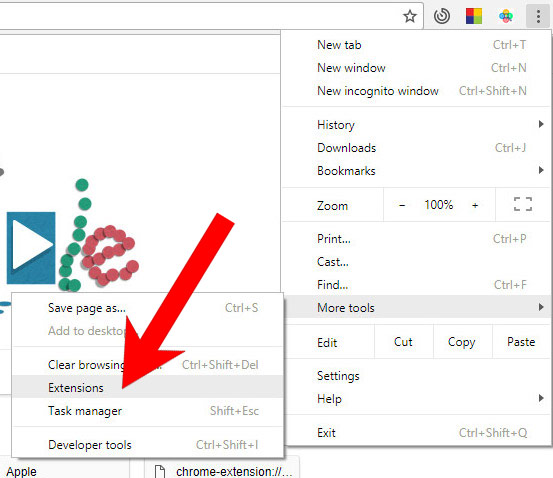

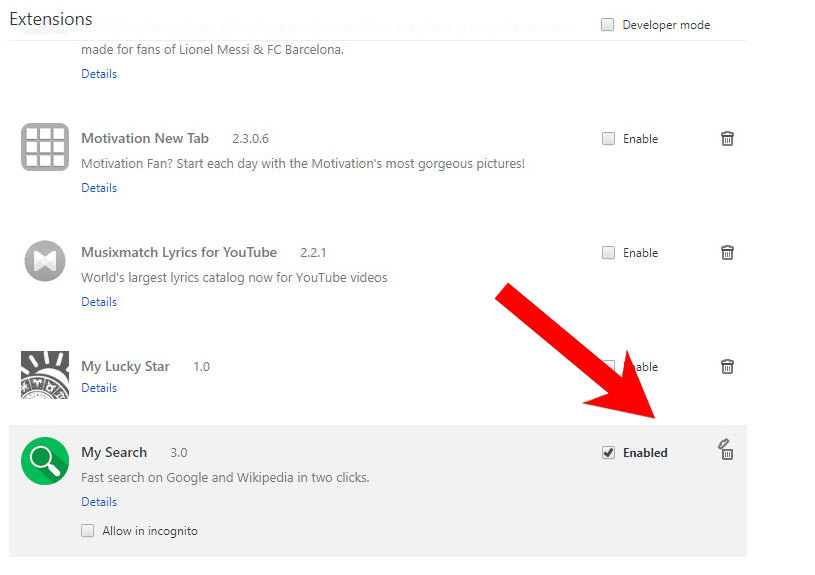

e) Quitar I hacked your device de Google Chrome

- Abra Google Chrome y presione el ícono de menú a la derecha, junto al campo URL.

- Elija Más herramientas y extensiones.

- Elimine las extensiones sospechosas haciendo clic en el icono de la Papelera junto a ellas.

- Si no está seguro acerca de una extensión, puede desactivarla desmarcando la casilla que dice Activado. Si luego decide conservarlo, simplemente vuelva a marcar la casilla.

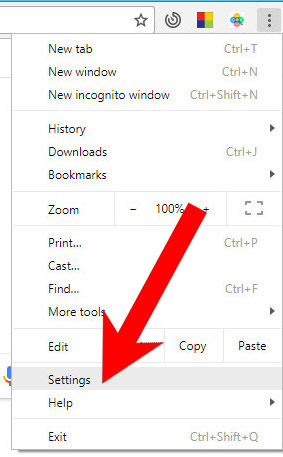

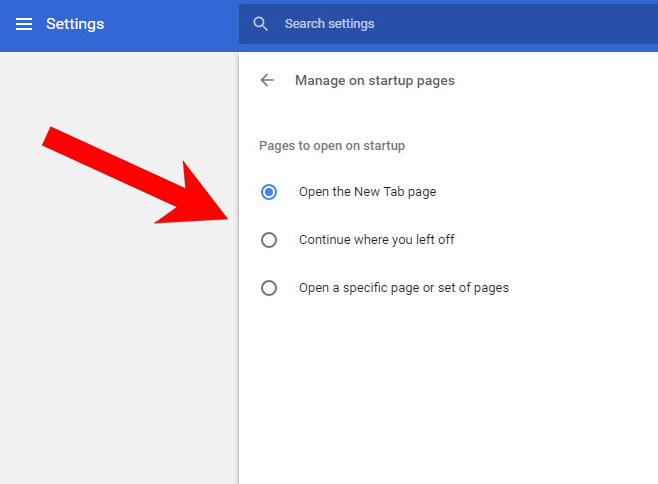

f) Restaura tu página de inicio en Google Chrome

- Abra Google Chrome y presione el ícono de menú a la derecha, junto al campo URL.

- Elija Configuración.

- En la ventana que aparece, en Al inicio, habrá una opción Establecer páginas. Presione en eso.

- Elimina el sitio web configurado y escribe el que prefieras como página de inicio. Presiona OK.

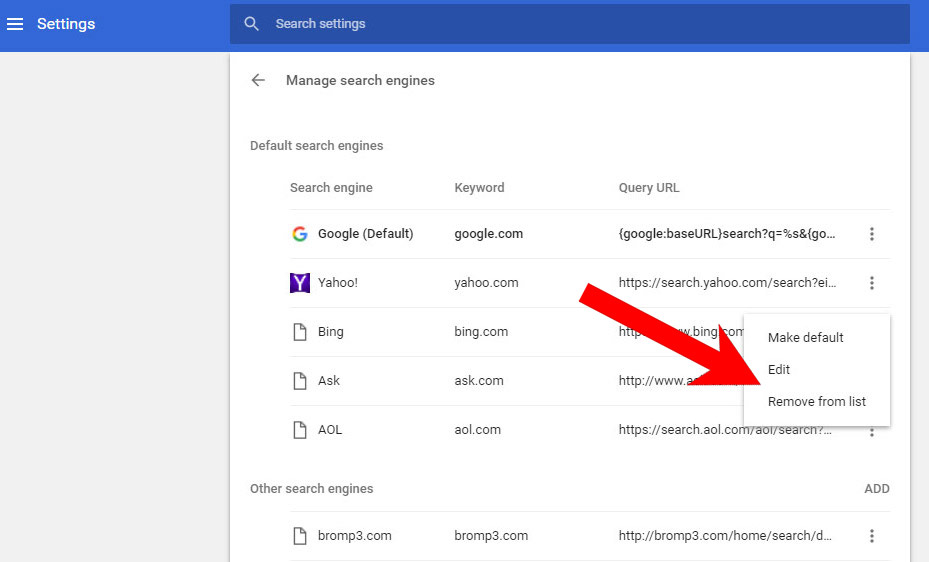

- En Configuración, en Búsqueda, hay una opción Administrar motores de búsqueda. Seleccione eso.

- Elimina todos los motores de búsqueda excepto el que quieras usar. Haz clic en Listo.

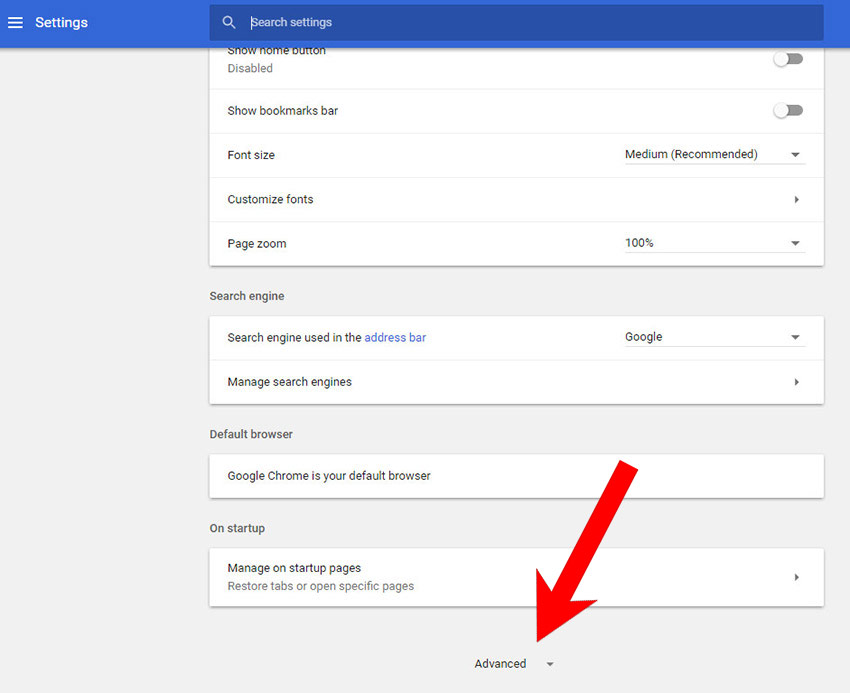

g) Restablecer Google Chrome

- Abra Google Chrome y presione el ícono de menú a la derecha, junto al campo URL.

- Elija Configuración.

- Desplácese hacia abajo y presione Mostrar configuración avanzada.

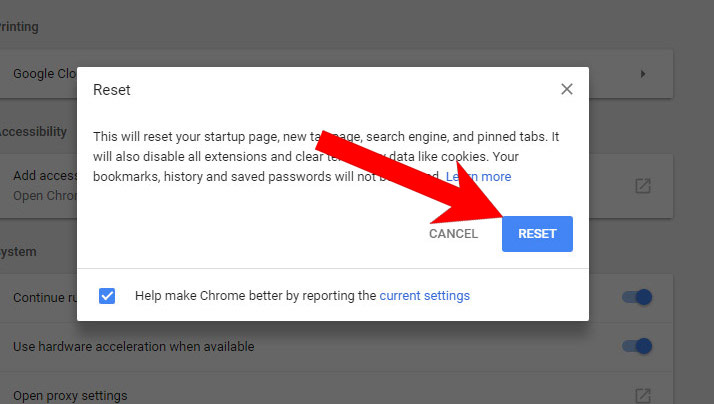

- Busque y presione el botón Restablecer.

- En la ventana de confirmación que aparece, presione Restablecer.

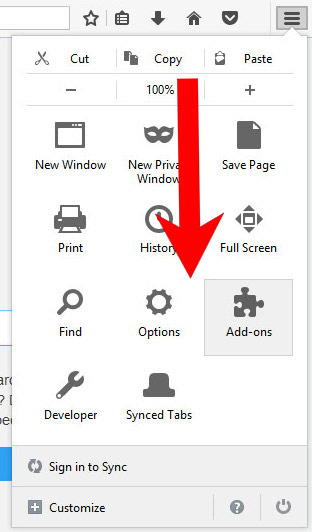

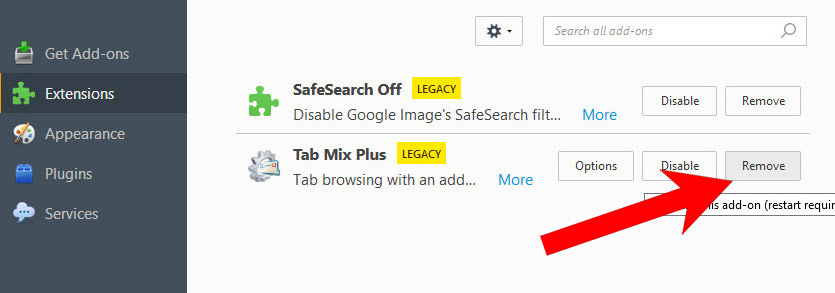

h) Eliminar I hacked your device de Mozilla Firefox

- Abra Mozilla Firefox y acceda al menú haciendo clic en las tres barras a la derecha de la pantalla.

- Seleccione Complementos.

- Seleccione la pestaña Extensiones y elimine todas las extensiones cuestionables.

- Si no está seguro de una extensión, puede desactivarla haciendo clic en Desactivar. Si luego decide conservarlo, simplemente presione Activar.

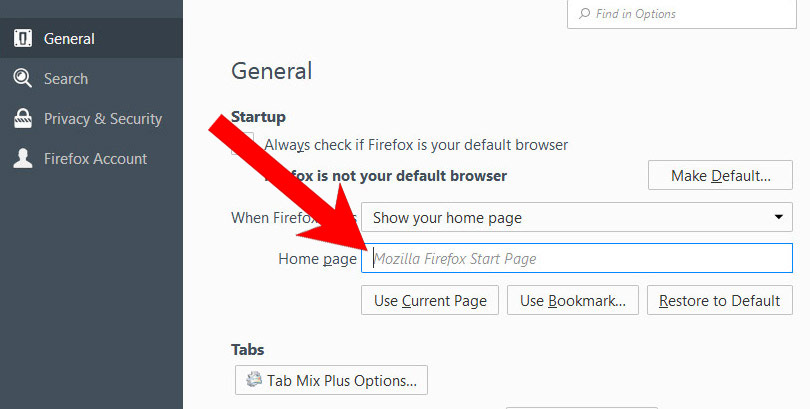

i) Restaura tu página de inicio en Mozilla Firefox

- Abra Mozilla Firefox y acceda al menú haciendo clic en las tres barras en el lado derecho de la pantalla.

- Seleccione opciones.

- En General, haga clic en Restaurar a los valores predeterminados debajo del campo Página de inicio.

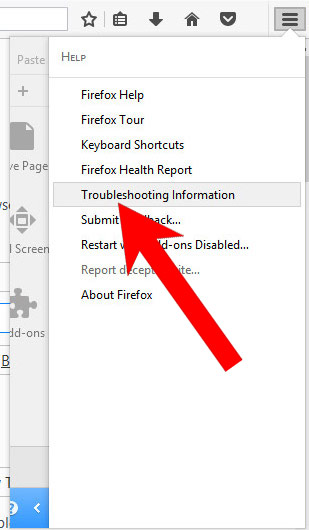

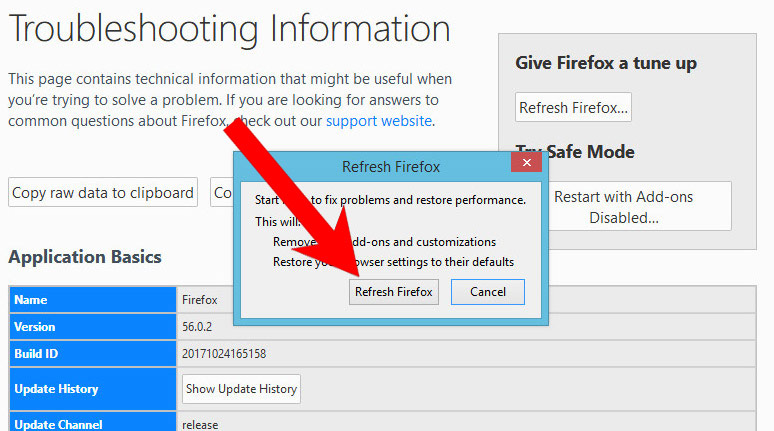

j) Restablecer Mozilla Firefox

- Abra Mozilla Firefox y acceda al menú haciendo clic en las tres barras a la derecha de la pantalla.

- Presione el signo de interrogación en la parte inferior del menú.

- Seleccione Información de solución de problemas.

- Seleccione la opción Actualizar Firefox.

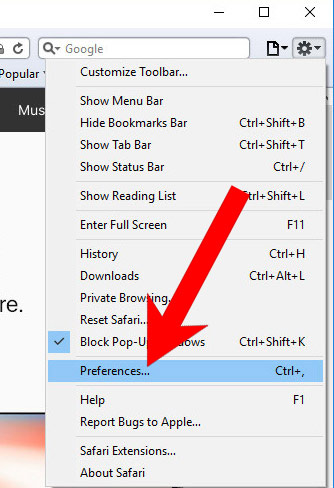

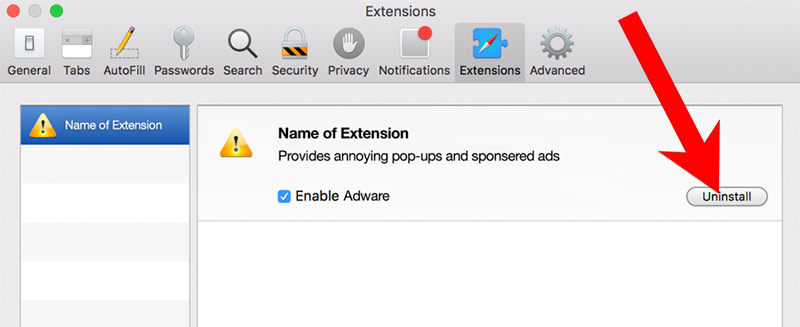

k) Quitar I hacked your device de Safari (para Mac)

- Abre Safari.

- Seleccione Preferencias (se puede acceder presionando Safari en la parte superior de la pantalla).

- Elija la pestaña Extensiones.

- Desinstale todas las extensiones cuestionables.

- Si no está seguro acerca de una extensión, puede desactivarla desmarcando la casilla que dice Activado. Si luego decide conservarlo, simplemente vuelva a marcar la casilla.

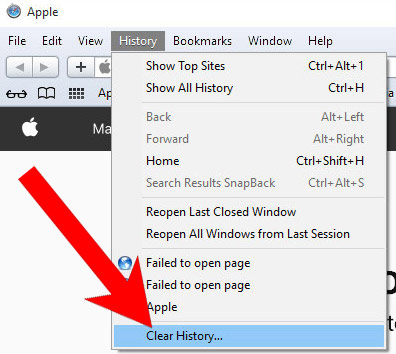

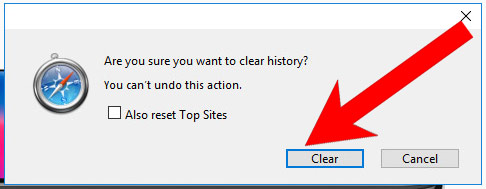

l) Restablecer Safari

Si está utilizando las versiones de Yosemite, El Capitan o Sierra, la opción para restablecer Safari con un clic no está disponible. Por lo tanto, tendrá que borrar el historial y vaciar las cachés en pasos separados.- Abre Safari.

- Seleccione Borrar historial (se puede acceder presionando en Safari en la parte superior de la pantalla).

- Elija desde qué hora desea eliminar el historial y presione Borrar historial.

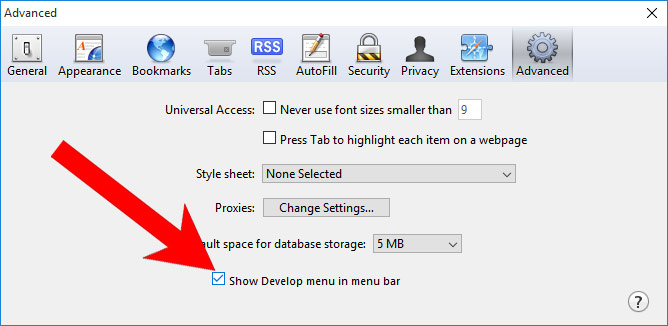

- Presiona Safari en la parte superior de la pantalla y selecciona Preferencias.

- Seleccione la pestaña Avanzado y marque la casilla junto a Mostrar menú Desarrollar en la barra de menú.

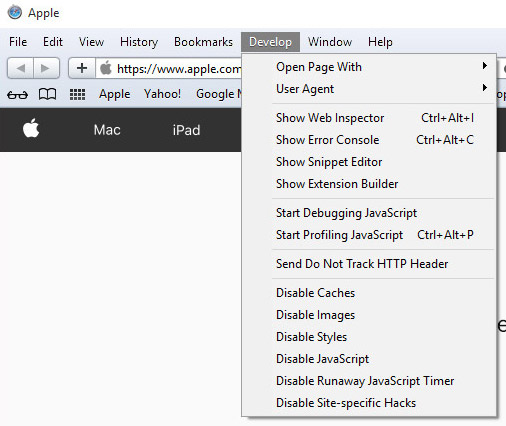

- Seleccione Desarrollar (en la barra de menú en la parte superior de la pantalla).

- Presione Vaciar cachés.