El objetivo de una amenaza de caballo de Troya determinada depende de la situación y de lo que los piratas informáticos que están detrás de ella estén tratando de lograr.

Por ejemplo, un virus como “Payment from your account” podría usarse para recopilar datos personales confidenciales de la máquina from your espiándote en secreto hasta que adquiera información que pueda usar en tu contra. Dependiendo del tipo de datos que el virus recopile en la máquina from your, más tarde podría usarlo como palanca de chantaje o, si el virus ha adquirido sus números de tarjeta de crédito / débito, podría drenar directamente sus cuentas bancarias y enviar el dinero a los piratas informáticos.

Muchos de nuestros usuarios nos informaron sobre un correo no deseado en curso con el siguiente mensaje:

Subject: Payment from your account. Greetings! I have to share bad news with you. Approximately few months ago I have gained access to your devices, which you use for internet browsing. After that, I have started tracking your internet activities. Here is the sequence of events: Some time ago I have purchased access to email accounts from hackers (nowadays, it is quite simple to purchase such thing online). Obviously, I have easily managed to log in to your email account (************). One week later, I have already installed Trojan virus to Operating Systems of all the devices that you use to access your email. In fact, it was not really hard at all (since you were following the links from your inbox emails). All ingenious is simple. =) This software provides me with access to all the controllers of your devices (e.g., your microphone, video camera and keyboard). I have downloaded all your information, data, photos, web browsing history to my servers. I have access to all your messengers, social networks, emails, chat history and contacts list. My virus continuously refreshes the signatures (it is driver-based), and hence remains invisible for antivirus software. Likewise, I guess by now you understand why I have stayed undetected until this letter… While gathering information about you, I have discovered that you are a big fan of adult websites. You really love visiting porn websites and watching exciting videos, while enduring an enormous amount of pleasure. Well, I have managed to record a number of your dirty scenes and montaged a few videos, which show the way you masturbate and reach orgasms. If you have doubts, I can make a few clicks of my mouse and all your videos will be shared to your friends, colleagues and relatives. I have also no issue at all to make them available for public access. I guess, you really don’t want that to happen, considering the specificity of the videos you like to watch, (you perfectly know what I mean) it will cause a true catastrophe for you. Let’s settle it this way: You transfer $1500 USD to me (in bitcoin equivalent according to the exchange rate at the moment of funds transfer), and once the transfer is received, I will delete all this dirty stuff right away. After that we will forget about each other. I also promise to deactivate and delete all the harmful software from your devices. Trust me, I keep my word. This is a fair deal and the price is quite low, considering that I have been checking out your profile and traffic for some time by now. In case, if you don’t know how to purchase and transfer the bitcoins – you can use any modern search engine. Here is my bitcoin wallet: 1GGZpqXsqKWSRnjJ1SHFaE5VPkMHHsKToX You have less than 48 hours from the moment you opened this email (precisely 2 days). Things you need to avoid from doing: *Do not reply me (I have created this email inside your inbox and generated the return address). *Do not try to contact police and other security services. In addition, forget about telling this to you friends. If I discover that (as you can see, it is really not so hard, considering that I control all your systems) – your video will be shared to public right away. *Don’t try to find me – it is absolutely pointless. All the cryptocurrency transactions are anonymous. *Don’t try to reinstall the OS on your devices or throw them away. It is pointless as well, since all the videos have already been saved at remote servers. Things you don’t need to worry about: *That I won’t be able to receive your funds transfer. – Don’t worry, I will see it right away, once you complete the transfer, since I continuously track all your activities (my trojan virus has got a remote-control feature, something like TeamViewer). *That I will share your videos anyway after you complete the funds transfer. – Trust me, I have no point to continue creating troubles in your life. If I really wanted that, I would do it long time ago! Everything will be done in a fair manner! One more thing… Don’t get caught in similar kind of situations anymore in future! My advice – keep changing all your passwords on a frequent basis

Descargar herramienta de eliminación depara eliminar from your

El correo electrónico de la cuenta Payment from your

Otro uso común de amenazas como el correo electrónico “Cuenta de pago from your” es cuando permiten que los piratas informáticos que están detrás de ellas inicien de forma remota diferentes procesos en su computadora sin su conocimiento o permiso. A menudo, los procesos iniciados en las computadoras infectadas son los que obligan a la máquina a extraer criptomonedas (como bitcoins).

Si bien esto no daña directamente el sistema ni compromete su privacidad, puede hacer que la computadora sea casi inutilizable porque es probable que los recursos gastados en el proceso de minería de criptomonedas dejen poco o nada para otras tareas. Esto, a su vez, haría que la computadora fuera extremadamente lenta y propensa a bloquearse y bloquearse. Hasta que se elimine el virus, no podrá evitar que obligue a su computadora a usar la mayor parte (si no toda) de su RAM, CPU y GPU libres para el proceso de minería.

Los troyanos como "Payment from your account" también podrían ser potentes herramientas de distribución de malware. En muchos casos, la principal amenaza que ataca a su computadora no será el troyano en sí, sino otro virus que el troyano trae a su computadora. Este suele ser el caso de los virus de la infame familia de criptovirus Ransomware. Esas amenazas se envían comúnmente a las computadoras de sus víctimas potenciales con la ayuda de un virus caballo de Troya que ya ha infectado la máquina objetivo. En muchos casos, el troyano también puede funcionar como un rootkit (o descargar un rootkit) en la máquina atacada. Un rootkit es una pieza de malware que es capaz de ocultar su presencia y la presencia de otros virus en el sistema. La presencia de un troyano rootkit en la computadora podría significar que el Ransomware (o cualquier otra amenaza) sería libre de operar sin ninguna posibilidad de que el usuario o el antivirus presente en la computadora lo detecte.

Descargar herramienta de eliminación depara eliminar from yourEliminando "Cuenta de pago from your"

Si cree que su computadora puede estar infectada actualmente por la "Cuenta de pago from your", es de gran importancia que tome medidas inmediatas para limpiar su computadora de cualquier dato que pueda estar relacionado con el troyano. Nuestra sugerencia para usted es que siga el manual de la guía de eliminación que verá a continuación. Complete cada paso exactamente como se muestra y, al final de la guía, debería haber logrado eliminar por completo el peligroso virus troyano.

Aprender a extraer from your del ordenador

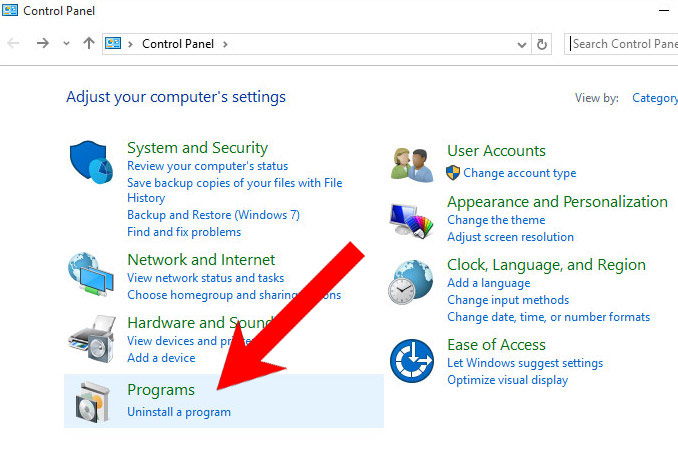

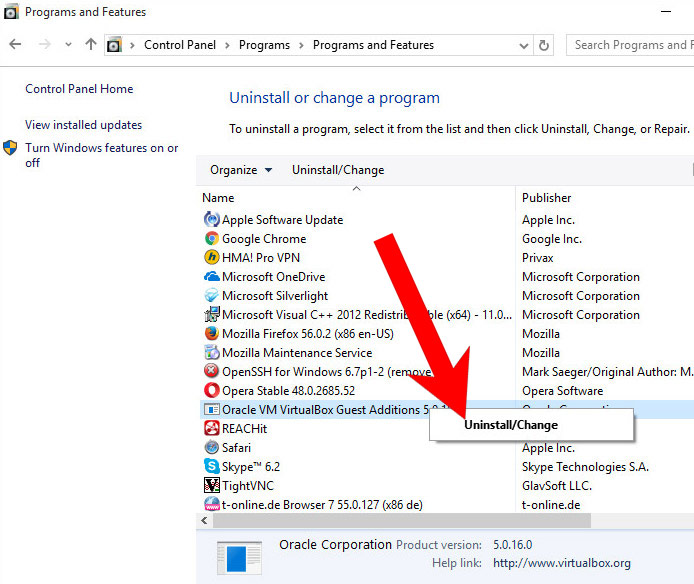

Paso 1. Eliminación from your de Windows

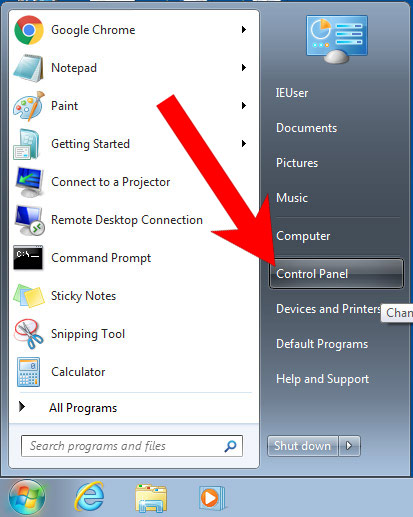

a) Windows 7 / XP

- Presiona el ícono de Inicio.

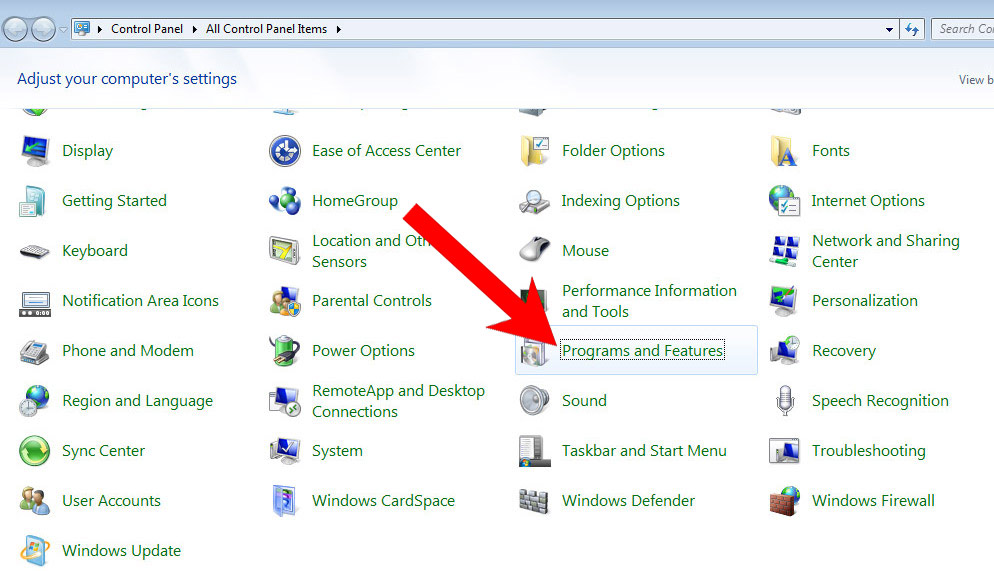

- Panel de control → Programas y características.

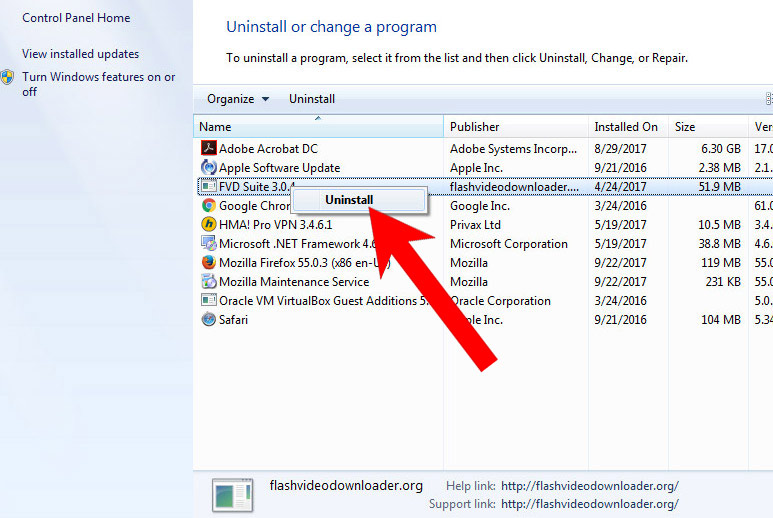

- Busque el programa que desea eliminar y presione Desinstalar.

b) Windows 8

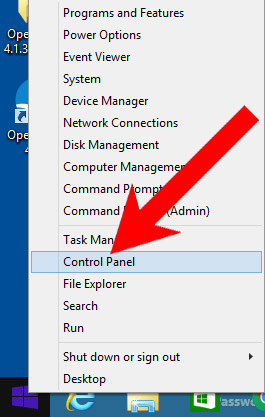

- Haga clic derecho en el icono de inicio (esquina inferior izquierda).

- Seleccione Panel de control.

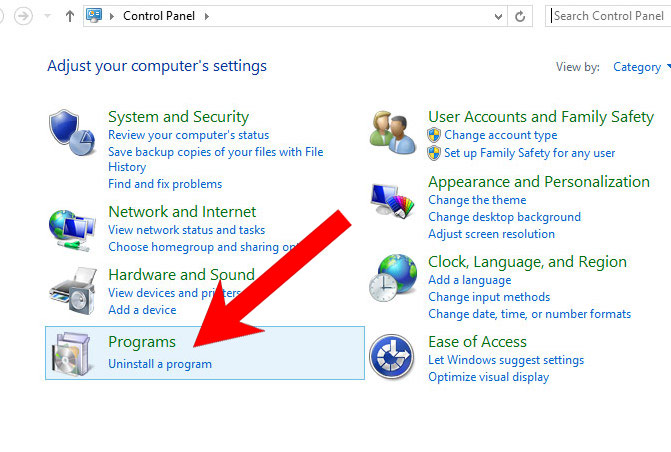

- Haga clic en Programas y características.

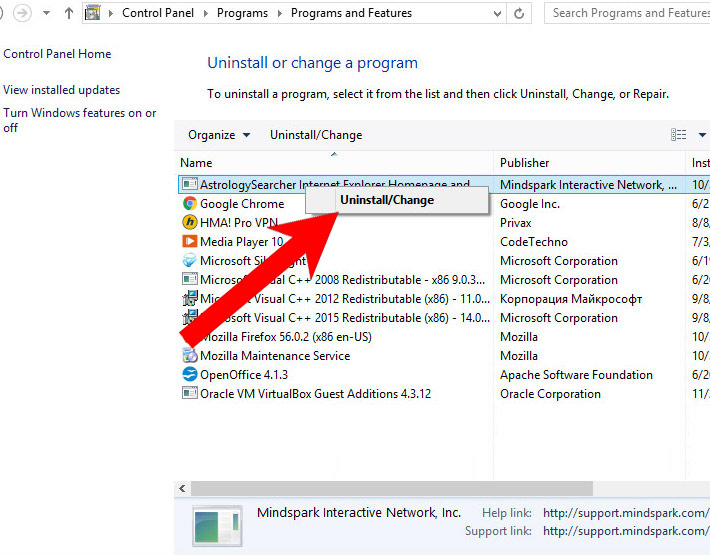

- Busque y elimine todos los programas no deseados.

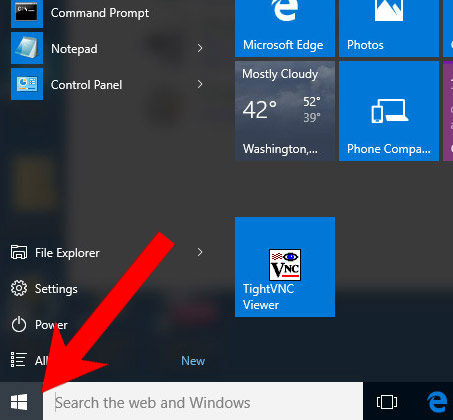

c) Windows 10

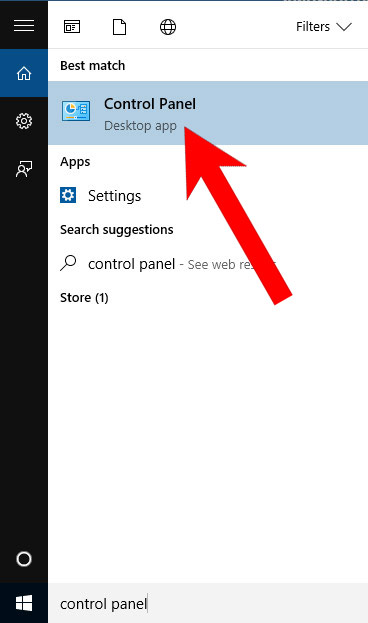

- Abra el menú Inicio y haga clic en la lupa (junto al botón de apagado).

- Escriba Panel de control.

- Panel de control → Programas y características.

- Busque y elimine todos los programas no deseados.

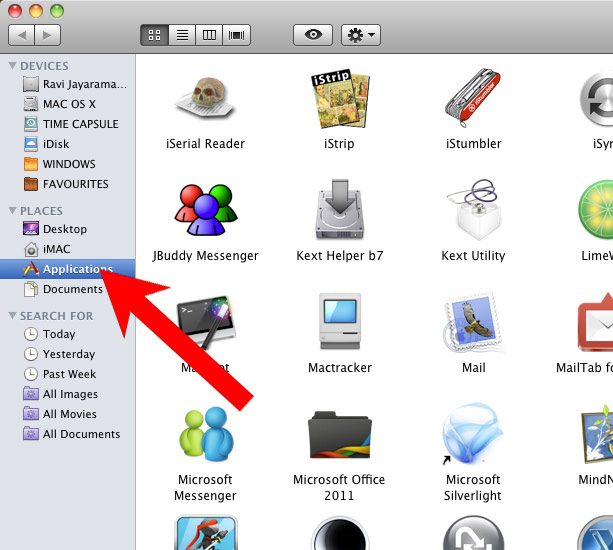

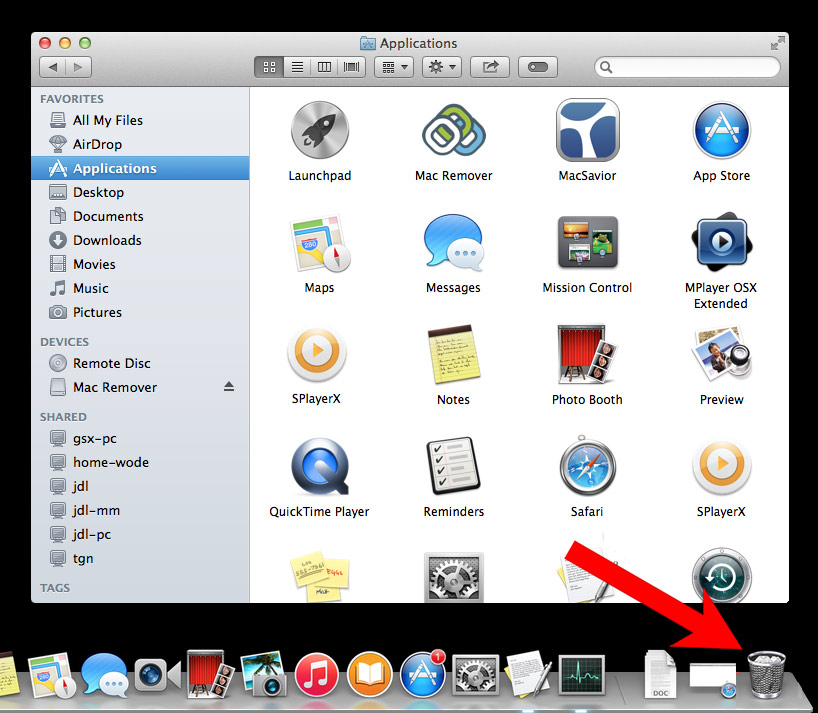

d) Mac OS X

- Abre Finder y presiona Aplicaciones.

- Compruebe todos los programas sospechosos de los que desea deshacerse.

- Arrástrelos al icono de la papelera en su dock (como alternativa, haga clic derecho en el programa y presione Mover a la papelera).

- Después de mover todos los programas no deseados, haga clic con el botón derecho en el icono de la papelera y seleccione Vaciar papelera.

Paso 2. Eliminar from your de los navegadores

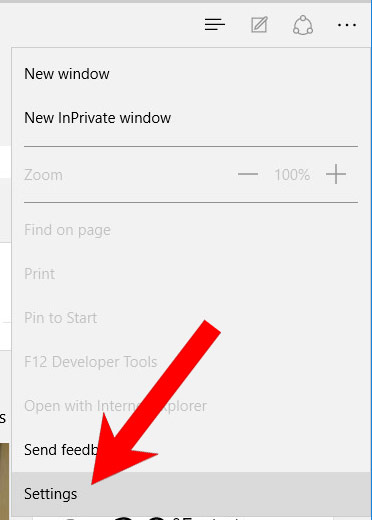

a) Quitar from your de Microsoft Edge

Restablecer Microsoft Edge (método 1)

- Abra Microsoft Edge.

- Presione Más ubicado en la esquina superior derecha de la pantalla (los tres puntos).

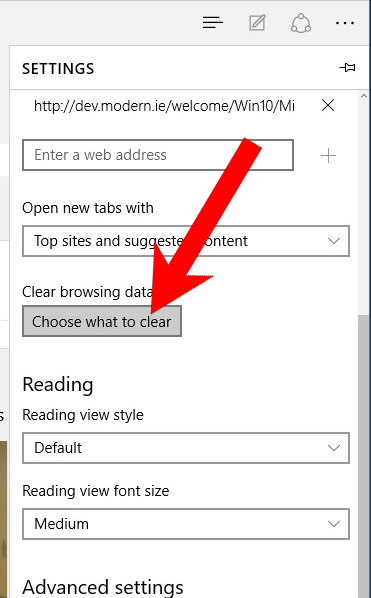

- Configuración → Elija qué borrar.

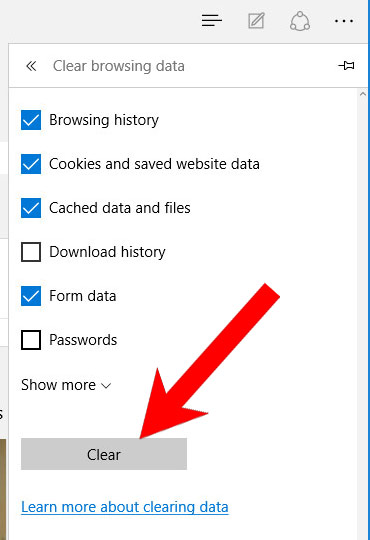

- Marque las casillas de los elementos que desea eliminar y presione Borrar.

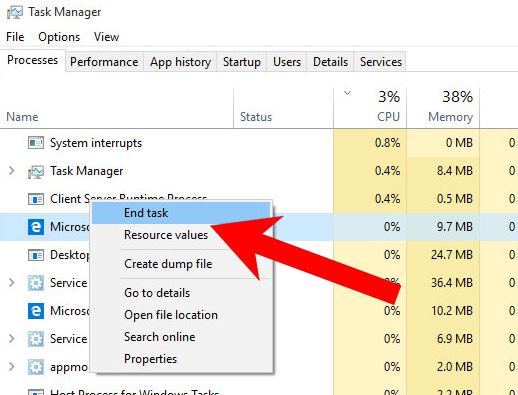

- Presione Ctrl + Alt + Supr al mismo tiempo.

- Elija Administrador de tareas.

- En la pestaña Procesos, busque el proceso de Microsoft Edge, haga clic derecho sobre él y presione Ir a detalles (o Más detalles si Ir a detalles no está disponible).

- Haga clic con el botón derecho en todos los procesos de Microsoft Edge y elija Finalizar tarea.

(Método 2)

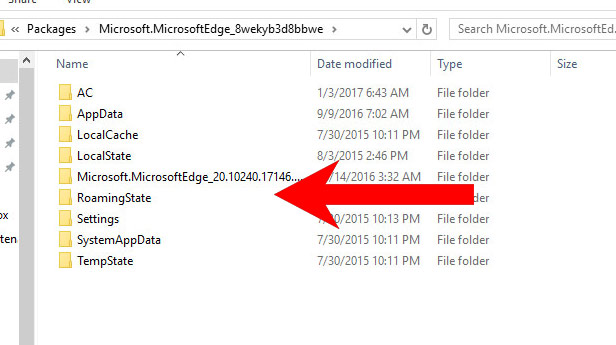

Antes de continuar con este método, haga una copia de seguridad de sus datos.- Vaya a C: Users % username% AppData Local Packages Microsoft.MicrosoftEdge_xxxxxxxxxx.

- Seleccione todas las carpetas, haga clic derecho sobre ellas y presione Eliminar.

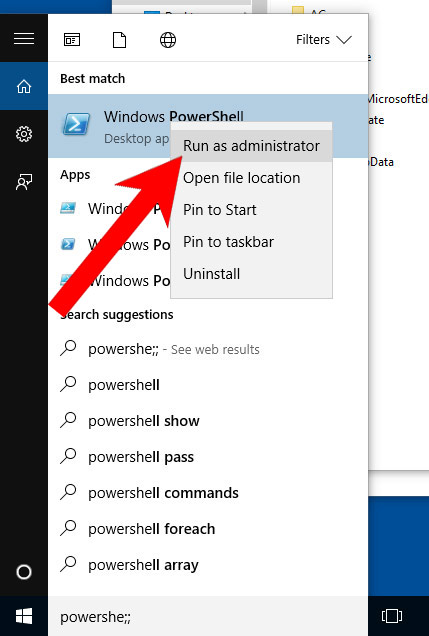

- Presione el botón de inicio y escriba Windows PowerShell en el cuadro de búsqueda.

- Haga clic con el botón derecho en el resultado y seleccione Ejecutar como administrador.

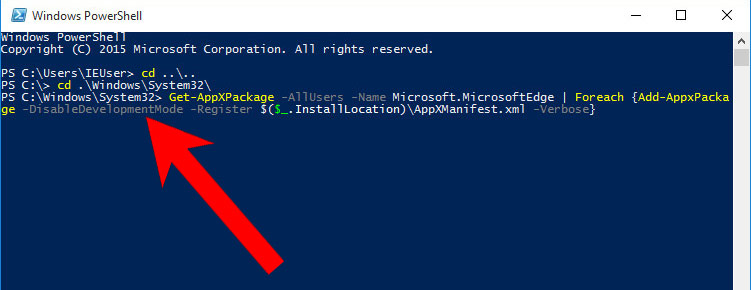

- En Administrador: Windows PowerShell, pegue

Get-AppXPackage -AllUsers -Name Microsoft.MicrosoftEdge | Foreach {Add-AppxPackage -DisableDevelopmentMode -Register $ ($ _. InstallLocation) AppXManifest.xml -Verbose}

en PS C: WINDOWS system32> y toque Intro.

- El problema debería desaparecer ahora.

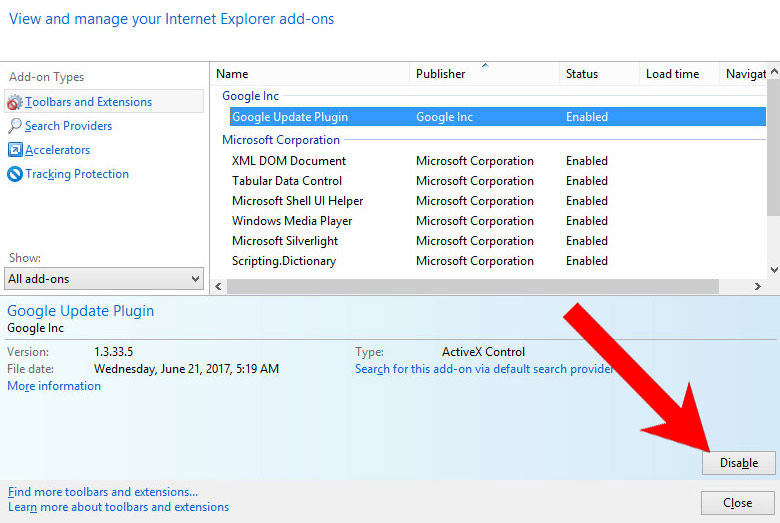

b) Eliminar from your de Internet Explorer

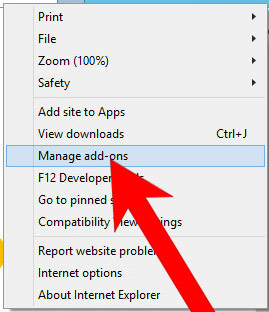

- Abra Internet Explorer y presione el icono de engranaje.

- Seleccione Administrar complementos y luego Barras de herramientas y extensiones.

- Busque y desactive todas las extensiones sospechosas.

- Cerrar la ventana.

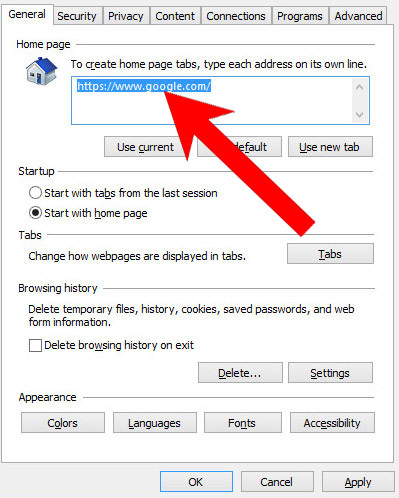

c) Restaura tu página de inicio en Internet Explorer

- Abra Internet Explorer y presione el ícono de engranaje.

- Opciones de Internet → pestaña General. Elimina la URL de la página de inicio y escribe la que prefieras.

- Presione Aplicar.

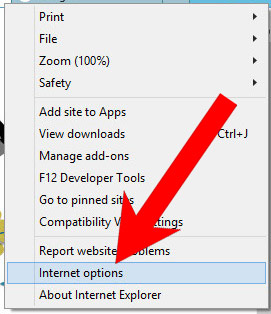

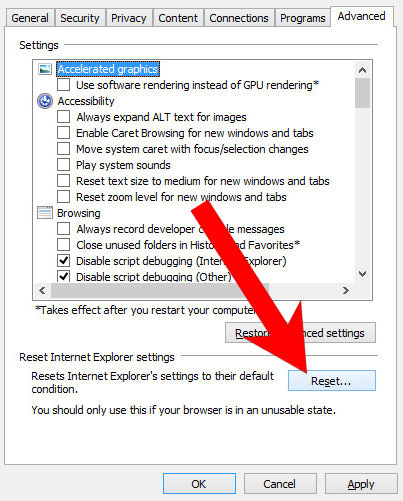

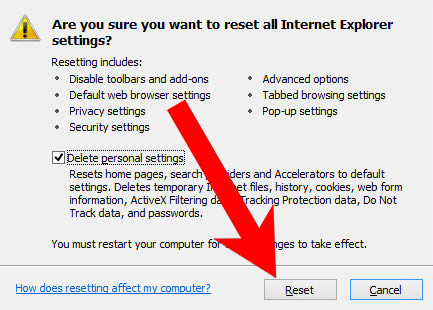

d) Restablecer Internet Explorer

- Abra Internet Explorer y presione el icono de engranaje.

- Opciones de Internet → pestaña Avanzado.

- En la parte inferior, verá un botón Restablecer. Presione eso.

- En la ventana que aparece, marque la casilla que dice Eliminar configuración personal.

- Presione Reset.

- Haga clic en Aceptar para salir de la ventana.

- Reinicia tu navegador.

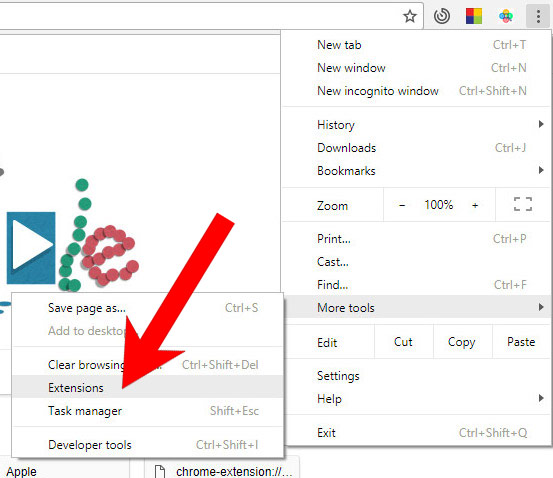

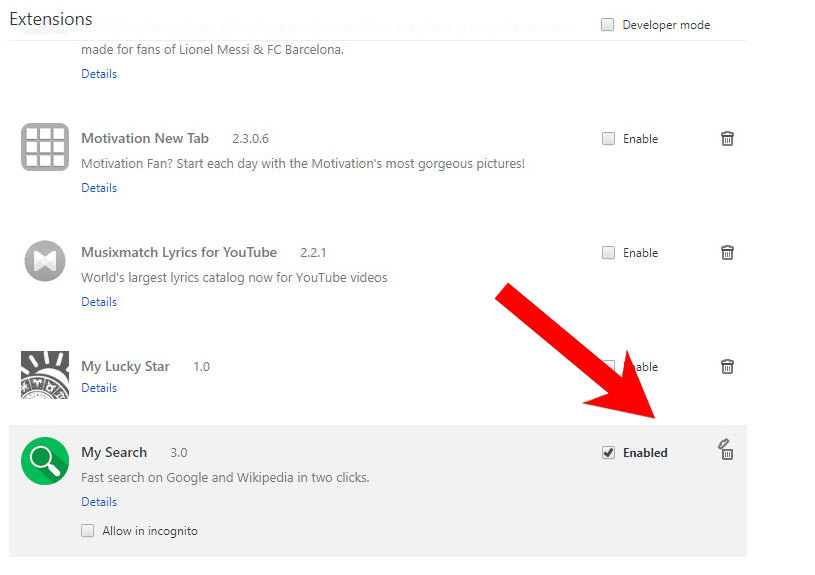

e) Quitar from your de Google Chrome

- Abra Google Chrome y presione el ícono de menú a la derecha, junto al campo URL.

- Elija Más herramientas y extensiones.

- Elimine las extensiones sospechosas haciendo clic en el icono de la Papelera junto a ellas.

- Si no está seguro acerca de una extensión, puede desactivarla desmarcando la casilla que dice Activado. Si luego decide conservarlo, simplemente vuelva a marcar la casilla.

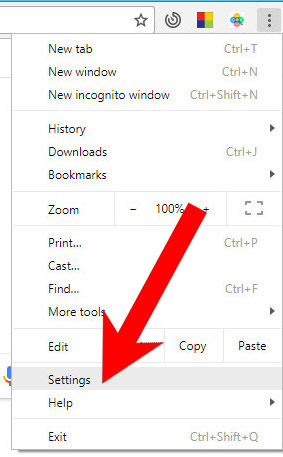

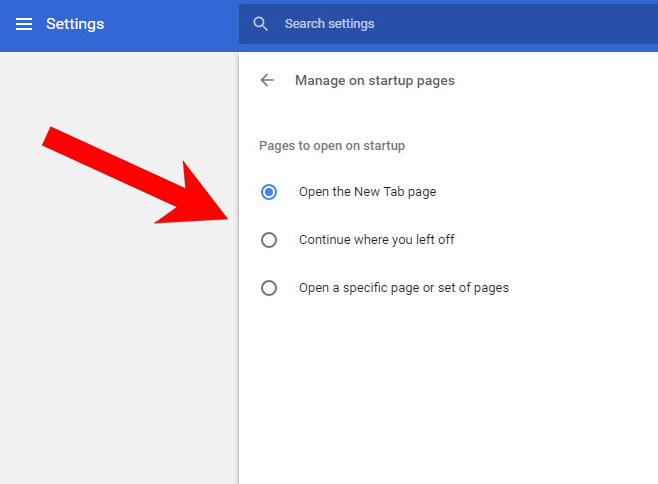

f) Restaura tu página de inicio en Google Chrome

- Abra Google Chrome y presione el ícono de menú a la derecha, junto al campo URL.

- Elija Configuración.

- En la ventana que aparece, en Al inicio, habrá una opción Establecer páginas. Presione en eso.

- Elimina el sitio web configurado y escribe el que prefieras como página de inicio. Presiona OK.

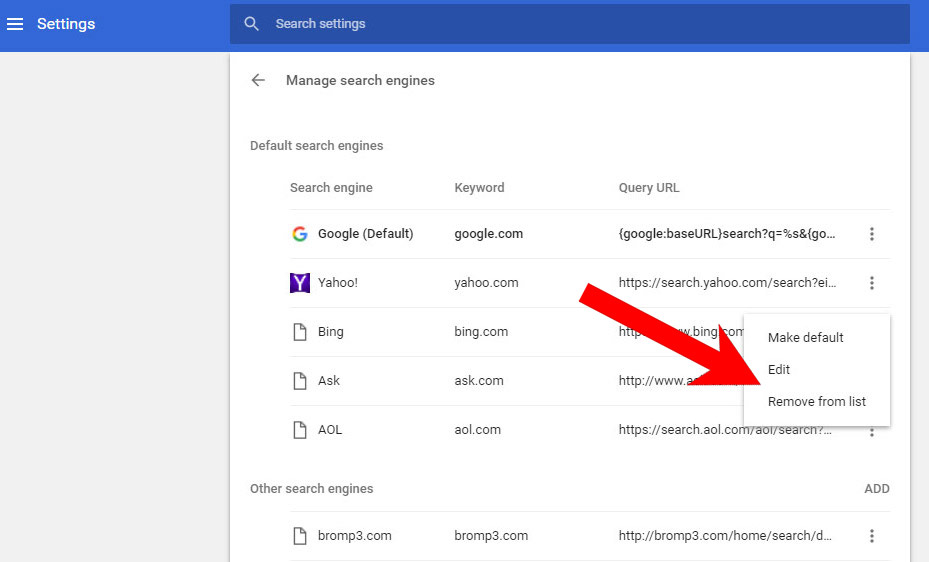

- En Configuración, en Búsqueda, hay una opción Administrar motores de búsqueda. Seleccione eso.

- Elimina todos los motores de búsqueda excepto el que quieras usar. Haz clic en Listo.

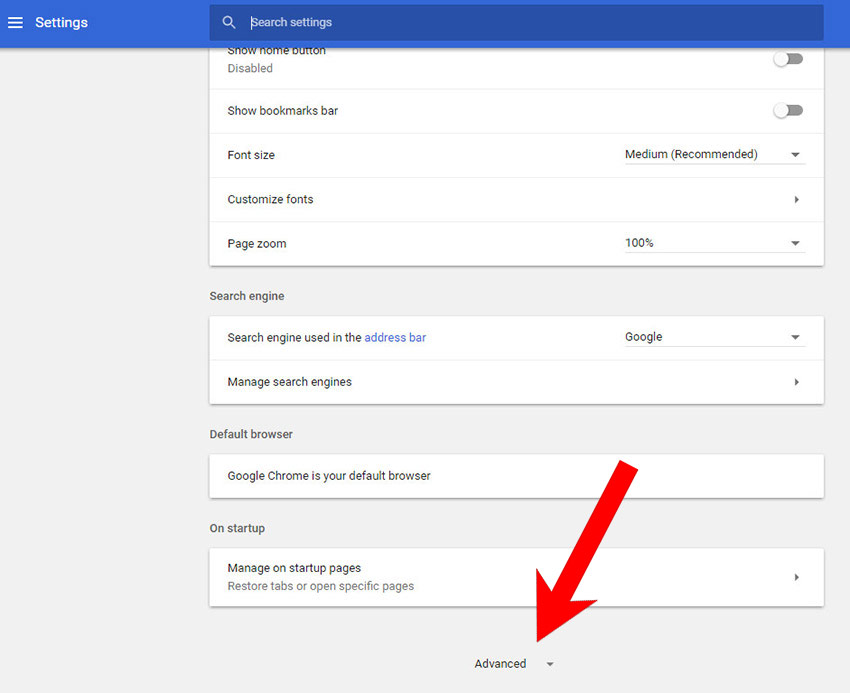

g) Restablecer Google Chrome

- Abra Google Chrome y presione el ícono de menú a la derecha, junto al campo URL.

- Elija Configuración.

- Desplácese hacia abajo y presione Mostrar configuración avanzada.

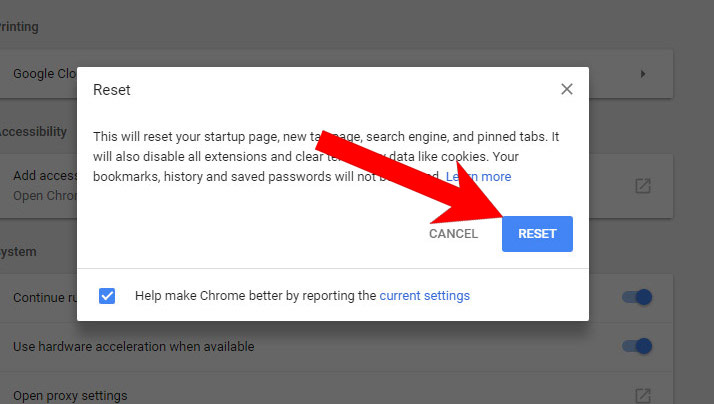

- Busque y presione el botón Restablecer.

- En la ventana de confirmación que aparece, presione Restablecer.

h) Eliminar from your de Mozilla Firefox

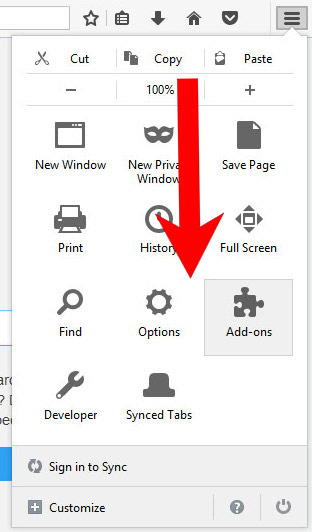

- Abra Mozilla Firefox y acceda al menú haciendo clic en las tres barras a la derecha de la pantalla.

- Seleccione Complementos.

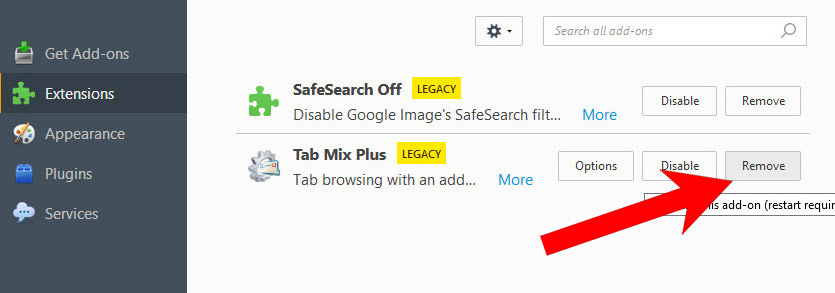

- Seleccione la pestaña Extensiones y elimine todas las extensiones cuestionables.

- Si no está seguro de una extensión, puede desactivarla haciendo clic en Desactivar. Si luego decide conservarlo, simplemente presione Activar.

i) Restaura tu página de inicio en Mozilla Firefox

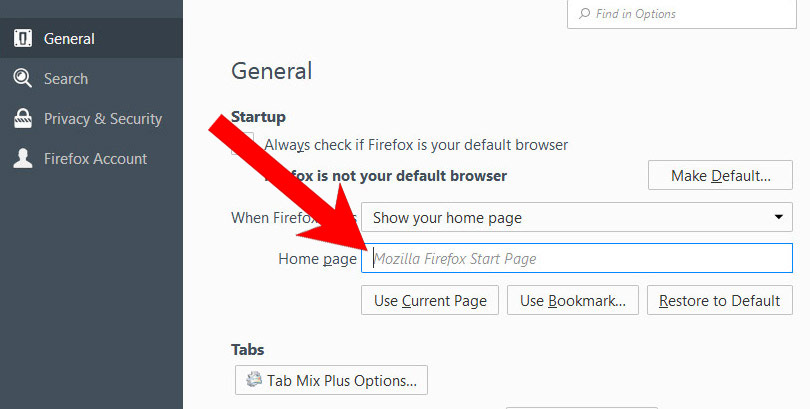

- Abra Mozilla Firefox y acceda al menú haciendo clic en las tres barras en el lado derecho de la pantalla.

- Seleccione opciones.

- En General, haga clic en Restaurar a los valores predeterminados debajo del campo Página de inicio.

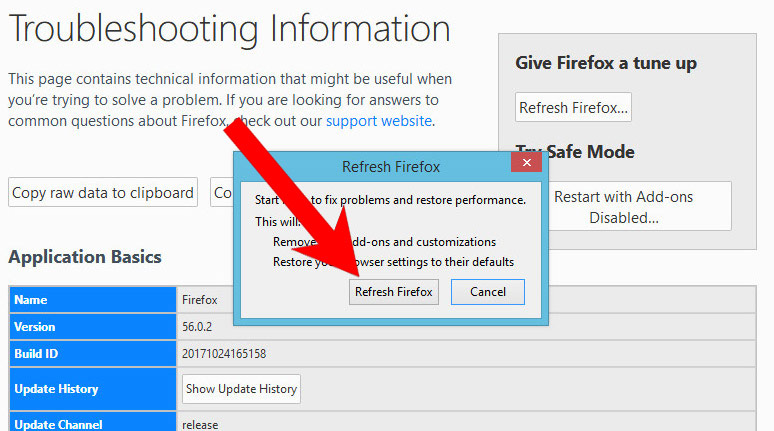

j) Restablecer Mozilla Firefox

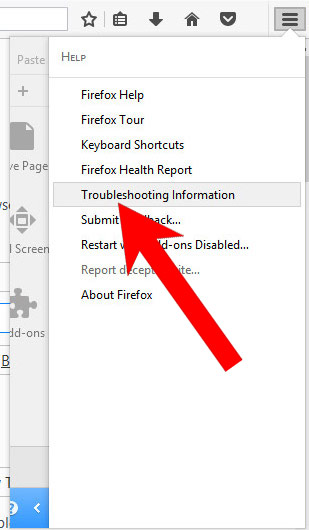

- Abra Mozilla Firefox y acceda al menú haciendo clic en las tres barras a la derecha de la pantalla.

- Presione el signo de interrogación en la parte inferior del menú.

- Seleccione Información de solución de problemas.

- Seleccione la opción Actualizar Firefox.

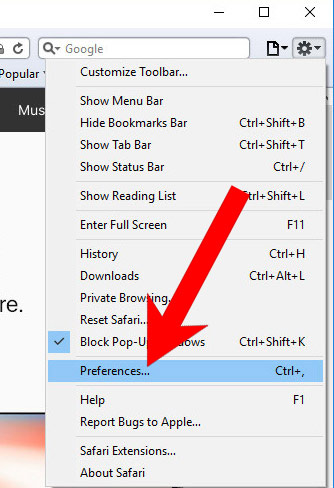

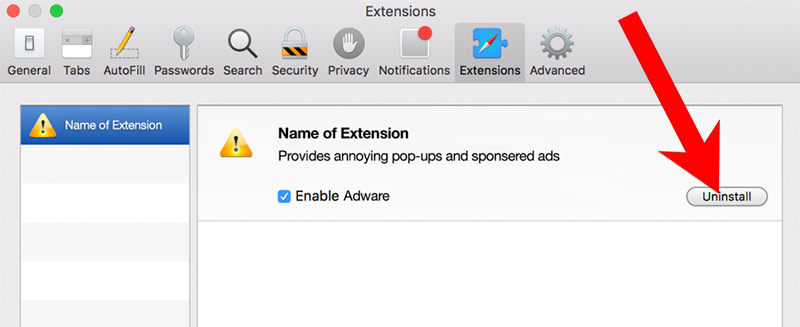

k) Quitar from your de Safari (para Mac)

- Abre Safari.

- Seleccione Preferencias (se puede acceder presionando Safari en la parte superior de la pantalla).

- Elija la pestaña Extensiones.

- Desinstale todas las extensiones cuestionables.

- Si no está seguro acerca de una extensión, puede desactivarla desmarcando la casilla que dice Activado. Si luego decide conservarlo, simplemente vuelva a marcar la casilla.

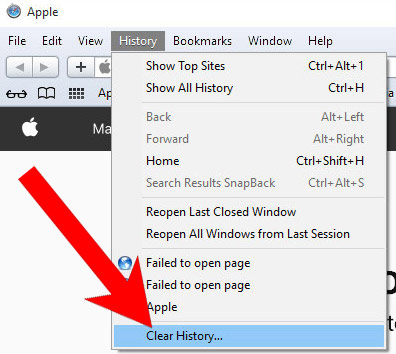

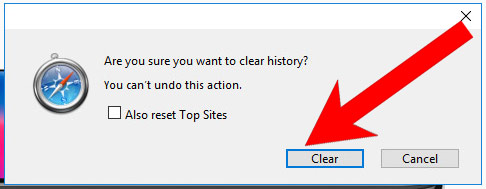

l) Restablecer Safari

Si está utilizando las versiones de Yosemite, El Capitan o Sierra, la opción para restablecer Safari con un clic no está disponible. Por lo tanto, tendrá que borrar el historial y vaciar las cachés en pasos separados.- Abre Safari.

- Seleccione Borrar historial (se puede acceder presionando en Safari en la parte superior de la pantalla).

- Elija desde qué hora desea eliminar el historial y presione Borrar historial.

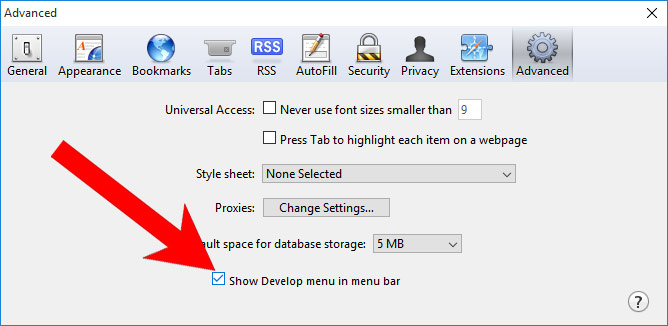

- Presiona Safari en la parte superior de la pantalla y selecciona Preferencias.

- Seleccione la pestaña Avanzado y marque la casilla junto a Mostrar menú Desarrollar en la barra de menú.

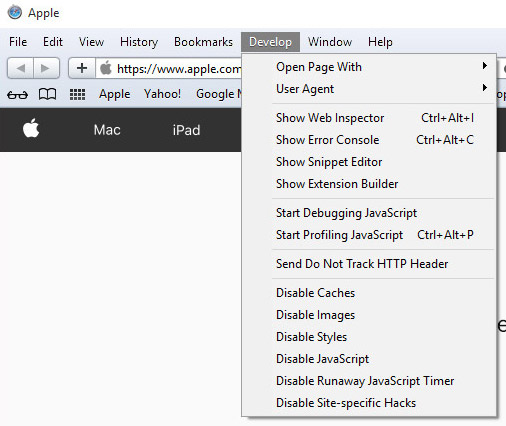

- Seleccione Desarrollar (en la barra de menú en la parte superior de la pantalla).

- Presione Vaciar cachés.