*A fonte da reivindicação SH pode removê-la.

I hacked your device

“I hacked your device” é um malware que é categorizado por especialistas em segurança como um vírus cavalo de Tróia. “I hacked your device” vem infectando um número crescente de usuários ultimamente e é importante que você verifique seu sistema em busca dessa ameaça se tiver motivos para acreditar que também foi contaminado.

Ameaças extremamente sorrateiras, como ransomware, spyware e cavalos de Troia, estão constantemente à espreita em vários locais da Web e um clique errado pode facilmente colocar um vírus desagradável em seu computador antes mesmo de você perceber. É por isso que é preciso ter muito cuidado ao interagir com o conteúdo da web e tomar medidas extras para detectar e remover malware de suas máquinas a tempo.

Muitos de nossos usuários nos informaram sobre um spam de e-mail em andamento com a seguinte mensagem:

Download ferramenta de remoçãoremover I hacked your deviceI hacked your device, porque enviei esta mensagem da sua conta.

Se você já alterou sua senha, meu malware a interceptará todas as vezes.

Você pode não me conhecer e provavelmente está se perguntando por que está recebendo este e-mail, certo?

Na verdade, postei um programa malicioso em adultos (pornografia) de alguns sites, e você sabe que visitou esses sites para curtir

(Você sabe o que eu quero dizer).

Enquanto você assistia a videoclipes,

meu trojan começou a funcionar como um RDP (área de trabalho remota) com um keylogger que me dava acesso à sua tela e também a uma webcam.

Imediatamente depois disso, meu programa reuniu todos os seus contatos do messenger, redes sociais e também por e-mail.

O que eu fiz?

Fiz um vídeo em tela dupla.

A primeira parte mostra o vídeo que você assistiu (você tem bom gosto, sim… mas estranho para mim e outras pessoas normais),

e a segunda parte mostra a gravação da sua webcam.

Bem, acho que $ 671 (dólares americanos) é um preço justo para o nosso pequeno segredo.

Você fará um pagamento em bitcoin (se não souber, procure “como comprar bitcoins” no Google).

Endereço BTC: 1GjZSJnpU4AfTS8vmre6rx7eQgeMUq8VYr

(Isso diferencia maiúsculas de minúsculas, copie e cole)

Você tem 2 dias (48 horas) para pagar. (Tenho um código especial e, no momento, sei que você leu este e-mail).

Se eu não conseguir bitcoins, enviarei seu vídeo para todos os seus contatos, incluindo familiares, colegas, etc.

No entanto, se eu for pago, destruirei imediatamente o vídeo e meu trojan também será destruído.

Se você quiser obter provas, responda “Sim!” e reenvie esta carta para você mesmo.

E com certeza enviarei seu vídeo para seus 19 contatos.

Esta é uma oferta não negociável, portanto, não desperdice meu tempo pessoal e de outras pessoas respondendo a este e-mail.

Download ferramenta de remoçãoremover I hacked your device

Infelizmente, existem algumas infecções muito furtivas que usam táticas avançadas, como enviar spam e e-mails de golpe de Bitcoin de phishing aos usuários para enganá-los e não importa o quão cuidadoso você seja, sempre há uma chance de ser comprometido sem ter ideia sobre isso.

Neste post, vamos falar sobre uma dessas ameaças que tem o nome de “I hacked your device” e é um representante da categoria Cavalo de Tróia. De acordo com informações de pesquisadores de segurança, “I hacked your device” é uma ameaça que usa principalmente e-mails de spam para se espalhar pela web. É por isso que pode estar relacionado a um esquema de e-mail viral que usa phishing e mensagens de spam enganosas para chantagear suas vítimas.

As vítimas desse golpe de Bitcoin geralmente recebem um e-mail de um hacker autoproclamado que afirma que seu computador foi contaminado por um cavalo de Tróia que está inativo no sistema e aguarda comandos para danificar todo o sistema operacional. O bandido exige que um resgate seja pago a uma carteira Bitcoin específica, ameaçando que, se nenhum pagamento for liberado em um curto período de tempo, eles usarão o malware oculto para fazer algo ruim ao computador ou aos dados nele contidos. . As ameaças na mensagem podem variar muito, mas a premissa geral segue essa agenda básica de chantagem

O que fazer se você foi alvo desta campanha fraudulenta

Se você está nesta página, provavelmente recebeu recentemente um e-mail com conteúdo semelhante e deve estar se perguntando o que fazer a seguir. Felizmente, porém, os pesquisadores de segurança dizem que, na maioria dos casos, as mensagens de phishing do Bitcoin por e-mail não passam de um blefe usado por pessoas com agendas maliciosas como meio de extorquir dinheiro rápido dos usuários da web visados. Não há nenhuma razão real para acreditar nas declarações feitas em tais e-mails, a menos que você realmente tenha malware dentro do seu sistema.

Dito isto, é uma boa ideia verificar todo o seu PC com uma ferramenta confiável de remoção de malware (se você não tiver uma, pode usar a ferramenta incluída no guia abaixo) porque, às vezes, além de enganar os usuários da web para pagar um resgate, esses golpes podem ser usados como transmissores de ameaças como “I hacked your device”. É por isso que, especialmente se você interagiu com as mensagens de chantagem que enviaram spam para sua caixa de entrada de e-mail, é melhor realizar uma verificação completa do sistema em busca de invasores potencialmente desconhecidos e remover qualquer coisa que pareça suspeita.

Caso a verificação detecte uma ameaça chamada “I hacked your device” em seu computador, você deve saber que pode usar as instruções no guia de remoção abaixo para localizar e remover rapidamente esse cavalo de Tróia desagradável antes que ele consiga causar qualquer dano.

Aprenda a remover I hacked your device do seu computador

- Passo 1. Remoção I hacked your device do Windows

- Passo 2. Exclua I hacked your device dos navegadores

Passo 1. Remoção I hacked your device do Windows

a) Windows 7 / XP

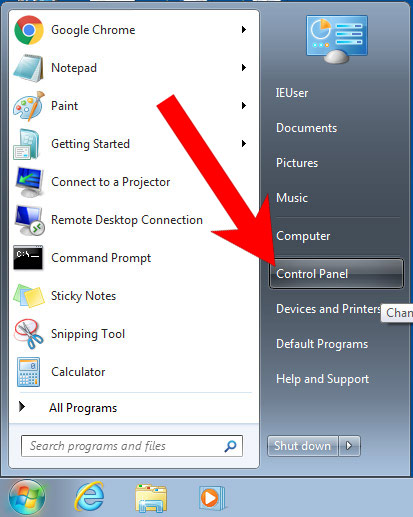

- Pressione o ícone Iniciar.

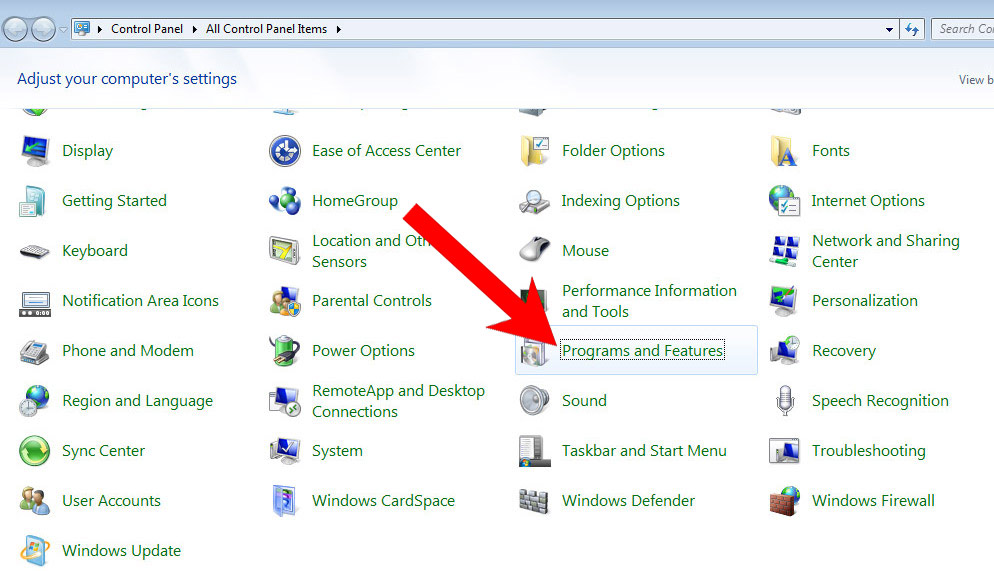

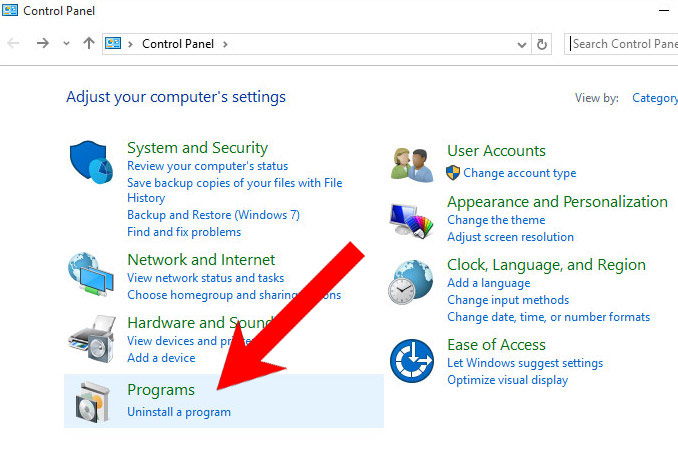

- Painel de controle → Programas e recursos.

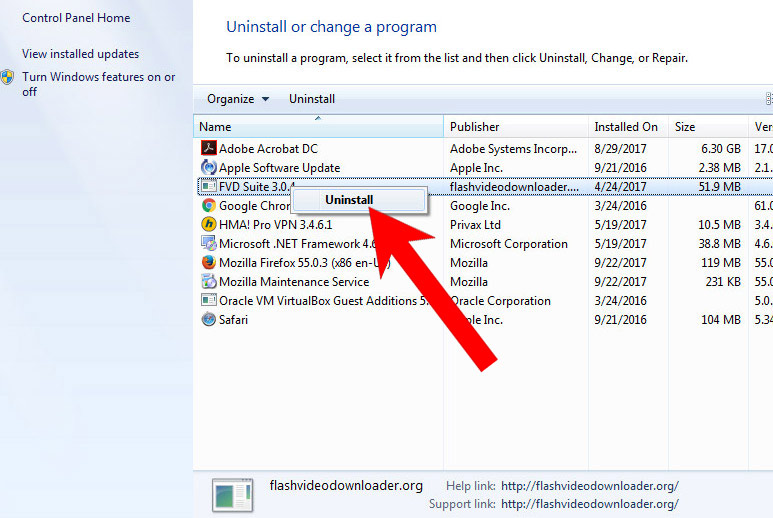

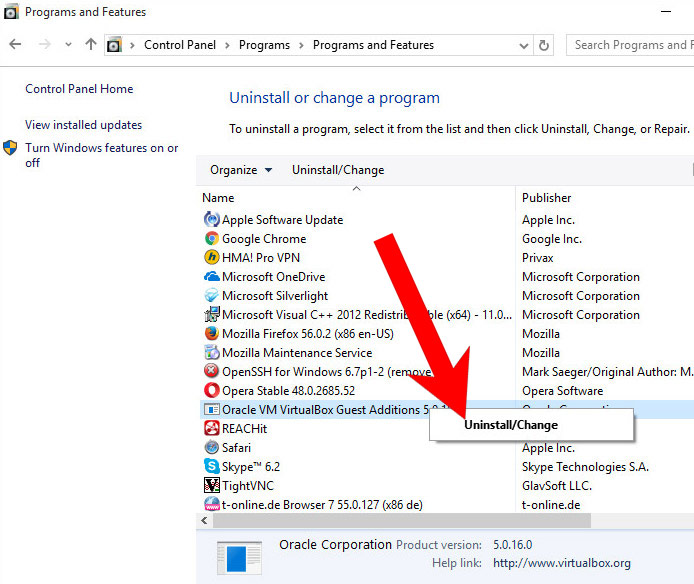

- Encontre o programa que deseja excluir e pressione Desinstalar.

b) Windows 8

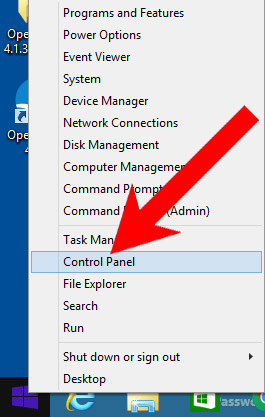

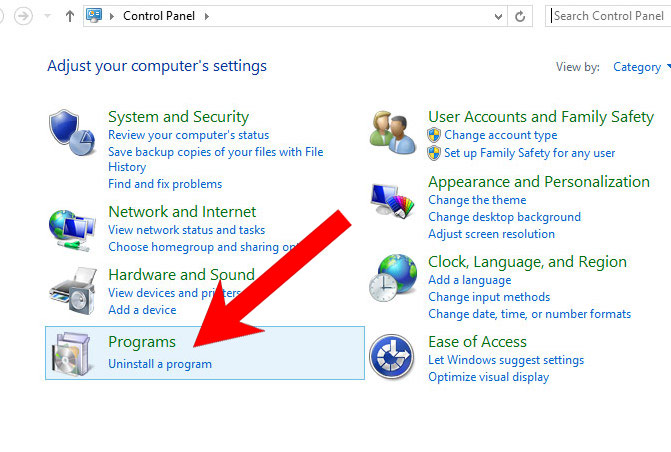

- Clique com o botão direito no ícone iniciar (canto esquerdo inferior).

- Selecione Painel de controle.

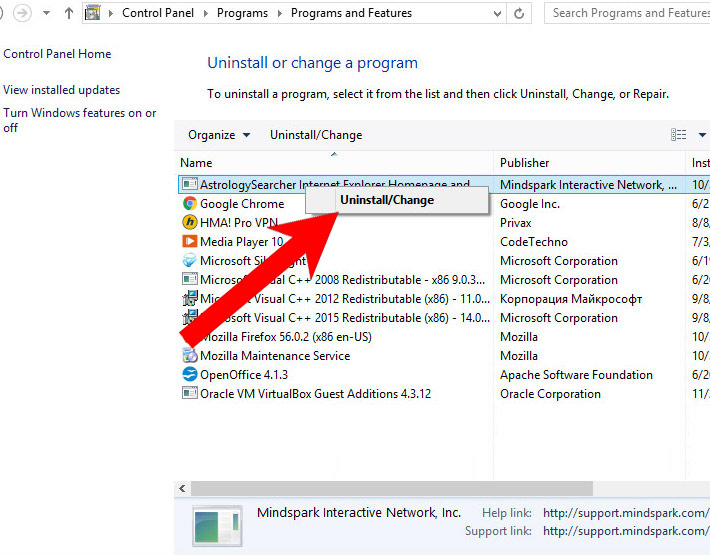

- Clique em Programas e recursos.

- Encontre e remova todos os programas indesejados.

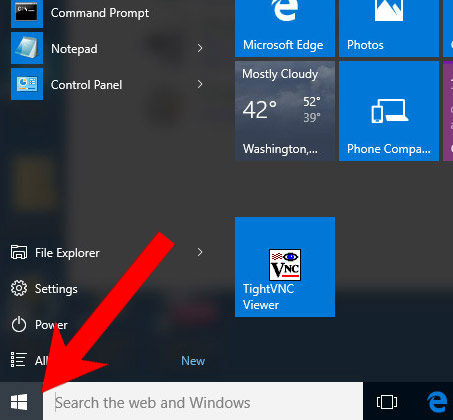

c) Windows 10

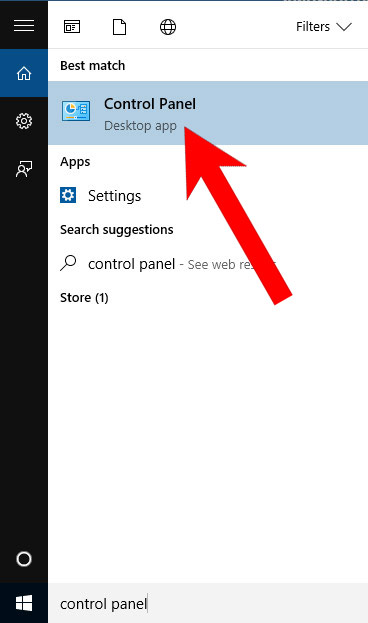

- Abra o menu Iniciar e clique na lupa (ao lado do botão desligar).

- Digite no painel de controle.

- Painel de controle → Programas e recursos.

- Encontre e remova todos os programas indesejados.

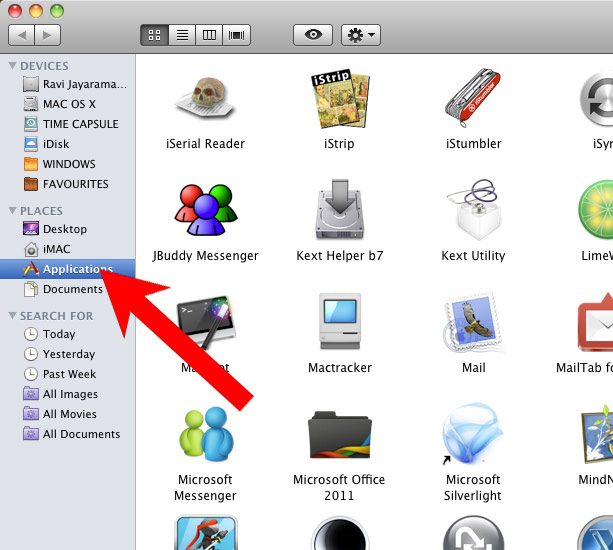

d) Mac OS X

- Abra o Finder e pressione Aplicativos.

- Verifique todos os programas suspeitos dos quais deseja se livrar.

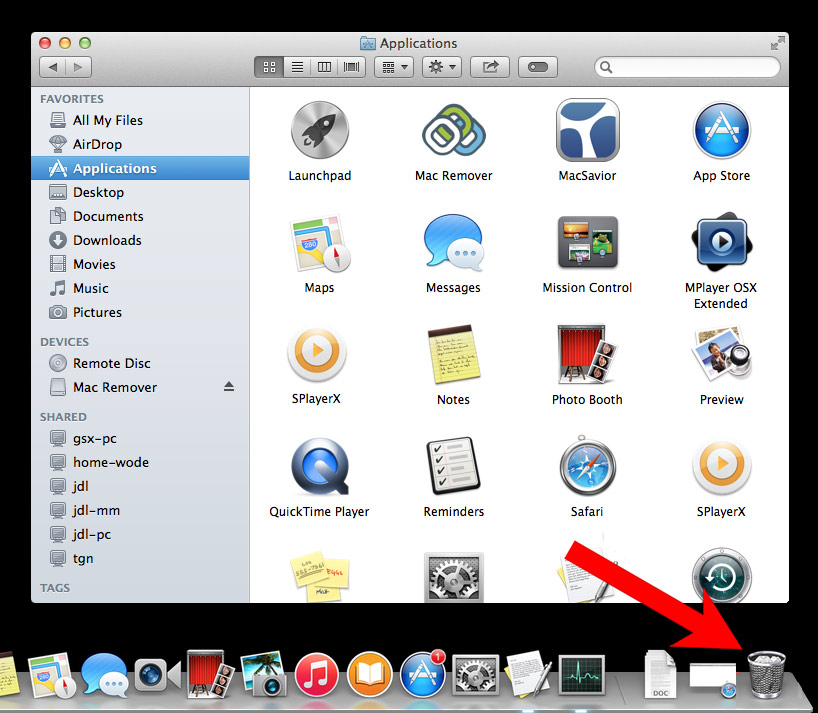

- Arraste-os para o ícone da lixeira em seu dock (como alternativa, clique com o botão direito no programa e pressione Mover para a lixeira).

- Depois de mover todos os programas indesejados, clique com o botão direito do mouse no ícone da lixeira e selecione Esvaziar Lixeira.

Passo 2. Exclua I hacked your device dos navegadores

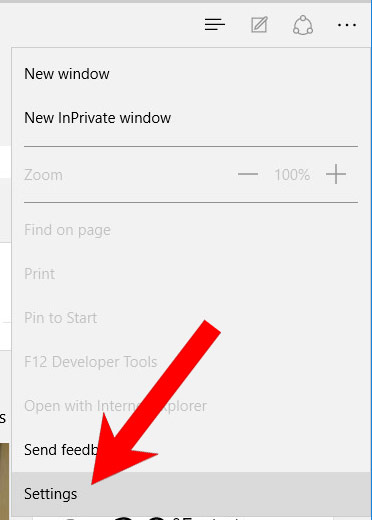

a) Remova I hacked your device do Microsoft Edge

Redefinir o Microsoft Edge (Método 1)

- Abra o Microsoft Edge.

- Pressione Mais localizado no canto superior direito da tela (os três pontos).

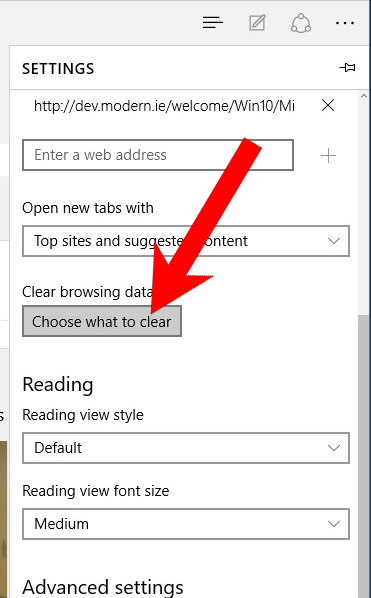

- Configurações → Escolha o que limpar.

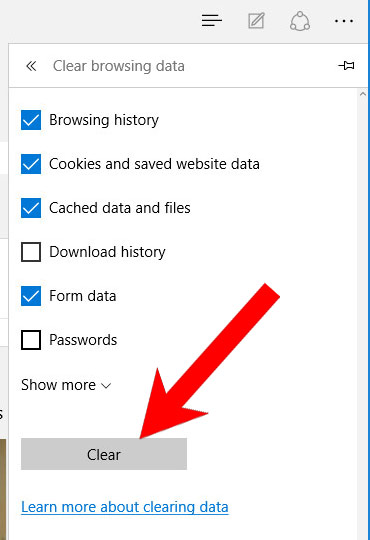

- Marque as caixas dos itens que deseja remover e pressione Limpar.

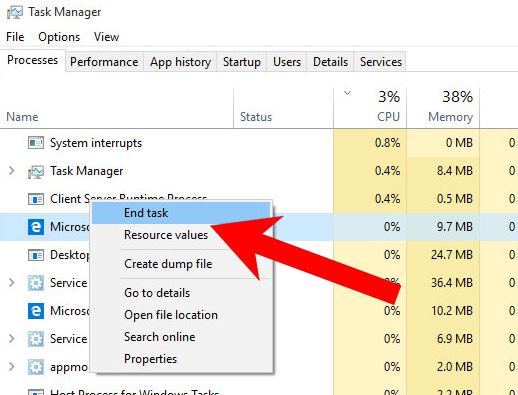

- Pressione Ctrl + Alt + Delete juntos.

- Escolha o Gerenciador de tarefas.

- Na guia Processos, localize o processo do Microsoft Edge, clique com o botão direito nele e pressione Ir para detalhes (ou Mais detalhes se Ir para detalhes não estiver disponível).

- Clique com o botão direito em todos os processos do Microsoft Edge e escolha Finalizar tarefa.

(Método 2)

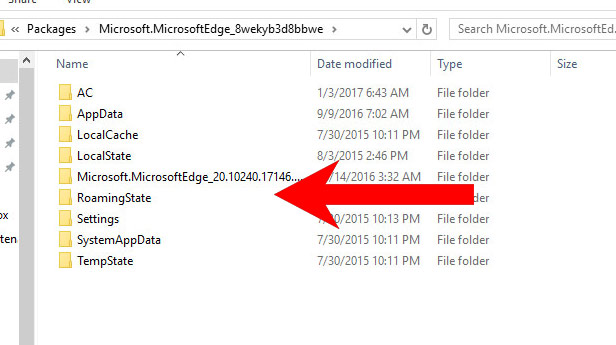

Antes de prosseguir com este método, faça backup de seus dados.- Vá para C: Usuários % nome de usuário% AppData Local Packages Microsoft.MicrosoftEdge_xxxxxxxxxx.

- Selecione todas as pastas, clique com o botão direito nelas e pressione Delete.

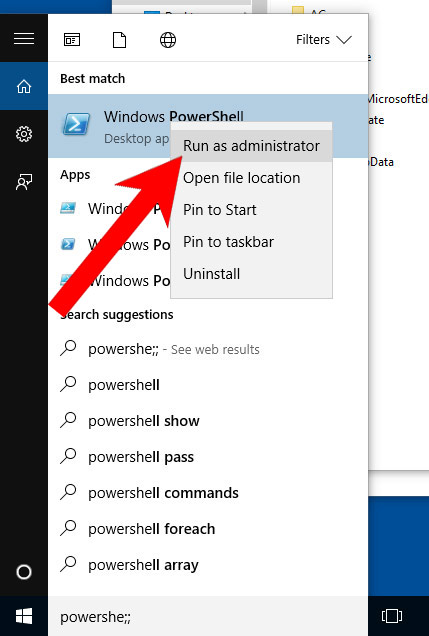

- Pressione o botão Iniciar e digite Windows PowerShell na caixa de pesquisa.

- Clique com o botão direito no resultado e selecione Executar como administrador.

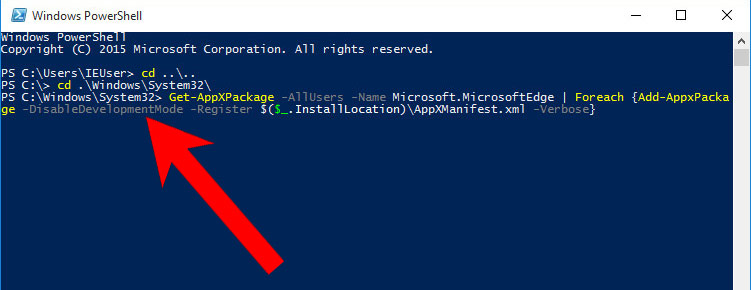

- Em Administrador: Windows PowerShell, cole

Get-AppXPackage -AllUsers -Name Microsoft.MicrosoftEdge | Foreach {Add-AppxPackage -DisableDevelopmentMode -Register $ ($ _. InstallLocation) AppXManifest.xml -Verbose}

em PS C: WINDOWS system32> e toque em Enter.

- O problema deve ser resolvido agora.

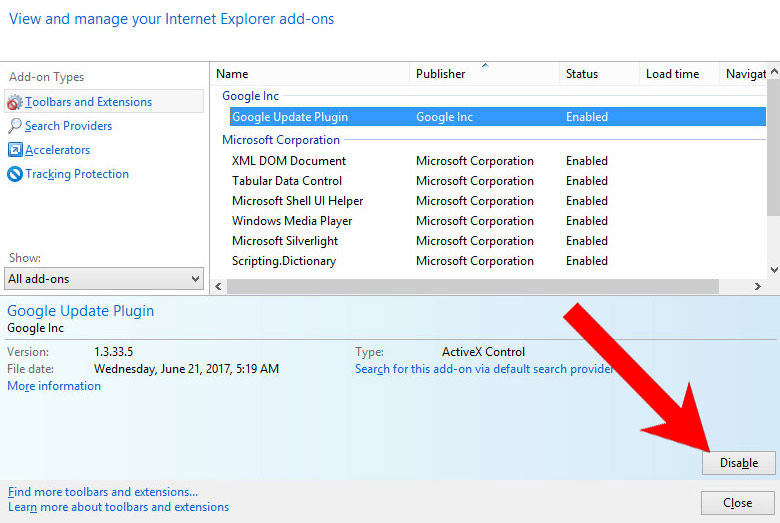

b) Remova I hacked your device de Internet Explorer

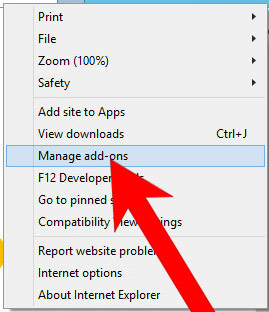

- Abra Internet Explorer e pressione o ícone de engrenagem.

- Selecione Gerenciar complementos e, em seguida, Barras de ferramentas e extensões.

- Encontre e desative todas as extensões suspeitas.

- Feche a janela.

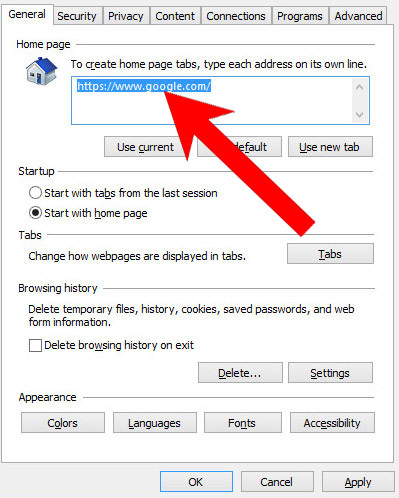

c) Restaure sua página inicial em Internet Explorer

- Abra Internet Explorer e pressione o ícone de engrenagem.

- Opções da Internet → guia Geral. Exclua o URL da página inicial e digite o seu preferido.

- Pressione Aplicar.

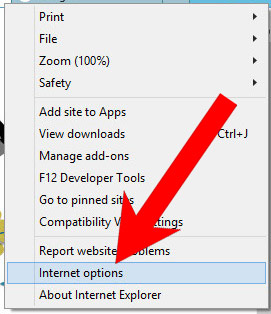

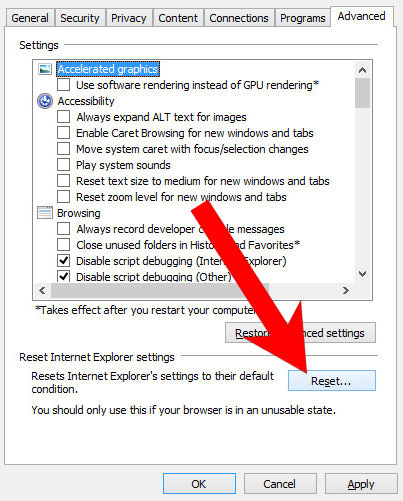

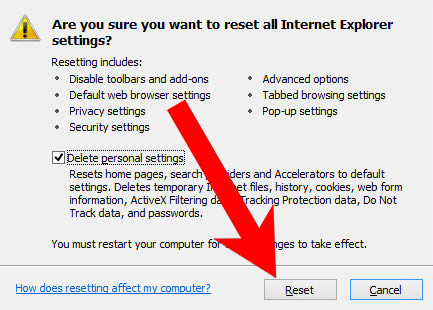

d) Reiniciar Internet Explorer

- Abra Internet Explorer e pressione o ícone de engrenagem.

- Opções da Internet → guia Avançado.

- Na parte inferior, você verá um botão Reset. Pressione isso.

- Na janela que aparece, marque a caixa que diz Excluir configurações pessoais.

- Pressione Reiniciar.

- Clique em OK para sair da janela.

- Reinicie seu navegador.

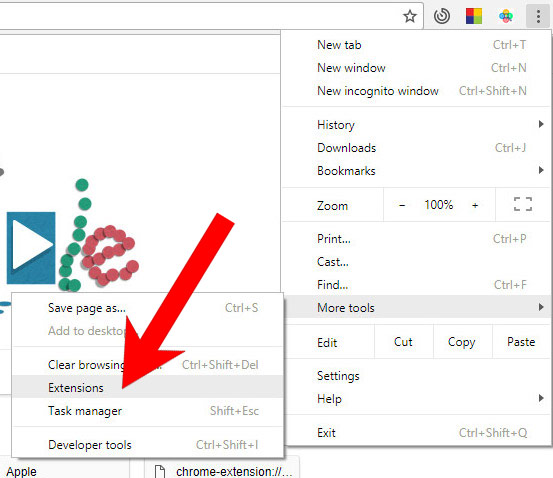

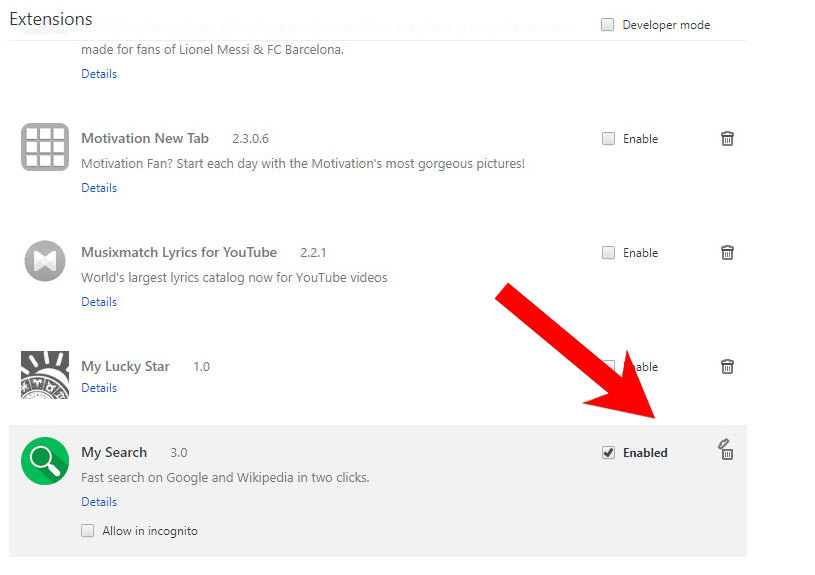

e) Remova I hacked your device de Google Chrome

- Abra Google Chrome e pressione o ícone de menu à direita, próximo ao campo URL.

- Escolha mais ferramentas e extensões.

- Remova extensões suspeitas clicando no ícone Lixeira ao lado delas.

- Se não tiver certeza sobre uma extensão, você pode desativá-la desmarcando a caixa que diz Ativada. Se você decidir mantê-lo posteriormente, basta marcar a caixa novamente.

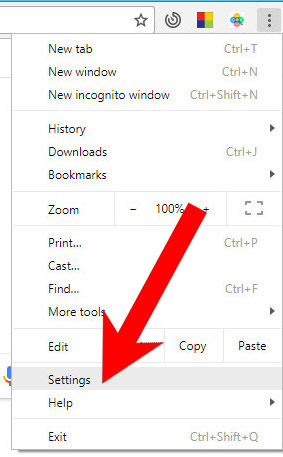

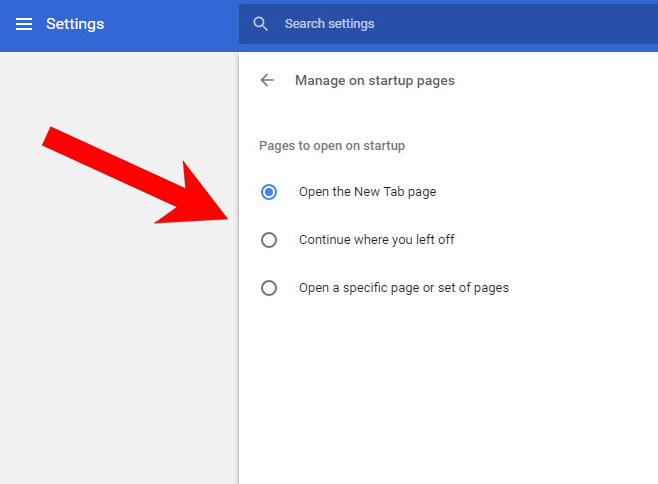

f) Restaure sua página inicial em Google Chrome

- Abra Google Chrome e pressione o ícone de menu à direita, próximo ao campo URL.

- Escolha Configurações.

- Na janela que aparece, em Na inicialização, haverá uma opção Definir páginas. Pressione nisso.

- Remova o site definido e digite aquele que você preferir como sua página inicial. Pressione OK.

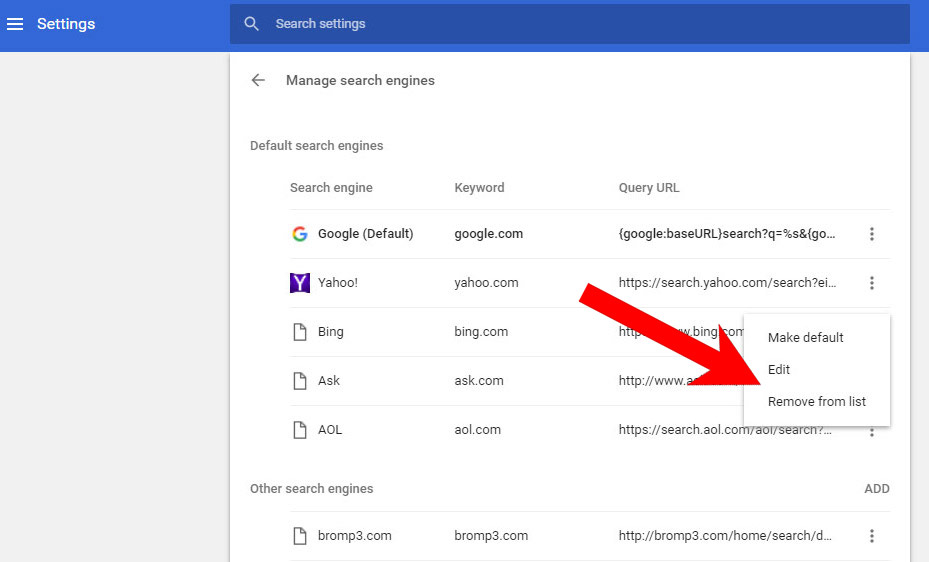

- Em Configurações, em Pesquisar, há uma opção Gerenciar mecanismos de pesquisa. Selecione isso.

- Remova todos os mecanismos de pesquisa, exceto aquele que você deseja usar. Clique em Concluído.

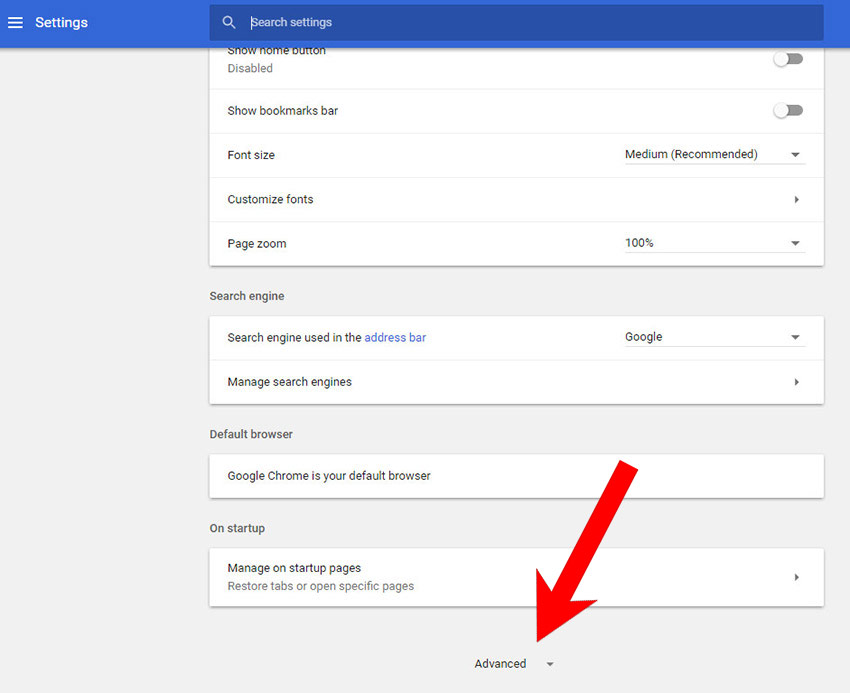

g) Reiniciar Google Chrome

- Abra Google Chrome e pressione o ícone de menu à direita, próximo ao campo URL.

- Escolha Configurações.

- Role para baixo e pressione Mostrar configurações avançadas.

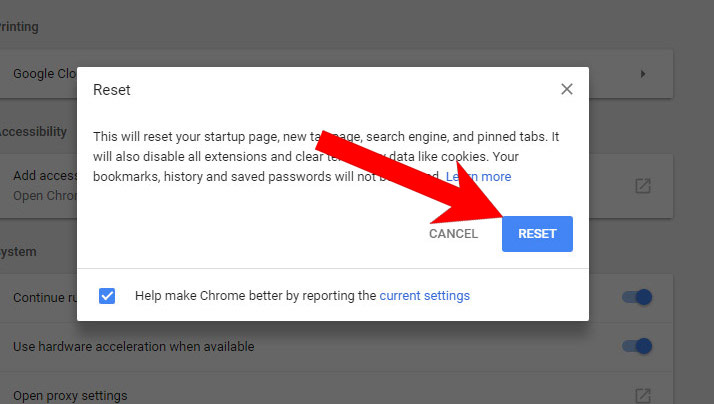

- Encontre e pressione o botão Reiniciar.

- Na janela de confirmação que aparece, pressione Reiniciar.

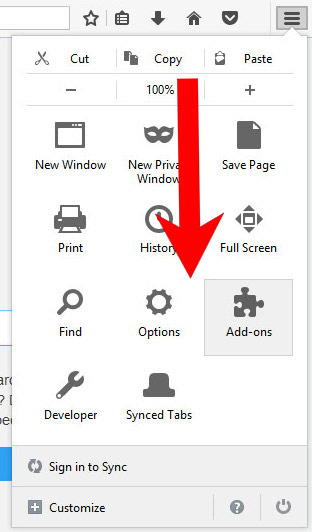

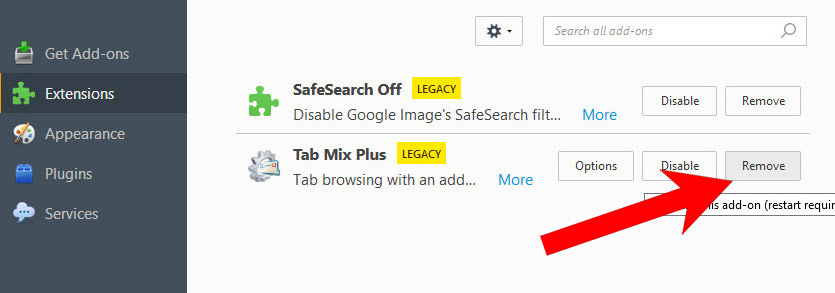

h) Remova I hacked your device do Mozilla Firefox

- Abra o Mozilla Firefox e acesse o menu clicando nas três barras à direita da tela.

- Selecione Add-ons.

- Selecione a guia Extensões e remova todas as extensões questionáveis.

- Se não tiver certeza sobre uma extensão, você pode desativá-la clicando em Desativar. Se mais tarde você decidir mantê-lo, simplesmente pressione Ativar.

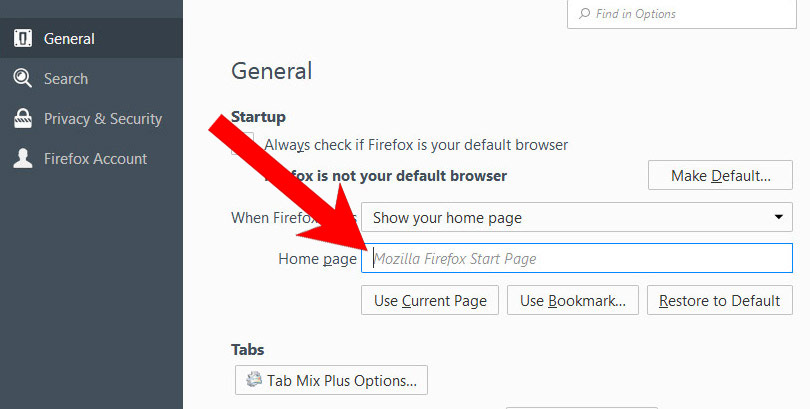

i) Restaure sua página inicial no Mozilla Firefox

- Abra o Mozilla Firefox e acesse o menu clicando nas três barras à direita da tela.

- Selecione as opções.

- Em geral, clique em Restaurar para o padrão abaixo do campo Página inicial.

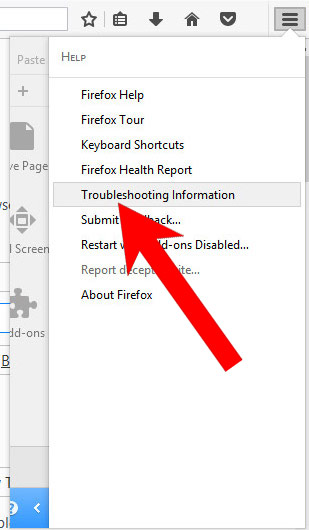

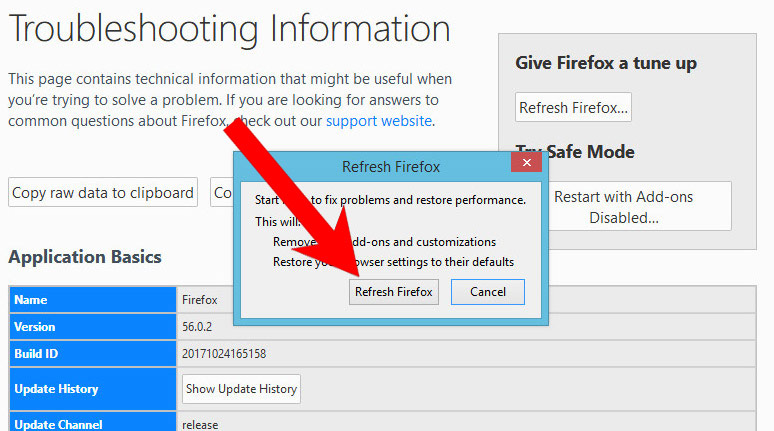

j) Reiniciar Mozilla Firefox

- Abra o Mozilla Firefox e acesse o menu clicando nas três barras à direita da tela.

- Pressione o ponto de interrogação na parte inferior do menu.

- Selecione Informações para solução de problemas.

- Selecione a opção Atualizar Firefox.

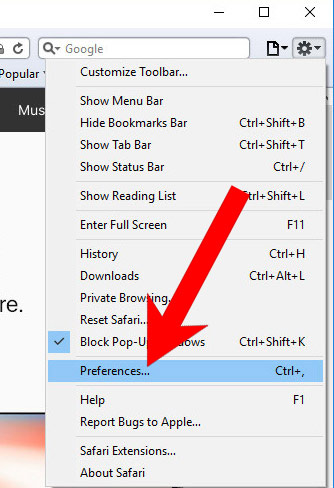

k) Remova I hacked your device do Safari (para Mac)

- Abra o Safari.

- Selecione Preferências (pode ser acessado pressionando Safari na parte superior da tela).

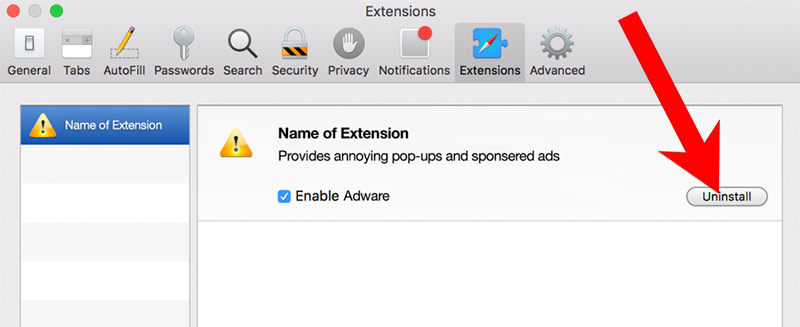

- Escolha a guia Extensões.

- Desinstale todas as extensões questionáveis.

- Se não tiver certeza sobre uma extensão, você pode desativá-la desmarcando a caixa que diz Ativada. Se você decidir mantê-lo posteriormente, basta marcar a caixa novamente.

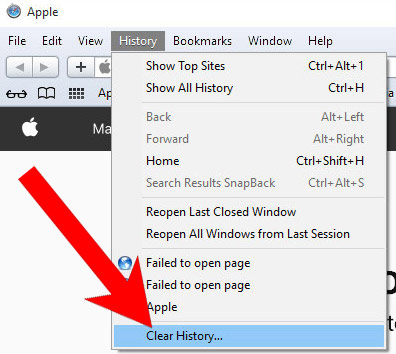

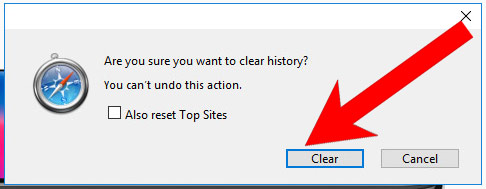

l) Reiniciar Safari

Se você estiver usando as versões Yosemite, El Capitan ou Sierra, a opção de redefinir o Safari com um clique não está disponível. Portanto, você terá que limpar o histórico e esvaziar os caches em etapas separadas.- Abra o Safari.

- Selecione Limpar histórico (pode ser acessado pressionando Safari na parte superior da tela).

- Escolha a que horas deseja que o histórico seja excluído e pressione Limpar histórico.

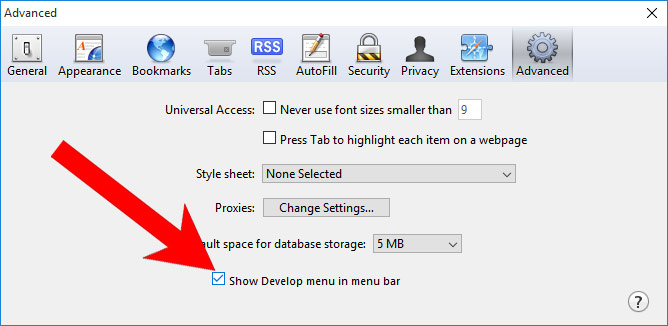

- Pressione Safari na parte superior da tela e selecione Preferências.

- Selecione a guia Avançado e marque a caixa ao lado de Mostrar menu Revelação na barra de menus.

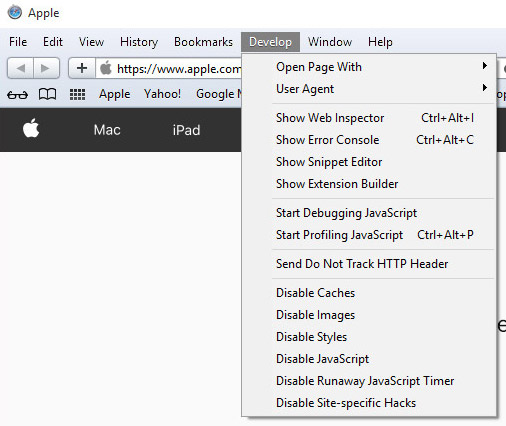

- Selecione Desenvolver (na barra de menus na parte superior da tela).

- Pressione Esvaziar caches.