O que é “I Managed To Install A Spyware”?

O golpe “I Managed To Install A Spyware” envolve fraudadores enviando e-mails alarmantes alegando ter infectado seu dispositivo com spyware. Esses e-mails geralmente alegam que o golpista obteve imagens de vídeo comprometedoras ao acessar sua webcam e exige pagamento, normalmente em Bitcoin, para impedir a distribuição das imagens. É crucial compreender que estas afirmações são infundadas, concebidas para explorar o medo para obter ganhos financeiros.

Alguns de nossos usuários relataram um golpe de e-mail “I Managed To Install A Spyware” que receberam, com a seguinte mensagem:

Olá, meu amigo pervertido,

Infelizmente, o fato de nossos caminhos terem se cruzado não significa nada de bom para você.

Tenho boas e más notícias.

Vou começar com as más notícias.Enquanto você navegava em sites pornográficos, spyware I Managed To Install A usando seu navegador.

Download ferramenta de remoçãoremover I Managed To Install A

Ele obteve acesso à sua webcam, ao histórico do navegador e a todos os seus dispositivos, não apenas ao seu computador.Isso por si só não seria um problema se eu não estivesse particularmente interessado no seu amor pelo gênero muito controverso da pornografia.

Você sabe o que eu quero dizer. Salvei uma cópia de backup da sua webcam e das gravações da tela enquanto você se masturba assistindo a esses vídeos.

O vídeo da esquerda mostra uma gravação da sua tela com o clipe, enquanto o da direita mostra em tempo real.Não há necessidade de sentir pena de si mesmo ou me culpar pela situação – a culpa aqui é somente sua, porque se você olhar para um abismo escuro por muito tempo,

esta escuridão eventualmente baterá à sua porta.

Você deveria até ser grato ao destino por ter sido eu o único que descobriu sua obsessão doentia e não seus amigos, familiares e colegas.E é aqui que chego à essência da minha mensagem – posso organizá-la facilmente. Todos que você conhece, ama e estima,

todos que você passou anos construindo sua reputação como uma pessoa respeitável e honrada,

receberá uma cópia do vídeo em que você se agrada enquanto assiste a esses vídeos polêmicos.Todos os seus contatos de e-mail e mensageiros receberão esses vídeos ao mesmo tempo.

Você não terá mais nada a não ser se mudar para outra cidade, e talvez até para outro país, para se livrar do rastro do doente que estará atrás de você.

No entanto, isso também pode não ajudar. Como se costuma dizer, a Internet lembra de tudo.

Há uma boa chance de você ter que lidar com as consequências pelo resto da vida, apesar de seus esforços para limpar seu nome.Agora, como prometi, a boa notícia.

Eu tenho uma solução ganha-ganha para você e para mim.

Você recupera sua antiga vida livre e eu ganho um pequeno lucro.Você deve transferir $ 1.340 para minha carteira Bitcoin: 17aB5wwDJ6EGdz (editado)

Se você não está familiarizado com criptomoeda, é simples.

Download ferramenta de remoçãoremover I Managed To Install A

Digite “crypto exchange” no mecanismo de busca e escolha a opção que mais lhe convier.

Você pode pensar em mim como uma espécie de treinador de vida, porque se eu não aparecesse na sua vida,

você continuaria a levar o mesmo estilo de vida destrutivo de antes.

Então eu meio que fiz um favor a você, e favores nunca são gratuitos.Devo avisá-lo para não fazer algo estúpido que você possa fazer por falta de experiência, como:

; Entrando em contato com as autoridades.

De qualquer forma, não posso rastreá-lo, porque as criptomoedas são anônimas e tenho acesso a todos os seus dispositivos,

então, assim que eu perceber que você está tentando fazer algo assim, os clipes comprometedores serão tornados públicos.

; Negociando comigo respondendo a esta carta. Minhas exigências são ultimatos.

Gerei esta carta usando seu próprio cliente de e-mail, portanto é impossível entrar em contato comigo!

; Reiniciar, reinstalar o sistema ou destruir seus dispositivos não irá ajudá-lo.

Repito: tenho acesso a eles e se notar tal atividade, hasta la vista, baby.Desejo-lhe tudo de bom e principalmente livre-se de seus hábitos “interessantes”.

Então você não apenas não encontrará mais pessoas como eu, mas também poderá alcançar um novo nível de qualidade em seu autodesenvolvimento.Tchau!

PS Um pequeno conselho amigável: de agora em diante, leve mais a sério o que você faz online.

Principais características do golpe:

- Falsificação de identidade: os golpistas enviam e-mails que parecem ser do seu próprio domínio de e-mail, criando uma sensação de alarme e autenticidade.

- Conteúdo ameaçador: Os e-mails contêm ameaças de revelar supostas gravações de momentos privados, a menos que um resgate seja pago.

- Demanda por Bitcoin: Os pagamentos são exigidos em Bitcoin, explorando o anonimato da criptomoeda.

Táticas de infiltração: mito versus realidade

Muitas vítimas se perguntam como os golpistas poderiam ter acessado suas webcams. Na realidade, estas afirmações são muitas vezes inteiramente inventadas. As táticas usadas pelos golpistas incluem:

- Manipulação Psicológica: A fraude baseia-se na indução do pânico, na esperança de que o medo do constrangimento público anule o julgamento racional.

- Campanhas de e-mail em massa: Sc

os ammers enviam milhares de e-mails, apostando na probabilidade de que alguns destinatários sejam levados a acreditar que a ameaça é real, apesar de não terem nenhum spyware real ou acesso a webcams.

- Técnicas de falsificação: eles podem usar técnicas de falsificação de e-mail para fazer parecer que o e-mail vem do seu próprio endereço, explorando lacunas técnicas nos protocolos de e-mail para falsificar a identidade do remetente.

Como evitar ser vítima do golpe “I Managed To Install A Spyware”

Proteger-se contra tais golpes requer vigilância e adesão às melhores práticas de higiene digital:

- Não responda: Envolver-se com os golpistas, mesmo para recusá-los ou zombar deles, apenas confirma que seu endereço de e-mail está ativo. Ignorar o e-mail é a melhor resposta.

- Aprimore as medidas de segurança: use senhas fortes e exclusivas para cada uma de suas contas e habilite a autenticação de dois fatores sempre que possível.

- Atualize regularmente: mantenha seu sistema operacional e software antivírus atualizados para proteger contra ameaças reais de spyware.

- Cubra sua webcam: Quando não estiver em uso, cubra fisicamente sua webcam para evitar qualquer possibilidade de gravação não autorizada.

- Eduque-se: O conhecimento das táticas usadas pelos golpistas pode reduzir significativamente a probabilidade de cair em tais golpes.

Bloqueio de sites e e-mails fraudulentos de sextorção

Para se proteger ainda mais contra golpes de sextorção, você pode tomar medidas proativas para bloquear sites e e-mails fraudulentos:

- Use filtros de e-mail: a maioria dos serviços de e-mail oferece maneiras de filtrar spam ou e-mails suspeitos. Use essas ferramentas para bloquear e-mails contendo palavras-chave específicas associadas a golpes de sextorsão.

- Empregue extensões de segurança do navegador: instale extensões que bloqueiam sites de phishing conhecidos e avisam sobre links suspeitos.

- Denuncie e bloqueie golpistas: se você receber um e-mail de sextorção, denuncie-o como spam ou phishing em sua plataforma de e-mail. Isso não apenas ajuda a melhorar os algoritmos de filtragem da plataforma, mas também auxilia na proteção de outras pessoas.

- Utilize soluções de filtragem da Web: considere o uso de soluções de filtragem da Web que possam bloquear o acesso a sites maliciosos conhecidos. Essas soluções geralmente fazem parte de pacotes abrangentes de software de segurança.

- Mantenha-se informado: siga fontes confiáveis de notícias sobre segurança cibernética para se manter atualizado sobre novos golpes e ameaças. Conhecimento é poder no mundo digital.

Conclusão: Empoderamento contra ameaças digitais

O esquema de sextorção por e-mail “I Managed To Install A Spyware” e Hello My Perverted Friend, embora assustador, é um blefe projetado para explorar vulnerabilidades humanas. Compreender a natureza do golpe e empregar práticas robustas de higiene digital pode protegê-lo contra tais ameaças. Lembre-se de que o poder de permanecer seguro online está em grande parte nas suas mãos, através de um envolvimento informado e cauteloso com as tecnologias digitais. Ao implementar as medidas preventivas recomendadas e adotar uma mentalidade cética em relação a e-mails não solicitados, você pode navegar na web com confiança, sabendo que está bem protegido contra as manobras dos extorsionistas digitais.

Aprenda a remover I Managed To Install A do seu computador

- Passo 1. Remoção I Managed To Install A do Windows

- Passo 2. Exclua I Managed To Install A dos navegadores

Passo 1. Remoção I Managed To Install A do Windows

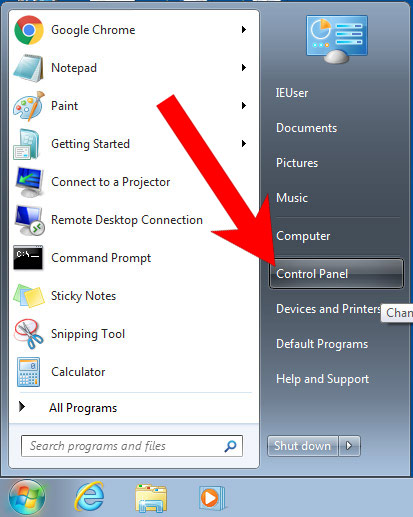

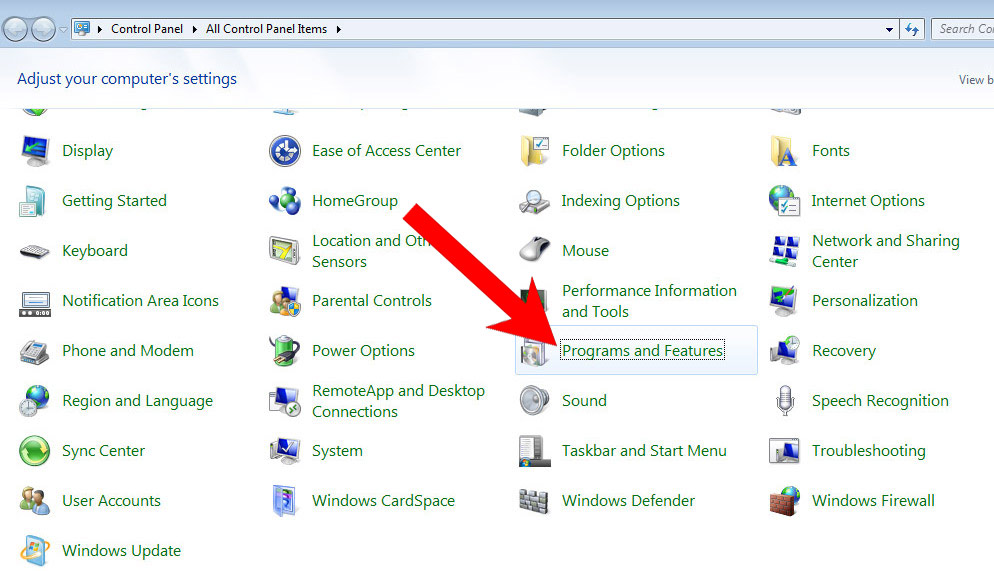

a) Windows 7 / XP

- Pressione o ícone Iniciar.

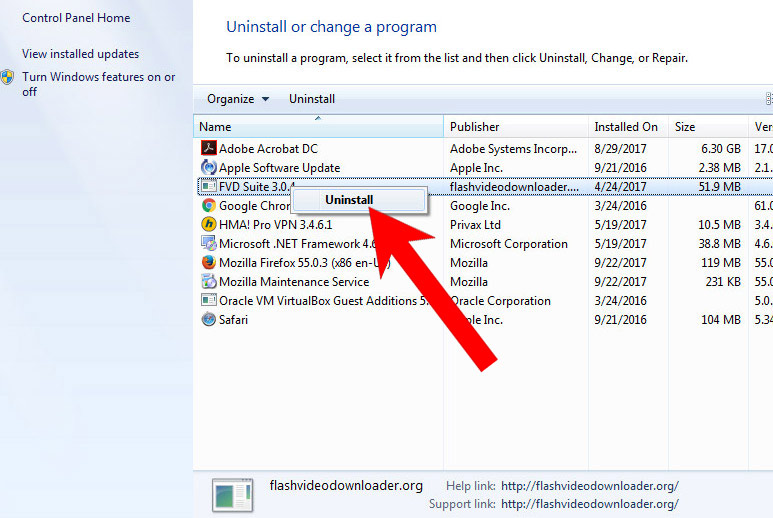

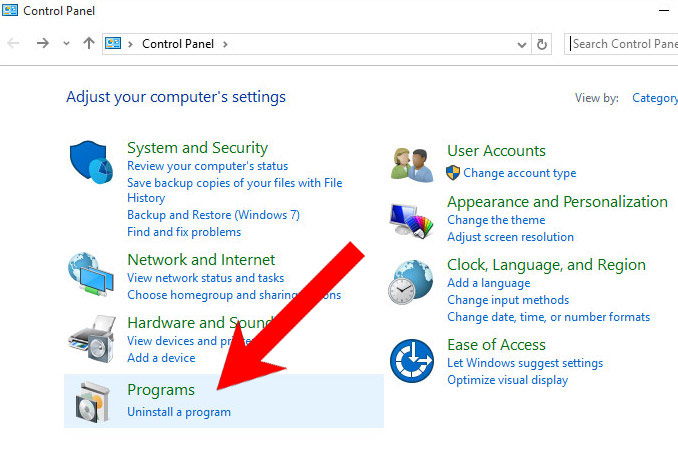

- Painel de controle → Programas e recursos.

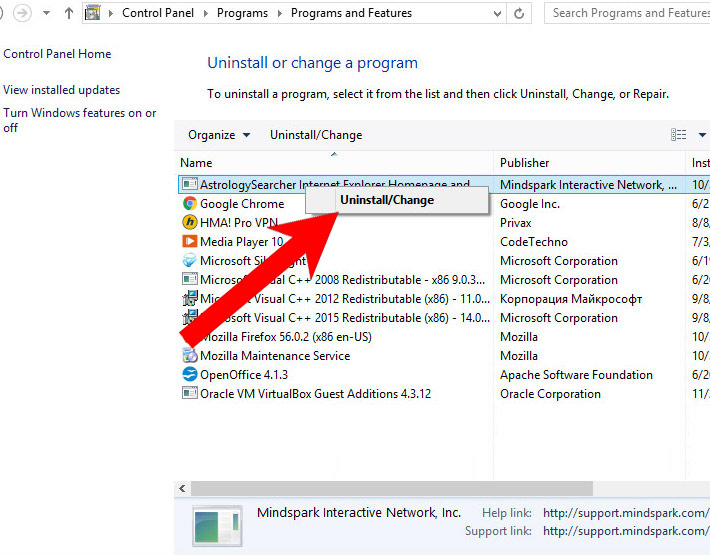

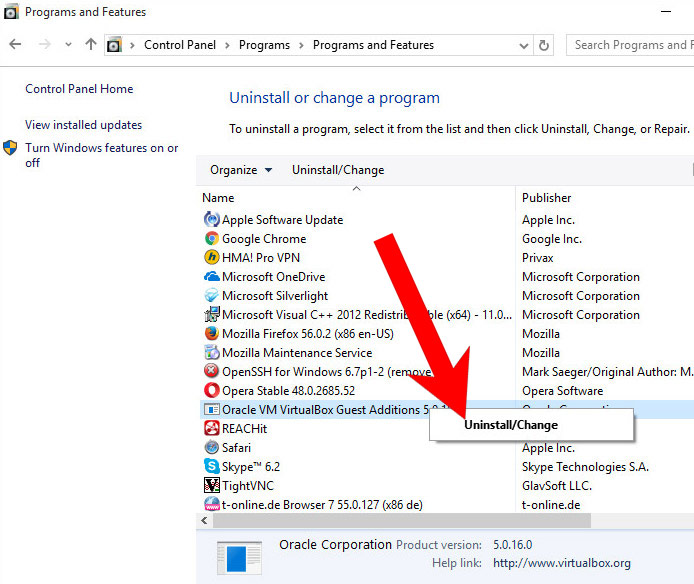

- Encontre o programa que deseja excluir e pressione Desinstalar.

b) Windows 8

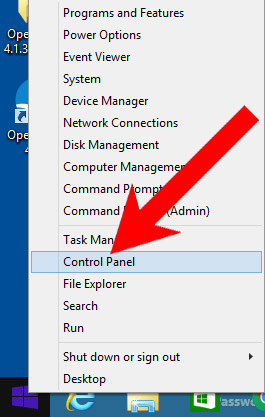

- Clique com o botão direito no ícone iniciar (canto esquerdo inferior).

- Selecione Painel de controle.

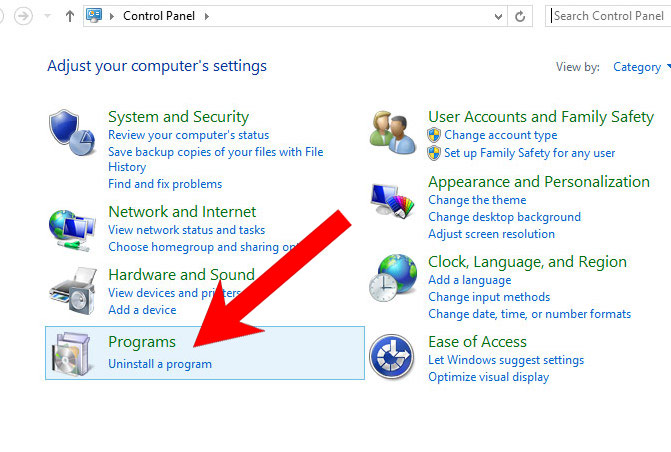

- Clique em Programas e recursos.

- Encontre e remova todos os programas indesejados.

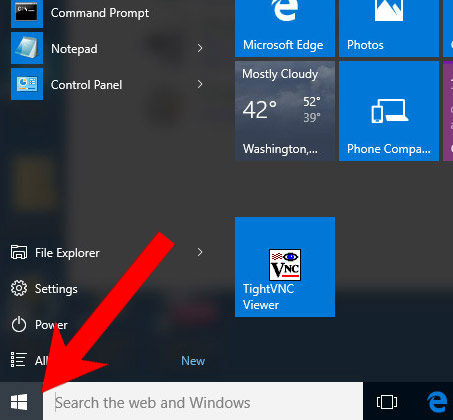

c) Windows 10

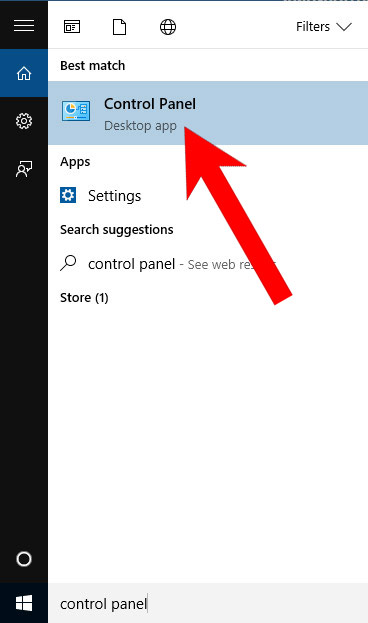

- Abra o menu Iniciar e clique na lupa (ao lado do botão desligar).

- Digite no painel de controle.

- Painel de controle → Programas e recursos.

- Encontre e remova todos os programas indesejados.

d) Mac OS X

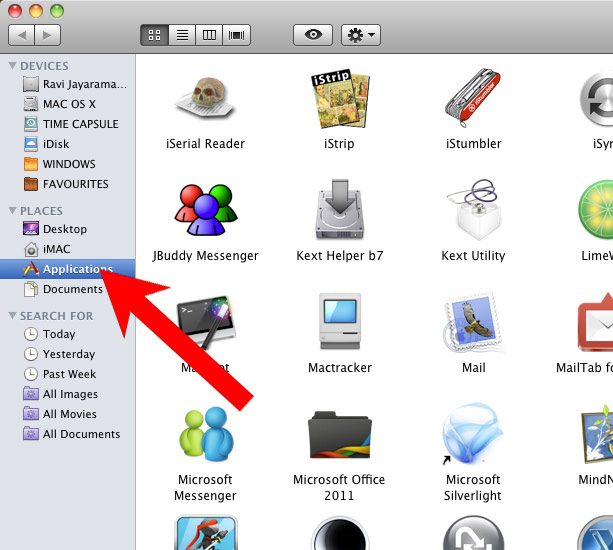

- Abra o Finder e pressione Aplicativos.

- Verifique todos os programas suspeitos dos quais deseja se livrar.

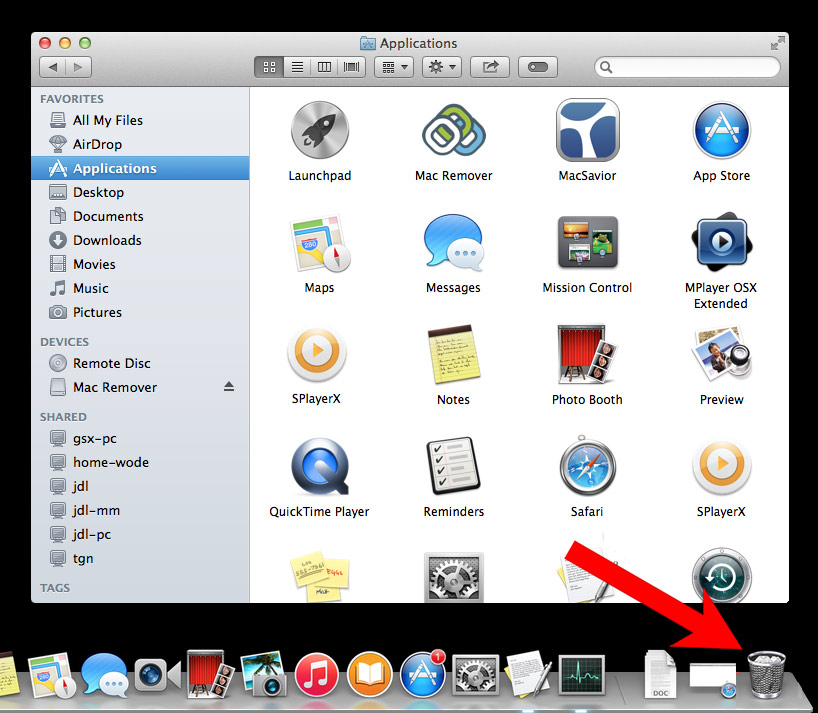

- Arraste-os para o ícone da lixeira em seu dock (como alternativa, clique com o botão direito no programa e pressione Mover para a lixeira).

- Depois de mover todos os programas indesejados, clique com o botão direito do mouse no ícone da lixeira e selecione Esvaziar Lixeira.

Passo 2. Exclua I Managed To Install A dos navegadores

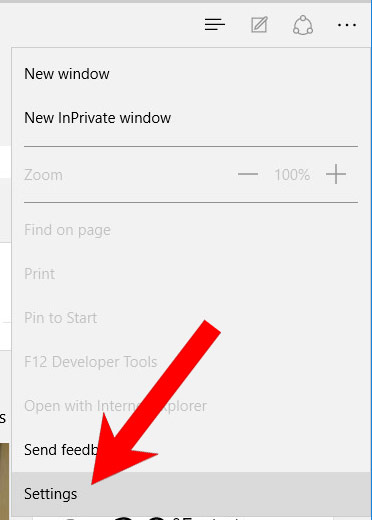

a) Remova I Managed To Install A do Microsoft Edge

Redefinir o Microsoft Edge (Método 1)

- Abra o Microsoft Edge.

- Pressione Mais localizado no canto superior direito da tela (os três pontos).

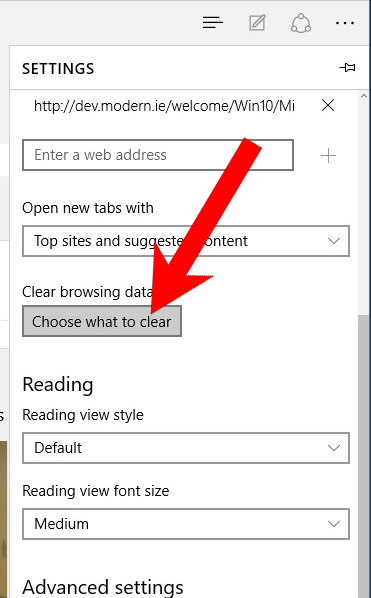

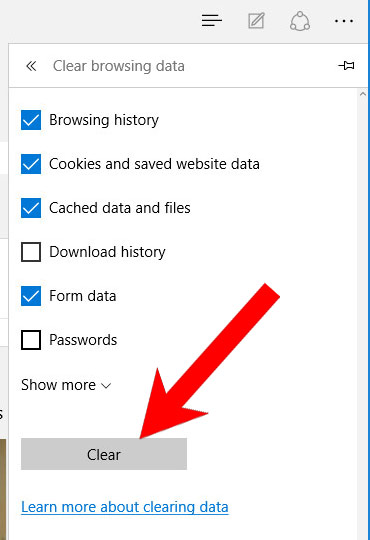

- Configurações → Escolha o que limpar.

- Marque as caixas dos itens que deseja remover e pressione Limpar.

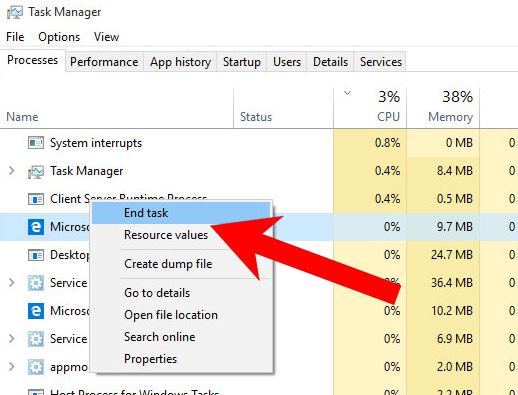

- Pressione Ctrl + Alt + Delete juntos.

- Escolha o Gerenciador de tarefas.

- Na guia Processos, localize o processo do Microsoft Edge, clique com o botão direito nele e pressione Ir para detalhes (ou Mais detalhes se Ir para detalhes não estiver disponível).

- Clique com o botão direito em todos os processos do Microsoft Edge e escolha Finalizar tarefa.

(Método 2)

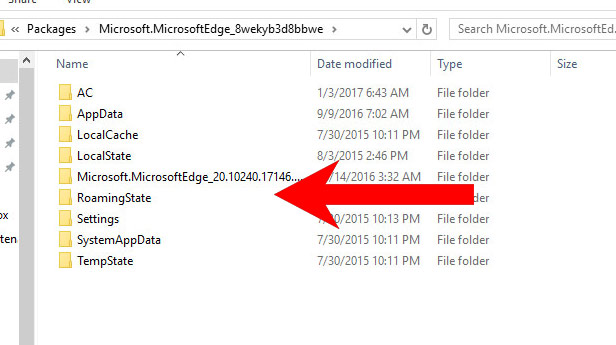

Antes de prosseguir com este método, faça backup de seus dados.- Vá para C: Usuários % nome de usuário% AppData Local Packages Microsoft.MicrosoftEdge_xxxxxxxxxx.

- Selecione todas as pastas, clique com o botão direito nelas e pressione Delete.

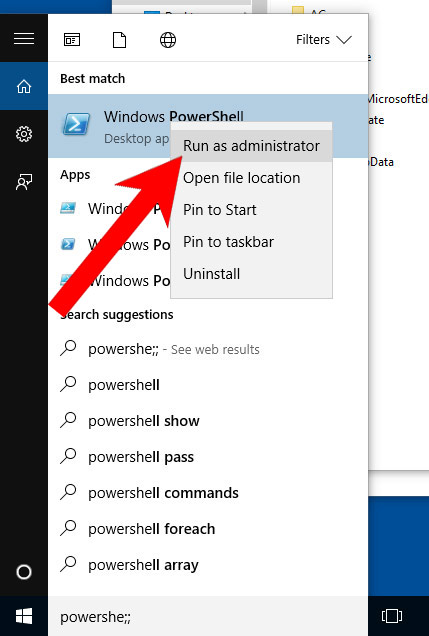

- Pressione o botão Iniciar e digite Windows PowerShell na caixa de pesquisa.

- Clique com o botão direito no resultado e selecione Executar como administrador.

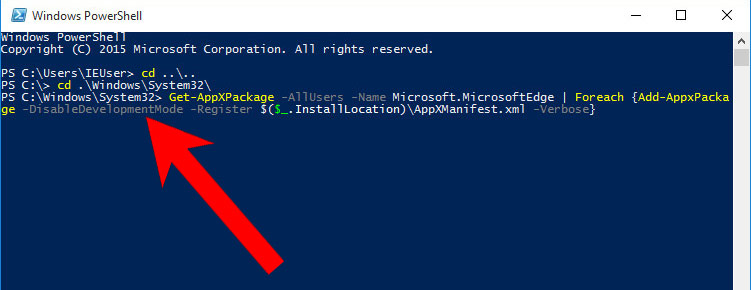

- Em Administrador: Windows PowerShell, cole

Get-AppXPackage -AllUsers -Name Microsoft.MicrosoftEdge | Foreach {Add-AppxPackage -DisableDevelopmentMode -Register $ ($ _. InstallLocation) AppXManifest.xml -Verbose}

em PS C: WINDOWS system32> e toque em Enter.

- O problema deve ser resolvido agora.

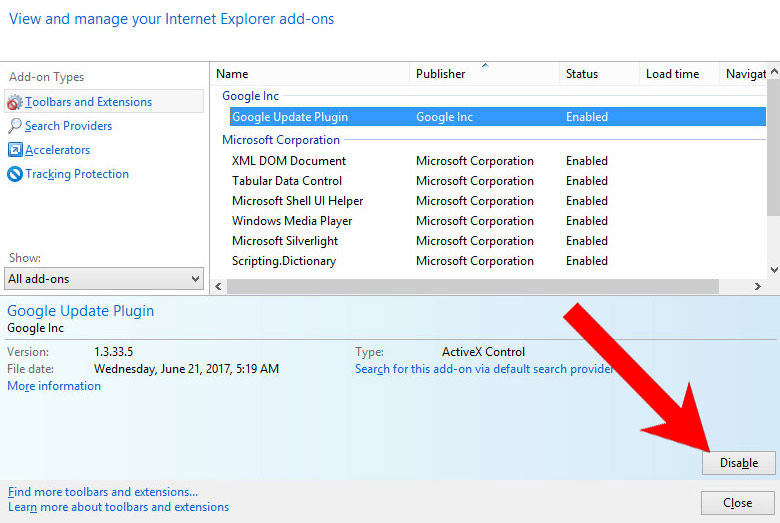

b) Remova I Managed To Install A de Internet Explorer

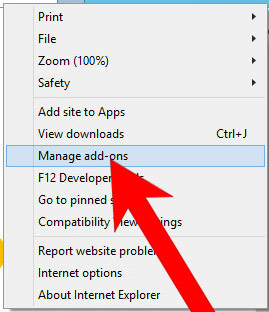

- Abra Internet Explorer e pressione o ícone de engrenagem.

- Selecione Gerenciar complementos e, em seguida, Barras de ferramentas e extensões.

- Encontre e desative todas as extensões suspeitas.

- Feche a janela.

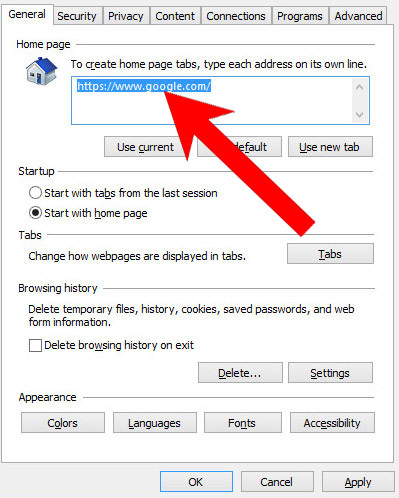

c) Restaure sua página inicial em Internet Explorer

- Abra Internet Explorer e pressione o ícone de engrenagem.

- Opções da Internet → guia Geral. Exclua o URL da página inicial e digite o seu preferido.

- Pressione Aplicar.

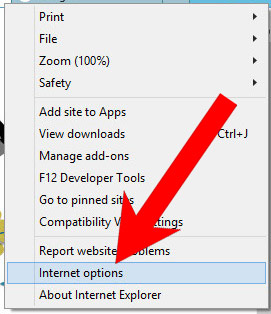

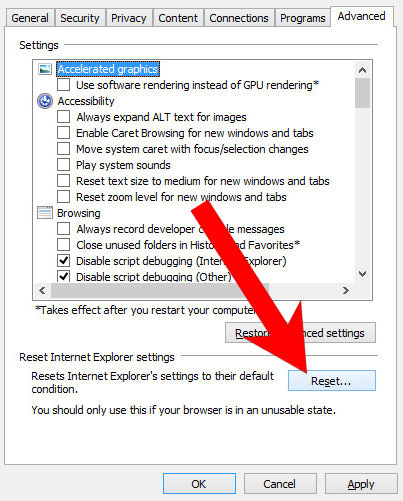

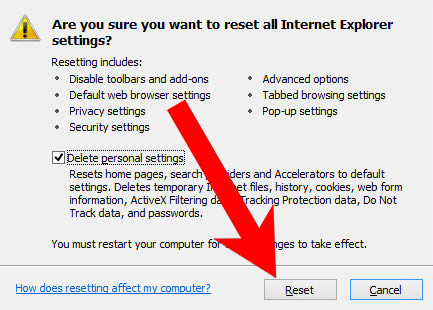

d) Reiniciar Internet Explorer

- Abra Internet Explorer e pressione o ícone de engrenagem.

- Opções da Internet → guia Avançado.

- Na parte inferior, você verá um botão Reset. Pressione isso.

- Na janela que aparece, marque a caixa que diz Excluir configurações pessoais.

- Pressione Reiniciar.

- Clique em OK para sair da janela.

- Reinicie seu navegador.

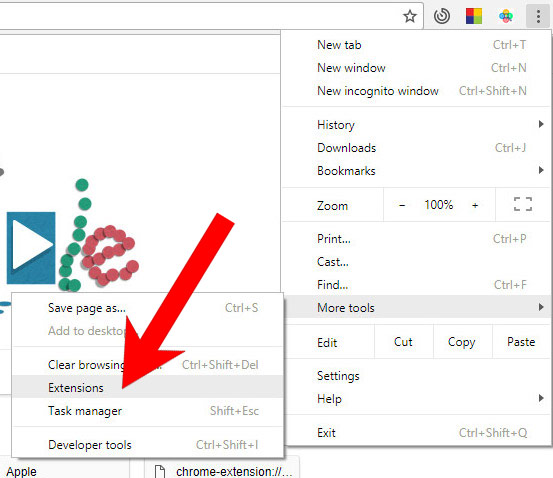

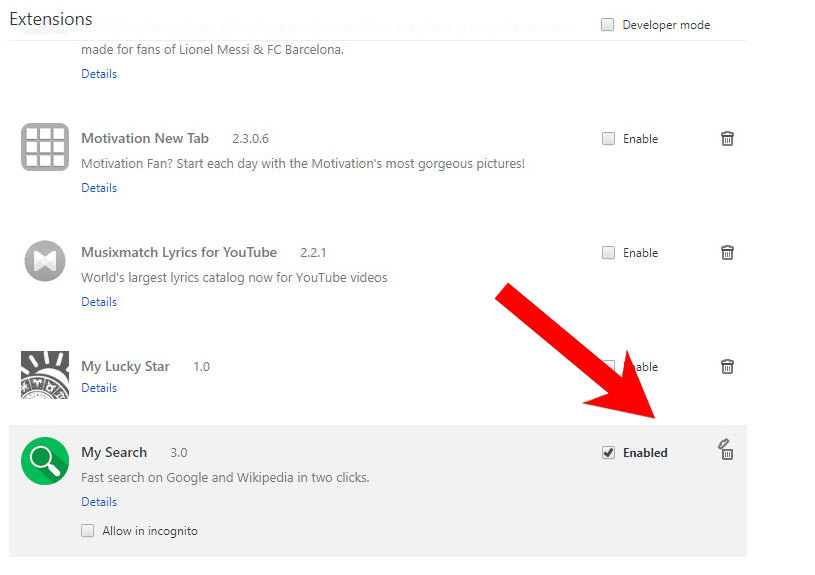

e) Remova I Managed To Install A de Google Chrome

- Abra Google Chrome e pressione o ícone de menu à direita, próximo ao campo URL.

- Escolha mais ferramentas e extensões.

- Remova extensões suspeitas clicando no ícone Lixeira ao lado delas.

- Se não tiver certeza sobre uma extensão, você pode desativá-la desmarcando a caixa que diz Ativada. Se você decidir mantê-lo posteriormente, basta marcar a caixa novamente.

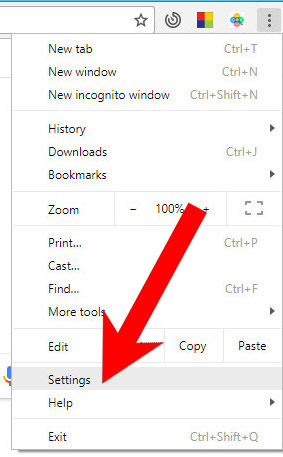

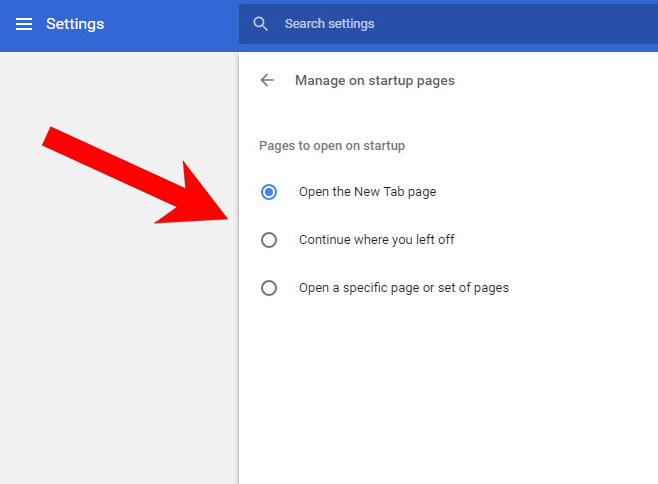

f) Restaure sua página inicial em Google Chrome

- Abra Google Chrome e pressione o ícone de menu à direita, próximo ao campo URL.

- Escolha Configurações.

- Na janela que aparece, em Na inicialização, haverá uma opção Definir páginas. Pressione nisso.

- Remova o site definido e digite aquele que você preferir como sua página inicial. Pressione OK.

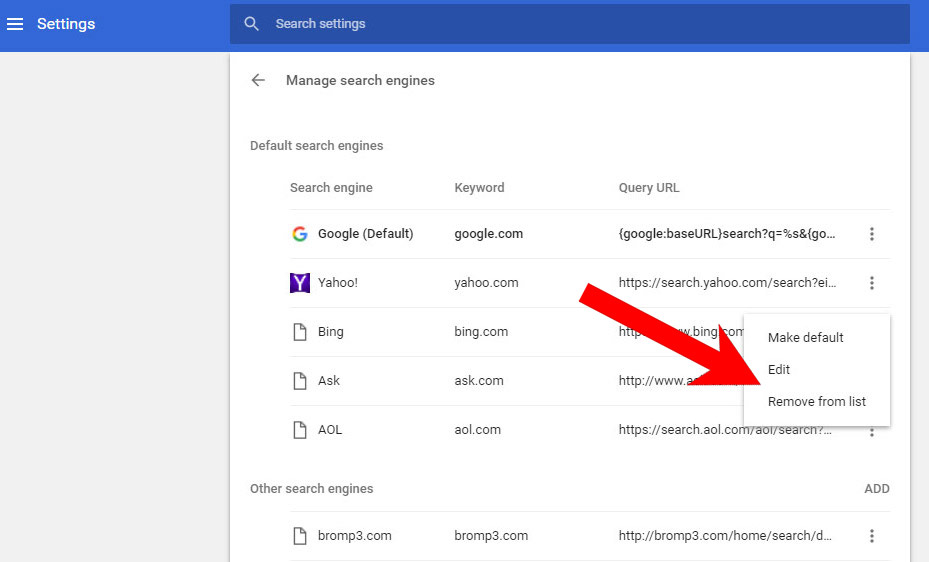

- Em Configurações, em Pesquisar, há uma opção Gerenciar mecanismos de pesquisa. Selecione isso.

- Remova todos os mecanismos de pesquisa, exceto aquele que você deseja usar. Clique em Concluído.

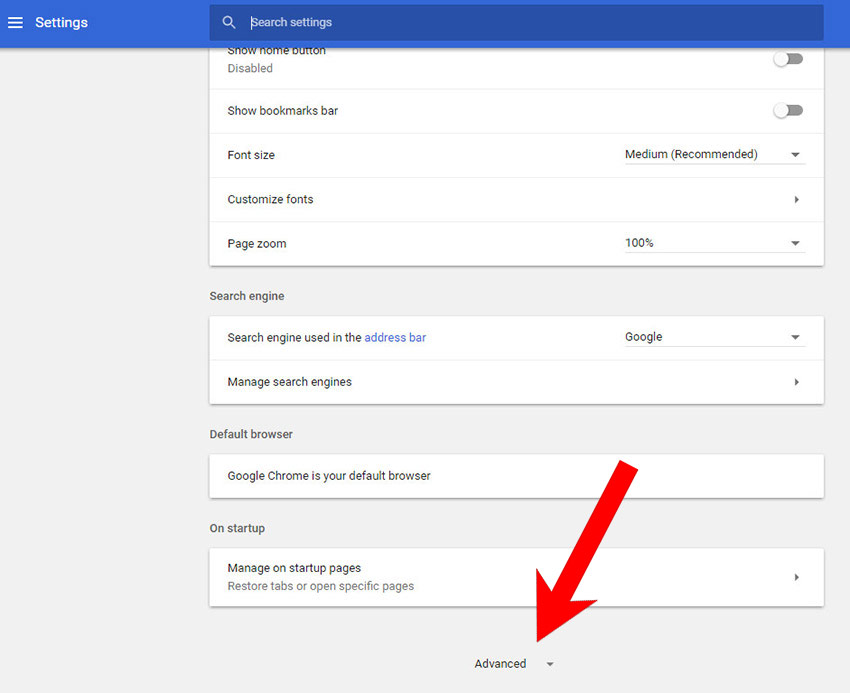

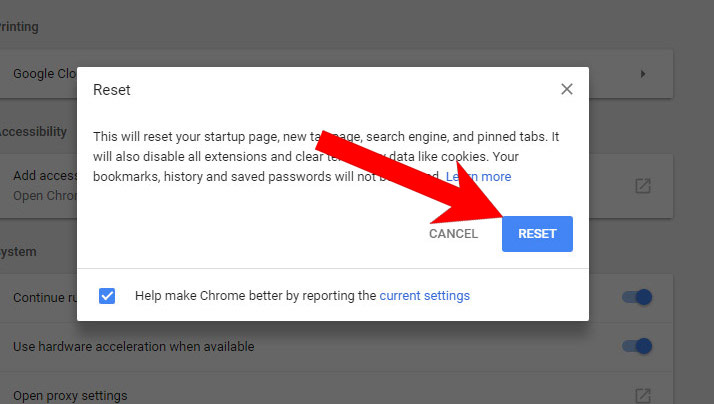

g) Reiniciar Google Chrome

- Abra Google Chrome e pressione o ícone de menu à direita, próximo ao campo URL.

- Escolha Configurações.

- Role para baixo e pressione Mostrar configurações avançadas.

- Encontre e pressione o botão Reiniciar.

- Na janela de confirmação que aparece, pressione Reiniciar.

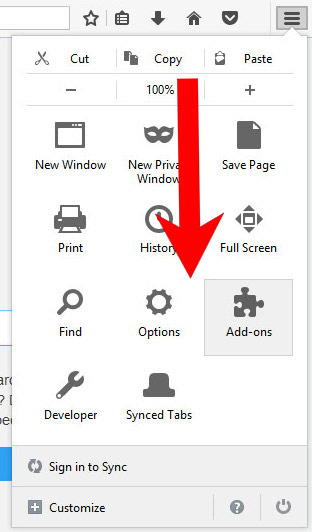

h) Remova I Managed To Install A do Mozilla Firefox

- Abra o Mozilla Firefox e acesse o menu clicando nas três barras à direita da tela.

- Selecione Add-ons.

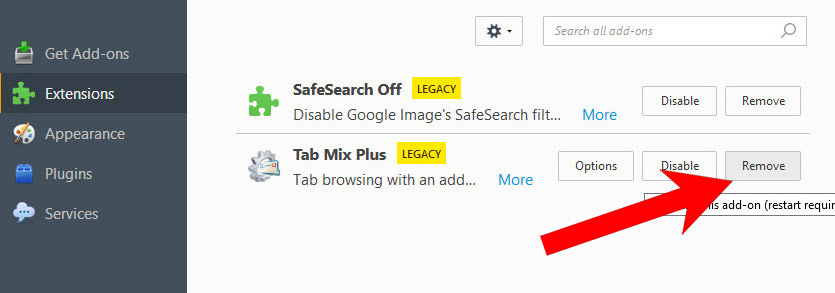

- Selecione a guia Extensões e remova todas as extensões questionáveis.

- Se não tiver certeza sobre uma extensão, você pode desativá-la clicando em Desativar. Se mais tarde você decidir mantê-lo, simplesmente pressione Ativar.

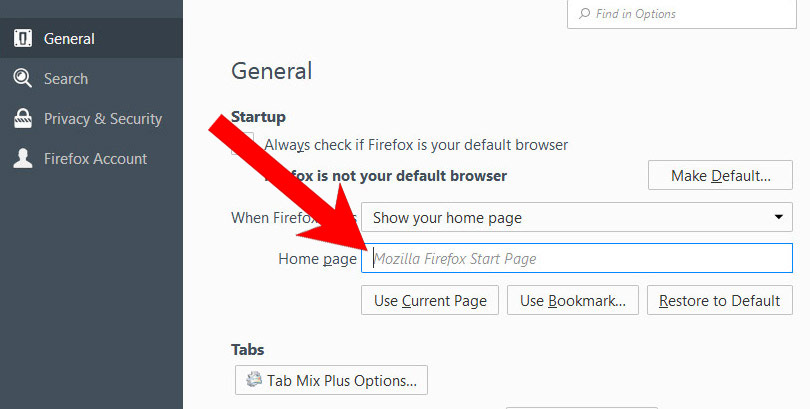

i) Restaure sua página inicial no Mozilla Firefox

- Abra o Mozilla Firefox e acesse o menu clicando nas três barras à direita da tela.

- Selecione as opções.

- Em geral, clique em Restaurar para o padrão abaixo do campo Página inicial.

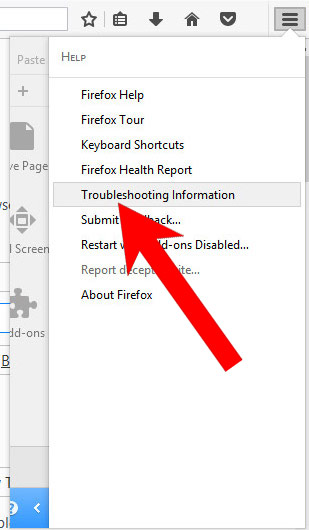

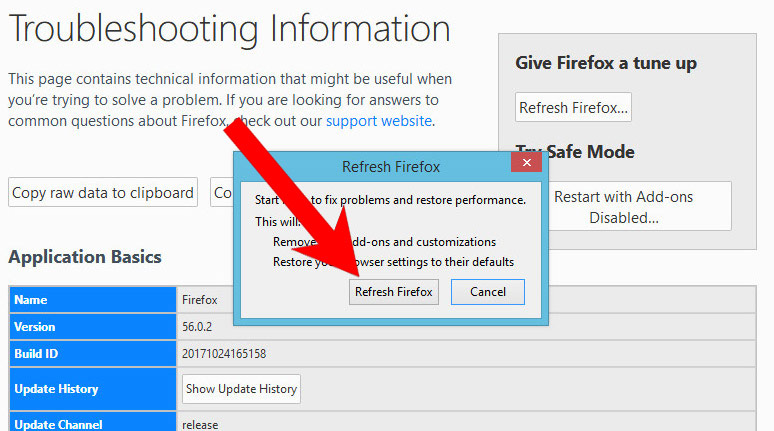

j) Reiniciar Mozilla Firefox

- Abra o Mozilla Firefox e acesse o menu clicando nas três barras à direita da tela.

- Pressione o ponto de interrogação na parte inferior do menu.

- Selecione Informações para solução de problemas.

- Selecione a opção Atualizar Firefox.

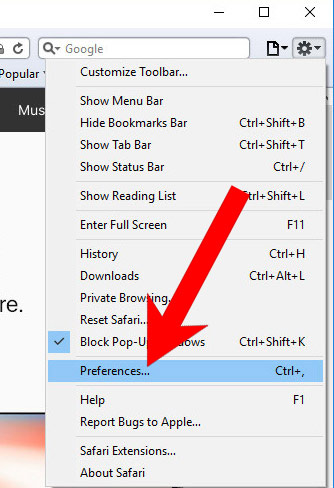

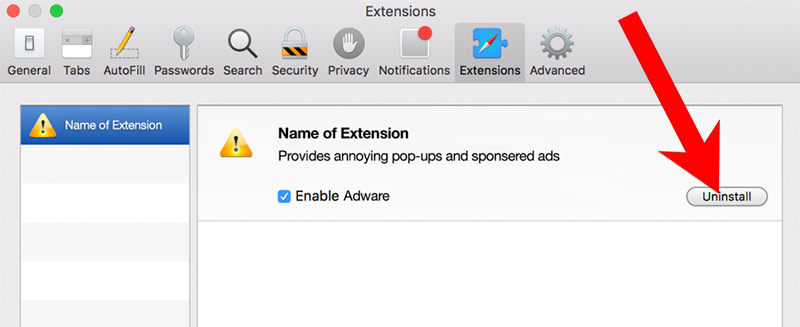

k) Remova I Managed To Install A do Safari (para Mac)

- Abra o Safari.

- Selecione Preferências (pode ser acessado pressionando Safari na parte superior da tela).

- Escolha a guia Extensões.

- Desinstale todas as extensões questionáveis.

- Se não tiver certeza sobre uma extensão, você pode desativá-la desmarcando a caixa que diz Ativada. Se você decidir mantê-lo posteriormente, basta marcar a caixa novamente.

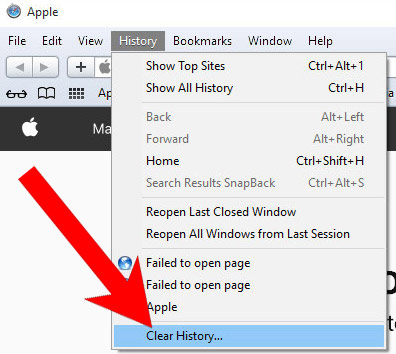

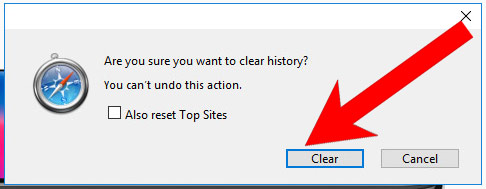

l) Reiniciar Safari

Se você estiver usando as versões Yosemite, El Capitan ou Sierra, a opção de redefinir o Safari com um clique não está disponível. Portanto, você terá que limpar o histórico e esvaziar os caches em etapas separadas.- Abra o Safari.

- Selecione Limpar histórico (pode ser acessado pressionando Safari na parte superior da tela).

- Escolha a que horas deseja que o histórico seja excluído e pressione Limpar histórico.

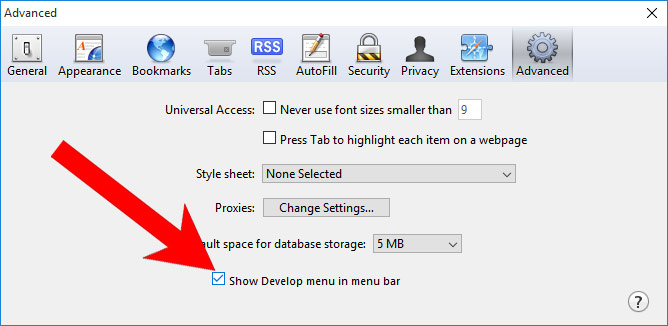

- Pressione Safari na parte superior da tela e selecione Preferências.

- Selecione a guia Avançado e marque a caixa ao lado de Mostrar menu Revelação na barra de menus.

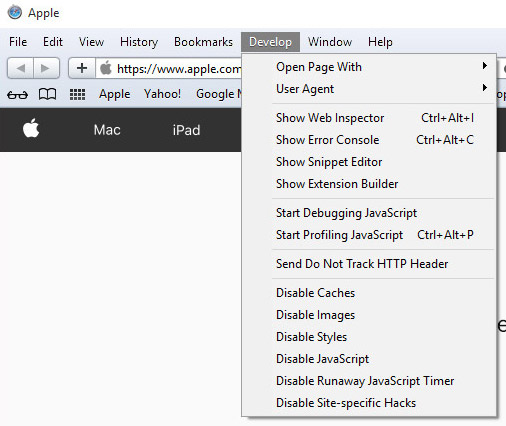

- Selecione Desenvolver (na barra de menus na parte superior da tela).

- Pressione Esvaziar caches.