O objetivo de uma determinada ameaça de Cavalo de Tróia depende da situação e do que os hackers por trás dela estão tentando alcançar.

Por exemplo, um vírus como “Conta de pagamento from your” pode ser usado para coletar dados pessoais confidenciais da máquina from your, espionando você secretamente até obter informações que possa usar contra você. Dependendo do tipo de dados que o vírus coleta na máquina from your, ele pode mais tarde usá-lo como uma forma de chantagem ou, se o vírus tiver adquirido seus números de cartão de crédito / débito, pode drenar diretamente suas contas bancárias e enviar o dinheiro para os hackers.

Muitos de nossos usuários nos relataram sobre um spam em andamento por e-mail com a seguinte mensagem:

Subject: Payment from your account. Greetings! I have to share bad news with you. Approximately few months ago I have gained access to your devices, which you use for internet browsing. After that, I have started tracking your internet activities. Here is the sequence of events: Some time ago I have purchased access to email accounts from hackers (nowadays, it is quite simple to purchase such thing online). Obviously, I have easily managed to log in to your email account (************). One week later, I have already installed Trojan virus to Operating Systems of all the devices that you use to access your email. In fact, it was not really hard at all (since you were following the links from your inbox emails). All ingenious is simple. =) This software provides me with access to all the controllers of your devices (e.g., your microphone, video camera and keyboard). I have downloaded all your information, data, photos, web browsing history to my servers. I have access to all your messengers, social networks, emails, chat history and contacts list. My virus continuously refreshes the signatures (it is driver-based), and hence remains invisible for antivirus software. Likewise, I guess by now you understand why I have stayed undetected until this letter… While gathering information about you, I have discovered that you are a big fan of adult websites. You really love visiting porn websites and watching exciting videos, while enduring an enormous amount of pleasure. Well, I have managed to record a number of your dirty scenes and montaged a few videos, which show the way you masturbate and reach orgasms. If you have doubts, I can make a few clicks of my mouse and all your videos will be shared to your friends, colleagues and relatives. I have also no issue at all to make them available for public access. I guess, you really don’t want that to happen, considering the specificity of the videos you like to watch, (you perfectly know what I mean) it will cause a true catastrophe for you. Let’s settle it this way: You transfer $1500 USD to me (in bitcoin equivalent according to the exchange rate at the moment of funds transfer), and once the transfer is received, I will delete all this dirty stuff right away. After that we will forget about each other. I also promise to deactivate and delete all the harmful software from your devices. Trust me, I keep my word. This is a fair deal and the price is quite low, considering that I have been checking out your profile and traffic for some time by now. In case, if you don’t know how to purchase and transfer the bitcoins – you can use any modern search engine. Here is my bitcoin wallet: 1GGZpqXsqKWSRnjJ1SHFaE5VPkMHHsKToX You have less than 48 hours from the moment you opened this email (precisely 2 days). Things you need to avoid from doing: *Do not reply me (I have created this email inside your inbox and generated the return address). *Do not try to contact police and other security services. In addition, forget about telling this to you friends. If I discover that (as you can see, it is really not so hard, considering that I control all your systems) – your video will be shared to public right away. *Don’t try to find me – it is absolutely pointless. All the cryptocurrency transactions are anonymous. *Don’t try to reinstall the OS on your devices or throw them away. It is pointless as well, since all the videos have already been saved at remote servers. Things you don’t need to worry about: *That I won’t be able to receive your funds transfer. – Don’t worry, I will see it right away, once you complete the transfer, since I continuously track all your activities (my trojan virus has got a remote-control feature, something like TeamViewer). *That I will share your videos anyway after you complete the funds transfer. – Trust me, I have no point to continue creating troubles in your life. If I really wanted that, I would do it long time ago! Everything will be done in a fair manner! One more thing… Don’t get caught in similar kind of situations anymore in future! My advice – keep changing all your passwords on a frequent basis

Download ferramenta de remoçãoremover from your

O e-mail da conta Payment from your

Outro uso comum de ameaças como o e-mail “Conta de pagamento from your” é quando elas permitem que os hackers por trás deles iniciem remotamente diferentes processos em seu computador sem o seu conhecimento ou permissão. Muitas vezes, os processos iniciados nos computadores infectados são aqueles que forçam a máquina a extrair criptomoedas (como bitcoins).

Embora isso não danifique diretamente o sistema ou comprometa sua privacidade, pode tornar o computador quase inutilizável porque os recursos gastos no processo de mineração de criptomoeda provavelmente deixarão pouco ou nada para outras tarefas. Isso, por sua vez, tornaria o computador extremamente lento e sujeito a travamentos e travamentos. Até que o vírus seja removido, você não poderá impedi-lo de forçar seu computador a usar a maior parte (senão toda) de sua RAM, CPU e GPU livres para o processo de mineração.

Trojans como a “conta de pagamento from your” também podem ser ferramentas potentes de distribuição de malware. Em muitos casos, a principal ameaça que ataca o seu computador não é o próprio Trojan, mas outro vírus que o Trojan traz para o seu computador. Muitas vezes, esse é o caso dos vírus da famigerada família de criptovírus Ransomware. Essas ameaças são comumente enviadas aos computadores de suas vítimas em potencial com a ajuda de um vírus cavalo de Tróia que já infectou a máquina visada. Em muitos casos, o Trojan também pode operar como um rootkit (ou baixar um rootkit) na máquina atacada. Um rootkit é um malware capaz de ocultar sua presença e a presença de outros vírus no sistema. A presença de um Trojan rootkit no computador pode significar que o Ransomware (ou qualquer outra ameaça) estaria livre para operar sem qualquer chance de ser detectado pelo usuário ou pelo antivírus presente no computador.

Removendo “Conta de pagamento from your”

Se você acha que seu computador pode estar infectado por “Conta de pagamento from your”, é de grande importância que você tome medidas imediatas para limpar seu computador de quaisquer dados que possam estar relacionados ao Trojan. Nossa sugestão para você é seguir o manual do guia de remoção que você verá abaixo. Conclua cada etapa exatamente como mostrado e, ao final do guia, você deve ter conseguido remover totalmente o vírus Trojan perigoso.

Download ferramenta de remoçãoremover from yourAprenda a remover from your do seu computador

Passo 1. Remoção from your do Windows

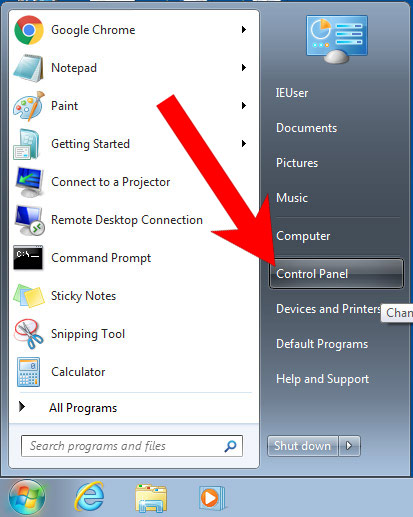

a) Windows 7 / XP

- Pressione o ícone Iniciar.

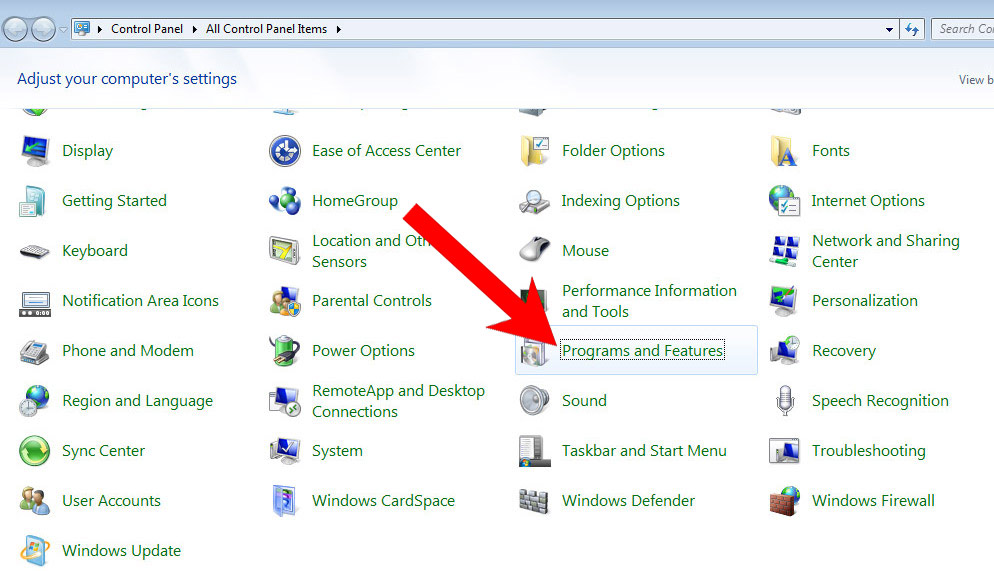

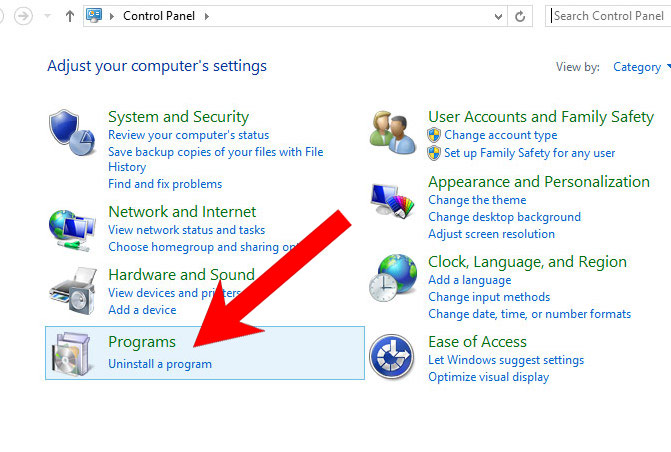

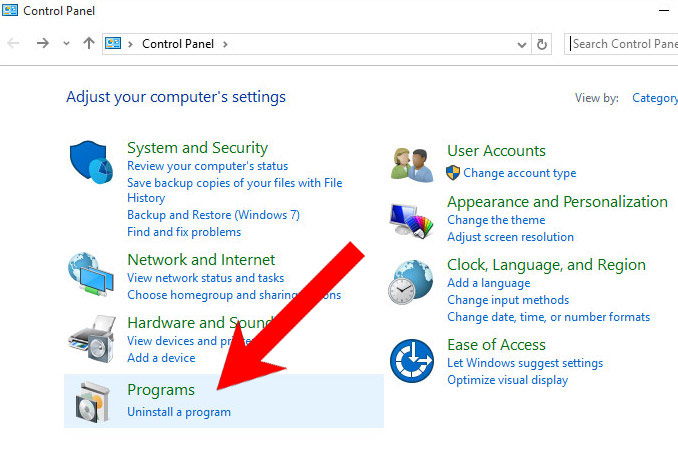

- Painel de controle → Programas e recursos.

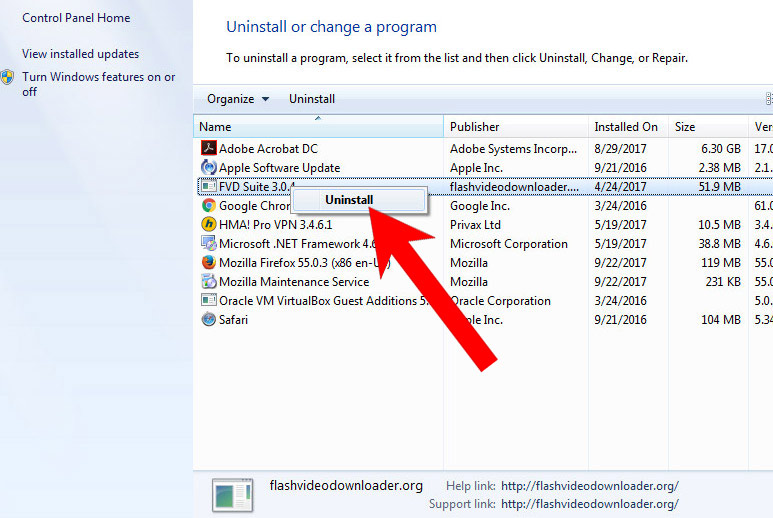

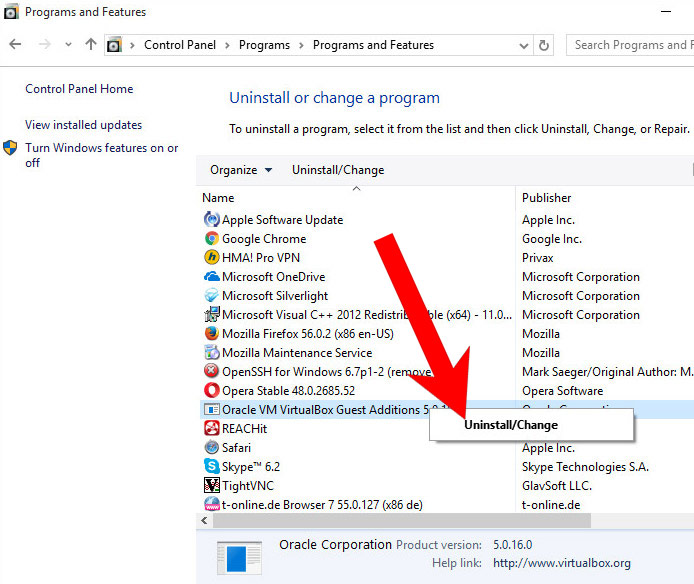

- Encontre o programa que deseja excluir e pressione Desinstalar.

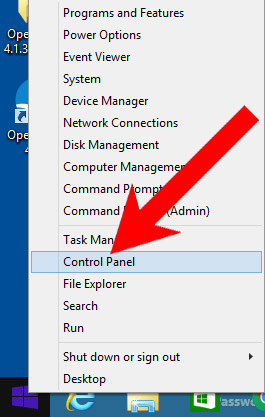

b) Windows 8

- Clique com o botão direito no ícone iniciar (canto esquerdo inferior).

- Selecione Painel de controle.

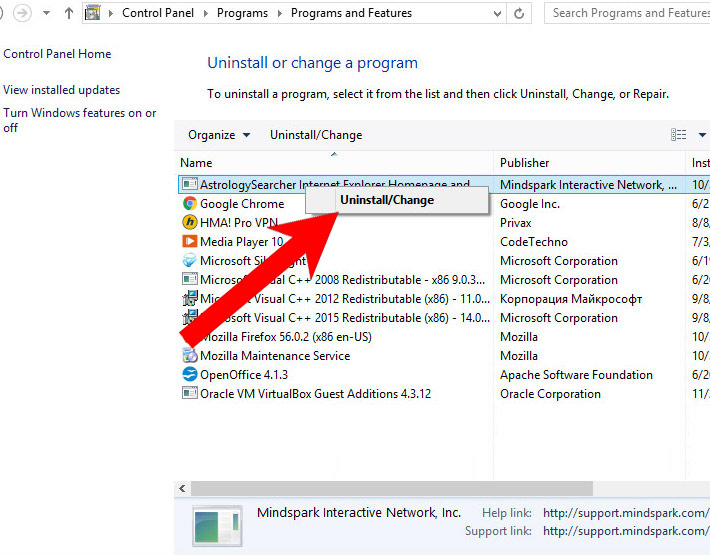

- Clique em Programas e recursos.

- Encontre e remova todos os programas indesejados.

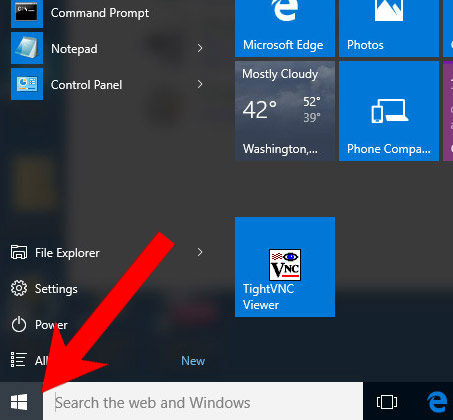

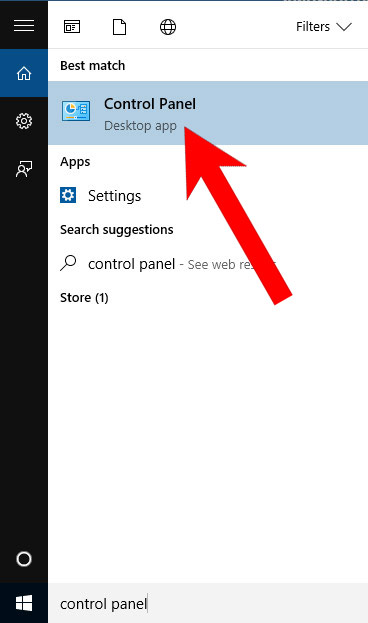

c) Windows 10

- Abra o menu Iniciar e clique na lupa (ao lado do botão desligar).

- Digite no painel de controle.

- Painel de controle → Programas e recursos.

- Encontre e remova todos os programas indesejados.

d) Mac OS X

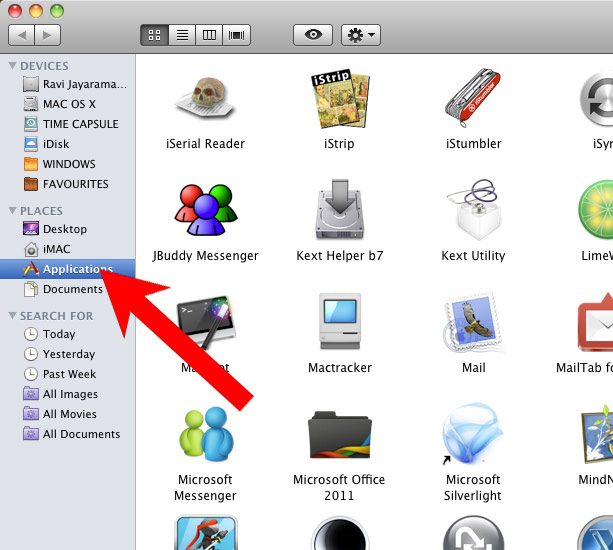

- Abra o Finder e pressione Aplicativos.

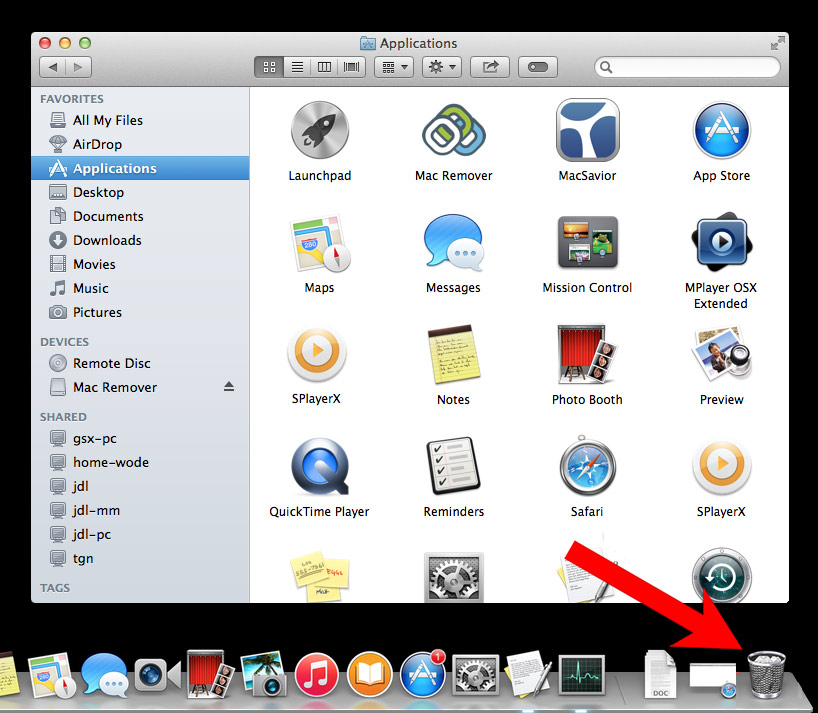

- Verifique todos os programas suspeitos dos quais deseja se livrar.

- Arraste-os para o ícone da lixeira em seu dock (como alternativa, clique com o botão direito no programa e pressione Mover para a lixeira).

- Depois de mover todos os programas indesejados, clique com o botão direito do mouse no ícone da lixeira e selecione Esvaziar Lixeira.

Passo 2. Exclua from your dos navegadores

a) Remova from your do Microsoft Edge

Redefinir o Microsoft Edge (Método 1)

- Abra o Microsoft Edge.

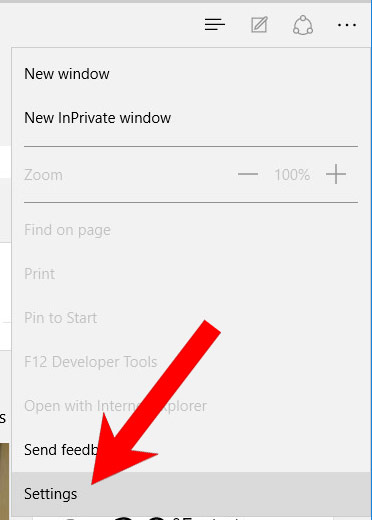

- Pressione Mais localizado no canto superior direito da tela (os três pontos).

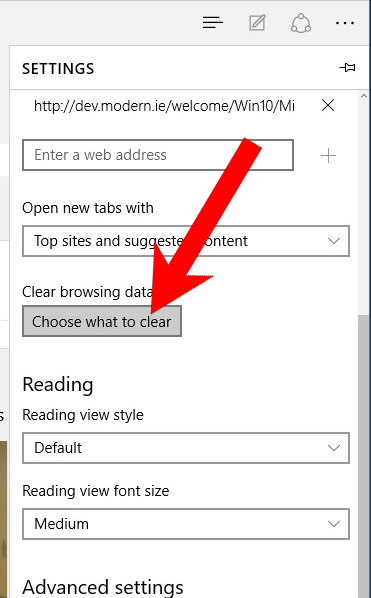

- Configurações → Escolha o que limpar.

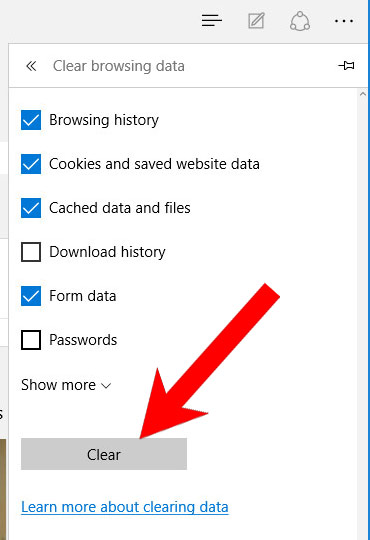

- Marque as caixas dos itens que deseja remover e pressione Limpar.

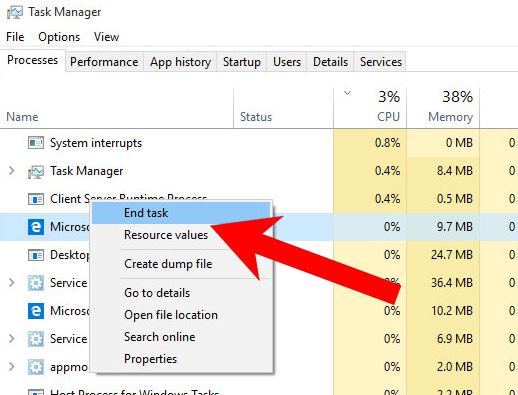

- Pressione Ctrl + Alt + Delete juntos.

- Escolha o Gerenciador de tarefas.

- Na guia Processos, localize o processo do Microsoft Edge, clique com o botão direito nele e pressione Ir para detalhes (ou Mais detalhes se Ir para detalhes não estiver disponível).

- Clique com o botão direito em todos os processos do Microsoft Edge e escolha Finalizar tarefa.

(Método 2)

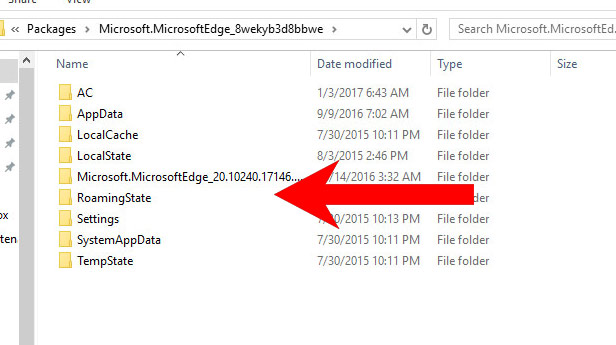

Antes de prosseguir com este método, faça backup de seus dados.- Vá para C: Usuários % nome de usuário% AppData Local Packages Microsoft.MicrosoftEdge_xxxxxxxxxx.

- Selecione todas as pastas, clique com o botão direito nelas e pressione Delete.

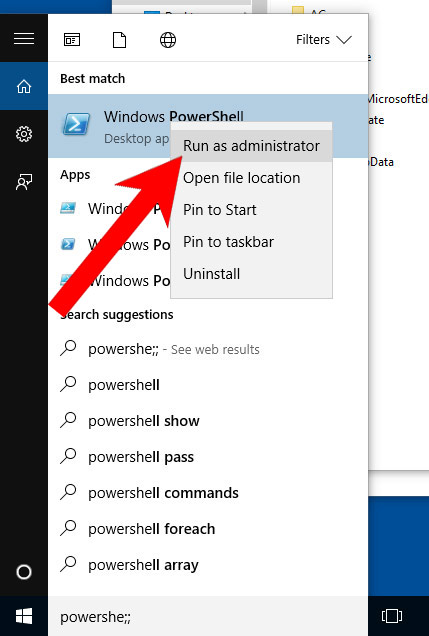

- Pressione o botão Iniciar e digite Windows PowerShell na caixa de pesquisa.

- Clique com o botão direito no resultado e selecione Executar como administrador.

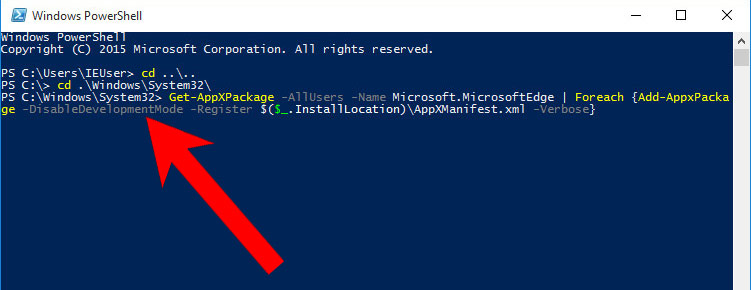

- Em Administrador: Windows PowerShell, cole

Get-AppXPackage -AllUsers -Name Microsoft.MicrosoftEdge | Foreach {Add-AppxPackage -DisableDevelopmentMode -Register $ ($ _. InstallLocation) AppXManifest.xml -Verbose}

em PS C: WINDOWS system32> e toque em Enter.

- O problema deve ser resolvido agora.

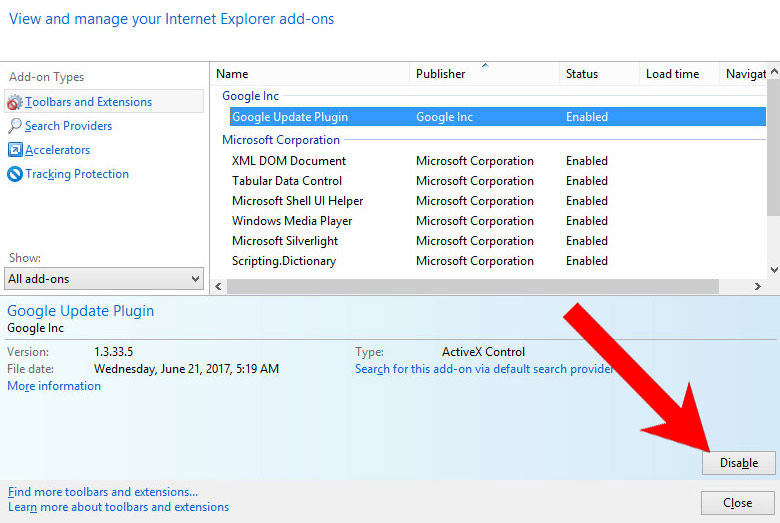

b) Remova from your de Internet Explorer

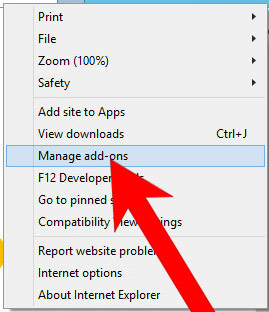

- Abra Internet Explorer e pressione o ícone de engrenagem.

- Selecione Gerenciar complementos e, em seguida, Barras de ferramentas e extensões.

- Encontre e desative todas as extensões suspeitas.

- Feche a janela.

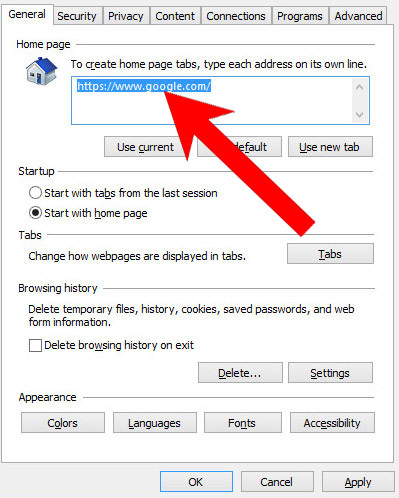

c) Restaure sua página inicial em Internet Explorer

- Abra Internet Explorer e pressione o ícone de engrenagem.

- Opções da Internet → guia Geral. Exclua o URL da página inicial e digite o seu preferido.

- Pressione Aplicar.

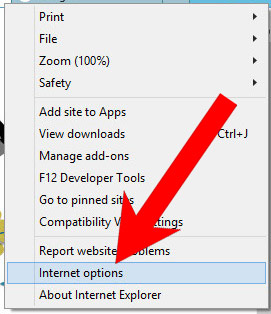

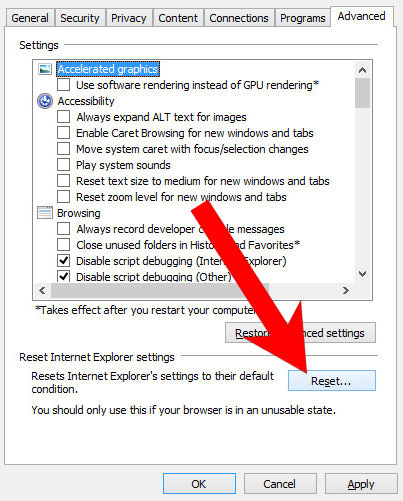

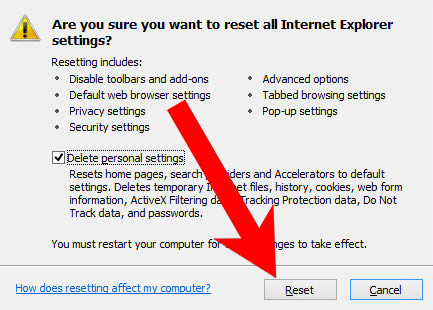

d) Reiniciar Internet Explorer

- Abra Internet Explorer e pressione o ícone de engrenagem.

- Opções da Internet → guia Avançado.

- Na parte inferior, você verá um botão Reset. Pressione isso.

- Na janela que aparece, marque a caixa que diz Excluir configurações pessoais.

- Pressione Reiniciar.

- Clique em OK para sair da janela.

- Reinicie seu navegador.

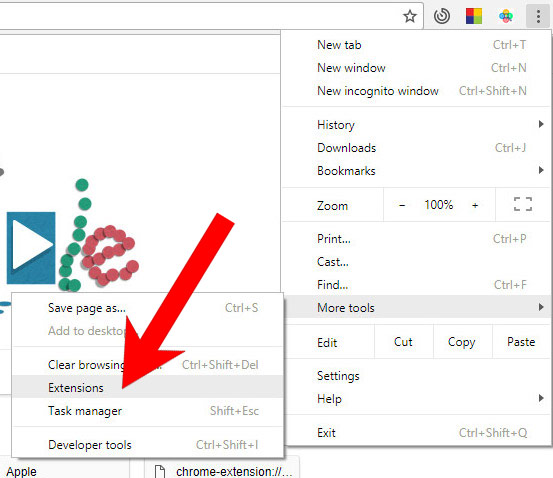

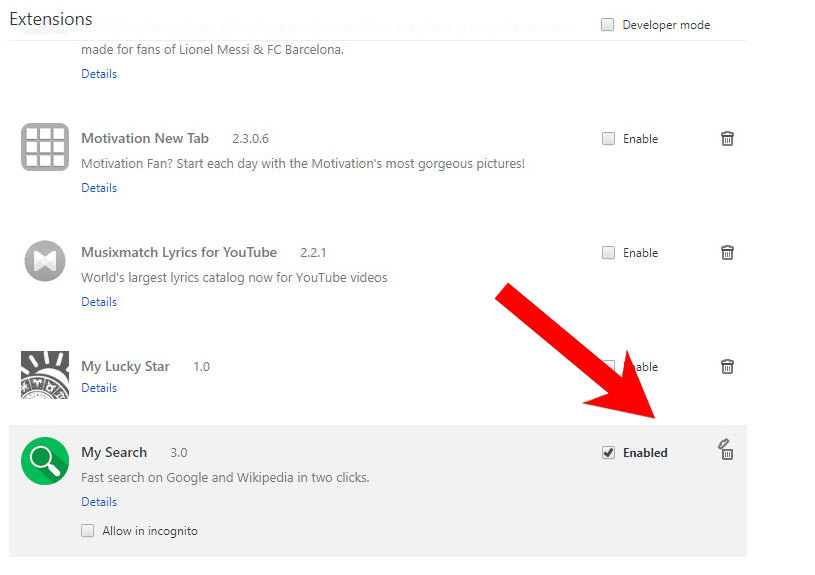

e) Remova from your de Google Chrome

- Abra Google Chrome e pressione o ícone de menu à direita, próximo ao campo URL.

- Escolha mais ferramentas e extensões.

- Remova extensões suspeitas clicando no ícone Lixeira ao lado delas.

- Se não tiver certeza sobre uma extensão, você pode desativá-la desmarcando a caixa que diz Ativada. Se você decidir mantê-lo posteriormente, basta marcar a caixa novamente.

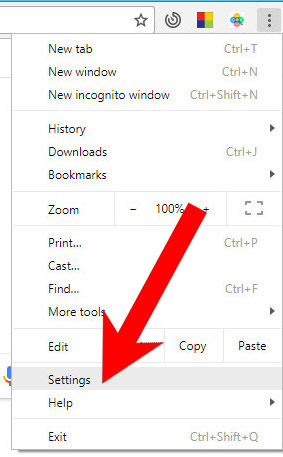

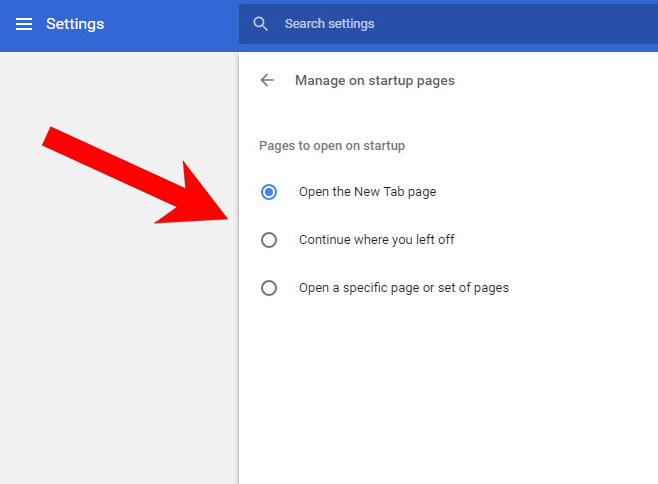

f) Restaure sua página inicial em Google Chrome

- Abra Google Chrome e pressione o ícone de menu à direita, próximo ao campo URL.

- Escolha Configurações.

- Na janela que aparece, em Na inicialização, haverá uma opção Definir páginas. Pressione nisso.

- Remova o site definido e digite aquele que você preferir como sua página inicial. Pressione OK.

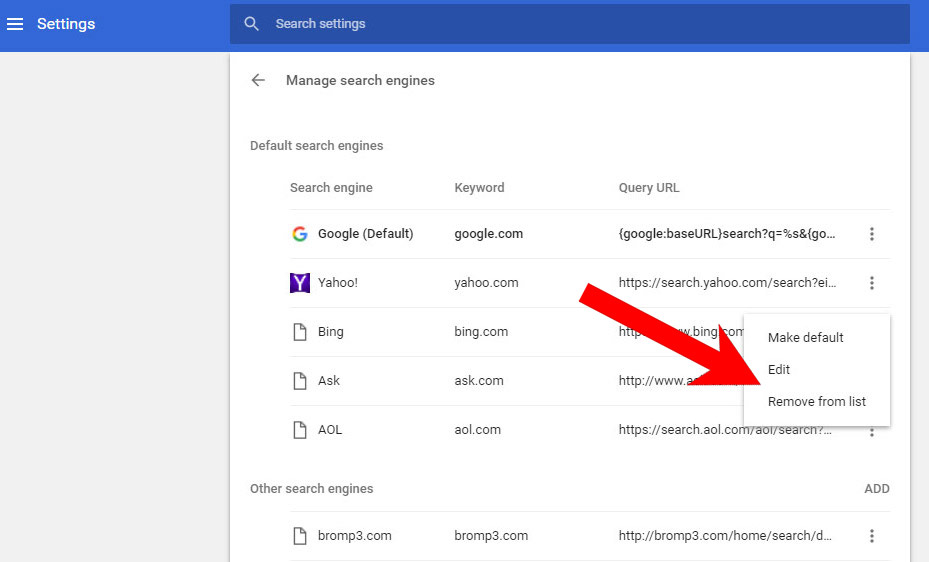

- Em Configurações, em Pesquisar, há uma opção Gerenciar mecanismos de pesquisa. Selecione isso.

- Remova todos os mecanismos de pesquisa, exceto aquele que você deseja usar. Clique em Concluído.

g) Reiniciar Google Chrome

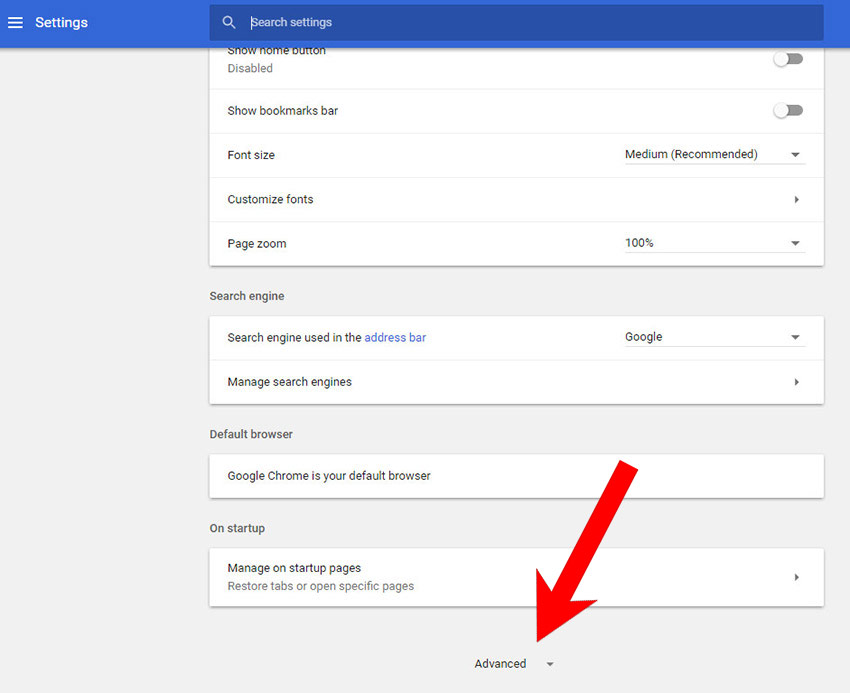

- Abra Google Chrome e pressione o ícone de menu à direita, próximo ao campo URL.

- Escolha Configurações.

- Role para baixo e pressione Mostrar configurações avançadas.

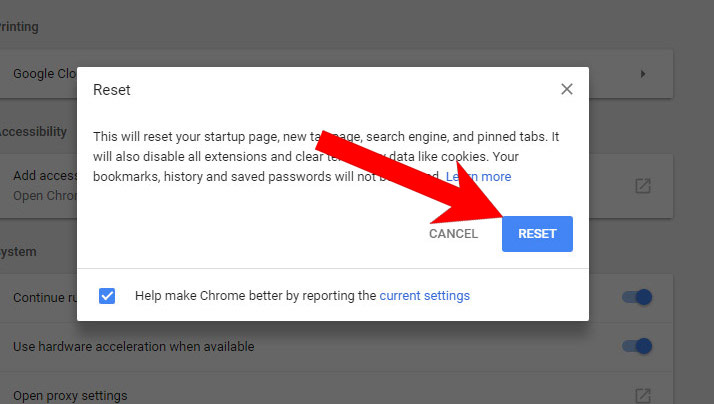

- Encontre e pressione o botão Reiniciar.

- Na janela de confirmação que aparece, pressione Reiniciar.

h) Remova from your do Mozilla Firefox

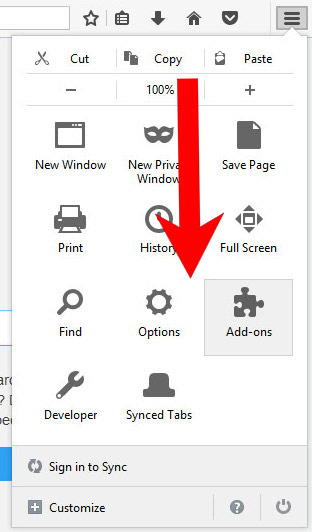

- Abra o Mozilla Firefox e acesse o menu clicando nas três barras à direita da tela.

- Selecione Add-ons.

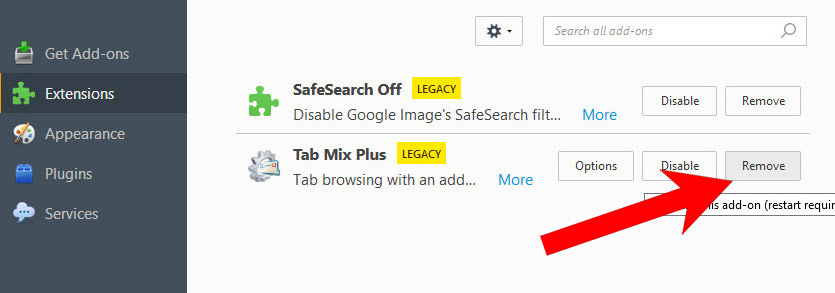

- Selecione a guia Extensões e remova todas as extensões questionáveis.

- Se não tiver certeza sobre uma extensão, você pode desativá-la clicando em Desativar. Se mais tarde você decidir mantê-lo, simplesmente pressione Ativar.

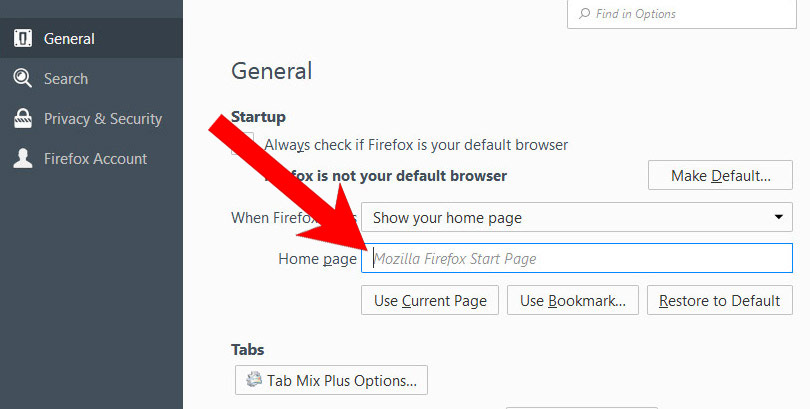

i) Restaure sua página inicial no Mozilla Firefox

- Abra o Mozilla Firefox e acesse o menu clicando nas três barras à direita da tela.

- Selecione as opções.

- Em geral, clique em Restaurar para o padrão abaixo do campo Página inicial.

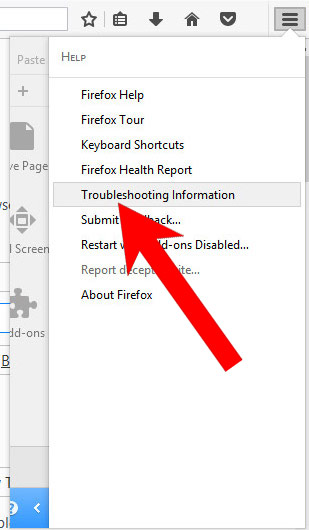

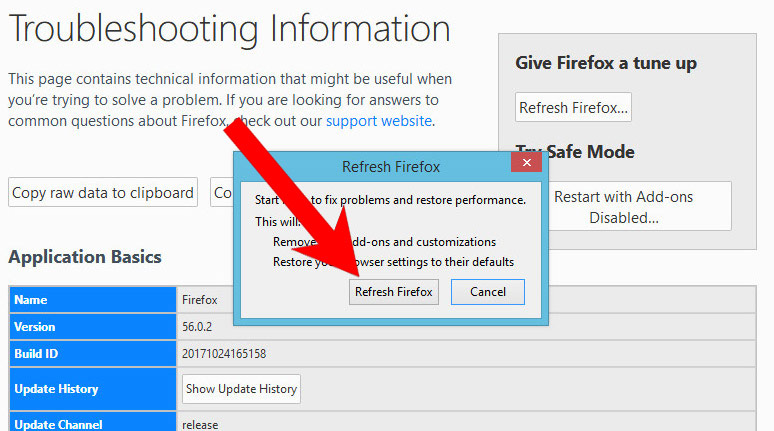

j) Reiniciar Mozilla Firefox

- Abra o Mozilla Firefox e acesse o menu clicando nas três barras à direita da tela.

- Pressione o ponto de interrogação na parte inferior do menu.

- Selecione Informações para solução de problemas.

- Selecione a opção Atualizar Firefox.

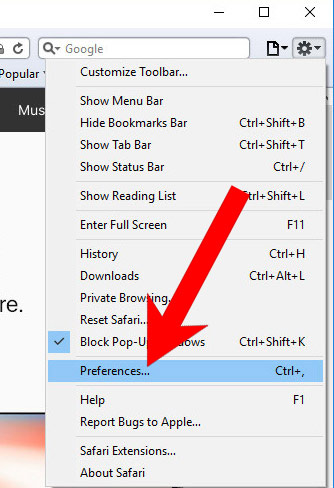

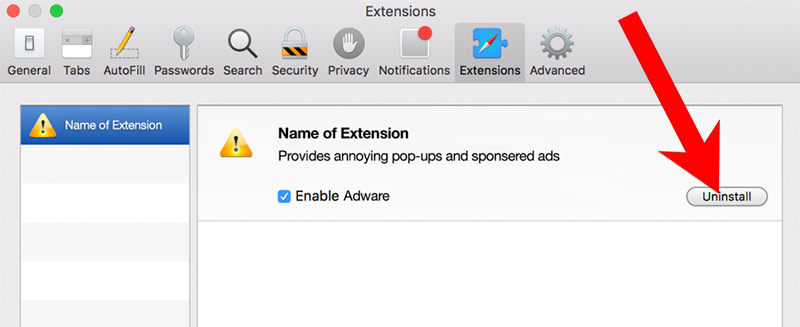

k) Remova from your do Safari (para Mac)

- Abra o Safari.

- Selecione Preferências (pode ser acessado pressionando Safari na parte superior da tela).

- Escolha a guia Extensões.

- Desinstale todas as extensões questionáveis.

- Se não tiver certeza sobre uma extensão, você pode desativá-la desmarcando a caixa que diz Ativada. Se você decidir mantê-lo posteriormente, basta marcar a caixa novamente.

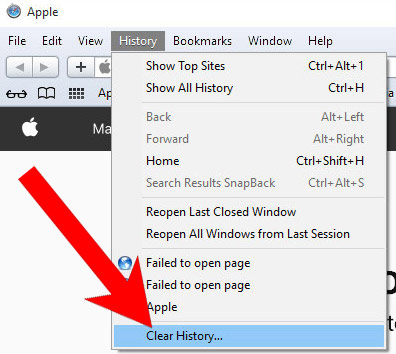

l) Reiniciar Safari

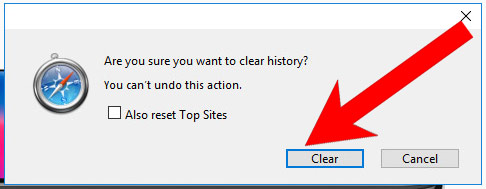

Se você estiver usando as versões Yosemite, El Capitan ou Sierra, a opção de redefinir o Safari com um clique não está disponível. Portanto, você terá que limpar o histórico e esvaziar os caches em etapas separadas.- Abra o Safari.

- Selecione Limpar histórico (pode ser acessado pressionando Safari na parte superior da tela).

- Escolha a que horas deseja que o histórico seja excluído e pressione Limpar histórico.

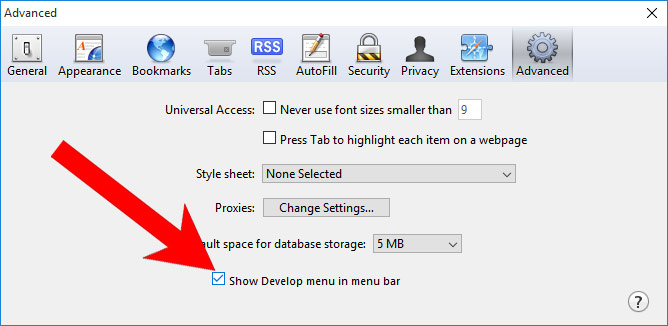

- Pressione Safari na parte superior da tela e selecione Preferências.

- Selecione a guia Avançado e marque a caixa ao lado de Mostrar menu Revelação na barra de menus.

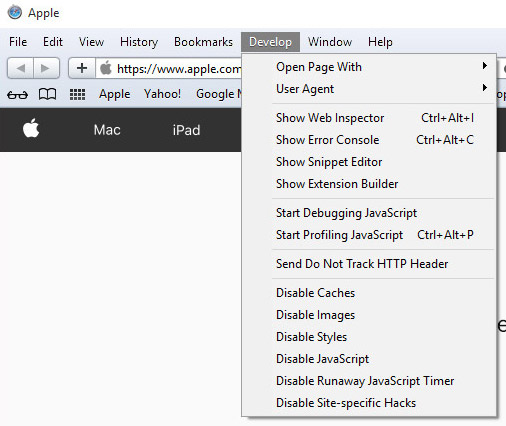

- Selecione Desenvolver (na barra de menus na parte superior da tela).

- Pressione Esvaziar caches.